Aryaka Threat Research Lab ha identificato una nuova minaccia informatica denominata BlackSanta EDR-Killer, un malware avanzato progettato per colpire reclutatori e personale HR attraverso campagne di spear-phishing con curriculum falsi. Gli attaccanti inviano email che sembrano candidature di lavoro legittime e includono link a file ISO ospitati su servizi cloud come Dropbox. Una volta scaricato e aperto il file, il malware avvia una catena di infezione multi-stadio altamente evasiva, capace di disabilitare antivirus e soluzioni EDR, sottrarre informazioni sensibili e mantenere accesso persistente ai sistemi compromessi. Secondo Aryaka la campagna è attiva da oltre un anno e mostra caratteristiche tipiche di operazioni APT sofisticate, con tecniche avanzate di offuscamento e comunicazioni cifrate con server di comando e controllo.

Cosa leggere

Come funziona il malware BlackSanta

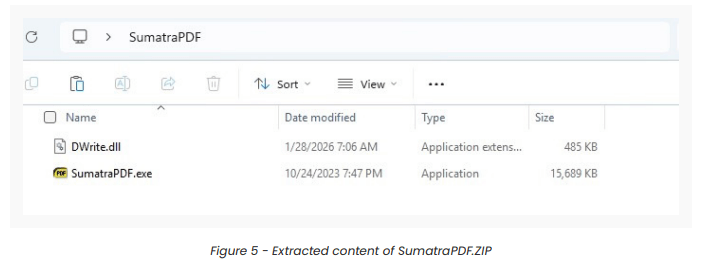

L’infezione inizia con un file ISO camuffato da curriculum, come Celine_Pesant.iso, che contiene collegamenti LNK malevoli. Quando la vittima monta l’immagine e apre il file, viene eseguito un comando che avvia PowerShell con script offuscati. Il codice estratto recupera dati nascosti all’interno di un’immagine PNG tramite steganografia LSB, decodificando successivamente il payload nascosto. A questo punto viene scaricato un archivio contenente SumatraPDF modificato, utilizzato come vettore per il DLL sideloading.

Il file DWrite.dll malevolo viene caricato dal programma e avvia una fase di ricognizione del sistema prima di contattare il server di comando e controllo. Il malware recupera quindi chiavi AES e vettori di inizializzazione dal server C2, utilizzati per decifrare i moduli successivi e completare l’infezione.

Tecniche di evasione e anti-analisi

Uno degli aspetti più pericolosi di BlackSanta è la capacità di evitare sandbox e ambienti di analisi. Il malware controlla la presenza di macchine virtuali come Hyper-V, VMware e VirtualBox, verifica la presenza di debugger tramite API come IsDebuggerPresent, e analizza variabili di sistema come username e hostname per identificare ambienti di sicurezza. Se rileva indicatori di analisi, interrompe l’esecuzione per evitare la rilevazione. Questa strategia permette alla minaccia di rimanere invisibile nelle prime fasi dell’infezione e rende più difficile l’analisi da parte dei ricercatori di sicurezza.

Neutralizzazione di antivirus ed EDR

Il modulo BlackSanta EDR-Killer è progettato specificamente per disabilitare i sistemi di sicurezza endpoint. Il malware carica driver vulnerabili noti come RogueKiller e IObitUnlocker, sfruttando la tecnica BYOVD (Bring Your Own Vulnerable Driver) per ottenere privilegi a livello kernel. Una volta attivo, il malware può terminare processi di sicurezza, tra cui Windows Defender, CrowdStrike e altri strumenti EDR diffusi nelle aziende. Inoltre aggiunge esclusioni nelle configurazioni di Windows Defender, disabilita notifiche di sicurezza e modifica chiavi di registro legate a HVCI, SpyNet e telemetria di sicurezza. Questa fase garantisce che l’attaccante possa operare senza essere rilevato.

Persistenza e controllo remoto

Per mantenere l’accesso al sistema compromesso, BlackSanta crea chiavi di registro nella sezione Run di Windows, assicurando l’esecuzione automatica ad ogni avvio. Il malware utilizza anche mutex denominati BlackSantaAVWrapper per evitare esecuzioni multiple e garantire la stabilità dell’infezione. La comunicazione con il server di comando e controllo avviene tramite connessioni HTTPS cifrate, utilizzando endpoint come /login.aspx e /download.aspx.

Durante questa fase il malware invia informazioni sul sistema infetto, inclusi versione del sistema operativo, hostname e username, permettendo agli operatori della campagna di controllare remotamente le infezioni e distribuire ulteriori payload.

Campagna di spear-phishing contro i recruiter

La scelta di prendere di mira professionisti HR e recruiter non è casuale. I reparti di selezione del personale ricevono quotidianamente centinaia di curriculum e allegati, rendendoli un bersaglio ideale per campagne di phishing mirate. Gli attaccanti sfruttano questo contesto inviando email che simulano candidature realistiche, inducendo i destinatari ad aprire file apparentemente legittimi.

Secondo Aryaka questa tecnica rappresenta una forma evoluta di ingegneria sociale, in cui i criminali sfruttano dinamiche lavorative reali per aumentare la probabilità di successo dell’attacco.

Indicatori di compromissione e infrastruttura C2

Il report pubblicato da Aryaka include diversi indicatori di compromissione associati alla campagna BlackSanta. Tra gli indirizzi IP utilizzati dai server di comando e controllo figurano 157.250.202.215 e 67.217.48.59, mentre i domini malevoli includono resumebuilders.us, thresumebuilder.com e newresumebuilders.us. Il malware utilizza file con hash specifici, tra cui l’immagine ISO iniziale, script PowerShell e DLL malevole impiegate nella catena di infezione. Questi indicatori possono essere utilizzati dai team di sicurezza per identificare attività sospette nelle proprie reti e bloccare comunicazioni con l’infrastruttura degli attaccanti.

Tecniche avanzate di offuscamento

Una caratteristica distintiva di BlackSanta è l’uso combinato di steganografia, decrittazione runtime e comunicazioni cifrate, che rende l’analisi della minaccia particolarmente complessa. Il payload principale viene nascosto in immagini PNG apparentemente innocue e recuperato solo durante l’esecuzione. Inoltre le stringhe e i moduli principali non sono memorizzati in chiaro nel malware, ma vengono decifrati dinamicamente tramite chiavi ricevute dal server C2, impedendo agli strumenti di analisi statica di identificarne facilmente il comportamento.

Strategie di rilevamento e mitigazione

Aryaka consiglia alle organizzazioni di implementare sistemi di sicurezza multilivello per contrastare questa minaccia. Le piattaforme IDPS possono individuare comportamenti anomali di beaconing HTTPS verso endpoint sospetti, mentre i secure web gateway possono bloccare domini associati alla campagna. Anche le soluzioni antivirus e EDR moderne possono rilevare comportamenti sospetti come DLL sideloading e process hollowing, tipici delle infezioni avanzate. Un altro elemento fondamentale è la formazione del personale HR per riconoscere tentativi di phishing e allegati sospetti durante il processo di selezione.

Condivisione di intelligence tra aziende di sicurezza

Aryaka ha condiviso i dettagli tecnici della minaccia con Proofpoint Emerging Threats, contribuendo all’aggiornamento delle regole di rilevamento utilizzate da diversi strumenti di sicurezza. Questo tipo di collaborazione tra aziende del settore rappresenta uno degli strumenti più efficaci per contrastare minacce avanzate, permettendo una diffusione rapida degli indicatori di compromissione e migliorando le capacità di difesa delle organizzazioni.

Un esempio di evoluzione delle minacce APT

La campagna BlackSanta dimostra come i gruppi di cybercriminali stiano evolvendo verso tecniche sempre più sofisticate, combinando ingegneria sociale mirata, evasione delle difese e infrastrutture distribuite. Il targeting specifico dei reparti HR suggerisce un livello di pianificazione elevato, mentre l’uso di driver vulnerabili e tecniche di offuscamento avanzate indica una chiara evoluzione rispetto alle campagne malware tradizionali. Per le organizzazioni diventa quindi essenziale adottare strategie di sicurezza proattive, basate su monitoraggio continuo, aggiornamento delle difese e collaborazione tra aziende e comunità di cybersecurity.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.