Stryker subisce un grave attacco cyber attribuito al gruppo Handala, collettivo hacktivista legato all’ecosistema di intelligence iraniano. L’operazione avrebbe coinvolto oltre 200mila sistemi informatici e provocato la sottrazione di circa 50 terabyte di dati sensibili prima dell’attivazione di malware wiper utilizzati per cancellare infrastrutture digitali. L’incidente ha costretto l’azienda a sospendere operazioni e servizi in 79 paesi, con effetti immediati sulle attività globali del gruppo medico. L’azienda ha attivato il proprio piano di risposta agli incidenti informatici e ha confermato la collaborazione con esperti esterni e con Microsoft per gestire la crisi e analizzare la compromissione dei sistemi. In un filing depositato presso la SEC, Stryker ha indicato che l’attacco non presenta caratteristiche tipiche del ransomware, suggerendo un’operazione di natura distruttiva piuttosto che estorsiva.

Cosa leggere

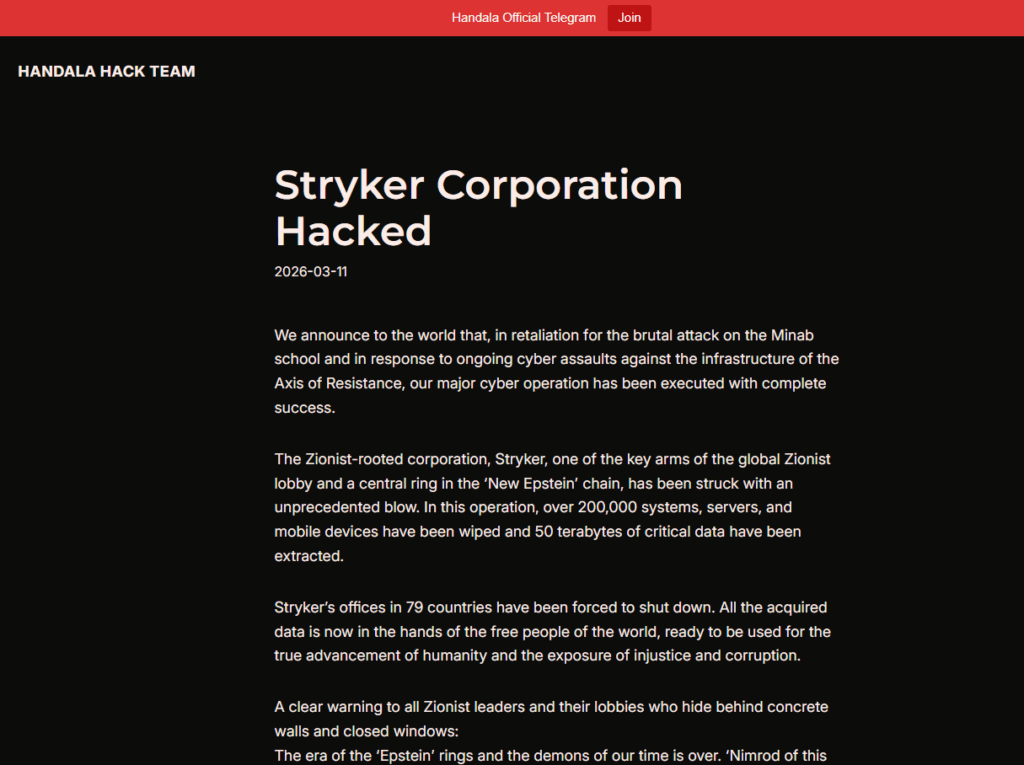

Handala rivendica l’operazione e utilizza malware wiper

Il gruppo Handala ha rivendicato l’operazione attraverso i propri canali online dichiarando che l’attacco rappresenta una ritorsione contro organizzazioni considerate vicine a Israele. Il collettivo è emerso nel dicembre 2023 come entità hacktivista pro-palestinese e negli ultimi mesi ha condotto diverse operazioni contro organizzazioni occidentali e infrastrutture percepite come collegate all’alleanza israelo-americana. Secondo le rivendicazioni pubblicate dagli hacker, l’operazione contro Stryker avrebbe comportato l’accesso a oltre 200mila dispositivi tra server, workstation e terminali mobili aziendali. Prima della fase distruttiva, gli attaccanti avrebbero esfiltrato 50 terabyte di dati, che potrebbero includere informazioni aziendali sensibili, documentazione interna e potenzialmente dati legati alla supply chain sanitaria. Successivamente è stato distribuito un malware wiper progettato per cancellare file e sistemi operativi sia su piattaforme Windows sia su ambienti Linux, rendendo inutilizzabili numerosi sistemi aziendali. Questo tipo di malware non mira al riscatto ma alla distruzione dei dati, una caratteristica tipica delle operazioni cyber attribuite ad attori statali o a gruppi proxy.

Impatto globale sull’infrastruttura di Stryker

L’attacco ha provocato un’interruzione significativa delle attività della multinazionale medica, che opera in oltre 79 paesi con una forza lavoro di circa 56mila dipendenti. I sistemi informativi centrali sono stati messi offline come misura di contenimento mentre i team di sicurezza lavorano per isolare le macchine compromesse e ripristinare i servizi.

Tra le conseguenze più immediate segnalate dai dipendenti figurano wipe remoti su dispositivi gestiti dall’azienda, inclusi smartphone personali configurati con profili aziendali. Questo ha impedito l’accesso a piattaforme interne come Microsoft Teams, servizi VPN e applicazioni aziendali utilizzate per la gestione operativa quotidiana. La compromissione dei sistemi ha portato alla sospensione di numerosi workflow digitali, costringendo diverse sedi a ricorrere temporaneamente a procedure manuali per mantenere le operazioni essenziali. Alcuni sistemi di autenticazione sono stati alterati e la pagina di login Entra è stata temporaneamente defacciata con il simbolo del gruppo Handala.

Cork tra le sedi più colpite dall’attacco

Una delle aree più colpite dall’incidente è il sito di Cork, in Irlanda, che rappresenta la più grande struttura internazionale dell’azienda al di fuori degli Stati Uniti. Nel campus lavorano circa 4mila dipendenti, molti dei quali si sono ritrovati improvvisamente impossibilitati ad accedere agli strumenti digitali aziendali. La cancellazione di sistemi e dispositivi ha generato una paralisi quasi totale delle attività locali, con dipendenti costretti a sospendere temporaneamente il lavoro o a utilizzare procedure manuali. Le infrastrutture IT dell’azienda risultano ancora in fase di analisi e ripristino e Stryker non ha fornito una timeline precisa per il ritorno alla piena operatività. Il caso irlandese evidenzia l’impatto concreto che attacchi cyber su larga scala possono avere sull’economia locale e sulla continuità operativa delle multinazionali. Strutture industriali e sanitarie dipendono infatti fortemente da infrastrutture digitali centralizzate, rendendo gli attacchi informatici particolarmente disruptivi.

Il contesto geopolitico dietro l’operazione

L’attacco a Stryker si inserisce in un contesto geopolitico più ampio caratterizzato da un crescente utilizzo delle operazioni cyber come strumento di pressione politica. Il gruppo Handala ha collegato l’operazione a presunte aggressioni contro l’Asse della Resistenza, una narrativa utilizzata frequentemente nella propaganda iraniana. Parallelamente, le Guardie Rivoluzionarie iraniane hanno diffuso dichiarazioni in cui minacciano aziende tecnologiche statunitensi come Nvidia e Microsoft, accusate di sostenere infrastrutture tecnologiche militari legate a Israele. Le dichiarazioni sono state diffuse dopo un presunto attacco informatico israeliano contro una banca di Teheran. Secondo queste comunicazioni, infrastrutture economiche e finanziarie occidentali potrebbero diventare obiettivi legittimi nel contesto di un conflitto ibrido sempre più esteso al dominio digitale. L’elenco diffuso dalle fonti iraniane includerebbe anche aziende come Google, Oracle, IBM e Palantir, oltre a provider cloud attivi in Medio Oriente.

Malware wiper e cyberwar tra stati

Gli attacchi basati su malware wiper rappresentano una delle tecniche più distruttive nel panorama della sicurezza informatica. Diversamente dal ransomware, che mira a estorcere denaro attraverso la cifratura dei dati, i wiper sono progettati per cancellare completamente le informazioni e rendere inutilizzabili le infrastrutture digitali. Questo tipo di operazione è stato osservato in diversi contesti geopolitici, in particolare nelle campagne attribuite a stati o a gruppi proxy sostenuti da governi. L’obiettivo non è soltanto il furto di dati ma anche la destabilizzazione operativa dell’organizzazione bersaglio. Nel caso di Stryker, la combinazione tra esfiltrazione di dati e distruzione dei sistemi suggerisce un’operazione complessa e pianificata, finalizzata sia a ottenere informazioni sensibili sia a interrompere le attività dell’azienda su scala globale.

Risposta di Stryker e supporto Microsoft

Stryker ha attivato immediatamente il proprio piano di risposta agli incidenti informatici e ha coinvolto specialisti esterni per l’analisi forense dell’intrusione. Tra i partner coinvolti figura Microsoft, che supporta l’azienda nella gestione della compromissione e nella protezione degli ambienti cloud e di autenticazione. Il team di sicurezza sta lavorando per isolare i sistemi compromessi, verificare la portata della sottrazione di dati e ripristinare gradualmente le infrastrutture critiche. L’azienda ha dichiarato che continuerà a collaborare con le autorità e con esperti di cybersecurity per comprendere la dinamica completa dell’attacco. Parallelamente sono state avviate operazioni di contenimento, tra cui la disattivazione temporanea di alcuni account e la rimozione di profili aziendali da dispositivi personali utilizzati dai dipendenti. Queste misure servono a evitare ulteriori compromissioni mentre proseguono le indagini tecniche.

Il settore sanitario tra i bersagli più sensibili

L’attacco a Stryker evidenzia la crescente esposizione del settore sanitario alle operazioni cyber. Le aziende che operano nella produzione di dispositivi medici e tecnologie sanitarie gestiscono grandi quantità di dati sensibili e infrastrutture critiche che possono diventare obiettivi strategici. Un’interruzione prolungata delle attività informatiche può influenzare catene di produzione, distribuzione di dispositivi medici e servizi clinici, con effetti potenzialmente rilevanti sull’intero ecosistema sanitario. Per questo motivo le organizzazioni del settore stanno investendo sempre più risorse nella sicurezza informatica e nella resilienza delle infrastrutture digitali. L’incidente dimostra anche quanto le tensioni geopolitiche possano trasformarsi rapidamente in operazioni cyber su larga scala. Con l’aumento delle guerre ibride e delle operazioni proxy, le multinazionali globali si trovano sempre più spesso al centro di conflitti digitali che vanno oltre il semplice cybercrime.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.