Una nuova campagna di furto credenziali enterprise basata su avvelenamento SEO sta colpendo utenti aziendali che cercano software VPN legittimo online. L’operazione, individuata da Microsoft Defender Experts, viene attribuita al gruppo cybercriminale Storm-2561, attivo almeno dal maggio 2025. Gli attaccanti sfruttano i motori di ricerca per reindirizzare le vittime verso falsi siti di download che distribuiscono installer VPN trojanizzati. Il malware, firmato con certificati digitali legittimi poi revocati, imita client VPN reali e raccoglie credenziali di accesso sensibili. La campagna è stata osservata a partire da gennaio 2026 e mostra un uso avanzato di tecniche di impersonificazione, abuso di piattaforme fidate e DLL sideloading per evitare i controlli di sicurezza.

Cosa leggere

Storm-2561 sfrutta l’avvelenamento SEO per distribuire malware

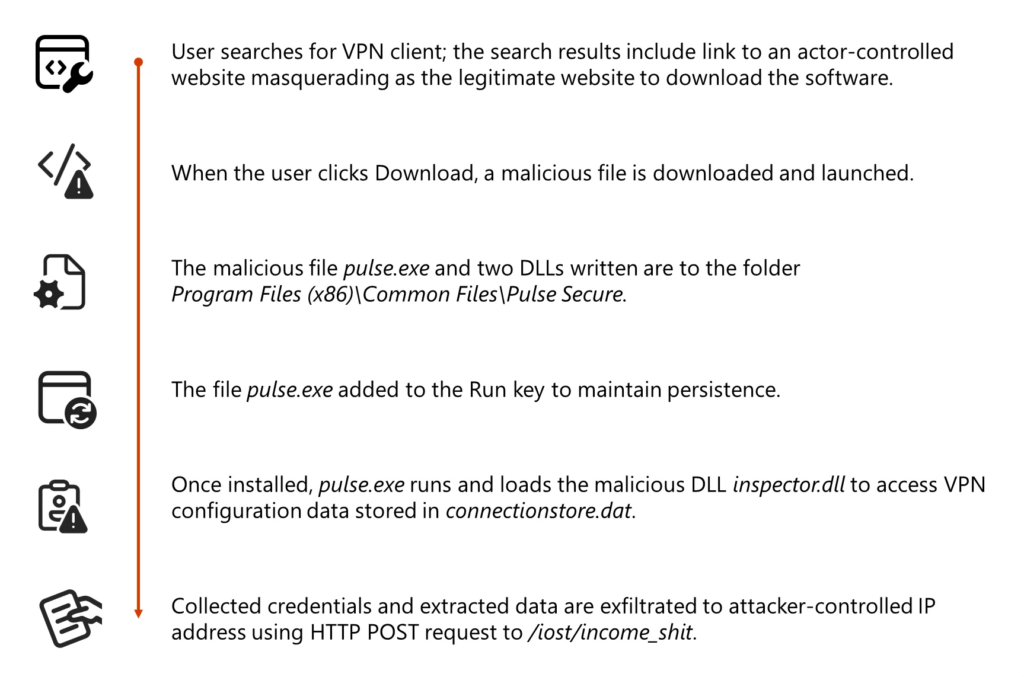

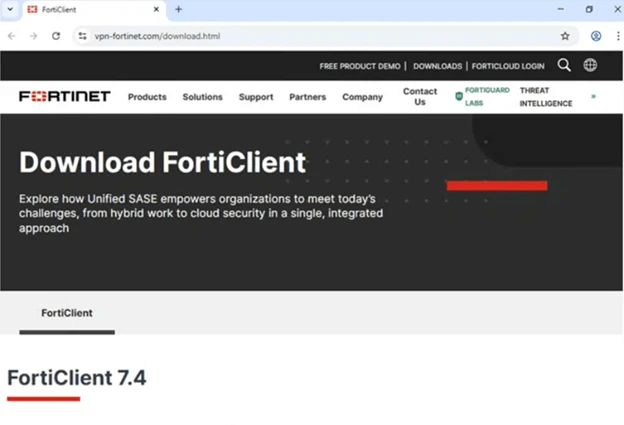

L’operazione utilizza una tecnica nota come SEO poisoning, che consiste nel manipolare i risultati dei motori di ricerca per posizionare siti malevoli tra i primi risultati. Gli utenti che cercano software VPN aziendale, come ad esempio “Pulse VPN download” o “Pulse Secure client”, vengono indirizzati verso domini controllati dagli attaccanti. Tra i domini individuati dagli analisti compaiono vpn-fortinet.com e ivanti-vpn.org, siti progettati per imitare l’aspetto e il branding dei vendor VPN reali. Le pagine mostrano schermate e descrizioni che replicano quelle dei portali ufficiali, inducendo gli utenti a scaricare il software.

Il download fornito dal sito è un file ZIP malevolo che in precedenza veniva distribuito tramite repository su GitHub, successivamente rimossi dopo la scoperta della campagna. L’uso di una piattaforma fidata come GitHub rappresenta un elemento chiave dell’attacco, perché aumenta la credibilità del download e riduce i sospetti.

Installer VPN falsi imitano software enterprise legittimo

All’interno dell’archivio ZIP è presente un installer MSI progettato per sembrare un client VPN autentico. Durante l’installazione il file crea una directory che replica quella utilizzata dalle installazioni ufficiali del software Pulse Secure. Il processo installa il file Pulse.exe insieme a due librerie dinamiche malevole, dwmapi.dll e inspector.dll, nella cartella:

%CommonFiles%\Pulse Secure

La tecnica utilizzata è quella del DLL sideloading, in cui un’applicazione legittima carica una libreria malevola presente nella stessa directory. In questo caso dwmapi.dll funge da loader in-memory che estrae ed esegue uno shellcode incorporato.

Lo shellcode carica poi inspector.dll, una variante dell’infostealer Hyrax, progettato per raccogliere dati sensibili dal sistema compromesso.

Hyrax infostealer ruba credenziali VPN e dati sensibili

Una volta attivo, il malware Hyrax raccoglie informazioni relative alla configurazione VPN della vittima. Il codice analizza file di configurazione locali e intercetta le credenziali inserite dall’utente nell’interfaccia del client falso. Il programma presenta infatti una interfaccia grafica quasi identica a quella del software originale. Quando l’utente inserisce username e password nel modulo di accesso, l’applicazione cattura le informazioni e le invia a un server di comando e controllo.

Le credenziali vengono esfiltrate verso l’indirizzo: 194.76.226.93:8080

Oltre alle credenziali di login, il malware accede anche ai file di configurazione memorizzati nel percorso:

C:\ProgramData\Pulse Secure\ConnectionStore\connectionstore.dat

Questi file contengono URI VPN e altre informazioni di configurazione che possono essere utilizzate dagli attaccanti per ottenere accesso alle reti aziendali.

Firma digitale abusata per bypassare le difese Windows

Uno degli elementi più sofisticati della campagna riguarda l’abuso della firma digitale del codice. Gli installer e le DLL malevole risultano firmati con un certificato appartenente alla società Taiyuan Lihua Near Information Technology Co., Ltd., successivamente revocato. La firma digitale ha permesso al malware di superare diversi livelli di protezione. Windows tende infatti a fidarsi dei file firmati digitalmente, riducendo il numero di avvisi di sicurezza mostrati all’utente. Inoltre molte soluzioni di sicurezza e sistemi di application whitelisting consentono automaticamente l’esecuzione di binari firmati. Questo ha permesso agli attaccanti di distribuire il malware con un livello di credibilità molto più elevato rispetto ai programmi non firmati. Microsoft ha identificato diversi file aggiuntivi firmati con lo stesso certificato che imitavano altri software VPN.

Persistenza tramite registry Windows

Durante l’installazione il malware stabilisce anche un meccanismo di persistenza per assicurarsi che il codice venga eseguito nuovamente dopo il riavvio del sistema. L’installer aggiunge infatti il file Pulse.exe alla chiave di registro Windows:

RunOnce

Questa configurazione consente al programma di avviarsi automaticamente alla successiva accensione del computer, garantendo agli attaccanti una presenza persistente nel sistema. La persistenza permette al malware di continuare a raccogliere informazioni anche dopo il primo furto di credenziali.

Tecniche di evasione per nascondere il furto di credenziali

Dopo aver raccolto le credenziali, l’applicazione falsa mette in atto una strategia progettata per ridurre i sospetti dell’utente. Il programma mostra un messaggio di errore convincente che simula un problema durante l’installazione del client VPN. Subito dopo il sistema apre automaticamente il browser e reindirizza l’utente verso il sito ufficiale del software VPN legittimo. La vittima scarica quindi il vero client e riesce a connettersi alla rete aziendale senza problemi. Questo comportamento fa apparire il primo download come un semplice errore tecnico, mentre in realtà le credenziali sono già state sottratte.

Storm-2561: un attore cybercriminale motivato finanziariamente

Secondo Microsoft Threat Intelligence, Storm-2561 è un gruppo cybercriminale attivo almeno dal maggio 2025. L’organizzazione si concentra su campagne di furto credenziali e distribuzione malware tramite tecniche di impersonificazione e manipolazione dei risultati di ricerca. L’obiettivo principale dell’attore è ottenere accesso alle reti aziendali utilizzando credenziali VPN rubate. Una volta ottenuto l’accesso, queste informazioni possono essere vendute nei mercati underground oppure utilizzate per ulteriori intrusioni. La campagna dimostra come gli attori cybercriminali stiano sfruttando sempre più spesso la fiducia degli utenti nei motori di ricerca e nelle piattaforme software legittime.

Come difendersi dalle campagne di SEO poisoning

Gli esperti di sicurezza raccomandano alle organizzazioni di adottare diverse misure per ridurre il rischio di compromissione. È fondamentale scaricare software aziendale solo dai siti ufficiali dei vendor e non dai risultati sponsorizzati o da portali non verificati. Le aziende dovrebbero inoltre monitorare i download software effettuati dagli utenti e utilizzare soluzioni di sicurezza in grado di rilevare DLL sideloading e comportamento anomalo dei processi. Microsoft ha pubblicato anche una serie di indicatori di compromissione che possono essere utilizzati per individuare l’attività del malware nelle reti aziendali. Tra questi figurano i domini malevoli utilizzati nella campagna, i nomi dei file distribuiti e l’indirizzo dell’infrastruttura C2. L’operazione Storm-2561 dimostra che le campagne basate su avvelenamento SEO rappresentano una minaccia crescente per le organizzazioni. Gli attaccanti sfruttano la fiducia degli utenti nei risultati di ricerca per distribuire malware altamente credibile e ottenere accesso diretto alle infrastrutture aziendali.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.