Un attacco alla supply-chain software ha compromesso temporaneamente il Web SDK di AppsFlyer, diffondendo codice JavaScript malevolo progettato per rubare criptovalute dagli utenti dei siti web che utilizzano la piattaforma. La scoperta arriva dai ricercatori di sicurezza di Profero, che hanno individuato uno script iniettato nel dominio ufficiale websdk.appsflyer.com capace di intercettare e sostituire gli indirizzi dei wallet crypto durante le transazioni. L’incidente ha coinvolto migliaia di siti e applicazioni che integrano l’SDK per analisi di marketing e tracciamento delle campagne pubblicitarie. Gli aggressori hanno sfruttato un problema legato al registrar del dominio, riuscendo a distribuire codice JavaScript offuscato che operava in modo invisibile agli utenti. Secondo AppsFlyer, il problema è stato rilevato e contenuto il 10 marzo 2026. L’azienda ha precisato che il codice malevolo ha interessato esclusivamente il Web SDK, mentre il mobile SDK non è stato compromesso e non risultano accessi ai dati dei clienti.

Cosa leggere

Come funziona l’attacco supply-chain

L’operazione sfrutta un meccanismo tipico degli attacchi alla supply-chain: colpire una dipendenza software utilizzata da migliaia di servizi per diffondere codice malevolo su larga scala. Nel caso di AppsFlyer gli aggressori sono riusciti a iniettare uno script JavaScript offuscato nel dominio ufficiale dell’SDK, facendo in modo che venisse caricato automaticamente dai siti che utilizzavano il servizio. Il codice malevolo monitorava le pagine web alla ricerca di indirizzi di wallet crypto inseriti dagli utenti. Una volta individuata una transazione, lo script sostituiva l’indirizzo originale con uno controllato dagli attaccanti. Il malware era progettato per riconoscere e manipolare indirizzi di diverse criptovalute tra cui Bitcoin, Ethereum, Solana, Ripple e TRON. Per evitare di essere individuato, lo script manteneva completamente funzionante l’SDK originale, garantendo che le funzioni di analytics e marketing continuassero a operare normalmente.

Un malware progettato per restare invisibile

L’analisi tecnica di Profero ha evidenziato come il codice malevolo fosse altamente offuscato e progettato per operare in background senza interferire con il comportamento del sito. Lo script utilizzava tecniche di decodifica runtime per nascondere le stringhe critiche e agganciarsi alle richieste di rete del browser. In questo modo poteva monitorare le transazioni e intercettare gli indirizzi dei wallet senza generare errori o anomalie visibili. Quando rilevava un indirizzo crypto, lo script lo sostituiva immediatamente con quello controllato dagli aggressori, permettendo di deviare i fondi verso i wallet dei criminali. Parallelamente il malware esfiltrava i dati originali della transazione e alcuni metadati associati, mantenendo un canale di comunicazione nascosto con i server controllati dagli attaccanti.

Migliaia di aziende potenzialmente esposte

AppsFlyer è una delle piattaforme di marketing analytics più diffuse nel settore mobile e web. Il servizio è utilizzato da circa 15.000 aziende globali e integrato in oltre 100.000 applicazioni e siti web. Questo significa che l’attacco ha avuto un potenziale impatto estremamente ampio, poiché qualsiasi sito che caricava il Web SDK dal dominio compromesso poteva distribuire lo script malevolo ai propri utenti.

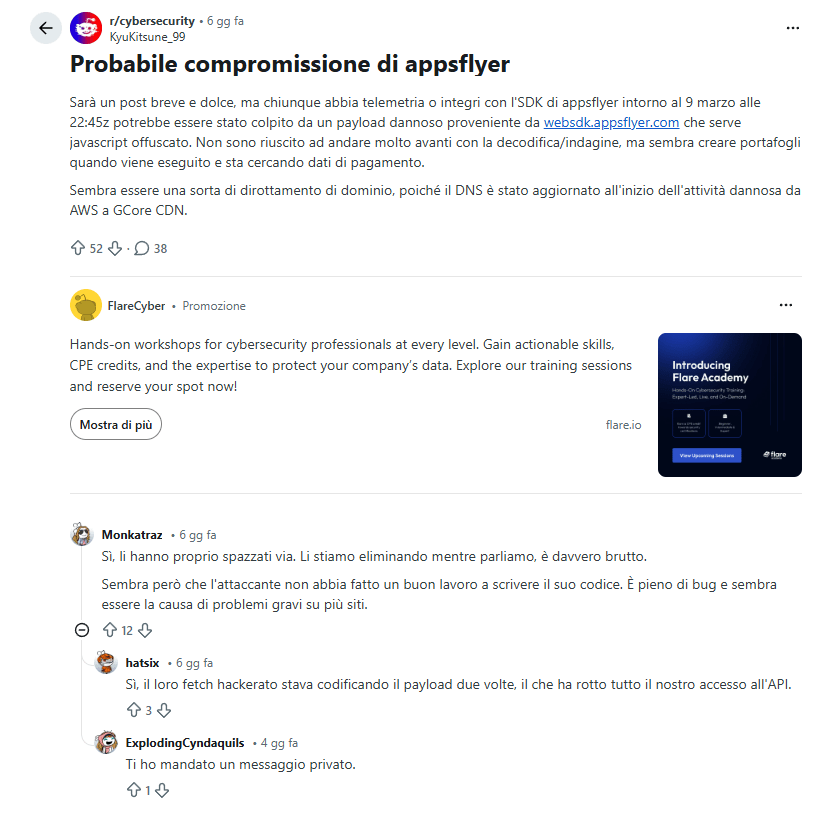

Il codice ha operato tra il 9 marzo alle 22:45 UTC e l’11 marzo 2026, un intervallo relativamente breve ma sufficiente per esporre un numero significativo di utenti a tentativi di furto di criptovalute. Le prime segnalazioni dell’anomalia sono arrivate dalla community online. Alcuni utenti hanno individuato comportamenti sospetti e hanno iniziato a discuterne su Reddit, attirando l’attenzione dei ricercatori di sicurezza.

La risposta di AppsFlyer all’incidente

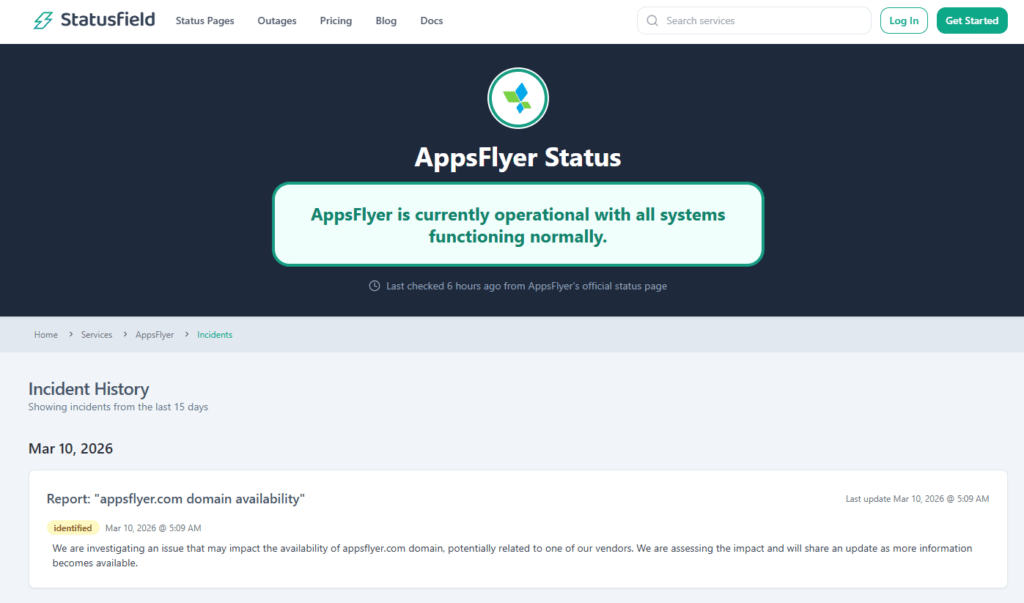

AppsFlyer ha confermato che il problema è stato causato da un incidente legato al registrar del dominio utilizzato per distribuire il Web SDK. Dopo aver identificato la minaccia il 10 marzo, l’azienda ha rapidamente isolato il dominio compromesso e rimosso il codice non autorizzato.AppsFlyer ha inoltre avviato un’indagine interna e coinvolto esperti forensi esterni per analizzare l’origine dell’attacco e verificare l’assenza di ulteriori compromissioni.

In una comunicazione ufficiale l’azienda ha dichiarato che non è stato rilevato alcun accesso ai sistemi dei clienti e che il problema ha riguardato esclusivamente la distribuzione dello script tramite il dominio del Web SDK. L’azienda ha anche informato direttamente i clienti potenzialmente coinvolti e pubblicato aggiornamenti sulla propria pagina di stato.

Il secondo incidente per AppsFlyer nel 2026

Questo episodio rappresenta il secondo incidente di sicurezza che coinvolge AppsFlyer nel 2026. In precedenza il gruppo ShinyHunters aveva sfruttato l’SDK dell’azienda durante una violazione che ha colpito Match Group, esponendo dati di circa 10 milioni di utenti delle piattaforme di incontri Hinge, Tinder, OkCupid e Match.com. La ripetizione di incidenti collegati alla stessa piattaforma evidenzia i rischi legati alla dipendenza da componenti software di terze parti, soprattutto quando questi vengono utilizzati da migliaia di servizi. Gli attacchi supply-chain stanno diventando sempre più frequenti proprio perché permettono ai criminali di colpire un singolo punto della catena software per compromettere migliaia di sistemi contemporaneamente.

Come mitigare il rischio di attacchi simili

Gli esperti di sicurezza raccomandano alle aziende che utilizzano AppsFlyer di analizzare i propri log e verificare eventuali richieste sospette provenienti dal dominio del Web SDK. È inoltre consigliato aggiornare o downgradare l’SDK a versioni sicure, monitorare il traffico di rete e controllare eventuali transazioni crypto anomale avvenute durante il periodo di esposizione. Le organizzazioni dovrebbero anche rafforzare le politiche di sicurezza implementando Content Security Policy (CSP) per limitare l’esecuzione di script esterni non autorizzati. Per gli utenti finali, gli esperti suggeriscono di verificare attentamente gli indirizzi dei wallet prima di effettuare una transazione e utilizzare, quando possibile, wallet hardware per ridurre il rischio di manipolazioni tramite browser.

Un segnale d’allarme per la sicurezza delle dipendenze software

L’incidente AppsFlyer evidenzia ancora una volta quanto la sicurezza della supply-chain software rappresenti uno dei punti più critici dell’ecosistema digitale moderno. Molti servizi web dipendono da SDK, librerie e servizi esterni per funzioni essenziali come analytics, pubblicità o autenticazione. Quando uno di questi componenti viene compromesso, l’impatto può propagarsi rapidamente a migliaia di piattaforme. Per questo motivo sempre più aziende stanno adottando modelli di sicurezza zero-trust e monitoraggio continuo delle dipendenze, nel tentativo di ridurre l’esposizione a questo tipo di minacce.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.