Le tecniche di attacco informatico contro macOS stanno evolvendo rapidamente. Un’analisi pubblicata da Sophos mostra come nuove campagne malware stiano sfruttando la tecnica ClickFix per diffondere infostealer della famiglia MacSync, progettati per rubare password, dati dei browser e credenziali di wallet di criptovalute. Secondo i ricercatori, gli attaccanti stanno combinando ingegneria sociale avanzata e script offuscati eseguiti nel Terminale di macOS, inducendo gli utenti a installare inconsapevolmente il malware. Questo approccio permette di aggirare i meccanismi di sicurezza integrati nel sistema operativo Apple, tra cui Gatekeeper e XProtect. Le campagne sono state osservate tra novembre 2025 e febbraio 2026 e sfruttano soprattutto la crescente popolarità degli strumenti di intelligenza artificiale generativa, utilizzando falsi siti legati a ChatGPT o repository GitHub simulati per convincere le vittime a eseguire i comandi malevoli.

Cosa leggere

Come funziona la tecnica ClickFix su macOS

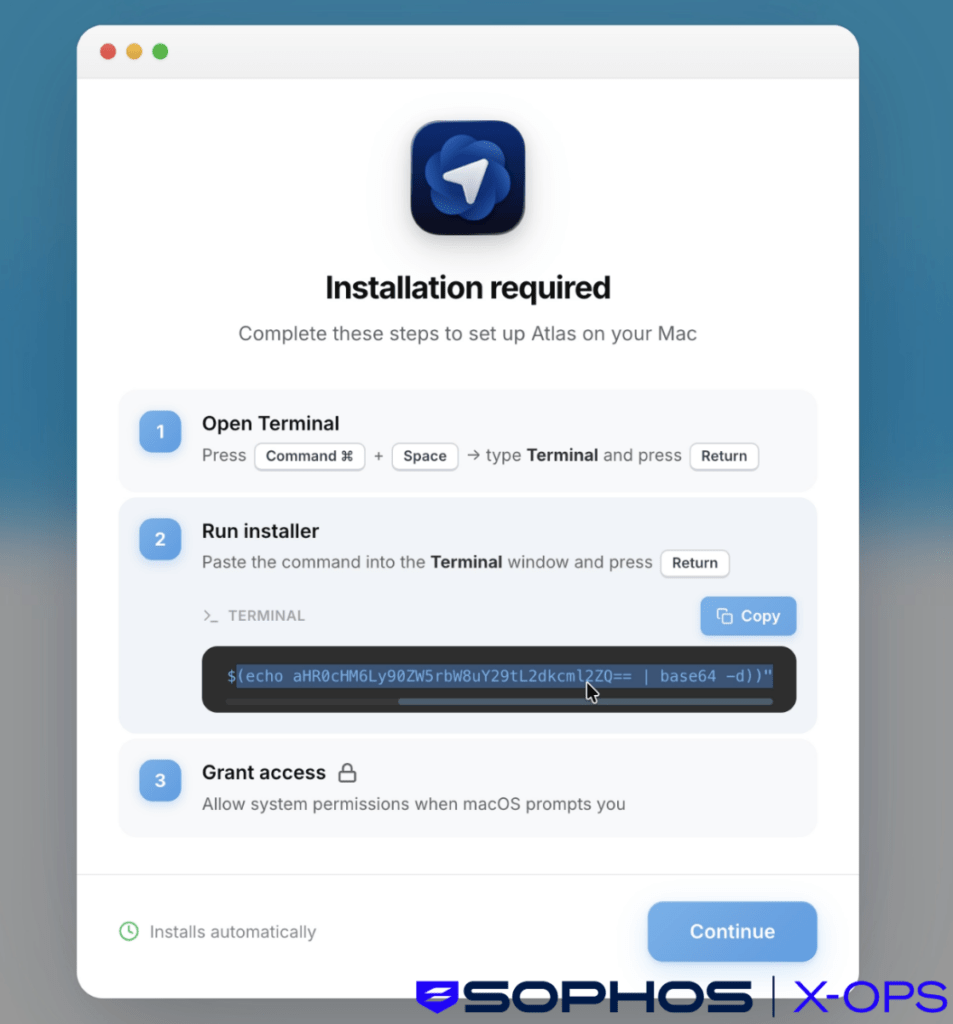

La tecnica ClickFix non utilizza exploit tecnici ma si basa interamente sull’ingegneria sociale. Gli aggressori convincono l’utente a eseguire manualmente uno script nel Terminale del proprio Mac. In pratica, la vittima viene guidata a copiare e incollare un comando apparentemente legittimo, spesso presentato come parte di una procedura di installazione o manutenzione del sistema. In realtà, il comando scarica ed esegue codice malevolo che installa il malware MacSync. Questo metodo permette agli attaccanti di aggirare molte delle difese automatiche di macOS, poiché l’esecuzione del codice avviene con il consenso dell’utente stesso. Sophos ha individuato tre principali campagne ClickFix che mostrano una progressiva evoluzione delle tecniche utilizzate.

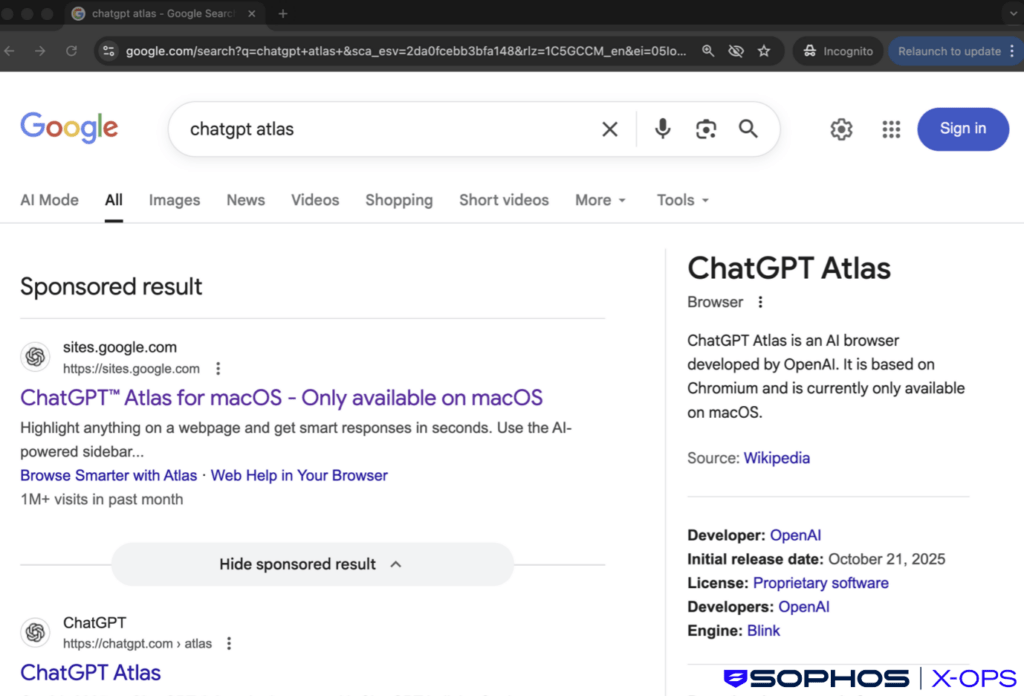

La prima campagna: falsi siti ChatGPT

La prima ondata di attacchi, osservata nel novembre 2025, iniziava con link sponsorizzati su Google associati alla ricerca di strumenti AI come “ChatGPT Atlas”. Gli annunci portavano a siti falsi ospitati su piattaforme come sites.google.com, che imitavano le pagine ufficiali di OpenAI. Gli utenti venivano invitati a installare un presunto strumento AI tramite Terminale.

Lo script richiesto scaricava un binario MachO malevolo, che installava la prima versione dell’infostealer MacSync. Questo malware operava a livello utente raccogliendo dati sensibili dal sistema.

La seconda campagna: abuso di conversazioni ChatGPT

Nel dicembre 2025 gli attaccanti hanno raffinato la strategia. Invece di utilizzare siti completamente falsi, le vittime venivano indirizzate verso conversazioni reali di ChatGPT contenenti guide tecniche. Queste guide suggerivano di visitare presunte pagine GitHub per scaricare strumenti utili alla manutenzione del Mac. Le pagine GitHub erano però copie simulate create dagli attaccanti.

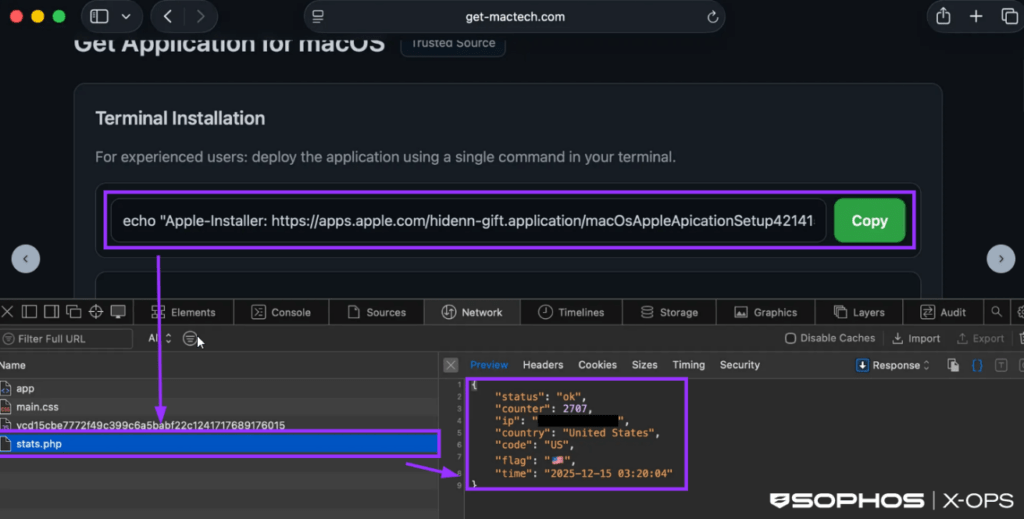

I testi utilizzavano tecniche persuasive, come l’appello alla competenza tecnica degli utenti con frasi come “per utenti avanzati” o “procedura per sviluppatori esperti”, spingendo le vittime a eseguire i comandi senza sospetti.

La terza campagna: loader multistadio

La campagna più recente, osservata nel febbraio 2026, introduce un approccio ancora più sofisticato. Invece di installare direttamente il malware, gli script scaricano loader multistadio basati su shell, che recuperano dinamicamente payload AppleScript eseguiti direttamente in memoria.

Questo metodo riduce le tracce sul disco e rende più difficile l’individuazione da parte dei sistemi antivirus. Gli attaccanti hanno inoltre implementato autenticazione tramite chiavi API per i server di comando e controllo (C2) e sistemi di notifica in tempo reale tramite Telegram.

Cosa ruba il malware MacSync

Una volta installato, MacSync agisce come un infostealer completo per macOS, raccogliendo numerose informazioni dal sistema della vittima. Il malware può estrarre dati da browser Chromium e Firefox, inclusi cookie, cronologia, dati autofill, password salvate e estensioni installate. MacSync accede anche ai file del sistema come desktop, documenti e cartelle download, cercando informazioni sensibili. Particolarmente preoccupante è la capacità del malware di rubare dati legati alle criptovalute, tra cui file di wallet e seed phrase. Il malware prende di mira anche applicazioni specifiche come Ledger Live e Ledger Wallet, utilizzate per la gestione di hardware wallet.

Patching delle app Ledger per rubare seed phrase

Una delle tecniche più sofisticate osservate riguarda la modifica delle applicazioni Ledger. MacSync può scaricare archivi ZIP contenenti versioni modificate delle app Ledger e patchare il file app.asar, inserendo codice che intercetta e invia agli attaccanti le seed phrase dei wallet. Il malware aggiorna anche il file Info.plist dell’applicazione e applica una firma ad hoc per evitare controlli di integrità. Per evitare sospetti, l’app modificata può mostrare errori falsi o comportamenti anomali che simulano problemi tecnici. Con la seed phrase rubata, gli attaccanti possono ricreare il wallet e drenare completamente i fondi della vittima.

Tecniche di evasione e tracciamento

Le campagne analizzate da Sophos mostrano un elevato livello di sofisticazione. Gli attaccanti utilizzano tecniche di fingerprinting basate su User-Agent, sistemi di protezione Cloudflare e meccanismi di monitoraggio degli utenti. Script JavaScript nelle pagine malevole registrano informazioni come indirizzi IP e geolocalizzazione, inviandole a endpoint come stats.php. Gli attaccanti ricevono notifiche in tempo reale tramite bot Telegram quando una vittima esegue il comando nel Terminale. Questo sistema consente di monitorare le infezioni e gestire le operazioni di esfiltrazione dei dati.

macOS non è più un bersaglio secondario

Tradizionalmente macOS è stato considerato un sistema relativamente sicuro rispetto a Windows. Tuttavia le nuove campagne dimostrano che l’interesse dei cybercriminali verso la piattaforma Apple sta crescendo rapidamente. L’aumento degli infostealer specifici per macOS riflette la crescente diffusione dei Mac tra professionisti e aziende. Sophos sottolinea che gli utenti macOS devono adottare lo stesso livello di cautela normalmente associato ad altri sistemi operativi.

Le raccomandazioni degli esperti

Per ridurre il rischio di infezione, gli esperti consigliano di non eseguire mai comandi nel Terminale provenienti da fonti non verificate. È inoltre importante verificare attentamente i download e diffidare di pagine che richiedono procedure manuali di installazione tramite script. Sophos raccomanda anche di utilizzare soluzioni di sicurezza aggiornate e di monitorare attentamente l’accesso ai wallet di criptovalute.Le campagne ClickFix dimostrano come l’evoluzione dell’ingegneria sociale e l’abuso di piattaforme popolari come ChatGPT possano trasformarsi in strumenti efficaci per diffondere malware.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.