iVerify pubblica un’analisi approfondita di DarkSword, un kit di exploit per iOS che introduce attacchi zero-click e tecniche di persistence avanzata. Il toolkit consente di compromettere dispositivi Apple senza alcuna interazione dell’utente sfruttando vulnerabilità zero-day. La ricerca evidenzia un salto qualitativo nelle minacce mobile. DarkSword combina moduli di exploit, controllo remoto e obfuscation dinamica per eludere le difese tradizionali. Il sistema è progettato per operazioni silenziose e su larga scala. La sicurezza iOS entra così in una fase più critica. Più sofisticata e difficile da monitorare.

Cosa leggere

DarkSword introduce un framework modulare per exploit iOS avanzati

DarkSword si distingue dai precedenti toolkit per la sua architettura modulare, che consente agli attaccanti di adattare ogni fase dell’attacco in base al target. Il framework include componenti dedicati all’exploit iniziale, alla persistence e all’esfiltrazione dei dati. A differenza di strumenti precedenti come Pegasus, DarkSword integra un sistema di obfuscation dinamica che modifica il codice a ogni esecuzione. Questo rende estremamente complesso il rilevamento tramite signature tradizionali. Il kit supporta diversi vettori di attacco, tra cui exploit zero-click via iMessage e attacchi basati su web. iVerify ha confermato che il sistema è in grado di operare su versioni recenti di iOS sfruttando vulnerabilità non ancora pubblicamente patchate. La presenza di un modulo di comunicazione C2 crittografata consente agli attaccanti di mantenere il controllo remoto senza essere facilmente intercettati.

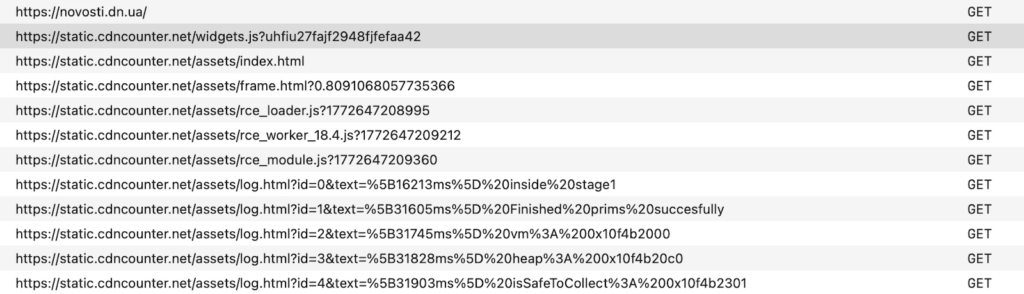

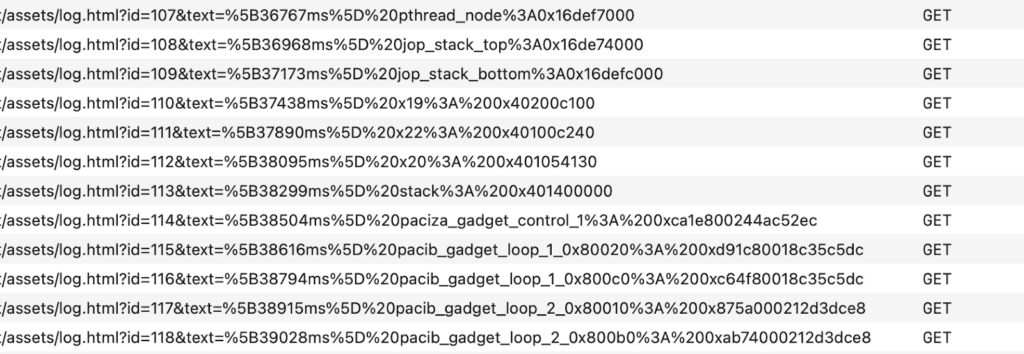

Il flusso di attacco DarkSword compromette i dispositivi in meno di 30 secondi

L’analisi di iVerify ricostruisce il flusso completo di esecuzione del kit, evidenziando un processo altamente ottimizzato. La fase iniziale prevede la consegna dell’exploit tramite messaggi o link malevoli che non richiedono interazione.

Una volta attivato, lo stage iniziale riesce a bypassare la sandbox di iOS e ottenere privilegi elevati. Il secondo stadio installa un componente persistente che rimane attivo anche dopo riavvii del dispositivo.

Il terzo stadio si occupa della raccolta dei dati sensibili, tra cui contatti, messaggi e posizione GPS. Tutto il traffico viene mascherato all’interno di comunicazioni apparentemente legittime, come notifiche push o connessioni HTTPS. L’intero processo può completarsi in meno di 30 secondi, rendendo l’attacco estremamente difficile da individuare in tempo reale.

Persistenza e bypass delle protezioni Apple rendono il kit difficile da rimuovere

Uno degli aspetti più critici di DarkSword riguarda le tecniche di persistenza, progettate per mantenere l’accesso al dispositivo nel lungo periodo. Il toolkit sfrutta vulnerabilità nel kernel e nei sistemi di gestione dei profili per garantire l’esecuzione continua. iVerify ha documentato l’uso di tecniche di hooking sulle funzioni di sistema, che permettono al malware di integrarsi profondamente nell’architettura di iOS. Il kit include anche un rootkit leggero che nasconde file e processi, rendendo difficile il rilevamento.

| Chain | Componente & Dettagli Vulnerabilità | CVE & Sfruttamento (ITW) | Versioni Patchate | Data Rilascio & Fix |

|---|---|---|---|---|

| 18.4 | Safari – WebContent process JIT RegExp match vulnerability leading to arbitrary memory read/write primitive | CVE-2025-31277 ITW: No | 18.6 | 29.07.2025 Vedi Commit GitHub → |

| 18.6 | Safari – WebContent process JIT use-after-free vulnerability leading to arbitrary memory read/write primitive | CVE-2025-43529 ITW: Yes (Attivo) | 26.2 Anche in: 18.7.3 | 12.12.2025 Vedi Commit GitHub → |

| 18.6 | TPRO and PAC bypass (re-used for other usermode components) leading to arbitrary code execution. | CVE-2026-20700 ITW: Yes (Attivo) | 26.3 | 11.02.2026 Vedi Commit dyld → |

| 18.6 | Safari WebContent process → Safari GPU process sandbox escape code execution via Angle out-of-bounds write vulnerability. | CVE-2025-14174 ITW: Yes (Attivo) | 26.2 Anche in: 18.7.3 | 12.12.2025 <a href=”https://chromium-review.googlesource.com/c/angle/angle/+/7232784″ target=”_blank” style=”font-size: 12px; color: #c62828 |

Queste tecniche consentono al malware di sopravvivere a riavvii e aggiornamenti parziali del sistema operativo. In molti casi, la rimozione manuale risulta inefficace senza strumenti forensi avanzati. Apple ha già corretto alcune vulnerabilità sfruttate, ma la natura evolutiva del toolkit consente agli attaccanti di aggiornare rapidamente i propri metodi.

Impatto su utenti e aziende aumenta il rischio di spionaggio mobile

La diffusione di DarkSword rappresenta una minaccia significativa sia per utenti privati sia per organizzazioni. I dispositivi iOS, spesso considerati più sicuri, diventano bersagli di attacchi sofisticati capaci di operare in modo invisibile.Gli utenti possono subire la perdita di dati personali senza alcun segnale evidente, mentre le aziende rischiano compromissioni più gravi come furto di credenziali e accesso a informazioni sensibili.

| Tipo di Wallet / Categoria | Termini di Ricerca (Search terms) |

|---|---|

| Major Wallets | "coinbase", "binance", "nicegram" |

| Hardware Wallet Apps | "ledger", "trezor" |

| Multi-chain Wallets | "trust", "trustwallet", "metamask", "exodus", "exodus-movement", "atomic", "crypto.com" |

| Bitcoin Wallets | "electrum", "blockstream", "green", "breadwallet", "brd", "mycelium", "samourai", "bluewallet", "wasabi" |

| Ethereum Wallets | "imtoken", "zerion", "rainbow", "uniswap", "argent", "etherscan" |

| Solana Wallets | "phantom", "solflare", "solana" |

| TON Wallets | "tonkeeper", "tonwallet", "mytonwallet", "ton" |

| Other Chain Wallets | "terra", "keplr", "cosmos", "avalanche", "avax", "algorand", "xdefi", "polkadot", "cardano", "yoroi", "daedalus" |

| Exchange Apps | "kraken", "gemini", "bitfinex", "kucoin", "okx", "okex", "huobi", "htx", "gate.io", "gateio", "bybit", "bitget", "mexc", "crypto" |

| DeFi / Web3 Apps | "1inch", "safepal", "tokenpocket", "bitpay", "gnosis", "safe", "defi", "swap", "dex" |

| General Crypto Terms | "wallet", "bitcoin", "btc", "ethereum", "eth", "crypto", "blockchain", "web3", "nft" |

Nota: Questa lista documenta le parole chiave (Search terms) comunemente utilizzate dagli infostealer per identificare e procedere all’esfiltrazione di dati privati dai dispositivi compromessi, prendendo di mira estensioni browser, file di configurazione locali e log legati all’ecosistema delle criptovalute.

Il toolkit è particolarmente efficace contro obiettivi ad alto profilo, ma la sua modularità consente anche campagne più ampie. Questo aumenta la superficie di attacco e la complessità della difesa. L’analisi di iVerify fornisce indicatori di compromissione utili per identificare attività sospette e intervenire rapidamente.

Le difese contro DarkSword richiedono aggiornamenti e monitoraggio avanzato

Per contrastare minacce come DarkSword, iVerify raccomanda un approccio multilivello alla sicurezza. Gli utenti devono mantenere i dispositivi aggiornati all’ultima versione di iOS e attivare tutte le protezioni disponibili. Tra le misure consigliate vi è la limitazione dei messaggi da mittenti sconosciuti su iMessage e l’utilizzo di sistemi di autenticazione avanzati come Face ID. In ambito aziendale, è fondamentale implementare soluzioni di Mobile Threat Defense. Le organizzazioni dovrebbero monitorare il traffico di rete per individuare comunicazioni sospette verso server C2 e utilizzare strumenti di analisi comportamentale. Il blog di iVerify include una lista dettagliata di indicatori di compromissione, utile per i team di sicurezza che operano su dispositivi iOS.

DarkSword segnala una nuova fase nelle minacce mobile avanzate

L’emergere di DarkSword evidenzia un cambiamento nel panorama delle minacce mobile, sempre più orientato verso strumenti professionali e difficili da rilevare. I kit di exploit evolvono rapidamente, integrando tecniche avanzate di evasione e automazione. iVerify continua a monitorare lo sviluppo del toolkit e a condividere aggiornamenti con la comunità di sicurezza. Questo lavoro contribuisce a mantenere un livello di consapevolezza elevato e a favorire la collaborazione tra ricercatori e aziende. La sicurezza mobile richiede oggi un approccio continuo e aggiornato. DarkSword rappresenta un segnale chiaro: anche ecosistemi considerati sicuri devono adattarsi a minacce sempre più sofisticate.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.