CISA inserisce la vulnerabilità CVE-2026-20131 di Cisco nel catalogo Known Exploited Vulnerabilities (KEV), confermando che la falla è attivamente sfruttata. Nello stesso contesto, AWS corregge un bug critico nella libreria AWS-LC, mentre emerge la vulnerabilità Magento PolyShell che consente upload arbitrari e potenziale RCE. Microsoft segnala inoltre un problema di accesso su Windows 11 25H2. Questa convergenza di minacce colpisce infrastrutture firewall, ambienti cloud, piattaforme e-commerce e utenti consumer, delineando uno scenario ad alta criticità. Le vulnerabilità spaziano da errori logici nella validazione crittografica a tecniche avanzate di upload poliglotta, mentre campagne malware come PureLog Stealer sfruttano ingegneria sociale evoluta. Il quadro impone aggiornamenti immediati e una gestione proattiva della sicurezza.

Cosa leggere

CISA inserisce CVE-2026-20131 di Cisco nel catalogo KEV per exploit attivi

CISA ha aggiunto il 19 marzo 2026 la vulnerabilità CVE-2026-20131 al catalogo KEV, segnalando che la falla è già sfruttata in attacchi reali. Il problema riguarda una deserializzazione di dati non attendibili che colpisce Cisco Secure Firewall Management Center e Cisco Security Cloud Control, due componenti centrali nella gestione delle infrastrutture di sicurezza aziendale. Gli attaccanti possono sfruttare questa vulnerabilità per ottenere accesso non autorizzato ai sistemi di gestione firewall, compromettendo visibilità e controllo delle reti.

CVE-2026-20131 Cisco Secure Firewall Management Center (FMC) Software and Cisco Security Cloud Control (SCC) Firewall Management Deserialization of Untrusted Data Vulnerability

L’inclusione nel KEV implica obblighi stringenti per le agenzie federali statunitensi, che devono applicare le remediation entro le scadenze definite dalla direttiva BOD 22-01. Anche le aziende private sono chiamate ad agire rapidamente, considerando il livello di rischio elevato e la presenza di exploit attivi.

AWS corregge CVE-2026-4428 in AWS-LC con rischio bypass certificati

AWS ha pubblicato il bollettino 2026-010-AWS per correggere la vulnerabilità CVE-2026-4428 nella libreria crittografica AWS-LC, utilizzata in numerosi servizi cloud. Il problema consiste in un errore logico nel controllo dello scope del CRL Distribution Point, che può consentire a certificati revocati di bypassare la validazione X.509. La falla interessa le versioni comprese tra v1.24.0 e v1.71.0, incluse le varianti FIPS, e può essere sfruttata per accettare certificati non più validi durante comunicazioni sicure. Questo scenario compromette l’affidabilità delle connessioni cifrate e apre la strada a attacchi man-in-the-middle o impersonificazione. AWS raccomanda l’aggiornamento immediato alla versione v1.71.0 o superiore, sottolineando che l’applicazione della patch non comporta downtime significativo. Come misura temporanea, è possibile disabilitare il controllo CRL o evitare configurazioni con CRL partizionati, ma queste soluzioni riducono il livello complessivo di sicurezza.

Magento PolyShell consente upload poliglotta e potenziale RCE

La società di sicurezza Sansec ha identificato la vulnerabilità Magento PolyShell, che colpisce Magento Open Source e Adobe Commerce fino alla versione 2.4.9-alpha2. Il problema permette upload non autenticati di file poliglotta attraverso l’API REST, sfruttando il parametro custom options del carrello. Gli attaccanti possono caricare file che appaiono come immagini ma contengono codice eseguibile, salvati nella directory pub/media/custom_options/quote. Questa tecnica consente attacchi di tipo stored XSS e, in configurazioni vulnerabili su nginx o Apache, può evolvere in Remote Code Execution (RCE). Adobe ha corretto il problema nella pre-release 2.4.9-alpha3, ma al momento non esiste una patch stabile per ambienti di produzione. Sansec raccomanda misure difensive immediate, tra cui il blocco degli upload sospetti e la restrizione dell’accesso alle directory coinvolte. Il rischio per gli e-commerce è elevato, soprattutto in contesti con configurazioni standard non hardenizzate.

Windows 11 25H2 introduce bug di accesso agli account Microsoft

Microsoft ha segnalato un problema noto nella versione Windows 11 25H2, legato alla patch KB5079473, che impedisce l’accesso agli account Microsoft su diverse applicazioni. Tra queste figurano Microsoft Teams Free, OneDrive, Microsoft Edge, Excel, Word e Microsoft 365 Copilot. Il sistema mostra l’errore “You’ll need the Internet for this” anche in presenza di una connessione attiva, creando confusione e blocchi operativi. Il bug colpisce esclusivamente gli account personali e non quelli aziendali Entra ID, limitando l’impatto in ambito enterprise ma creando disagi diffusi tra gli utenti consumer. Il workaround consiste nel riavviare il dispositivo mentre è connesso a internet, una soluzione temporanea in attesa di una correzione definitiva. Microsoft ha già confermato che il fix arriverà nelle prossime release cumulative.

Trend Micro analizza PureLog Stealer in campagne di luring copyright

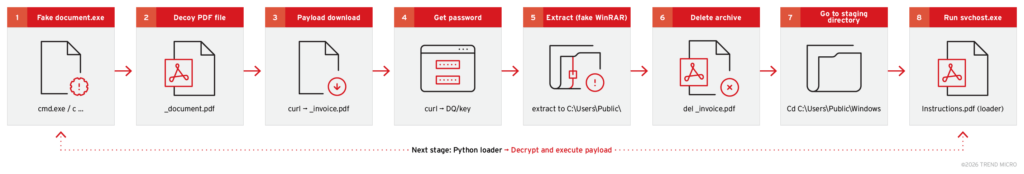

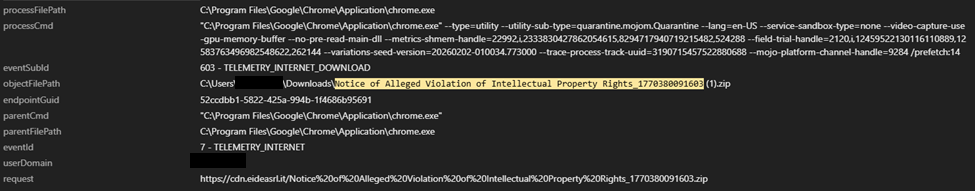

Trend Micro ha individuato una campagna malware multistage che distribuisce PureLog Stealer utilizzando tecniche di luring copyright. Gli attaccanti sfruttano contenuti apparentemente legittimi protetti da copyright per indurre le vittime a scaricare file malevoli, aggirando sia l’attenzione degli utenti sia alcuni sistemi di rilevamento.

La catena di infezione si sviluppa in più fasi e utilizza tecniche evasive per mantenere la persistenza e sottrarre dati sensibili. Il malware è progettato per raccogliere credenziali, informazioni di sistema e dati personali, rappresentando una minaccia concreta per aziende e utenti individuali.

Il report evidenzia l’importanza di combinare aggiornamenti tecnologici con formazione degli utenti, poiché le tecniche di ingegneria sociale restano uno dei vettori più efficaci per la diffusione di malware avanzato.

Minacce simultanee impongono patch immediate e difesa proattiva

La simultaneità di queste vulnerabilità evidenzia un momento critico per la sicurezza informatica nel 2026. CISA, AWS, Microsoft, Sansec e Trend Micro convergono nel segnalare rischi concreti che spaziano da exploit attivi su infrastrutture firewall a vulnerabilità cloud e attacchi contro piattaforme e-commerce. Le organizzazioni devono aggiornare immediatamente i sistemi Cisco, applicare le patch di AWS-LC, implementare mitigazioni su Magento e gestire i workaround per Windows 11 25H2. Parallelamente, è fondamentale rafforzare le difese contro campagne malware come PureLog Stealer, che sfruttano vulnerabilità umane più che tecniche. Questo scenario conferma la necessità di una postura di sicurezza continua, basata su monitoraggio costante, aggiornamenti tempestivi e capacità di risposta rapida. Le minacce evolvono in parallelo su più livelli e richiedono un approccio integrato per essere contenute efficacemente.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.