L’intelligence russa conduce campagne di phishing contro Signal e sfrutta una vulnerabilità XSS in Zimbra per compromettere account e sistemi email. Le operazioni combinano ingegneria sociale e attacchi tecnici avanzati per ottenere accesso persistente ai dati. Migliaia di account risultano già compromessi a livello globale. Le attività sono attribuite a gruppi legati allo stato russo, tra cui APT28, e colpiscono funzionari governativi, militari e giornalisti. Gli attaccanti non violano la crittografia ma prendono il controllo diretto degli account. Il risultato è un accesso completo alle comunicazioni. Questa strategia rappresenta un’evoluzione delle tecniche di cyber spionaggio, sempre più orientate allo sfruttamento del fattore umano e delle configurazioni applicative.

Cosa leggere

Attori russi sfruttano Signal per campagne di phishing mirate

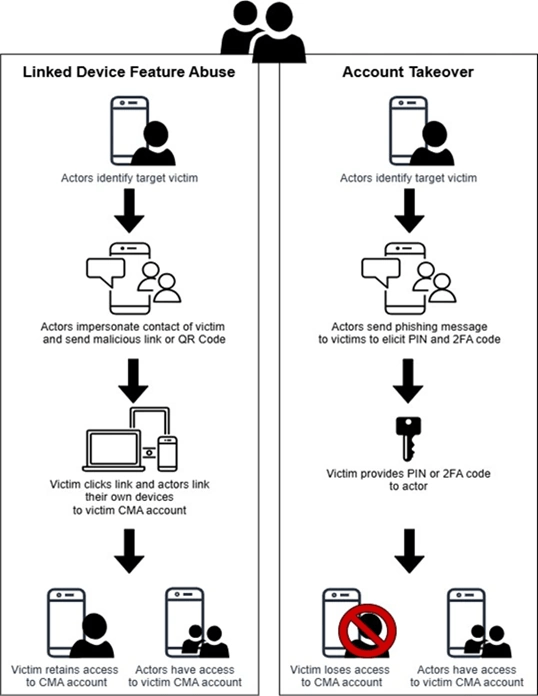

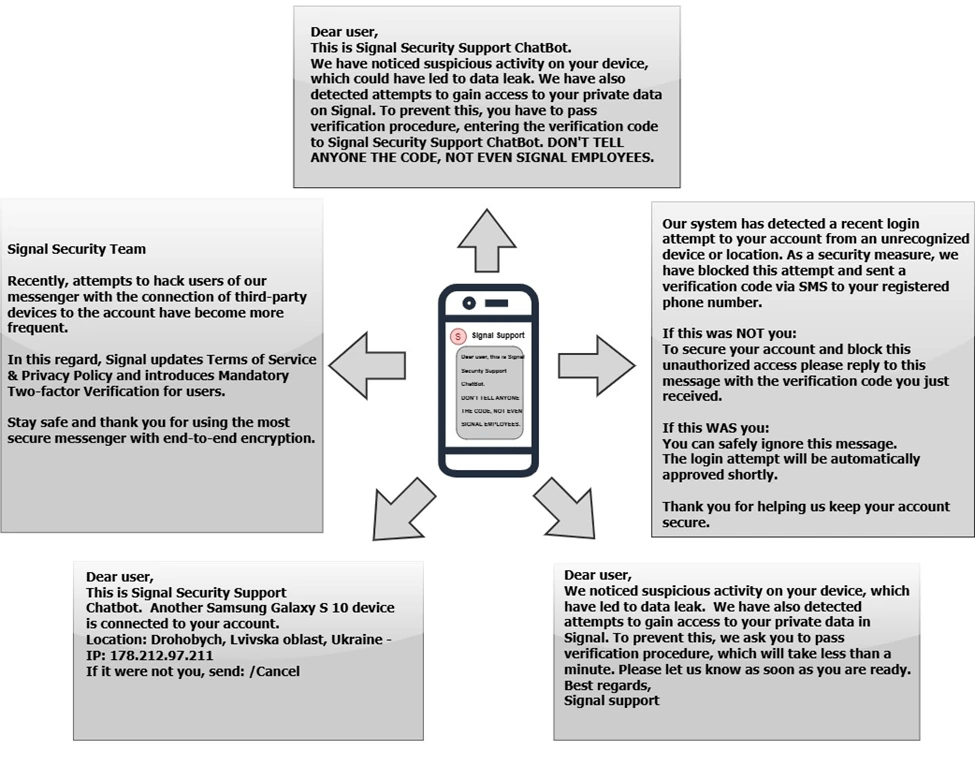

Le campagne contro Signal si basano su messaggi di phishing costruiti per apparire come comunicazioni ufficiali del supporto tecnico. Gli attaccanti utilizzano testi credibili, spesso personalizzati sulla base del profilo della vittima, per aumentare il tasso di successo. I messaggi segnalano presunti accessi sospetti o problemi di sicurezza e richiedono un’azione immediata. In questo contesto le vittime vengono invitate a condividere codici di verifica, PIN o a cliccare su link che simulano procedure di autenticazione.

Una volta ottenute queste informazioni, gli attaccanti registrano l’account su un dispositivo controllato o collegano un endpoint remoto tramite QR code. Questo consente loro di accedere ai messaggi in tempo reale e di monitorare le conversazioni senza generare anomalie evidenti. Il compromesso dell’account permette anche di inviare nuovi messaggi di phishing ai contatti della vittima, ampliando la superficie di attacco e creando una catena di infezioni sociali.

Compromissione degli account aggira la crittografia end-to-end

Un elemento centrale di queste operazioni è la capacità di aggirare la protezione offerta dalla crittografia end-to-end. Le piattaforme come Signal garantiscono che i messaggi non possano essere intercettati durante la trasmissione, ma non proteggono quando un attaccante ottiene accesso diretto all’account.

In questi casi l’aggressore opera come utente legittimo, leggendo i messaggi, accedendo alle chat di gruppo e consultando le liste di contatti. Questo tipo di accesso consente attività di intelligence estremamente dettagliate, inclusa la mappatura delle relazioni tra individui e organizzazioni. Gli attaccanti possono inoltre manipolare le conversazioni, inviare messaggi fraudolenti o raccogliere informazioni utili per ulteriori operazioni di spionaggio. Il controllo dell’account può durare settimane o mesi, soprattutto quando la vittima non si accorge dell’intrusione. Questo approccio rende inefficaci molte misure di sicurezza tradizionali, spostando il focus sulla formazione degli utenti e sulla gestione degli accessi.

APT28 lancia operazione GhostMail contro infrastrutture ucraine

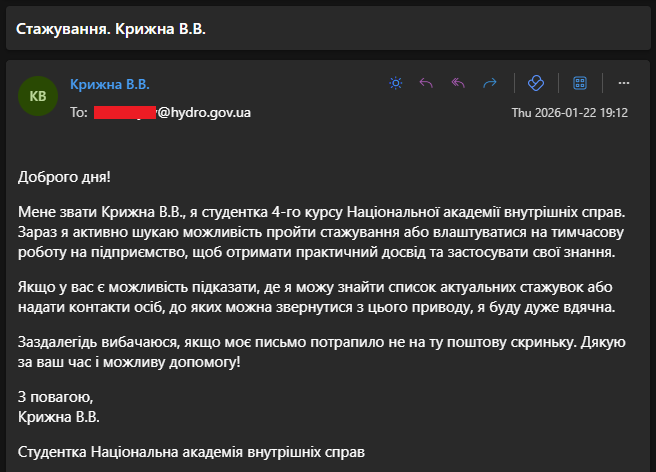

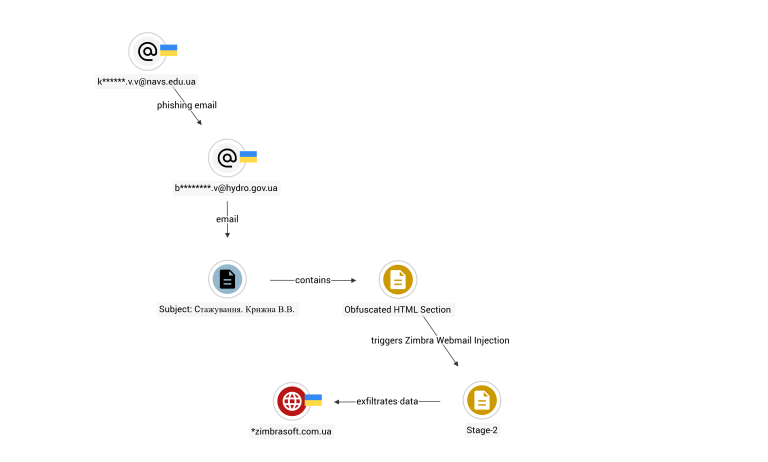

Parallelamente alle campagne di phishing, il gruppo APT28 ha condotto l’operazione GhostMail contro un ente governativo ucraino nel gennaio 2026. L’obiettivo è stato l’accesso ai sistemi email basati su Zimbra utilizzati dall’Agenzia di Idrologia Statale. L’attacco è iniziato con una email di phishing inviata da un account studentesco compromesso. Il messaggio simulava una richiesta di tirocinio e conteneva un payload JavaScript offuscato incorporato nel codice HTML.

Quando la vittima ha aperto l’email nella Classic UI di Zimbra, il codice si è eseguito automaticamente sfruttando la vulnerabilità CVE-2025-66376. Questa falla consente l’esecuzione di script nel contesto della sessione autenticata, permettendo agli attaccanti di accedere direttamente ai dati.

L’operazione ha preso di mira un settore critico legato alla navigazione marittima e fluviale, dimostrando l’interesse per infrastrutture strategiche.

Vulnerabilità XSS in Zimbra consente accesso completo alla casella email

La vulnerabilità sfruttata in Zimbra deriva da una sanitizzazione insufficiente dei contenuti HTML nelle email. Gli attaccanti hanno utilizzato direttive CSS avanzate per aggirare i filtri di sicurezza e inserire codice malevolo all’interno di elementi nascosti. Il payload viene inizialmente codificato in base64 e successivamente decodificato e trasformato tramite operazioni XOR. Questo processo consente di eludere i controlli statici e di rendere il codice più difficile da rilevare. Una volta eseguito, il malware eredita i cookie e i token della sessione attiva dell’utente. Utilizzando le API SOAP di Zimbra, gli attaccanti possono eseguire operazioni legittime come la lettura delle email, l’estrazione delle configurazioni e la creazione di credenziali persistenti. Il codice lancia diverse operazioni in parallelo per massimizzare la quantità di dati raccolti prima della chiusura della sessione. Tra questi dati figurano identità email, alias, configurazioni server e archivi di posta degli ultimi novanta giorni.

Tecniche di esfiltrazione dati e mantenimento della persistenza

Gli attaccanti utilizzano una combinazione di canali per l’esfiltrazione dei dati, aumentando la resilienza dell’operazione. I dati di dimensioni ridotte vengono codificati in Base32 e inviati tramite richieste DNS, mentre i contenuti più complessi vengono trasmessi attraverso connessioni HTTPS. Questo approccio consente di aggirare eventuali blocchi di rete e garantire la trasmissione delle informazioni anche in ambienti protetti. I dati vengono duplicati su più canali per ridurre il rischio di perdita. Per mantenere l’accesso nel tempo, gli attaccanti creano password specifiche per l’applicazione e abilitano protocolli come IMAP. Queste credenziali restano valide anche dopo un reset della password principale, permettendo un accesso continuo alla casella email. L’uso di tecniche come i blocchi try-catch nel codice garantisce che eventuali errori non interrompano l’esfiltrazione, migliorando l’efficienza complessiva dell’attacco.

Impatto globale delle campagne di cyber spionaggio

Le operazioni descritte hanno già compromesso migliaia di account a livello globale e continuano a evolversi. I bersagli includono figure chiave in ambito governativo, militare e mediatico, con un impatto diretto sulla sicurezza nazionale e sulla protezione delle informazioni sensibili. Il furto di dati da sistemi email e applicazioni di messaggistica consente agli attaccanti di costruire un quadro dettagliato delle attività delle organizzazioni colpite. Questo tipo di intelligence può essere utilizzato per influenzare decisioni politiche, operazioni militari o attività diplomatiche. La combinazione di phishing e sfruttamento di vulnerabilità tecniche rappresenta una strategia particolarmente efficace, in grado di colpire sia utenti individuali sia infrastrutture complesse. Le autorità internazionali stanno aumentando la cooperazione per contrastare queste minacce, ma la rapidità con cui evolvono le tecniche rende difficile una difesa completa.

Evoluzione delle tecniche di attacco e prospettive future

Le campagne analizzate indicano una tendenza verso attacchi sempre più sofisticati e mirati. Gli attori statali stanno combinando tecniche di ingegneria sociale con exploit tecnici avanzati, creando operazioni multi-vettore difficili da rilevare. Nel prossimo futuro è probabile che vengano sfruttate nuove funzionalità delle applicazioni di comunicazione, incluse integrazioni cloud e sistemi di autenticazione avanzati. Questo richiederà aggiornamenti continui sia a livello tecnologico sia nelle pratiche di sicurezza degli utenti. Le organizzazioni dovranno investire in formazione e monitoraggio per ridurre il rischio di compromissione, mentre gli utenti dovranno adottare comportamenti più cauti nella gestione dei codici di accesso e delle richieste di autenticazione. La sicurezza delle comunicazioni digitali non dipende più solo dalla robustezza degli algoritmi crittografici, ma dalla capacità di prevenire l’accesso non autorizzato agli account.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.