La CISA aggiorna il catalogo Known Exploited Vulnerabilities il 20 marzo 2026 aggiungendo cinque nuove falle già sfruttate attivamente. Le vulnerabilità si affiancano a criticità gravi in Oracle Identity Manager, nella piattaforma Langflow e nello scanner Trivy. Gli attaccanti sfruttano queste debolezze per eseguire codice remoto e rubare credenziali. Le organizzazioni devono intervenire rapidamente su più fronti. L’aggiornamento conferma una tendenza chiara nel panorama cyber: il tempo tra disclosure e sfruttamento reale continua a ridursi drasticamente. In alcuni casi l’exploit avviene entro poche ore dalla pubblicazione delle vulnerabilità.

Cosa leggere

CISA inserisce nuove CVE nel catalogo Known Exploited Vulnerabilities

La CISA include cinque nuove vulnerabilità nel catalogo KEV, evidenziando il loro utilizzo in attacchi reali. Tre di queste riguardano prodotti Apple e includono problemi di buffer overflow e gestione impropria delle risorse concorrenti. Altre due vulnerabilità colpiscono Craft CMS e Laravel Livewire, entrambe esposte a code injection.

- CVE-2025-31277 Apple Multiple Products Buffer Overflow Vulnerability

- CVE-2025-32432 Craft CMS Code Injection Vulnerability

- CVE-2025-43510 Apple Multiple Products Improper Locking Vulnerability

- CVE-2025-43520 Apple Multiple Products Classic Buffer Overflow Vulnerability

- CVE-2025-54068 Laravel Livewire Code Injection Vulnerability

L’inserimento nel KEV implica che le agenzie federali statunitensi devono applicare le patch entro le scadenze stabilite dalla direttiva BOD 22-01. Questo meccanismo accelera la remediation e spinge anche il settore privato ad aggiornare rapidamente i sistemi. La presenza nel catalogo KEV rappresenta un indicatore chiave di rischio operativo elevato, soprattutto per infrastrutture esposte su internet.

Oracle corregge vulnerabilità RCE critica in Identity Manager

Oracle rilascia un aggiornamento fuori banda per la vulnerabilità CVE-2026-21992, che colpisce Oracle Identity Manager nelle versioni 12.2.1.4.0 e 14.1.2.1.0. La stessa criticità interessa anche Oracle Web Services Manager. La falla consente esecuzione di codice remoto senza autenticazione e senza interazione dell’utente. Il punteggio CVSS 9.8 colloca questa vulnerabilità tra le più critiche. Gli attaccanti possono sfruttarla per prendere il controllo completo dei sistemi esposti, accedere a dati sensibili e muoversi lateralmente nella rete. Oracle raccomanda l’applicazione immediata della patch tramite il programma Security Alert e invita le organizzazioni a utilizzare solo versioni supportate. I sistemi accessibili da internet rappresentano il rischio maggiore.

Langflow vulnerabile a esecuzione di codice remoto senza autenticazione

La piattaforma Langflow presenta la vulnerabilità CVE-2026-33017, con un punteggio CVSS 9.3, che consente l’esecuzione di codice Python arbitrario senza autenticazione. Il problema colpisce tutte le versioni fino alla 1.8.1. Gli attaccanti sfruttano un endpoint specifico, build_public_tmp, inviando una singola richiesta POST per ottenere il controllo del server. Le prime attività di exploit vengono osservate meno di 20 ore dopo la divulgazione pubblica della vulnerabilità. Gli attacchi includono furto di chiavi API, credenziali e distribuzione di payload malevoli. Il fix viene introdotto nella versione di sviluppo 1.9.0.dev8, ma le istanze non aggiornate restano altamente esposte. Questo caso evidenzia la rapidità con cui gli attori malevoli operano su software emergenti legati all’ecosistema AI.

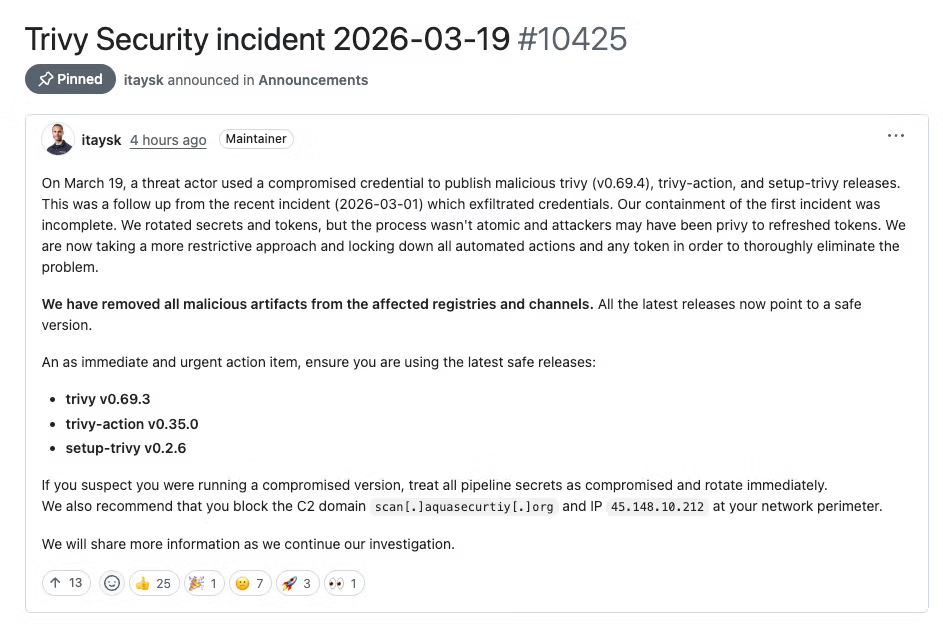

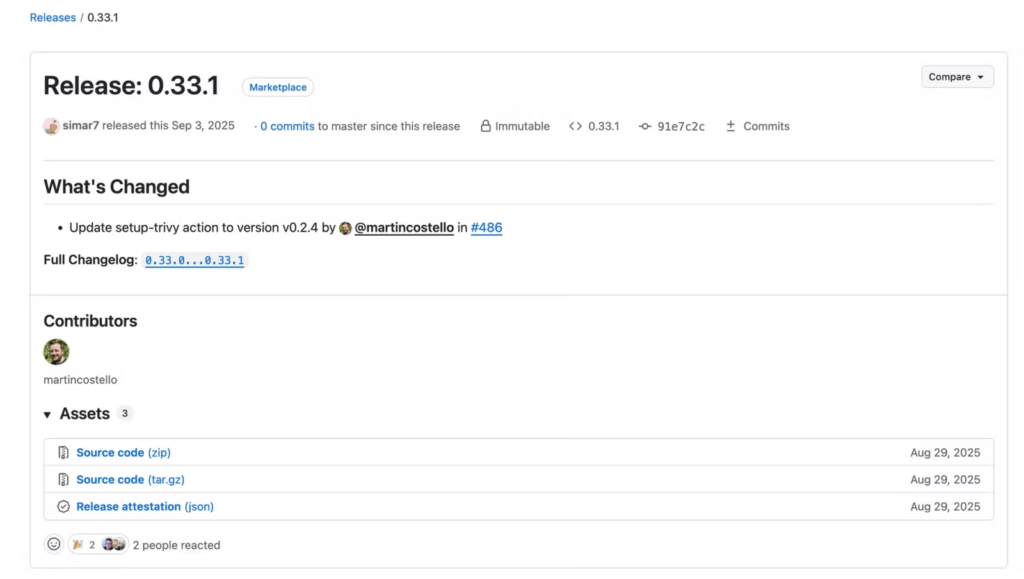

Trivy compromesso nella supply chain tramite GitHub Actions

Lo scanner Trivy subisce una compromissione della supply chain attraverso il repository GitHub Actions aquasecurity/trivy-action. Gli attaccanti modificano 75 tag di versione sostituendo lo script entrypoint.sh con un infostealer.

Il malware raccoglie segreti dalle pipeline CI/CD, inclusi credenziali AWS, GCP, Azure e token Kubernetes, prima di eseguire lo scan legittimo. Oltre 10.000 workflow risultano potenzialmente esposti.

L’attacco avviene tramite force-push sui tag esistenti, rendendo insicuro l’uso dei riferimenti versionati. Solo il tag 0.35.0 risulta non compromesso. Gli esperti raccomandano di evitare l’uso di tag e di fare pin diretto ai commit SHA verificati. L’incidente rappresenta la seconda compromissione di Trivy nello stesso mese, segnalando un rischio crescente nella supply chain open source.

Impatto e risposta delle organizzazioni alle vulnerabilità attive

L’insieme di questi eventi dimostra come le vulnerabilità critiche vengano sfruttate in tempi sempre più brevi e su larga scala. Le organizzazioni devono adottare strategie di patch management accelerate e sistemi di monitoraggio continuo. La combinazione di vulnerabilità software, attacchi supply chain e campagne di exploit automatizzate richiede un approccio multilivello alla sicurezza. Le aziende devono integrare threat intelligence, gestione delle vulnerabilità e controlli sugli accessi. L’aggiornamento del catalogo KEV da parte della CISA funge da indicatore operativo per le priorità di sicurezza. Le organizzazioni che ignorano questi segnali aumentano significativamente il rischio di compromissione.

Evoluzione delle minacce tra exploit rapidi e attacchi alla supply chain

Il panorama delle minacce continua a evolversi verso modelli sempre più aggressivi e automatizzati. Gli attaccanti combinano exploit zero-day, vulnerabilità note e compromissioni della supply chain per massimizzare l’impatto. La riduzione del tempo tra disclosure e attacco, come nel caso di Langflow, rappresenta una delle principali criticità per i team di sicurezza. Allo stesso tempo, incidenti come quello di Trivy mostrano quanto sia fragile l’ecosistema delle dipendenze software. Le organizzazioni devono quindi rafforzare i controlli sulle pipeline di sviluppo, verificare l’integrità dei componenti e adottare modelli di sicurezza basati sul principio zero trust. La gestione delle vulnerabilità non è più un processo periodico ma continuo, integrato nelle operazioni quotidiane di sicurezza informatica.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.