Una catena di sei vulnerabilità per scavalcare ogni difesa dell’iPhone. Un “pass-partout” digitale per diventare amministratori dei server aziendali senza conoscere la password. E un bug assurdo che ti dice che non sei connesso a internet, impedendoti di lavorare su Teams e Office. Il lunedì mattina dei sistemisti è appena diventato un incubo. La CISA ha lanciato un ordine esecutivo d’urgenza: le agenzie federali hanno tempo fino al 3 aprile per tappare le falle di DarkSword, un micidiale framework di spionaggio (collegato a intelligence russa e vendor di sorveglianza turchi) capace di “affettare” la sicurezza di iOS installando software spia invisibili. Contemporaneamente, gli esperti di Arctic Wolf segnalano un’ondata di attacchi contro le appliance Quest KACE: gli hacker stanno sfruttando una falla del 2025 mai patchata per rubare credenziali con Mimikatz e prendere il controllo totale dei server di backup. In mezzo a questo fuoco incrociato, Microsoft corre ai ripari rilasciando la patch KB5085516 per sbloccare finalmente gli account Windows 11 rimasti “congelati” dopo l’ultimo aggiornamento. Le mura sono sotto assedio. È il momento di chiudere le porte.

Cosa leggere

DarkSword sfrutta sei vulnerabilità iOS per esecuzione di codice remoto

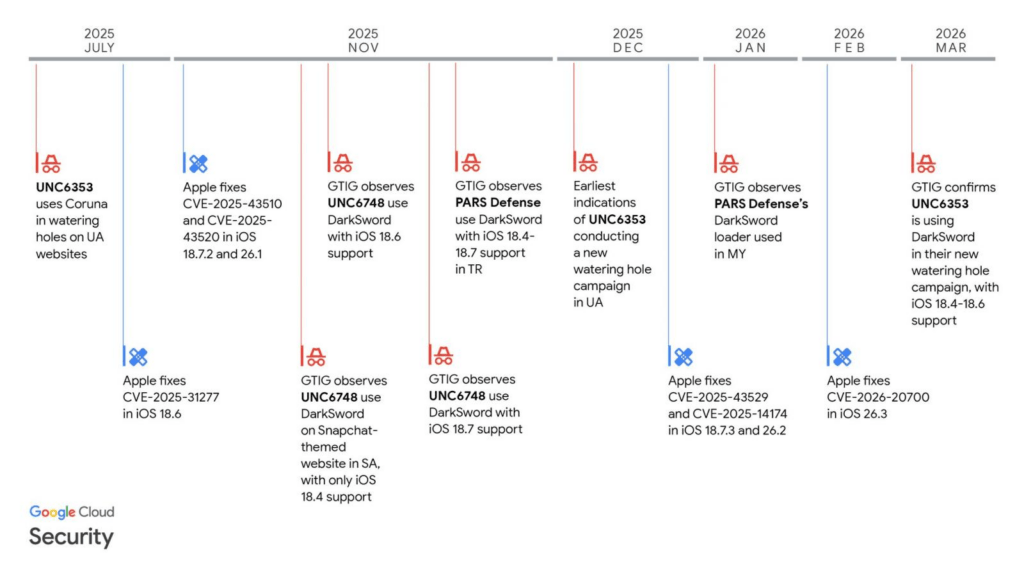

Il framework DarkSword rappresenta una delle minacce più sofisticate individuate recentemente su iOS. La catena di attacco combina sei vulnerabilità per aggirare la sandbox del sistema e ottenere esecuzione di codice remoto. Gli attaccanti utilizzano questa tecnica per distribuire malware come GhostBlade, GhostKnife e GhostSaber, ciascuno progettato per funzioni specifiche come furto dati, esfiltrazione massiva e accesso alle credenziali. Gli attacchi vengono attivati tramite watering-hole su siti compromessi, colpendo utenti che visitano pagine web infette.

La complessità della catena rende difficile il rilevamento e aumenta l’efficacia dell’operazione. Inoltre, il malware elimina i file temporanei dopo l’esecuzione, riducendo le tracce forensi e complicando le indagini successive.

CISA inserisce le vulnerabilità iOS nel catalogo degli exploit attivi

CISA ha aggiunto le vulnerabilità CVE-2025-31277, CVE-2025-43510 e CVE-2025-43520 al catalogo Known Exploited Vulnerabilities, imponendo una finestra di due settimane per l’applicazione delle patch. Le falle interessano versioni di iOS dalla 18.4 alla 18.7, già corrette da Apple con aggiornamenti successivi. Gli attacchi risultano collegati a operazioni di spionaggio e furto di criptovalute, con attribuzioni a gruppi come UNC6748 e UNC6353. La direttiva della CISA evidenzia l’urgenza della situazione e la frequenza con cui queste vulnerabilità vengono sfruttate in contesti reali. Il mancato aggiornamento espone dispositivi e dati sensibili a compromissioni immediate.

CVE-2025-32975 consente takeover completo su Quest KACE

La vulnerabilità CVE-2025-32975 colpisce Quest KACE Systems Management Appliance e rappresenta un bypass critico del sistema di autenticazione SSO. Gli attaccanti possono impersonare utenti legittimi senza credenziali valide, ottenendo accesso amministrativo completo. Le attività malevole sono state osservate su sistemi non aggiornati già dal 9 marzo 2026. Le versioni vulnerabili includono release dalla 13.0.x alla 14.1.x precedenti alle patch pubblicate a maggio 2025, evidenziando ritardi significativi nell’adozione degli aggiornamenti. Gli attaccanti sfruttano funzionalità interne come KPluginRunProcess per eseguire comandi remoti e scaricare payload da server esterni. Questo consente di stabilire canali di comando e controllo e di espandere l’accesso all’infrastruttura.

Attacchi KACE utilizzano Mimikatz e movimento laterale avanzato

Dopo il compromesso iniziale, gli aggressori utilizzano strumenti come Mimikatz per estrarre credenziali e ottenere accesso a sistemi critici. I payload vengono spesso mascherati e distribuiti tramite script PowerShell eseguiti in modalità nascosta. Gli attaccanti creano nuovi account amministrativi e li aggiungono ai gruppi domain admins, consolidando il controllo sull’ambiente. Successivamente accedono a sistemi di backup come Veeam e Veritas, facilitando il movimento laterale verso i domain controller. Questa sequenza dimostra un attacco strutturato e mirato, progettato per ottenere persistenza e controllo completo dell’infrastruttura enterprise. L’esposizione diretta su internet delle appliance KACE rappresenta un fattore critico di rischio.

Microsoft rilascia KB5085516 per correggere accessi su Windows 11

Parallelamente, Microsoft ha pubblicato l’aggiornamento KB5085516 per risolvere un problema di accesso agli account Microsoft emerso dopo il Patch Tuesday di marzo 2026. Il bug impediva il login a servizi come Teams Free, OneDrive, Edge e applicazioni Office. Gli utenti visualizzavano un errore relativo alla connessione internet nonostante la rete fosse funzionante. Il problema interessava Windows 11 nelle versioni 24H2 e 25H2 e ha avuto un impatto significativo sull’operatività quotidiana. L’aggiornamento include tutte le correzioni precedenti e viene distribuito tramite Windows Update e Microsoft Update Catalog. Il rollout è iniziato nel weekend del 21 marzo 2026 per garantire una risoluzione rapida.

Microsoft risolve rapidamente un bug critico per utenti consumer

Microsoft ha identificato e corretto il problema in tempi brevi, evitando un impatto prolungato sugli utenti. Il workaround iniziale prevedeva il riavvio del sistema, ma la patch definitiva elimina completamente il malfunzionamento. Le aziende che utilizzano Entra ID non risultano colpite, limitando l’impatto nel contesto enterprise. Tuttavia, il bug ha evidenziato la dipendenza crescente da servizi cloud e account centralizzati per l’accesso alle applicazioni. La rapidità della risposta dimostra l’importanza di aggiornamenti continui e della gestione tempestiva delle vulnerabilità in ambienti complessi.

Le minacce evidenziano la necessità di patch tempestive

Le vulnerabilità iOS, Quest KACE e Windows mostrano un rischio simultaneo su più livelli dell’infrastruttura IT. Dispositivi mobili, sistemi enterprise e ambienti desktop vengono colpiti nello stesso periodo, aumentando la superficie di attacco complessiva. Le organizzazioni devono adottare strategie di patch management rapide ed efficaci, verificando l’esposizione dei sistemi e limitando l’accesso pubblico alle infrastrutture critiche. L’aggiornamento tempestivo rimane la difesa principale contro exploit già attivi. Nel contesto attuale, la combinazione di attacchi sofisticati e vulnerabilità note rende essenziale una risposta coordinata. La sicurezza non può più essere reattiva ma deve anticipare le minacce attraverso monitoraggio continuo e aggiornamenti costanti.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.