FBI avverte su malware iraniano distribuito tramite Telegram come infrastruttura C2 in campagne mirate contro dissidenti e giornalisti. Gli attaccanti sfruttano social engineering e file infetti per compromettere sistemi Windows. Le operazioni sono attive almeno dal 2023. L’allerta evidenzia un’evoluzione nelle tecniche di spionaggio digitale, con l’uso di piattaforme legittime come Telegram per nascondere comunicazioni malevole. Gli attori collegati al Ministry of Intelligence and Security iraniano conducono operazioni sofisticate che combinano accesso remoto, raccolta dati e campagne di disinformazione, aumentando l’impatto sia tecnico sia reputazionale.

Cosa leggere

Attori MOIS utilizzano Telegram per attacchi mirati contro dissidenti

Gli operatori attribuiti al MOIS adottano strategie avanzate tipiche delle campagne APT, combinando tecniche di social engineering con infrastrutture di comunicazione difficili da bloccare. Telegram viene utilizzato sia per contattare le vittime sia come canale persistente di comando e controllo. Gli attaccanti impersonano contatti fidati o supporto tecnico, convincendo le vittime ad aprire file infetti. Questo approccio aumenta il tasso di successo, soprattutto quando gli attacchi sono preceduti da attività di ricognizione mirata. Le vittime principali includono dissidenti iraniani, giornalisti e organizzazioni percepite come ostili al regime. La scelta di Telegram consente agli attaccanti di sfruttare un’infrastruttura globale e resiliente, rendendo più difficile l’interruzione delle operazioni rispetto ai tradizionali server C2.

La campagna malware iraniana è attiva dal 2023 e continua a evolversi

Le prime attività documentate risalgono all’autunno 2023 e mostrano un’evoluzione costante delle tecniche utilizzate. Gli attaccanti aggiornano regolarmente il malware per mantenere efficacia contro sistemi di difesa moderni. I picchi di attività coincidono spesso con eventi geopolitici rilevanti, suggerendo un coordinamento con obiettivi strategici più ampi. La persistenza delle operazioni indica una campagna ben finanziata e sostenuta nel tempo, con capacità di adattamento rapido alle contromisure. Questo tipo di minaccia si distingue per la continuità operativa e per l’uso combinato di strumenti tecnici e manipolazione psicologica.

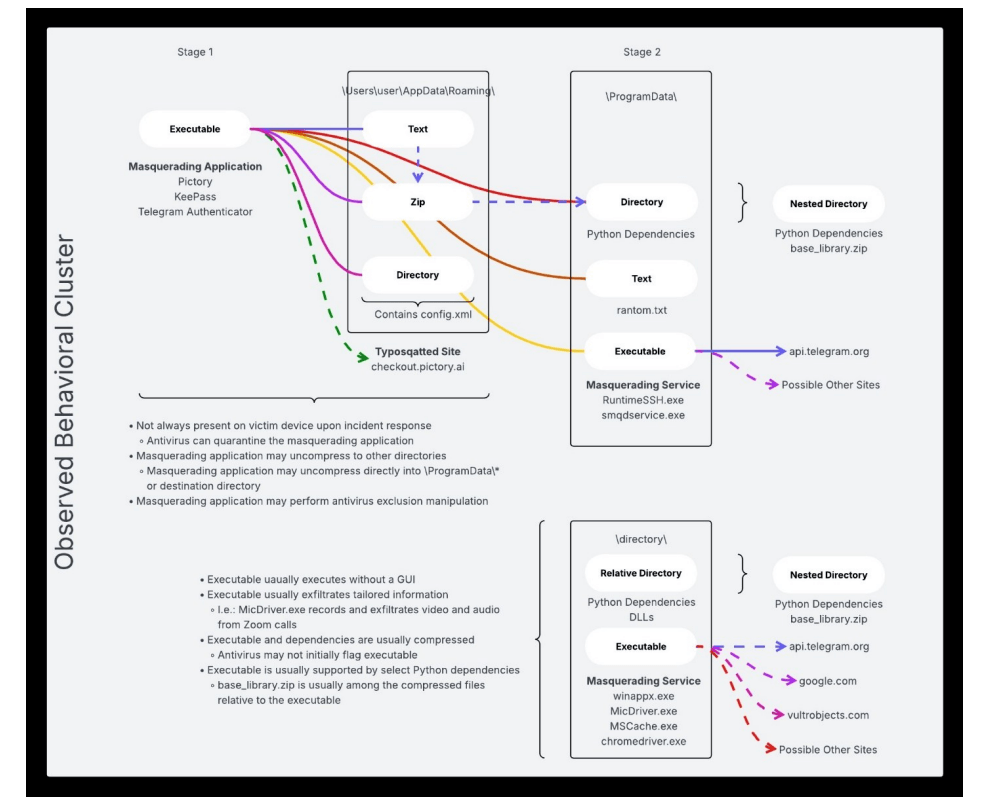

Malware multi-stage installa accesso remoto e persistenza su Windows

Il malware utilizzato segue una struttura multi-stage progettata per massimizzare l’efficacia e ridurre il rilevamento. La prima fase si presenta come software legittimo, con nomi che imitano applicazioni popolari per ingannare l’utente. Dopo l’esecuzione, il payload iniziale scarica componenti aggiuntivi che installano un implant persistente nel sistema. Questo modulo garantisce accesso remoto continuo e si avvia automaticamente tramite modifiche al registro di Windows. La progettazione modulare consente agli attaccanti di aggiornare singole componenti senza modificare l’intera struttura del malware, migliorando la resilienza dell’infezione.

Telegram diventa canale stabile per comando e controllo

L’uso di Telegram come infrastruttura C2 rappresenta uno degli elementi più innovativi della campagna. Il malware comunica con bot dedicati attraverso endpoint ufficiali come api.telegram.org, inviando e ricevendo dati in modo apparentemente legittimo.

Gli attaccanti utilizzano questo canale per inviare comandi e ricevere informazioni esfiltrate, tra cui file compressi, screenshot e registrazioni audio. L’infrastruttura Telegram garantisce disponibilità elevata e anonimato relativo, riducendo la probabilità di blocco. Questo modello sfrutta la fiducia nelle piattaforme di messaggistica, trasformandole in strumenti operativi per attività di spionaggio.

Gli attaccanti registrano schermo, audio e sessioni delle vittime

Una volta compromesso il sistema, il malware attiva funzionalità avanzate di sorveglianza. Gli operatori possono registrare lo schermo, catturare audio e monitorare attività in tempo reale, inclusi meeting su piattaforme come Zoom. Queste capacità consentono la raccolta continua di informazioni sensibili, aumentando il valore dell’intelligence ottenuta. I dati raccolti vengono compressi e inviati tramite Telegram, mantenendo un flusso costante di informazioni verso gli attaccanti. L’integrazione di più moduli rende il malware particolarmente efficace nel monitoraggio prolungato delle vittime.

Le operazioni si collegano a gruppi come Handala Hack

Le attività risultano collegate a gruppi come Handala Hack, noto per operazioni di hack-and-leak e campagne di esposizione pubblica dei dati. Questi gruppi agiscono come proxy del MOIS, combinando spionaggio e propaganda. Le informazioni sottratte vengono spesso pubblicate o manipolate per generare danni reputazionali, amplificando l’impatto degli attacchi oltre la dimensione tecnica. Questo approccio integra cyber intelligence e guerra informativa. La collaborazione tra gruppi diversi consente di estendere la portata delle operazioni e di coordinare azioni su scala internazionale.

FBI fornisce raccomandazioni per mitigare il rischio

L’FBI invita utenti e organizzazioni a prestare particolare attenzione ai file ricevuti tramite messaggistica, anche quando provengono da contatti apparentemente fidati. La verifica delle fonti e il download esclusivo da siti ufficiali rappresentano misure fondamentali. L’adozione di antivirus aggiornati, autenticazione multifattore e password robuste riduce significativamente la superficie di attacco. Le aziende devono monitorare connessioni sospette e implementare controlli sulle comunicazioni esterne. La formazione degli utenti sul riconoscimento delle tecniche di social engineering rimane un elemento chiave nella prevenzione.

La minaccia evidenzia l’evoluzione dello spionaggio digitale

Il malware iraniano che usa Telegram come C2 dimostra una nuova fase dello spionaggio cibernetico basato su piattaforme legittime. L’integrazione tra social engineering, malware avanzato e infrastrutture diffuse rende queste operazioni più difficili da rilevare e bloccare. La capacità di colpire individui specifici e di mantenere accesso prolungato ai sistemi compromessi aumenta il rischio per organizzazioni e professionisti esposti. Il caso evidenzia la necessità di strategie di sicurezza più dinamiche e adattive. Nel contesto attuale, la difesa deve considerare non solo le vulnerabilità tecniche, ma anche i canali di comunicazione utilizzati dagli attaccanti. Telegram, come altre piattaforme, diventa parte integrante del panorama delle minacce.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.