Se un’immagine vale più di mille parole, per gli hacker di Pawn Storm può valere l’intero controllo di una rete governativa. Il gruppo APT28 ha scatenato PRISMEX, un nuovo framework di spionaggio modulare che sta prendendo di mira la supply chain della difesa ucraina. La novità non è solo l’obiettivo, ma il metodo: una combinazione “stealth” di steganografia — dove il codice malevolo viene nascosto dentro file grafici apparentemente innocui — e un uso massiccio di infrastrutture cloud pubbliche per nascondere il traffico di comando e controllo (C2). Colpendo i fornitori di logistica e tecnologia militare, Pawn Storm sta cercando di infiltrare i segreti di stato passando dalle porte di servizio, rendendo i sistemi di difesa tradizionali quasi del tutto ciechi. L’intelligence russa evolve ancora: ecco come PRISMEX sta riscrivendo le regole del cyber-conflitto.

Cosa leggere

Pawn Storm evolve le operazioni di spionaggio contro target strategici

Il gruppo Pawn Storm si conferma tra gli attori più attivi nel panorama delle minacce avanzate persistenti. Storicamente associato a operazioni di cyber intelligence statale, il gruppo ha progressivamente raffinato le proprie tecniche per adattarsi ai miglioramenti delle difese. La nuova campagna introduce PRISMEX come piattaforma operativa centrale, capace di orchestrare diverse fasi dell’attacco in modo coordinato. Gli obiettivi selezionati non sono casuali. Il targeting include enti governativi, fornitori industriali e attori della logistica collegati alla difesa. Questo approccio supply chain-oriented consente agli attaccanti di colpire indirettamente sistemi più protetti, sfruttando anelli più deboli della catena. È una strategia già osservata in altri scenari, ma qui viene potenziata da tecniche di evasione più sofisticate.

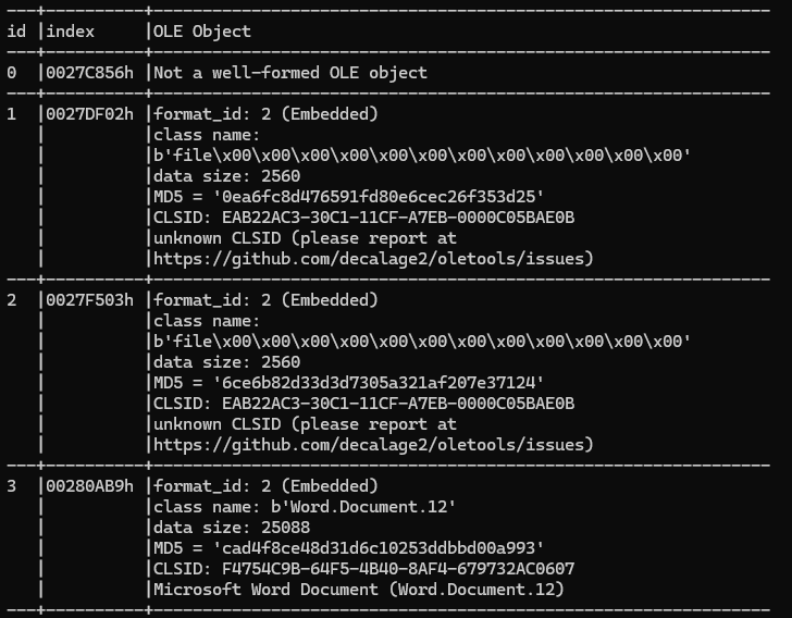

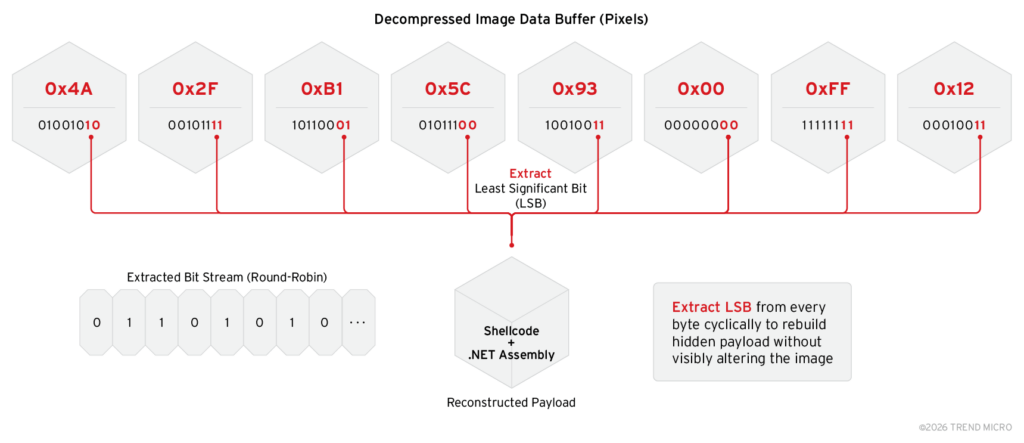

PRISMEX integra steganografia per eludere i controlli di sicurezza

Uno degli elementi distintivi della campagna è l’uso sistematico della steganografia. Gli attaccanti nascondono il payload malevolo all’interno di file apparentemente innocui, come immagini o documenti, rendendo difficile il rilevamento da parte degli strumenti di sicurezza tradizionali. A differenza delle tecniche di offuscamento più comuni, la steganografia consente di occultare completamente la presenza del codice, anziché limitarne la leggibilità.

Questa tecnica viene sfruttata soprattutto nella fase di delivery. I file vengono distribuiti attraverso canali legittimi o comunicazioni mirate, riducendo la probabilità che vengano bloccati da filtri automatici. Una volta aperti o elaborati dal sistema target, i payload nascosti vengono estratti ed eseguiti, avviando la catena di compromissione senza generare segnali evidenti.

Abuso dei servizi cloud per comando e controllo persistente

Pawn Storm utilizza in modo estensivo infrastrutture cloud pubbliche per stabilire canali di comando e controllo. Questa scelta riduce la necessità di mantenere server dedicati e rende più difficile l’individuazione e il blocco delle comunicazioni malevole. Il traffico verso servizi cloud legittimi tende infatti a essere considerato affidabile, soprattutto in ambienti enterprise dove tali piattaforme sono ampiamente utilizzate.

Attraverso queste risorse, gli attaccanti orchestrano attività di lateral movement, gestione dei payload e raccolta dati. Il cloud diventa quindi un punto centrale dell’infrastruttura offensiva, aumentando la resilienza dell’operazione anche in caso di interventi difensivi o takedown parziali. Questa tendenza riflette un cambiamento più ampio nel panorama delle minacce, dove i servizi legittimi vengono sempre più spesso riutilizzati per scopi malevoli.

Backdoor via email come vettore iniziale dell’attacco

L’accesso iniziale avviene tramite campagne mirate di phishing che sfruttano email con allegati o link compromessi. Pawn Storm utilizza tecniche di ingegneria sociale avanzata per convincere i destinatari ad aprire file o eseguire azioni che attivano la backdoor. Una volta stabilita la prima connessione, il sistema infetto comunica con l’infrastruttura di comando e controllo e scarica moduli aggiuntivi, tra cui PRISMEX.

Questo approccio resta estremamente efficace perché combina fattore umano e tecniche tecniche. Anche in ambienti con protezioni avanzate, l’interazione dell’utente rappresenta spesso il punto più vulnerabile. L’uso della steganografia nei file allegati aumenta ulteriormente le probabilità di successo, rendendo gli artefatti difficili da identificare come malevoli.

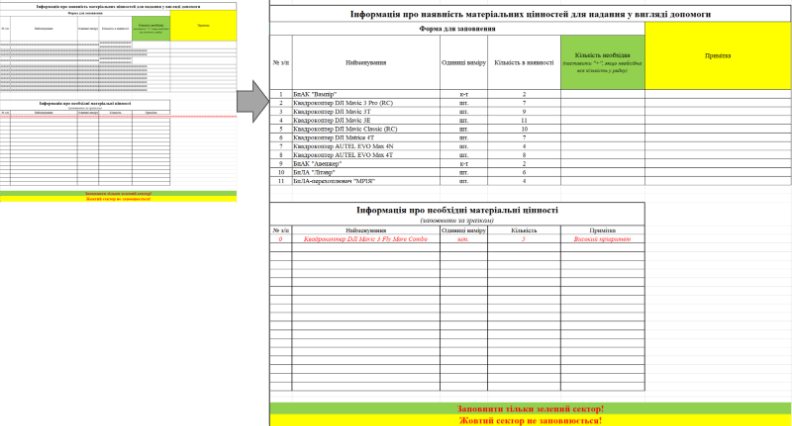

Focus sulla supply chain della difesa ucraina

Il targeting della supply chain della difesa ucraina evidenzia la dimensione geopolitica della campagna. Pawn Storm mira a ottenere accesso a informazioni su produzione militare, logistica, contratti e tecnologie impiegate nel contesto bellico. Compromettere fornitori e partner consente di raccogliere dati indiretti su sistemi più sensibili e, potenzialmente, di interferire con i flussi operativi. Questo tipo di attacco può avere impatti che vanno oltre la semplice esfiltrazione di dati. La compromissione di sistemi logistici o industriali può infatti rallentare o interrompere la distribuzione di risorse critiche. In scenari di conflitto, anche ritardi minimi possono tradursi in conseguenze operative significative.

PRISMEX accelera le operazioni e riduce i tempi di attacco

Secondo Trend Micro, PRISMEX rappresenta un salto qualitativo nelle capacità del gruppo. Il tool unifica più tecniche in un framework coerente, riducendo i tempi necessari per passare dall’accesso iniziale alla fase di exploitation avanzata. Questa integrazione consente agli attaccanti di operare con maggiore efficienza e di adattarsi rapidamente alle contromisure implementate dalle vittime. L’architettura modulare del tool permette inoltre di aggiornare singoli componenti senza dover modificare l’intera catena di attacco. Questo rende le campagne più flessibili e difficili da contrastare con firme statiche o regole basate su pattern noti.

Impatto sulle infrastrutture critiche e rischio sistemico

Gli attacchi non si limitano a enti governativi ma colpiscono anche infrastrutture critiche collegate alla difesa. La compromissione della supply chain può generare effetti a cascata, influenzando produzione, distribuzione e coordinamento operativo. In questo contesto, la sicurezza informatica diventa un elemento centrale della resilienza nazionale. Il rischio sistemico aumenta quando le organizzazioni condividono dati, sistemi o fornitori. Un singolo punto di compromissione può propagarsi rapidamente lungo la catena, rendendo difficile contenere l’attacco. La campagna Pawn Storm dimostra come gli attori avanzati sfruttino queste interdipendenze per massimizzare l’impatto.

Trend Micro evidenzia la persistenza e adattabilità del gruppo

Gli analisti di Trend Micro sottolineano che Pawn Storm continua a distinguersi per la capacità di adattamento. Il gruppo integra tecniche consolidate con nuovi strumenti, mantenendo un alto livello di sofisticazione. La combinazione di steganografia, cloud e social engineering dimostra una comprensione profonda delle difese moderne e dei loro punti deboli. Questa adattabilità rende difficile contrastare il gruppo con approcci tradizionali. Le organizzazioni devono adottare strategie dinamiche e multilivello, in grado di rilevare comportamenti anomali piuttosto che affidarsi esclusivamente a firme o indicatori statici.

Mitigazioni consigliate contro PRISMEX e campagne APT28

Per difendersi da minacce come PRISMEX, le organizzazioni devono rafforzare diversi livelli di sicurezza. Il primo riguarda le email, con filtri avanzati e formazione del personale per riconoscere tentativi di phishing. Il secondo riguarda il monitoraggio del traffico cloud, identificando utilizzi anomali di servizi legittimi. Il terzo riguarda l’analisi dei file in ingresso, con strumenti capaci di rilevare tecniche di steganografia e comportamenti sospetti. L’adozione di sistemi di analisi comportamentale, insieme a processi di aggiornamento continuo e segmentazione delle reti, rappresenta un elemento chiave per ridurre l’impatto di attacchi avanzati. In un contesto in cui gli attori evolvono rapidamente, la difesa deve essere altrettanto dinamica e proattiva.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.