Non chiamatelo solo “virus”. Chiamatelo “il professionista della sparizione”. In meno di 90 giorni, Torg Grabber è diventato l’incubo numero uno dei browser mondiali. Identificato da Gen Digital, questo nuovo credential stealer di matrice russa ha bruciato le tappe: nato come un timido bot di Telegram, oggi è un’infrastruttura d’attacco matura che sfrutta le API di Cloudflare per esfiltrare dati sensibili da oltre 850 estensioni browser. Mentre tu guardi una barra di progresso fittizia di 420 secondi — un trucco geniale per mascherare l’attività — Torg Grabber agisce interamente nella memoria del tuo PC, bypassando la crittografia di Chrome e svuotando wallet crypto e password manager senza che l’antivirus se ne accorga. Il tuo browser è diventato un libro aperto: ecco come Torg Grabber ha riscritto le regole del furto d’identità.

Cosa leggere

Torg Grabber nasce come MaaS e si evolve rapidamente

Torg Grabber prende il nome dal dominio di comando e controllo principale technologytorg.com e dal codice interno grabber v1.0. Il malware viene distribuito come servizio MaaS, permettendo a diversi attori criminali di personalizzare il payload tramite oltre 40 parametri configurabili. Questo modello consente una rapida diffusione e una continua iterazione del codice, tipica delle operazioni cybercriminali mature.

Dal punto di vista tecnico, il malware è compilato come PE64 con toolchain MinGW/GCC e può raggiungere dimensioni fino a 747 KB, segno dell’integrazione di numerose funzionalità. Inizialmente scambiato per una variante di Vidar Stealer, viene poi identificato come una famiglia distinta, dotata di capacità più avanzate, tra cui bypass della crittografia dei browser e caricamento dinamico di shellcode remoto.

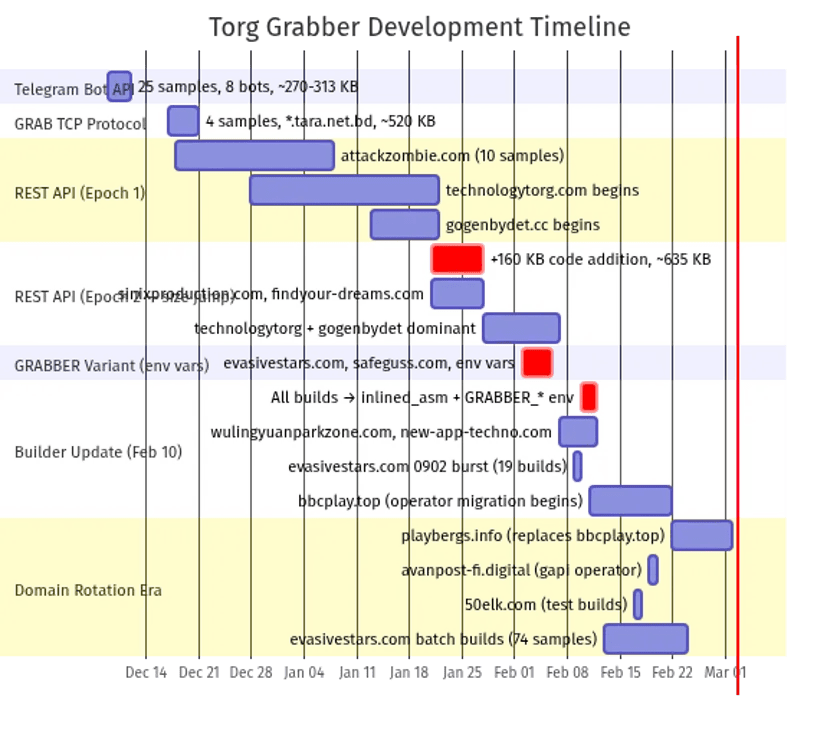

Evoluzione in tre fasi verso un’infrastruttura cloud REST API

Lo sviluppo di Torg Grabber segue una traiettoria estremamente veloce e strutturata in tre fasi principali. La prima fase utilizza la Telegram Bot API per esfiltrare dati in archivi ZIP non cifrati, inviati a canali privati. È una soluzione semplice ma efficace, tipica dei primi prototipi. La seconda fase introduce un protocollo personalizzato denominato GRAB, basato su TCP e crittografia ChaCha20-Poly1305 con autenticazione HMAC-SHA256. Tuttavia, questa implementazione viene rapidamente abbandonata per la sua complessità operativa. La terza fase segna la maturità dell’infrastruttura: il malware adotta una REST API su HTTPS supportata da Cloudflare, migliorando resilienza, scalabilità e stealth. In parallelo, vengono introdotti endpoint alternativi per upload multipart e funzionalità avanzate come il caricamento riflessivo di DLL e il supporto per centinaia di estensioni browser. Questa evoluzione dimostra un ciclo di sviluppo agile, tipico di team criminali organizzati.

Catena di infezione multilayer con esecuzione completamente in memoria

Uno degli aspetti più pericolosi di Torg Grabber è la sua catena di esecuzione multilayer, progettata per evitare qualsiasi traccia persistente su disco. L’infezione parte da lure comuni come software crackati, cheat per videogiochi o tecniche di clipboard hijacking. Il processo si articola in più stadi. Il primo stage installa un dropper con nome casuale nella directory di sistema e configura variabili d’ambiente specifiche. Il secondo stage estrae shellcode cifrato con AES-256-CBC. Il terzo stage utilizza un reflective loader che carica il payload direttamente in memoria tramite allocazioni dinamiche. Questo approccio elimina la necessità di file eseguibili persistenti e rende difficile l’analisi forense. L’uso di syscall dirette, risoluzione dinamica delle API tramite PEB e funzioni offuscate riduce ulteriormente la visibilità del malware.

Furto massivo da browser, wallet crypto e password manager

Torg Grabber è progettato per raccogliere una quantità estremamente ampia di dati. Supporta il furto da 25 browser Chromium-based e 8 browser Firefox, includendo credenziali salvate, cookie e sessioni attive. Il malware riesce inoltre a bypassare meccanismi di protezione avanzati come la Application Bound Encryption, utilizzando componenti dedicati per recuperare le chiavi di cifratura. Uno degli elementi più critici è il supporto per oltre 850 estensioni browser. Tra queste, 728 sono dedicate a wallet crypto come MetaMask e Phantom, mentre altre includono password manager e sistemi di autenticazione a due fattori. Questo rende Torg Grabber particolarmente pericoloso per utenti e aziende che gestiscono asset digitali o credenziali sensibili tramite browser. Oltre ai dati dei browser, il malware estrae token da applicazioni come Discord e Telegram, credenziali VPN e FTP, email, screenshot del desktop e file personali dalle directory principali. Questa ampiezza di raccolta dati indica un chiaro orientamento verso il furto di identità digitale completo.

Comunicazione C2 cifrata e tecniche avanzate anti-analisi

La comunicazione con il server di comando e controllo avviene tramite richieste HTTPS strutturate, con autenticazione e integrità garantite da HMAC-SHA256. I dati vengono inviati in blocchi, mentre gli operatori possono inviare ulteriori payload compressi e cifrati per espandere le funzionalità del malware in tempo reale. Torg Grabber integra numerosi meccanismi anti-analisi. Tra questi, controlli anti-VM basati su hardware, verifiche della localizzazione per evitare sistemi nei paesi CIS e uso di mutex per impedire esecuzioni multiple. Le stringhe vengono offuscate e spostate in variabili d’ambiente, mentre le funzioni vengono modificate per rendere più complessa l’analisi statica. Questo livello di sofisticazione indica una chiara volontà di resistere a strumenti di sicurezza avanzati e di prolungare la permanenza all’interno dei sistemi compromessi.

Vettori di diffusione e tecniche di persistenza

La distribuzione di Torg Grabber avviene principalmente tramite canali che sfruttano la fiducia degli utenti, come download di software non ufficiale o contenuti apparentemente legittimi. L’uso di script remoti e progress bar fittizie consente di mascherare le attività malevole durante l’installazione. La persistenza viene ottenuta attraverso variabili d’ambiente e identificatori univoci legati al sistema, evitando modifiche evidenti al file system. Questo rende il malware meno visibile e più difficile da rimuovere senza strumenti specializzati.

Gen Digital evidenzia una crescita esplosiva e un ecosistema criminale strutturato

Secondo Gen Digital, la crescita di Torg Grabber è indicativa di un’operazione professionale. L’infrastruttura utilizza domini distribuiti globalmente e servizi come Cloudflare per mascherare l’origine del traffico. Il malware evita attivamente sistemi localizzati in Russia e paesi CIS, comportamento tipico di gruppi cybercriminali che operano in quell’area geografica. La velocità con cui il codice viene aggiornato suggerisce un ciclo di sviluppo continuo, con miglioramenti introdotti in risposta alle contromisure adottate dalle aziende di sicurezza. Questo rende Torg Grabber una minaccia dinamica, capace di evolvere rapidamente e adattarsi a nuovi contesti.

Difesa e mitigazione contro credential stealer avanzati

Per contrastare Torg Grabber, le organizzazioni devono adottare un approccio multilivello. È fondamentale monitorare comportamenti anomali nei processi, in particolare l’esecuzione in memoria e l’uso di loader riflessivi. Il controllo delle variabili d’ambiente e delle connessioni verso domini sospetti rappresenta un ulteriore livello di difesa. La formazione degli utenti resta cruciale, soprattutto per evitare l’installazione di software non verificato. In parallelo, l’uso di soluzioni di sicurezza avanzate basate su analisi comportamentale può aiutare a individuare attività malevole anche in assenza di firme note. Torg Grabber dimostra che il furto di credenziali non è più un’attività rudimentale ma un’operazione industrializzata, supportata da infrastrutture cloud e tecniche avanzate di evasione. La risposta difensiva deve quindi evolvere allo stesso ritmo, combinando tecnologia, processi e consapevolezza degli utenti.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.