Mandare un curriculum è l’inizio di una carriera, ma per molte aziende francesi è diventato l’inizio di una compromissione totale. Il threat actor FAUX#ELEVATE ha lanciato una campagna di phishing estremamente sofisticata che utilizza un file VBScript camuffato da innocuo CV. Con oltre 224.000 righe di codice “spazzatura” per ingannare gli antivirus, il malware ha un solo obiettivo: le reti aziendali. Se il computer non è collegato a un dominio professionale, il virus si spegne; se lo è, scatena un inferno di miner Monero che consumano risorse e infostealer che svuotano i browser di ogni password e cookie. La tua prossima assunzione potrebbe costarti molto più di uno stipendio.

Cosa leggere

Dropper VBScript camuffato da curriculum con offuscamento estremo

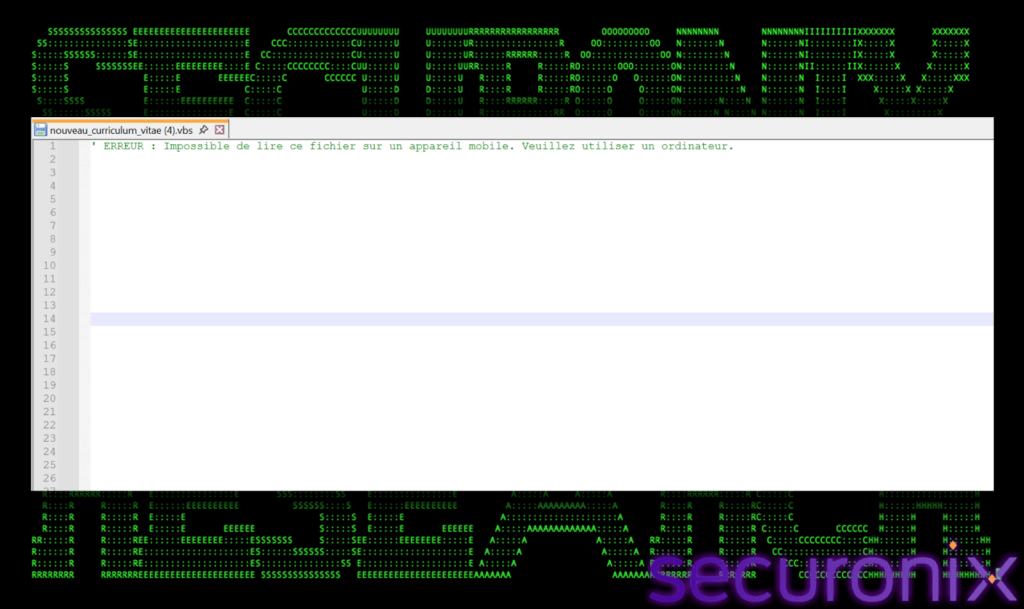

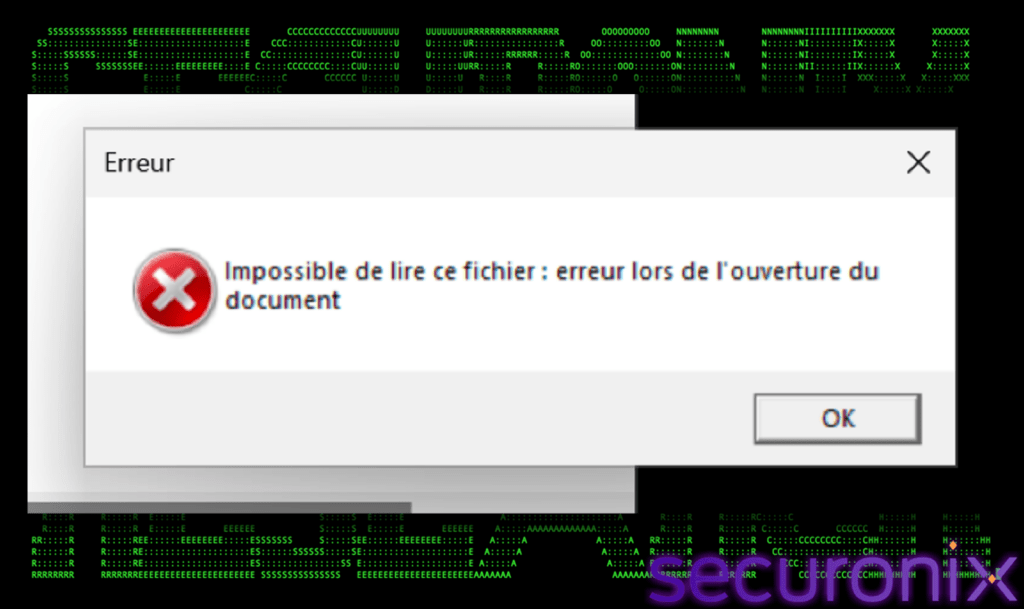

Il cuore della campagna è un file denominato nouveau_curriculum_vitae.vbs, progettato per sembrare un normale documento di candidatura. In realtà si tratta di un dropper da 9,7 MB contenente oltre 224.000 righe di codice, di cui solo una minima parte effettivamente eseguibile. La tecnica utilizzata è particolarmente efficace: il codice reale è nascosto all’interno di una massa di commenti junk generati da frasi inglesi plausibili. Questo approccio rende estremamente difficile l’analisi manuale e riduce l’efficacia dei sistemi di rilevamento basati su firme.

Il malware introduce anche una logica di selezione: tramite query WMI verifica se il sistema appartiene a un dominio aziendale. Se il dispositivo è standalone, il payload non viene eseguito. Questo filtro elimina ambienti di test e utenti domestici, concentrando l’attacco su infrastrutture aziendali di maggiore valore.

Escalation privilegi e disattivazione delle difese di sistema

Una volta eseguito, il dropper avvia un ciclo persistente per ottenere privilegi amministrativi. Utilizza chiamate a ShellExecute con parametro runas per attivare prompt UAC fino a ottenere l’elevazione. Questo comportamento insistente aumenta le probabilità di successo, soprattutto in ambienti con controlli meno rigidi.

Dopo aver ottenuto i privilegi, il malware modifica il registro di sistema disattivando il controllo UAC e crea esclusioni per Windows Defender su più unità disco. Questo passaggio consente ai payload successivi di operare senza interferenze. Il dropper elimina infine se stesso per ridurre le tracce forensi, rendendo più complessa l’analisi post-infezione.

Download di payload da Dropbox e uso di software legittimo

Per evitare sospetti, FAUX#ELEVATE utilizza una combinazione di strumenti legittimi e infrastrutture affidabili. Scarica una versione ufficiale di 7-Zip e la rinomina, utilizzandola per estrarre archivi protetti da password scaricati da Dropbox. I file compressi contengono i componenti principali dell’attacco e vengono estratti in directory apparentemente legittime come %Public%\WindowsUpdate. Questo approccio riduce ulteriormente la probabilità di rilevamento, sfruttando servizi e software comunemente utilizzati nelle aziende.

Miner Monero stealth basato su XMRig

Uno dei payload principali è un miner basato su XMRig, configurato per estrarre Monero in modo stealth. Il miner utilizza configurazioni dinamiche scaricate da siti WordPress compromessi, evitando di includere parametri statici nel codice. Tra le caratteristiche più rilevanti troviamo la pausa automatica durante l’attività dell’utente, comunicazioni cifrate su porta 443 e ottimizzazioni a livello kernel tramite driver dedicati. Queste impostazioni permettono al malware di operare senza impattare visibilmente le prestazioni del sistema, prolungando la permanenza. Il mining avviene collegandosi a pool dedicati, generando profitti continui per l’attaccante senza richiedere ulteriori interazioni.

Infostealer avanzato per browser e file sensibili

Oltre al mining, la campagna include un modulo di furto credenziali estremamente completo. Il malware utilizza tecniche avanzate per bypassare la crittografia dei browser Chromium, estraendo password e cookie da applicazioni come Chrome, Edge e Brave. Sono presenti anche componenti specifici per Firefox e script dedicati alla raccolta di file locali, in particolare documenti di testo presenti sul desktop. I dati vengono aggregati, compressi e preparati per l’esfiltrazione, con etichettatura basata sulla geolocalizzazione della vittima. Questo doppio obiettivo — mining e furto dati — consente agli attaccanti di massimizzare i profitti da ogni infezione.

Backdoor RAT e persistenza multipla nel sistema

Il malware include anche una componente RAT che consente controllo remoto completo del sistema. Questo modulo si inietta in processi legittimi come explorer.exe, rendendo difficile la sua individuazione. La persistenza viene garantita tramite più meccanismi, tra cui chiavi di registro e task schedulati che riattivano il malware a intervalli regolari. Questa ridondanza assicura che l’infezione sopravviva anche a tentativi di rimozione parziale.

Esfiltrazione dati via SMTP e infrastruttura distribuita

I dati raccolti vengono inviati tramite connessioni SMTP cifrate verso server esterni. L’uso di servizi email legittimi consente di mascherare il traffico malevolo, rendendolo meno sospetto rispetto a comunicazioni dirette con server C2. L’infrastruttura di comando e controllo è distribuita tra diversi paesi, con server principali ospitati su VPS europei e configurazioni dinamiche recuperate da siti compromessi. Questo approccio aumenta la resilienza dell’operazione e rende più complesso il blocco dell’infrastruttura.

Targeting mirato su aziende francesi e ambienti enterprise

Uno degli aspetti più rilevanti della campagna è la sua natura altamente mirata. FAUX#ELEVATE seleziona esclusivamente ambienti aziendali francofoni, probabilmente per ragioni linguistiche e operative. Il controllo domain-joined rappresenta un filtro efficace per evitare sprechi di risorse su target poco rilevanti. Questo indica un attore con obiettivi chiari e una strategia orientata al massimo rendimento. L’uso di infrastrutture europee e nordafricane suggerisce inoltre una rete operativa distribuita, ma relativamente contenuta, compatibile con un piccolo team o un operatore singolo altamente specializzato.

Tecniche di evasione avanzate complicano il rilevamento

FAUX#ELEVATE utilizza numerose tecniche per evitare l’analisi e il rilevamento. Tra queste troviamo offuscamento tramite Replace(), uso di variabili con nomi casuali e controlli temporali per individuare ambienti sandbox. L’assenza di funzioni esplicitamente malevole nel codice principale e l’uso di strumenti legittimi riducono ulteriormente la visibilità dell’attacco. Il risultato è un malware difficile da identificare con metodi tradizionali, soprattutto nelle fasi iniziali.

Mitigazioni e difesa contro campagne VBScript avanzate

Per difendersi da minacce come FAUX#ELEVATE, le aziende devono adottare misure specifiche. Il blocco degli allegati VBS non richiesti rappresenta il primo passo, insieme alla visibilità completa delle estensioni file. Il monitoraggio di processi come wscript.exe e cscript.exe, così come delle modifiche al registro e delle esclusioni antivirus, può aiutare a identificare comportamenti sospetti. Anche il controllo delle connessioni SMTP anomale e l’uso di strumenti di logging avanzato risultano fondamentali. Questa campagna dimostra come il phishing tradizionale si stia evolvendo verso attacchi altamente mirati e tecnicamente sofisticati. Le organizzazioni devono quindi aggiornare le proprie strategie difensive, passando da un approccio reattivo a uno basato su analisi comportamentale e prevenzione proattiva.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.