Il gioco del gatto e del topo tra Apple e gli hacker di stato è appena entrato in una fase critica. A distanza di tre anni dalla scoperta di Operation Triangulation, un nuovo predatore digitale chiamato Coruna framework ha fatto la sua comparsa, portando con sé cinque letali exploit kernel per iOS. Identificato da Kaspersky, questo toolkit modulare non si limita a usare vecchie vulnerabilità come la celebre CVE-2023-38606: è stato riprogettato per colpire le architetture più moderne, inclusi i chip A17 e M3. Nascondendosi dietro la crittografia ChaCha20 e agendo interamente nella memoria di Safari, Coruna trasforma l’attacco in un’operazione fantasma capace di spiare ricercatori e aziende strategiche senza lasciare una singola traccia sul disco. L’iPhone è sotto assedio: ecco come il “successore” di Triangulation sta riscrivendo le regole dello spionaggio mobile.

Cosa leggere

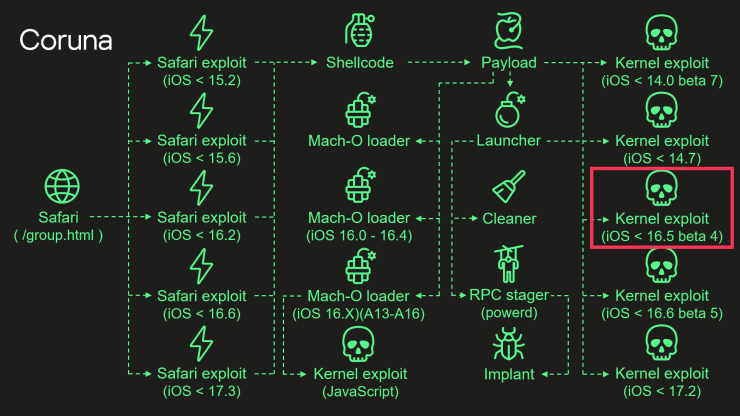

Architettura modulare del Coruna framework

Uno degli elementi distintivi del Coruna framework è la sua struttura modulare, che organizza ogni componente in pacchetti identificati da specifici codici. Questa architettura permette di separare exploit, loader e implant, rendendo il sistema altamente scalabile. I pacchetti includono exploit kernel, loader Mach-O e moduli di persistenza, ciascuno progettato per funzionare su versioni specifiche di iOS e su diverse generazioni di CPU Apple. L’uso di container cifrati con ChaCha20 e compressi con LZMA garantisce protezione del codice e riduzione della dimensione dei payload.

Questo approccio consente agli attaccanti di selezionare dinamicamente il componente più adatto senza dover ricompilare l’intero framework, aumentando l’efficienza operativa.

Catena di attacco avviata da Safari

L’infezione ha origine da uno stager eseguito nel browser Safari, che avvia una fase di fingerprinting del dispositivo. Questa fase raccoglie informazioni su versione iOS, architettura hardware e configurazione del sistema, elementi fondamentali per selezionare l’exploit corretto. Successivamente, il sistema scarica un payload cifrato e lo decifra localmente, estraendo i componenti necessari per la compromissione. Il framework supporta un’ampia gamma di dispositivi, inclusi chip recenti come A17 e architetture M3, dimostrando un livello di aggiornamento tecnologico molto elevato. La capacità di adattamento in tempo reale rende la catena di attacco particolarmente efficace contro dispositivi non aggiornati.

Cinque kernel exploit ampliano le capacità offensive

Il Coruna framework integra cinque exploit kernel distinti. Due derivano direttamente dal toolkit originale di Operation Triangulation, mentre gli altri rappresentano sviluppi successivi alle patch di sicurezza introdotte nel 2023. Questi exploit sfruttano tecniche avanzate per accedere alla memoria del kernel e mantenere il controllo del sistema senza necessità di esecuzioni ripetute. Il riutilizzo di oggetti kernel consente di ridurre il rumore operativo e migliorare la stabilità dell’attacco. Il loader Mach-O, parte integrante del framework, si adatta automaticamente alle condizioni del sistema, selezionando i permessi e le interfacce più adatte per l’esecuzione del payload.

Persistenza e controllo tramite launcher e implant

Una volta ottenuto l’accesso al kernel, il framework attiva un launcher che gestisce l’esecuzione dell’implant principale. Questo componente si occupa di mantenere la persistenza, pulire le tracce e garantire il controllo continuo del dispositivo. L’implant opera in memoria, evitando la scrittura su disco e riducendo le possibilità di rilevamento. Il sistema include anche moduli per la cancellazione selettiva dei log e per l’esecuzione remota tramite RPC, elementi che rafforzano la capacità di operare in modo stealth. Questa combinazione di tecniche rende il framework particolarmente adatto a operazioni di lunga durata, tipiche dello spionaggio avanzato.

Tecniche di evasione e anti-analisi avanzate

Coruna utilizza un insieme di tecniche progettate per evitare l’analisi e il rilevamento. La crittografia ChaCha20 protegge tutti i file scaricati, mentre la compressione LZMA riduce la visibilità del traffico. Il framework esegue controlli rigorosi sul dispositivo target, attivando solo gli exploit compatibili con la versione iOS e la CPU. Questo riduce il rischio di crash e aumenta la probabilità di successo. L’esecuzione interamente in memoria e il riutilizzo di strutture kernel contribuiscono ulteriormente a minimizzare le tracce lasciate sul sistema.

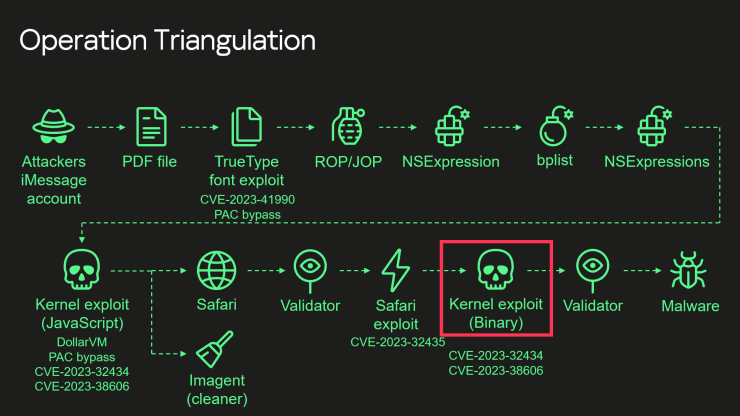

Collegamento diretto con Operation Triangulation

Le analisi di Kaspersky confermano che il Coruna framework deriva direttamente dalla campagna Operation Triangulation, scoperta nel 2023 dal team GReAT. Il codice condiviso tra i due toolkit dimostra l’esistenza di una base comune, evoluta nel tempo per adattarsi alle nuove condizioni.

Operation Triangulation utilizzava exploit zero-day per colpire dispositivi iOS attraverso reti Wi-Fi aziendali, con un focus su attività di spionaggio. Coruna rappresenta una versione più flessibile e modulare di questa tecnologia, potenzialmente accessibile a un numero maggiore di attori.

Attacchi mirati contro ricercatori e settori strategici

Secondo Kaspersky, il framework è già utilizzato in attacchi reali contro target specifici. Tra questi figurano ricercatori iOS, siti compromessi utilizzati come watering-hole in Ucraina e operazioni legate al settore finanziario in Cina. Questi attacchi indicano un uso mirato e strategico del toolkit, tipico di campagne avanzate. Tuttavia, la natura modulare del framework aumenta il rischio che venga adottato anche da attori meno sofisticati, ampliando la superficie di attacco globale.

Rischi per dispositivi iOS non aggiornati

I dispositivi che eseguono versioni di iOS precedenti alla 17.2 risultano particolarmente esposti. Le vulnerabilità sfruttate dal framework sono state corrette nelle versioni più recenti, ma molti dispositivi potrebbero non essere aggiornati tempestivamente. Le aziende devono monitorare il traffico di rete, in particolare su Wi-Fi aziendali, e implementare policy di sicurezza mobile più rigorose. L’uso di strumenti di rilevamento avanzati può aiutare a identificare comportamenti anomali prima che l’attacco si completi.

Evoluzione degli exploit kit da spionaggio a uso criminale

Il Coruna framework evidenzia una tendenza più ampia: tecnologie sviluppate per operazioni di cyber-spionaggio possono essere riutilizzate in contesti criminali. La modularità e la riusabilità del codice facilitano questa transizione, rendendo strumenti sofisticati accessibili a un pubblico più ampio. Questo scenario aumenta la pressione sulle difese, che devono evolversi rapidamente per contrastare minacce sempre più complesse e adattabili.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.