La Commissione UE apre un’indagine interna dopo un accesso non autorizzato a un account della propria infrastruttura Amazon Cloud, mentre la coalizione anti-pirateria ACE chiude l’app AnimePlay da oltre 5 milioni di utenti e il Regno Unito colpisce con sanzioni il marketplace Xinbi, collegato a reti di scam nel Sud-Est asiatico. Questi tre sviluppi, concentrati tra il 26 e il 27 marzo 2026, mostrano un’accelerazione netta nelle risposte contro minacce che coinvolgono istituzioni pubbliche, contenuti digitali illegali e circuiti finanziari criminali. Il quadro che emerge è quello di una pressione simultanea su infrastrutture cloud, piattaforme pirata e mercati neri costruiti attorno a dati rubati e criptovalute. Il caso europeo riguarda un attore malevolo che sostiene di aver sottratto oltre 350 gigabyte di dati, compresi database multipli, screenshot di prove di accesso e riferimenti a informazioni di dipendenti della Commissione e a un server email interno. Parallelamente, ACE ha portato offline l’intera infrastruttura di AnimePlay, inclusi server, domini, codice sorgente e repository, colpendo una delle app anime pirata più diffuse soprattutto in Indonesia. Sul terzo fronte, Londra ha deciso di isolare Xinbi, piattaforma Telegram descritta come snodo centrale per il riciclaggio in criptovalute e per il supporto logistico a scam center asiatici. Tre storie diverse, ma unite da un filo comune: la volontà di spezzare non solo i singoli attacchi, ma anche le infrastrutture che li rendono possibili.

Cosa leggere

Commissione UE sotto pressione dopo il breach su infrastruttura Amazon Cloud

L’indagine interna avviata dalla Commissione Europea punta a ricostruire come sia stato compromesso un account della sua infrastruttura Amazon Cloud e quali dati siano stati effettivamente esposti. Il punto più delicato non è soltanto la quantità di informazioni sottratte, ma la natura dei contenuti citati dal threat actor. Parliamo infatti di database, screenshot e riferimenti a dati interni che, se confermati, chiamano in causa la sicurezza di ambienti usati per attività istituzionali. Il fatto che l’autore dell’intrusione non abbia avanzato richieste di riscatto, ma abbia dichiarato di voler pubblicare i dati in futuro, rende il caso ancora più sensibile perché sposta il movente dal profitto immediato verso la destabilizzazione, l’intelligence o la pressione reputazionale. L’episodio evidenzia un tema strutturale: la sicurezza del cloud non dipende solo dal provider, ma anche dagli account privilegiati che gestiscono accessi, permessi e segmentazione delle risorse. Anche in ambienti ospitati da piattaforme mature, un singolo account compromesso può aprire la strada a esfiltrazioni estese, soprattutto se associato a privilegi elevati o a procedure di controllo non sufficientemente rigide. In questo senso, il caso della Commissione UE si inserisce in un contesto più ampio in cui il vero bersaglio non è sempre l’infrastruttura cloud in sé, ma la sua governance: credenziali, chiavi, policy di accesso, logging e risposta agli incidenti.

Oltre 350 gigabyte di dati e nessuna richiesta di riscatto

Uno degli elementi più rilevanti del caso è proprio l’assenza di una dinamica estorsiva tradizionale. Il threat actor avrebbe fornito screenshot come prova dell’accesso a dati di dipendenti e a un server email interno, sostenendo di avere in mano oltre 350 GB di materiale. In uno scenario ransomware classico, ci si aspetterebbe una trattativa economica. Qui invece il messaggio è diverso: l’attaccante sembra interessato a usare il possesso dei dati come leva strategica o mediatica, lasciando aperta la prospettiva di una futura pubblicazione online. Questo aspetto cambia anche l’approccio difensivo. Quando manca la fase negoziale, l’organizzazione colpita ha meno margini per guadagnare tempo e si concentra su analisi forense, contenimento, verifica dell’integrità dei sistemi e valutazione del danno potenziale. La riservatezza mantenuta dalla Commissione nelle prime fasi dell’indagine è coerente con questa logica: evitare che dettagli tecnici prematuri ostacolino l’accertamento dei fatti o offrano indicazioni ulteriori ad altri attori malevoli. Ma il caso rilancia inevitabilmente il dibattito europeo sulla protezione delle infrastrutture critiche digitali, soprattutto quando coinvolgono sistemi istituzionali e dati di personale interno.

ACE smantella AnimePlay e colpisce l’infrastruttura della pirateria anime

Sul versante dell’intrattenimento digitale, la mossa più aggressiva arriva da ACE, la Alliance for Creativity and Entertainment, che ha ottenuto la chiusura completa di AnimePlay, app che contava oltre 5 milioni di utenti registrati e ospitava più di 60 terabyte di serie TV e film anime. La particolarità dell’operazione non sta solo nell’aver reso irraggiungibile il servizio, ma nell’averne neutralizzato l’ecosistema tecnico. Sono stati infatti presi offline tutti i server di hosting, i domini principali e associati, l’ambiente backend, gli strumenti pubblicitari e perfino i repository di sviluppo. L’azione dimostra quanto la strategia anti-pirateria si sia evoluta. Non basta più oscurare un dominio o rimuovere qualche contenuto: l’obiettivo diventa eliminare la capacità del gestore di ricostruire rapidamente il servizio sotto un altro nome. In questo caso, il controllo di 15 domini associati, di 29 repository GitHub e dell’intero codice sorgente riduce drasticamente la possibilità di una riemersione veloce. Si passa quindi dalla rimozione dei sintomi alla distruzione dell’infrastruttura che rende economicamente sostenibile la pirateria.

Da Disney a Netflix, ACE mostra un modello di enforcement totale

La forza di ACE deriva anche dalla composizione della coalizione, sostenuta da oltre 50 major tra cui Disney, Paramount, Sony Pictures, Warner Bros, Netflix e Universal Pictures. Questo le consente di combinare risorse legali, intelligence, pressione commerciale e azione coordinata transnazionale. Nel caso AnimePlay, il risultato non è stato una semplice interruzione temporanea del servizio, ma una resa tecnica e operativa quasi completa da parte degli amministratori, che hanno consegnato accessi, infrastrutture e codice. Per il mercato della pirateria, il messaggio è molto chiaro. Le piattaforme che crescono fino a raggiungere dimensioni di massa non possono più contare solo sulla dispersione geografica o sulla rapidità di replica. Se la coalizione riesce a colpire domini, advertising, hosting, backend e repository di sviluppo, allora il costo di ricostruzione aumenta enormemente. Questo modello di enforcement punta a trasformare la pirateria da attività agile e riciclabile a infrastruttura fragile e costosa da rimettere in piedi, soprattutto quando gli operatori vengono identificati e costretti a cedere il controllo.

L’attacco all’Ajax mostra i rischi nei sistemi di ticketing sportivo

Accanto ai grandi dossier istituzionali e alle operazioni anti-pirateria, il caso dell’Ajax Football Club apre un fronte diverso ma altrettanto concreto: la sicurezza dei sistemi digitali che gestiscono tifosi, abbonamenti e accessi allo stadio. Un hacker olandese avrebbe sfruttato vulnerabilità nelle API e nelle chiavi condivise del club, ottenendo l’accesso a dati di centinaia di tifosi e, in alcuni casi, a informazioni più sensibili relative a sostenitori sottoposti a divieto di stadio.

La parte più preoccupante, però, riguarda le conseguenze operative: le falle avrebbero consentito di trasferire biglietti, modificare restrizioni di accesso e manipolare abbonamenti. Il valore di questo episodio sta nella sua capacità di mostrare quanto il settore sportivo sia esposto a rischi informatici che vanno oltre la semplice perdita di dati. Qui non c’è solo un problema privacy, ma una possibile alterazione dei meccanismi di accesso fisico a eventi di massa. Se un sistema consente di riassegnare ticket VIP o di modificare divieti di stadio, allora l’impatto si sposta direttamente sul piano della sicurezza pubblica e dell’integrità organizzativa. La reazione dell’Ajax, con coinvolgimento di esperti esterni, patching delle falle e notifica alle autorità, mostra una gestione più rapida del danno, ma non cancella il segnale d’allarme.

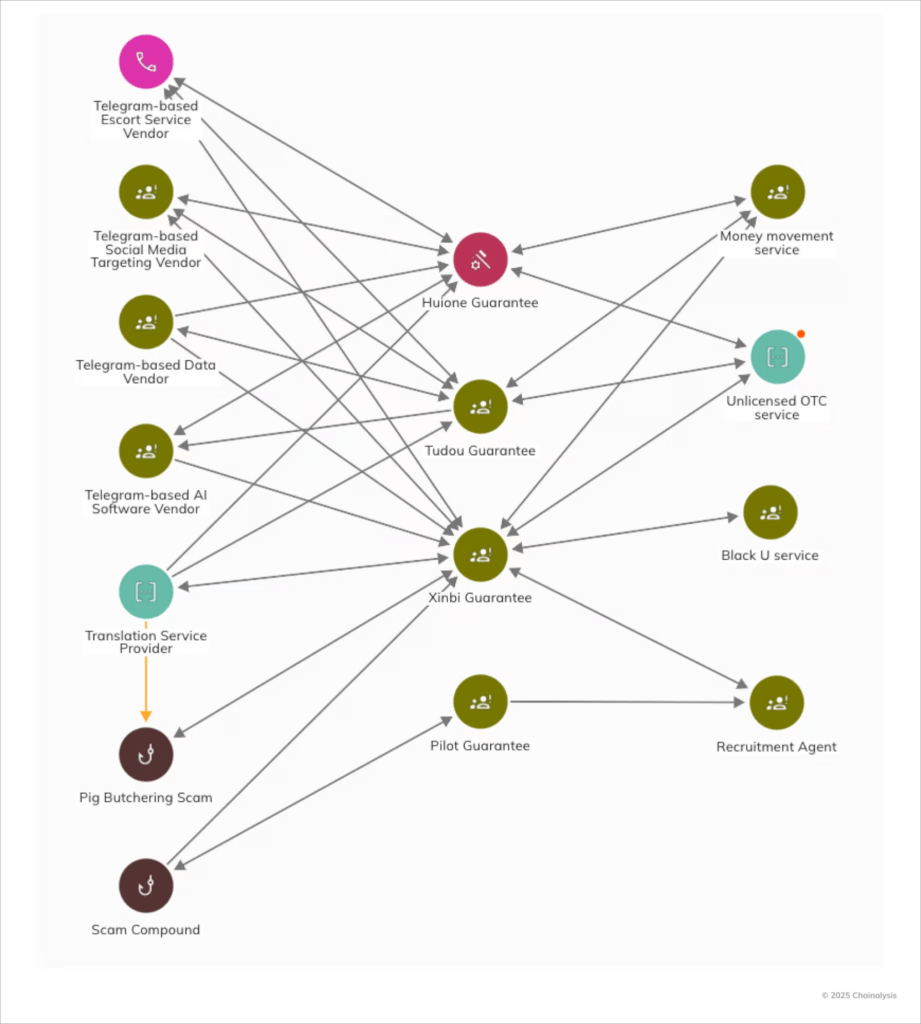

Xinbi nel mirino del Regno Unito per scam, dati rubati e cripto-riciclaggio

Il terzo fronte è quello finanziario e criminale. Il Regno Unito ha imposto sanzioni al marketplace Xinbi, operativo su Telegram e ritenuto collegato a reti di scam del Sud-Est asiatico, alla vendita di dati rubati e al riciclaggio di criptovalute. Secondo la ricostruzione, la piattaforma avrebbe facilitato servizi per centri di scam attivi in Cambogia, Myanmar e Laos, oltre a sostenere flussi finanziari utilizzati anche da attori nordcoreani. Il volume di operazioni attribuito a Xinbi, superiore a 19,9 miliardi di dollari tra il 2021 e il 2025, rende la vicenda particolarmente significativa.

Qui il tema centrale non è solo il marketplace in sé, ma il ruolo di queste piattaforme come infrastrutture di supporto al crimine digitale contemporaneo. Xinbi non viene descritto solo come luogo di scambio, ma come snodo che mette in contatto dati rubati, strumenti, pagamenti e servizi logistici per reti criminali transnazionali. Le sanzioni britanniche puntano proprio a questo: isolarlo dal circuito cripto legittimo, ridurre la sua capacità di processare pagamenti e spezzare il legame tra truffe online, riciclaggio e monetizzazione internazionale.

Dalla Commissione UE a Xinbi, cambia la logica del contrasto cyber

Messi insieme, questi casi mostrano un cambio di paradigma. Le autorità e le grandi coalizioni private non si limitano più a reagire ai singoli episodi, ma cercano di colpire gli ecosistemi che li rendono possibili. Nel caso della Commissione UE, l’attenzione si concentra sulla governance degli accessi cloud. Nel caso AnimePlay, si distrugge la catena tecnica che sosteneva la distribuzione pirata. Nel caso Xinbi, si agisce sul motore finanziario che alimenta scam, riciclaggio e reti criminali regionali. Perfino l’episodio dell’Ajax rientra in questa logica: non si guarda solo al dato esposto, ma all’infrastruttura API e ai meccanismi di autorizzazione che hanno consentito la manipolazione dei ticket. Questo approccio è più efficace perché mira a ridurre la superficie di ricostruzione del danno. Neutralizzare un’app pirata, bloccare un marketplace, rafforzare i controlli cloud o correggere API vulnerabili significa intervenire là dove l’attacco genera continuità e scala. È una strategia più lenta da costruire, ma molto più incisiva nel medio periodo.

Europa e Regno Unito alzano il livello della risposta

Il dato politico più interessante è il coordinamento implicito tra attori diversi. La Commissione Europea gestisce un’incursione in ambito cloud istituzionale, ACE protegge gli interessi dell’industria culturale, il Regno Unito usa le sanzioni per spezzare i flussi finanziari criminali, e soggetti privati come l’Ajax si muovono rapidamente su incidenti che toccano dati e sicurezza fisica. Il risultato è un quadro in cui la cybersecurity non viene più trattata come questione isolata per specialisti, ma come dimensione trasversale di governance, mercato, cultura e ordine pubblico. La lezione di fondo è semplice: il crimine digitale oggi non vive in compartimenti stagni. Breach cloud, pirateria, manipolazione di ticketing e marketplace criminali fanno parte dello stesso ecosistema di attori, infrastrutture e opportunità. Per questo la risposta tende a essere sempre più integrata, con misure tecniche, legali, economiche e reputazionali che si rafforzano a vicenda. Ed è proprio questa convergenza, più ancora dei singoli episodi, a definire il vero segnale lanciato da queste operazioni di fine marzo 2026.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.