Se hai ricevuto un’email che ti avvisa di una multa stradale o della scadenza della tua tessera sanitaria, potresti essere finito nel mirino di una delle 433 campagne malevole rilevate dal CERT-AGID nelle ultime quattro settimane. Tra il 28 febbraio e il 27 marzo 2026, l’Italia è stata letteralmente inondata da truffe che sfruttano il brand PagoPA e l’autorevolezza di enti come l’INPS e l’Agenzia delle Entrate. Non si tratta più di semplici messaggi sgrammaticati: gli hacker ora usano sottodomini di siti legittimi e interfacce identiche a quelle dello SPID per rubare dati bancari e installare malware come Remcos e AgentTesla. La burocrazia è diventata l’arma preferita del cybercrime: ecco i numeri di un mese sotto attacco.

Cosa leggere

CERT-AGID osserva crescita del phishing PagoPA nelle campagne italiane

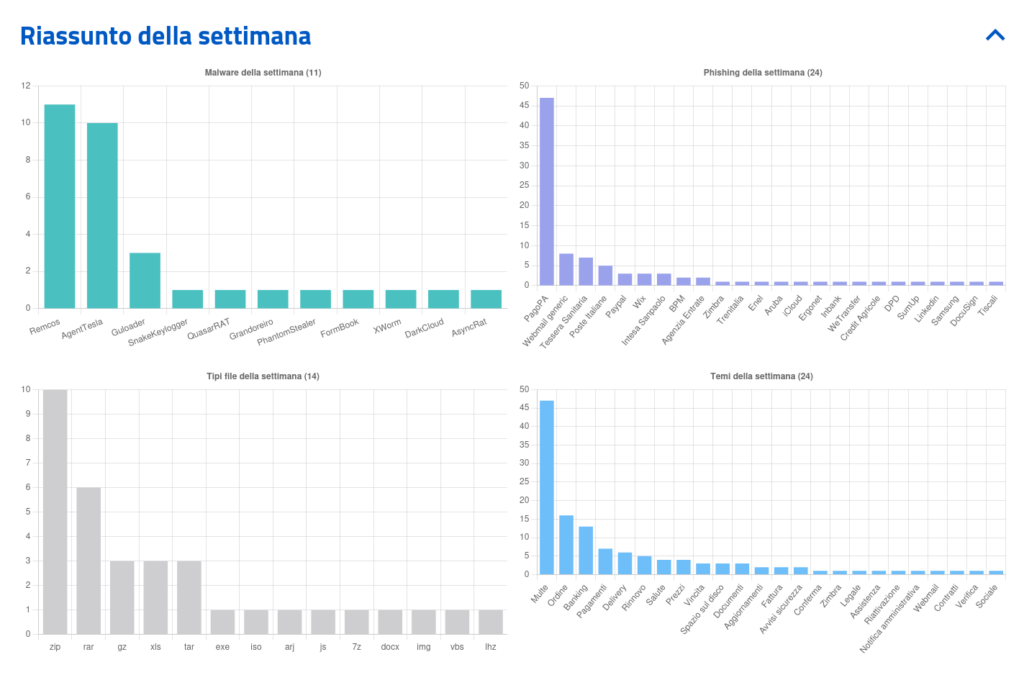

Le campagne che simulano notifiche di pagamento tramite PagoPA rappresentano la minaccia più diffusa nel periodo analizzato. Gli attaccanti inviano email che imitano comunicazioni ufficiali relative a multe stradali o pagamenti pendenti, spingendo le vittime a cliccare su link fraudolenti. Nella settimana dal 21 al 27 marzo si registrano 47 campagne italiane, mentre nelle settimane precedenti il numero oscilla tra 24 e 32 casi, con un minimo di 27 nel periodo tra fine febbraio e inizio marzo. Questo trend evidenzia una crescita costante e una forte persistenza della tecnica.

Le pagine di destinazione sono progettate per replicare interfacce credibili e richiedono credenziali personali, dati bancari o informazioni di pagamento. Il successo di queste campagne dipende dalla capacità degli attaccanti di sfruttare brand istituzionali e urgenza percepita.

Il settore bancario resta uno dei principali bersagli degli attacchi

Gli attacchi phishing colpiscono in modo sistematico il settore bancario e dei pagamenti. Tra i marchi più utilizzati figurano Intesa Sanpaolo, Poste Italiane, BPM, ING, Crédit Agricole, Nexi, PayPal, SumUp e Advanzia Bank. Le email simulano problemi su transazioni, blocchi di sicurezza o richieste di verifica urgente, inducendo gli utenti a fornire credenziali o dati sensibili. In alcune settimane si rilevano fino a dieci campagne attive su questo fronte, confermando la centralità del settore finanziario come target. In parallelo emergono attacchi di smishing legati a servizi come Autostrade per l’Italia, dove gli utenti ricevono SMS con richieste di pagamento o avvisi di anomalie. Questa combinazione tra email e SMS amplia la superficie di attacco e aumenta le probabilità di successo delle campagne.

Il malware si diffonde tramite allegati e file compressi

Un altro vettore rilevante è la distribuzione di malware tramite allegati email. Gli attaccanti utilizzano file compressi in formati come ZIP, RAR, 7Z, TAR e documenti come XLS e DOCX per veicolare payload malevoli. I messaggi fanno leva su temi comuni come fatture, ordini, consegne e documenti amministrativi per aumentare il tasso di apertura. Una volta aperto l’allegato, il malware può installarsi sul sistema o scaricare ulteriori componenti. Nella settimana dal 21 al 27 marzo vengono identificate undici famiglie di malware attive, mentre nelle settimane precedenti il numero varia tra undici e tredici. Questo dato evidenzia una stabilità nella varietà delle minacce ma anche una continuità operativa da parte degli attaccanti.

Le campagne di smishing colpiscono dispositivi Android con app malevole

Le operazioni di smishing mostrano una crescita significativa, con SMS che invitano a scaricare file APK malevoli su dispositivi Android. Queste campagne prendono di mira utenti di servizi pubblici e previdenziali, come INPS e infrastrutture autostradali. Tra i malware identificati figurano trojan bancari come BeatBanker, PixRevolution, TaxiSpyRAT, Copybara e OblivionRAT. Questi strumenti permettono di rubare credenziali, intercettare comunicazioni e controllare il dispositivo da remoto. La diffusione via SMS rappresenta un canale particolarmente efficace perché sfrutta la fiducia degli utenti nei messaggi diretti e riduce i controlli tipici delle email. Questo aumenta la probabilità che le vittime installino applicazioni dannose senza sospetti.

Agenzia delle Entrate e Tessera Sanitaria diventano nuovi target

Le campagne contro Agenzia delle Entrate utilizzano sottodomini di siti legittimi, spesso basati su WordPress vulnerabili, per ospitare pagine di phishing. Gli attaccanti replicano moduli simili a quelli SPID per raccogliere dati personali e bancari. Parallelamente cresce il numero di truffe legate alla Tessera Sanitaria, con email che segnalano una falsa scadenza imminente. Nella settimana dal 21 al 27 marzo si registrano sette campagne, più del doppio rispetto ai periodi precedenti. Questi attacchi sfruttano l’autorevolezza di enti pubblici e la necessità percepita di aggiornare documenti personali. Le vittime vengono indirizzate a siti fraudolenti dove inseriscono informazioni sensibili, spesso senza rendersi conto del rischio.

Remcos e AgentTesla guidano le famiglie malware più diffuse

Tra le famiglie malware più attive emerge Remcos, utilizzato in campagne a tema ordine, pagamenti e contratti. Questo strumento consente il controllo remoto del sistema e viene distribuito tramite archivi compressi e file Excel. AgentTesla segue come una delle minacce più diffuse, con capacità di furto credenziali e keylogging. Viene veicolato tramite file TAR, RAR, ZIP, script JS e VBS. Altre famiglie rilevate includono FormBook, Guloader, PhantomStealer, AsyncRat, QuasarRAT, XWorm e SnakeKeylogger. Questi malware condividono l’obiettivo di sottrarre informazioni sensibili e mantenere accesso persistente ai sistemi compromessi.

CERT-AGID rileva aumento degli indicatori di compromissione

| Settimana Analizzata | Campagne Italiane | Campagne Generiche | Totale Campagne |

|---|---|---|---|

| 21 – 27 Marzo | 9 | 133 | 124 |

| 14 – 20 Marzo | 6 | 139 | 100 |

| 07 – 13 Marzo | 7 | 138 | 109 |

| 28 Feb – 06 Mar | 6 | 337 | 100 |

| TOTALE | 28 | 614 | 433 |

Riepilogo delle campagne analizzate tra la fine di febbraio e il mese di marzo, con focus sulla suddivisione tra target italiano e generico.

Il report evidenzia una produzione elevata di indicatori di compromissione, con valori tra 720 e 1018 IOC distribuiti settimanalmente agli enti accreditati. Le campagne italiane variano tra 61 e 91 casi a settimana, mentre quelle generiche restano tra 33 e 39. Gli attaccanti utilizzano tecniche sempre più sofisticate, tra cui abuso di domini legittimi, sfruttamento di CMS obsoleti e campagne multi-stage. Alcune operazioni adottano modelli Malware-as-a-Service, come nel caso di VioletRAT, offrendo strumenti pronti all’uso con supporto dedicato. Questa evoluzione dimostra che il cybercrime si sta industrializzando, con modelli scalabili e servizi strutturati che facilitano la diffusione delle minacce.

VioletRAT si afferma come malware avanzato nelle campagne italiane

Il CERT-AGID analizza VioletRAT, un Remote Access Trojan multi-funzione individuato in campagne attive in Italia e progettato come piattaforma completa per sistemi Windows. Il malware si distingue per l’approccio modulare e per la distribuzione tramite modelli crimeware-as-a-service, che permettono anche ad attori con competenze limitate di utilizzarlo grazie a abbonamenti e supporto tecnico. VioletRAT consente il controllo remoto totale del dispositivo infetto, includendo gestione file, esecuzione comandi, cattura di input e accesso a risorse sensibili. La sua diffusione attraverso campagne multi-stage e tecniche stealth evidenzia un livello di maturità elevato e una chiara evoluzione verso operazioni cyber più strutturate e scalabili.

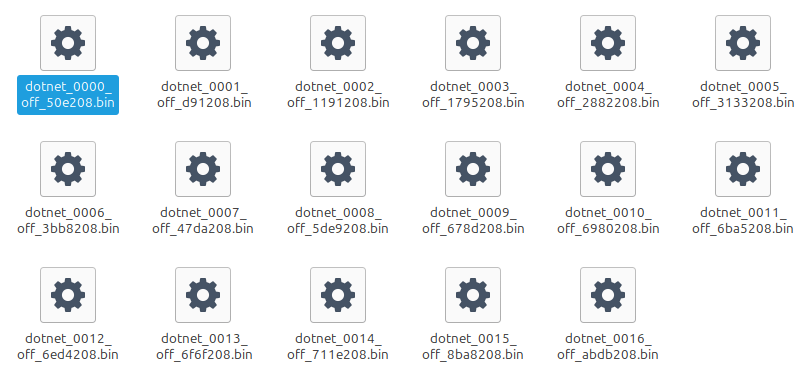

Architettura tecnica e capacità operative del RAT

Dal punto di vista tecnico, VioletRAT implementa una comunicazione cifrata con server di comando e controllo utilizzando algoritmi come Rijndael, con chiavi derivate da hash MD5. Il malware adotta un bootstrap dinamico recuperando configurazioni da servizi esterni come Pastebin, rendendo più difficile il tracciamento delle infrastrutture. Le capacità includono VNC e HVNC per il controllo remoto invisibile, keylogging, esfiltrazione di credenziali e dati da browser, wallet crypto e sistemi locali. Il payload viene spesso caricato direttamente in memoria per eludere i controlli antivirus, mentre tecniche come il bypass UAC e la disattivazione di Windows Defender garantiscono persistenza e resilienza. L’ampio dispatcher di comandi consente agli attaccanti di aggiornare il malware, eseguire script, controllare processi e sfruttare il dispositivo come nodo attivo in campagne più ampie, incluse botnet e operazioni di spionaggio digitale.

Le campagne malevole confermano la necessità di difesa proattiva

Il quadro delineato dal CERT-AGID mostra un ecosistema di attacchi persistente e in crescita, dove phishing, malware e smishing operano in modo coordinato. Le tecniche diventano più sofisticate ma si basano ancora su vulnerabilità umane come la fiducia e la distrazione. Gli utenti devono adottare comportamenti più prudenti, evitando di cliccare su link sospetti e verificando sempre le comunicazioni ricevute. Le aziende devono rafforzare i sistemi di sicurezza e formazione interna. La rapidità con cui queste campagne si evolvono rende fondamentale una risposta continua e aggiornata. La cybersecurity non può essere reattiva ma deve diventare parte integrante della gestione quotidiana di sistemi e dati.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.