Gli hackers iraniani legati a Handala Hack violano l’account Gmail personale del direttore dell’FBI Kash Patel e diffondono oltre 300 email storiche insieme a fotografie private. In parallelo, il gruppo colpisce Stryker con un attacco distruttivo basato su malware wiper, segnando un salto di qualità nelle operazioni attribuite a proxy del MOIS iraniano. La combinazione tra hack-and-leak, distruzione dati e propaganda digitale conferma l’evoluzione di Handala verso un modello ibrido di intelligence, pressione psicologica e sabotaggio informatico.

Le due operazioni si collocano in una fase di forte tensione geopolitica tra Iran, Stati Uniti e Israele, con campagne che mirano sia a figure istituzionali di alto profilo sia a infrastrutture critiche del comparto sanitario. Le analisi di Check Point e StealthMole mostrano una catena operativa sofisticata: accessi iniziali tramite VPN compromesse, movimento laterale con RDP, dumping di credenziali e distribuzione simultanea di più strumenti di wiping.

Cosa leggere

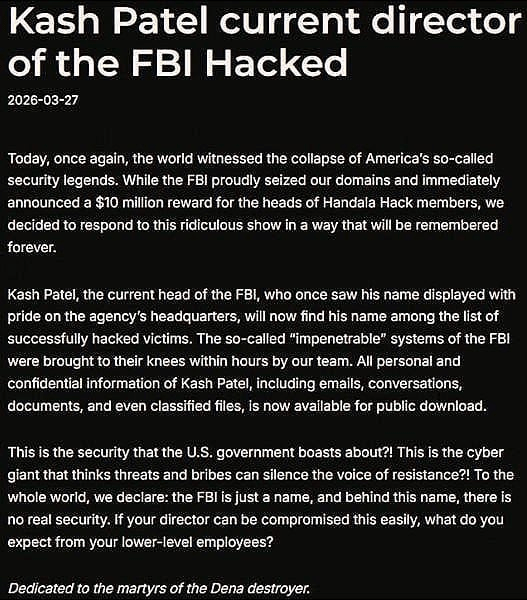

Handala Hack rivendica il breach sull’account Gmail di Kash Patel

Handala Hack annuncia pubblicamente di aver compromesso l’account Gmail personale di Kash Patel. Il gruppo pubblica fotografie informali del direttore dell’FBI, inclusi scatti privati mentre fuma sigari o guida un’auto d’epoca, accompagnandole con oltre 300 email risalenti al periodo 2010-2019. La componente simbolica dell’operazione è evidente: il leak punta a generare pressione reputazionale e a trasmettere un messaggio politico oltre che tecnico. L’FBI conferma il targeting dell’account, precisando che i dati diffusi risultano storici e non includono informazioni governative classificate o materiali sensibili dell’agenzia. Questo dettaglio riduce l’impatto operativo diretto, ma non quello psicologico. Il fatto che un profilo di così alto livello sia stato compromesso su un account personale evidenzia la crescente attenzione dei gruppi statali verso superfici d’attacco non istituzionali.

Handala Hack colpisce Stryker con malware wiper

Il gruppo rivendica anche un attacco distruttivo contro Stryker, azienda statunitense di dispositivi medici con sede nel Michigan. Gli operatori cancellano grandi quantità di dati interni e rendono inutilizzabili migliaia di endpoint aziendali. Secondo gli analisti, si tratta del primo caso confermato di impiego di wiper malware contro una società Fortune 500 negli Stati Uniti. L’azione si concentra sull’ambiente Microsoft della società e dimostra una chiara finalità di disruption. Stryker comunica di aver contenuto rapidamente l’incidente, eliminando i meccanismi di persistenza e isolando i sistemi compromessi. Il malware non presenta capacità worm-like, ma viene distribuito in modo mirato dopo aver ottenuto privilegi amministrativi, massimizzando l’effetto distruttivo sui nodi più critici.

Check Point ricostruisce il modus operandi tecnico di Handala

Le analisi di Check Point mostrano che Handala Hack ottiene l’accesso iniziale attraverso credenziali VPN rubate o brute-force su infrastrutture di accesso remoto. Una volta all’interno, il gruppo utilizza RDP per il movimento laterale, compromettendo progressivamente sistemi ad alto valore. Gli attaccanti eseguono dumping della memoria LSASS, esportano hive del registro Windows e impiegano tool di ricognizione come ADRecon per mappare Active Directory. In alcuni incidenti osservati, il collettivo disattiva Windows Defender, scarica payload da server di comando e controllo dedicati e prepara la fase finale di sabotaggio. L’approccio multi-stage conferma una pianificazione avanzata e una forte esperienza in ambienti enterprise Windows.

Il gruppo distribuisce wiper tramite Group Policy e PowerShell

La fase distruttiva si distingue per l’uso di script di logon tramite Group Policy, tecnica che consente la distribuzione simultanea del payload su numerosi sistemi. Handala Hack combina un wiper custom, script PowerShell e strumenti legittimi come VeraCrypt per cifrare volumi e rendere complesso il recupero delle informazioni. In diversi casi gli operatori modificano le impostazioni di boot e disattivano i meccanismi di recovery di Windows. L’uso di tool leciti riduce la detection basata su firme statiche e rende più difficile distinguere attività amministrativa da sabotaggio. Alcuni incidenti mostrano anche l’impiego di NetBird per creare reti mesh sicure tra host compromessi, accelerando il controllo centralizzato delle macchine.

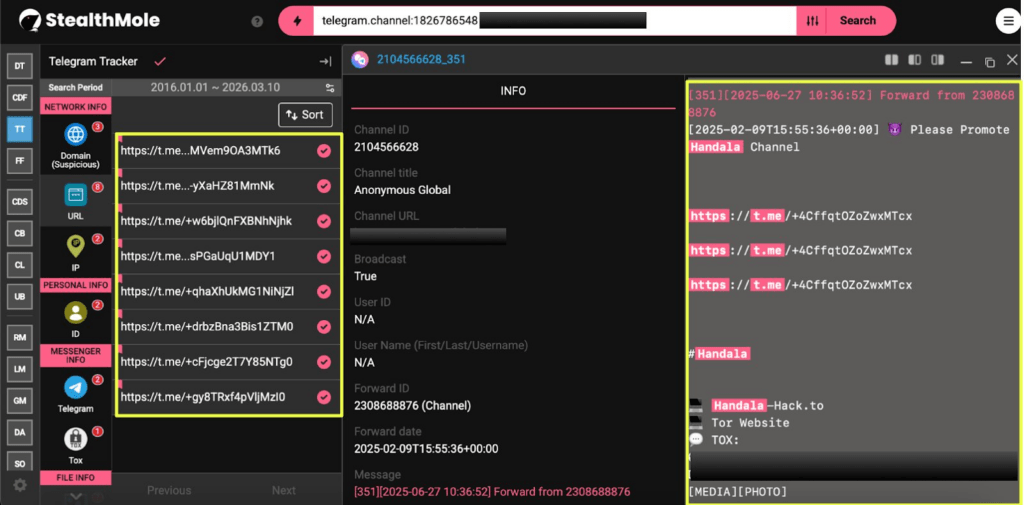

StealthMole mappa la rete Telegram e dark web del collettivo

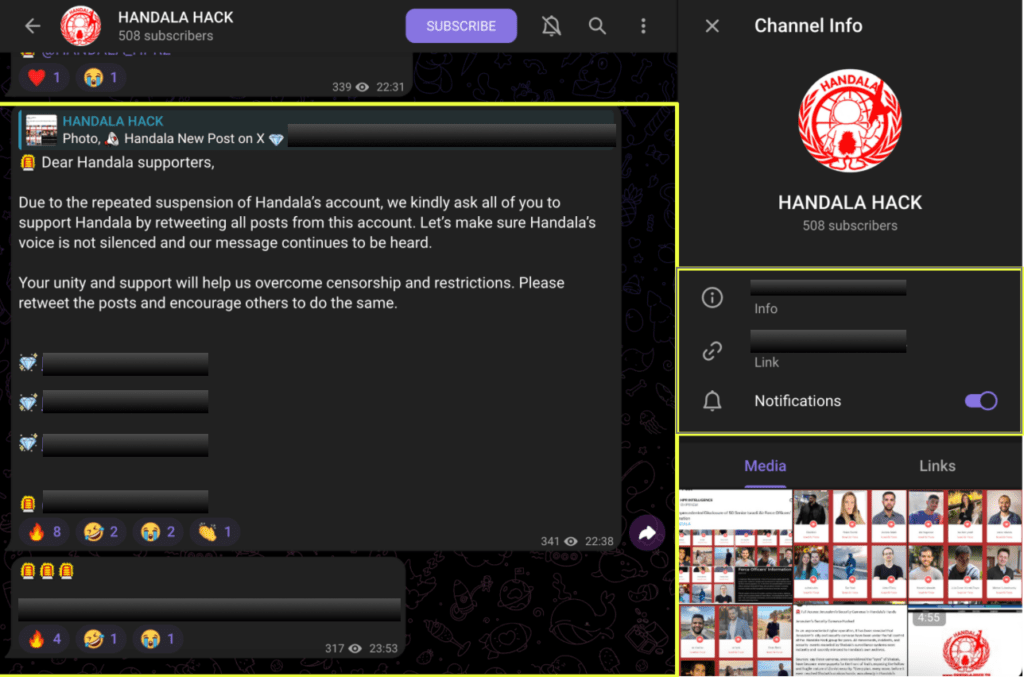

Le analisi di StealthMole rivelano che Handala Hack mantiene una rete complessa di canali Telegram, siti onion e piattaforme di file hosting esterne. Questa architettura ridondante permette al gruppo di continuare a diffondere leak anche dopo la sospensione di account o il sequestro di domini. I ricercatori identificano oltre 176 potenziali vittime legate alle attività pregresse del collettivo. La struttura di distribuzione dei leak mostra una forte resilienza operativa: backup channel, mirror domain e dark web consentono continuità anche sotto pressione delle forze dell’ordine. Questa componente infrastrutturale è centrale nel modello hack-and-leak del gruppo.

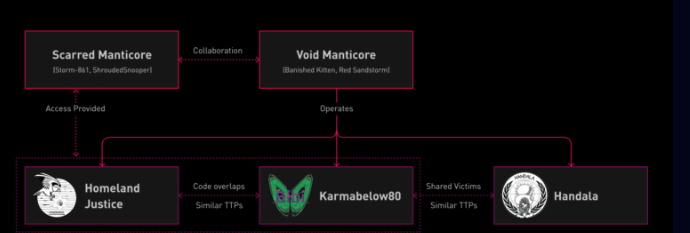

I ricercatori collegano Handala al MOIS iraniano

Diversi ricercatori attribuiscono Handala Hack al Ministry of Intelligence and Security iraniano. Il gruppo avrebbe assorbito o riutilizzato diverse identità operative, tra cui Homeland Justice e precedenti persona come Karma, convergendo sotto il brand attuale dalla fine del 2023.

Il collettivo combina elementi di hacktivismo filo-palestinese con operazioni tipiche di intelligence e sabotage state-sponsored. La sovrapposizione con tensioni regionali e campagne contro target israeliani e statunitensi rafforza l’ipotesi di un impiego come proxy geopolitico. L’uso di tool come Rhadamanthys per il furto dati e di servizi cybercrime per initial access evidenzia inoltre la contaminazione crescente tra ecosistemi criminali e apparati statali.

Gli Stati Uniti reagiscono con sequestri di domini e taglia milionaria

Le autorità statunitensi rispondono rapidamente. Il Dipartimento di Giustizia sequestra quattro domini utilizzati dal gruppo e dal MOIS per la pubblicazione di leak e il supporto alle operazioni malevole. Tra questi figurano handala-hack.to e altri mirror riconducibili alla campagna.

Contestualmente viene annunciata una ricompensa di 10 milioni di dollari per informazioni utili a identificare i membri del collettivo. Agenzie come CISA diffondono raccomandazioni specifiche per ambienti Microsoft Intune e domini Windows, con enfasi su least privilege, MFA resistente al phishing e monitoraggio dei cambiamenti GPO.

Telegram viene usato come infrastruttura di comando e distribuzione

Uno degli aspetti più critici è l’uso di Telegram come vettore di comando e controllo. Il gruppo maschera payload iniziali come applicazioni note, tra cui KeePass, WhatsApp e altri software diffusi. Questo riduce il sospetto da parte delle vittime e mimetizza il traffico con comunicazioni apparentemente normali. I malware distribuiti raccolgono dati, registrano audio e possono acquisire schermo durante sessioni Zoom, con un focus evidente su dissidenti, giornalisti e figure di interesse politico. Questa capacità amplia la minaccia dal sabotaggio aziendale allo spionaggio mirato.

Gli obiettivi americani aumentano dopo il focus iniziale su Israele

Gli analisti osservano un’espansione progressiva delle attività di Handala Hack verso obiettivi statunitensi, dopo una lunga fase concentrata su entità israeliane. Il gruppo colpisce in particolare fornitori di servizi IT e aziende con forte integrazione cloud, sfruttando la supply chain per ottenere accessi più ampi. Si registra anche un deterioramento dell’opsec: in alcuni casi gli operatori si connettono da indirizzi IP iraniani o persino da connessioni Starlink, segnale di maggiore urgenza operativa ma anche di esposizione più elevata. Questo rende possibile una migliore tracciabilità da parte degli investigatori.

Implicazioni per infrastrutture critiche e sicurezza personale

Il caso Stryker evidenzia il rischio per la supply chain sanitaria, dove un wiper può produrre effetti a cascata su dispositivi, logistica e assistenza clinica. Parallelamente, il breach dell’email personale di Kash Patel mostra quanto anche account consumer di alto profilo possano diventare vettori di pressione strategica. Le organizzazioni devono rafforzare il controllo sugli accessi remoti, proteggere le VPN, monitorare modifiche a Group Policy e ridurre i privilegi persistenti. Sul piano individuale, il caso dimostra l’importanza di MFA phishing-resistant, hygiene delle email personali e segmentazione tra comunicazioni private e professionali.

Handala continua le attività nonostante i sequestri

Nonostante il sequestro dei domini principali, Handala Hack riappare rapidamente su nuovi siti clearnet e mirror alternativi. Il gruppo sfrutta la ridondanza di Telegram, hosting offshore e servizi onion per mantenere continuità narrativa e operativa. Gli analisti prevedono che continuerà a combinare hack-and-leak, cyberspionaggio e operazioni distruttive come risposta alle tensioni geopolitiche regionali. La campagna contro Kash Patel e Stryker dimostra che il collettivo non si limita più a obiettivi simbolici, ma punta a impatti reputazionali, economici e infrastrutturali sempre più estesi.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.