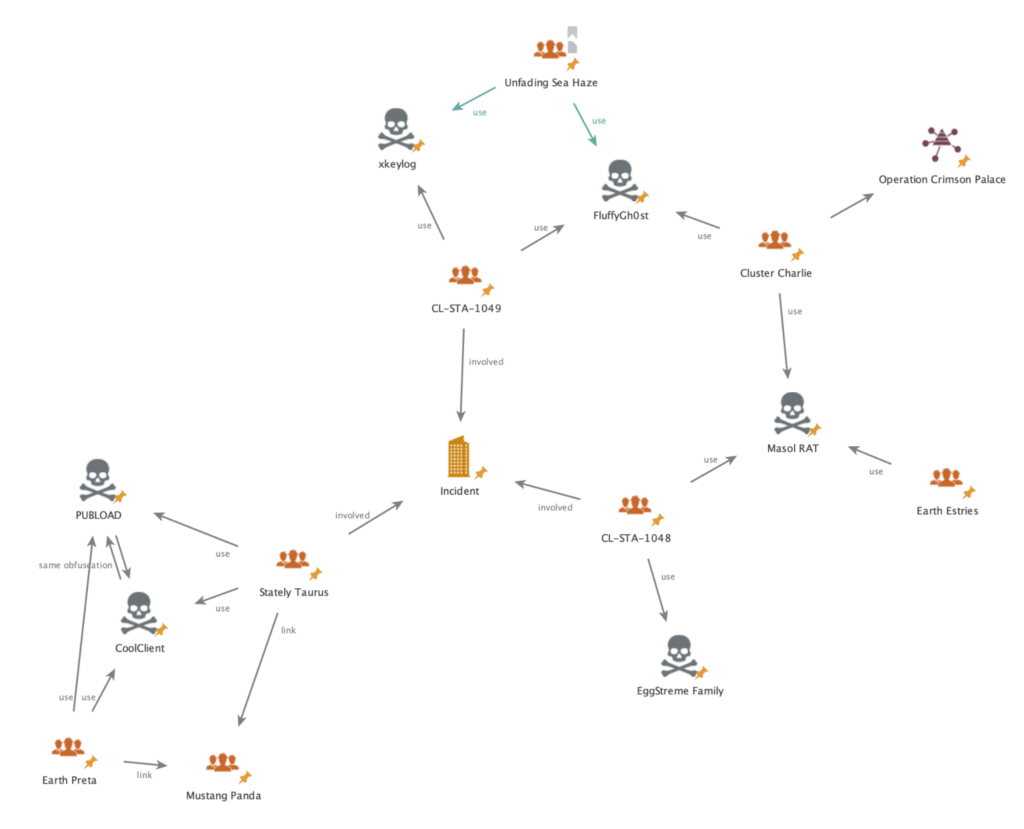

Nel mondo del cyberspionaggio, la discrezione è tutto. Ma cosa succede quando tre diversi gruppi di hacker “vicini” a Pechino decidono di colpire lo stesso obiettivo nello stesso momento? Tra giugno e agosto 2025, un’organizzazione governativa del Sud-Est asiatico è diventata l’epicentro di una tempesta perfetta. Secondo l’ultimo report di Unit 42, i gruppi Stately Taurus, CL-STA-1048 e CL-STA-1049 hanno operato in parallelo, schierando un arsenale che spazia dai classici worm USB ai sofisticati RAT fileless (che vivono solo nella memoria RAM). Non è stata un’azione distruttiva, ma un’operazione di chirurgia informativa: lenta, metodica e incredibilmente difficile da rilevare. Tre cluster, un solo obiettivo: ecco come la Cina ha “occupato” digitalmente un intero ente governativo.

Cosa leggere

Stately Taurus usa USBFect e PUBLOAD per costruire persistenza silenziosa

Il primo cluster identificato da Unit 42 è Stately Taurus, attivo dal 1 giugno 2025. Gli operatori diffondono il worm USBFect, progettato per copiare automaticamente file malevoli su dispositivi di memoria rimovibili collegati ai sistemi infetti. La tecnica resta estremamente efficace in ambienti governativi o semi-isolati, dove le limitazioni di rete possono rendere le chiavette USB un vettore ancora centrale. Attraverso questa propagazione il gruppo installa PUBLOAD, una backdoor che stabilisce connessioni TCP con i server di comando e controllo e raccoglie informazioni dettagliate sulla macchina compromessa. La backdoor invia dati come nome del computer, utente corrente e informazioni sui volumi di archiviazione, cifrandoli con meccanismi robusti per ostacolare l’analisi. Gli operatori collocano i file in percorsi specifici come ProgramData/intel/_/ e Libraries\Dialogui, mascherando l’attività dentro directory che possono apparire plausibili a un controllo superficiale. La persistenza viene rafforzata dall’uso di ClaimLoader, un loader che decifra il payload con XOR e lo esegue in memoria tramite API di sistema, riducendo il footprint su disco e complicando il rilevamento.

ClaimLoader e CoolClient rafforzano l’accesso remoto del cluster

L’uso di ClaimLoader da parte di Stately Taurus rappresenta un passaggio tecnico importante, perché consente di lanciare il malware in modalità in-memory e limitare gli artefatti recuperabili durante le indagini forensi. Questa strategia è coerente con operazioni di spionaggio che privilegiano permanenza e discrezione. Il loader non si limita alla decifrazione del payload, ma ne ottimizza l’avvio in contesti dove gli strumenti EDR potrebbero intercettare attività più rumorose. Gli analisti rilevano inoltre l’impiego di CoolClient, un ulteriore componente usato per il tunneling e per comunicazioni resilienti con l’infrastruttura di comando e controllo. La combinazione tra USBFect, PUBLOAD, ClaimLoader e CoolClient mostra un’architettura modulare pensata per assicurare accesso remoto prolungato, esfiltrazione discreta e adattabilità tecnica. Stately Taurus non punta a un’azione rapida, ma a un foothold stabile che permetta di raccogliere dati governativi nel tempo senza far emergere segnali evidenti di compromissione.

CL-STA-1048 entra in azione con un toolkit multi-payload fileless

Il secondo cluster, CL-STA-1048, viene osservato in attività intorno al 9 agosto 2025. A differenza di Stately Taurus, questo gruppo adotta un approccio più aggressivo sul piano della complessità tecnica, caricando DLL malevole attraverso il processo di Microsoft Edge per dare inizio alla catena di attacco. Il primo payload di rilievo è EggStremeFuel, una backdoor fileless capace di gestire file, avviare reverse shell e recuperare informazioni come indirizzi IP. La scelta di una backdoor in-memory risponde chiaramente all’esigenza di eludere i controlli di sicurezza tradizionali basati sul filesystem. Successivamente il cluster distribuisce Masol RAT, che opera come servizio Windows e comunica via HTTP con cifratura AES. Questo malware consente esecuzione di comandi arbitrari, raccolta di informazioni di sistema e consolidamento della presenza nella rete. La varietà di payload mostra un modello operativo orientato alla ridondanza: se una componente viene scoperta, un’altra può mantenere il controllo. È un segnale della maturità del cluster e della sua capacità di adattarsi a difese layered.

EggStreme Loader, Gorem RAT e TrackBak ampliano esfiltrazione e sorveglianza

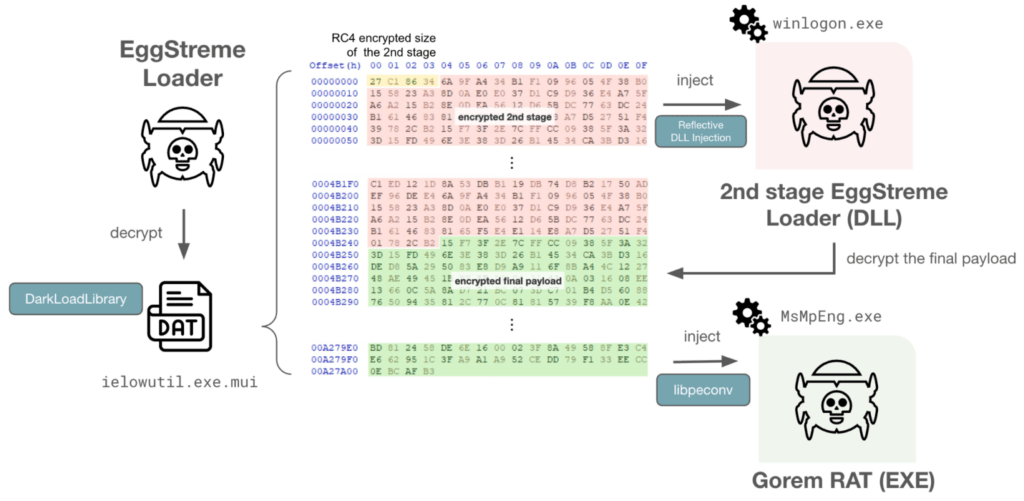

L’arsenale di CL-STA-1048 si estende ulteriormente con EggStreme Loader, che sfrutta tecniche in-memory per eseguire Gorem RAT. Quest’ultimo integra un keylogger e supporta l’upload su Dropbox, oltre a mettere a disposizione 59 comandi differenti per il controllo remoto del sistema. La presenza di funzioni cloud-native per l’esfiltrazione evidenzia una volontà di sfruttare servizi legittimi per confondere il traffico malevolo con attività apparentemente normali.

Accanto a Gorem RAT, il cluster utilizza TrackBak, uno stealer che raccoglie keystroke, dati dagli appunti, titoli delle finestre e informazioni di rete. Il risultato è una sorveglianza sistematica e capillare dell’attività dell’utente, che trasforma la compromissione in un flusso costante di intelligence. Le tecniche di DLL sideloading, l’uso di processi legittimi e la catena fileless rendono CL-STA-1048 particolarmente insidioso in ambienti governativi, dove il valore delle informazioni operative, diplomatiche o amministrative può essere estremamente elevato.

CL-STA-1049 sceglie Bitdefender e Hypnosis per nascondere FluffyGh0st

Il terzo cluster, CL-STA-1049, avvia le operazioni dal 1 agosto 2025 e si distingue per un uso molto raffinato del DLL sideloading. Gli attaccanti sfruttano l’eseguibile legittimo seccenter.exe di Bitdefender, dentro cui caricano il loader Hypnosis. Questo componente patcha il processo host e decifra con RC4 il payload bdusersy.dll, reindirizzando il flusso di esecuzione in modo da rendere l’attività malevola meno visibile agli strumenti di sicurezza. Una volta completata la fase di avvio, il malware esegue FluffyGh0st, variante custom del noto Gh0st RAT. Il trojan scarica plugin aggiuntivi dal server di comando e controllo, consentendo un’espansione dinamica delle funzionalità a seconda delle esigenze operative. Questo approccio modulare è tipico delle campagne di spionaggio più evolute, perché permette agli operatori di mantenere il carico iniziale leggero e di attivare solo in seguito le componenti necessarie per esfiltrazione, raccolta informazioni o movimento laterale.

FluffyGh0st assicura raccolta modulare e persistenza di lungo periodo

FluffyGh0st supporta l’esecuzione di moduli aggiuntivi e la raccolta di dati in tempo reale, rendendo CL-STA-1049 particolarmente adatto a missioni di intelligence a lungo termine. Il cluster crea thread malevoli, modifica chiavi di registro per la persistenza e utilizza directory mascherate per limitare la visibilità forense. Il risultato è un accesso stabile e silenzioso alla rete governativa, costruito con l’obiettivo di sopravvivere a riavvii, aggiornamenti e controlli ordinari di sicurezza. L’uso di Hypnosis come loader stealth, della cifratura RC4 per configurazioni e payload, e di una variante personalizzata di Gh0st RAT colloca il cluster in una fascia tecnica elevata. Non si tratta di strumenti improvvisati, ma di una catena di compromissione ben progettata per ridurre l’esposizione e massimizzare il tempo trascorso all’interno dell’ambiente vittima. L’accento è posto sulla qualità dell’accesso, non sulla visibilità dell’attacco.

Loader, RAT e stealer compongono un arsenale multi-livello

L’analisi di Unit 42 mette in luce un arsenale esteso composto da loader, backdoor e RAT con ruoli distinti ma complementari. ClaimLoader decifra payload con XOR e ne consente l’esecuzione attraverso API native. EggStreme Loader usa librerie come DarkLoadLibrary e libpeconv per gestire operazioni in-memory. Hypnosis patcha processi legittimi, decifra configurazioni con RC4 e devia il flusso di esecuzione verso moduli malevoli. Sul versante operativo, PUBLOAD funge da backdoor principale per Stately Taurus, mentre EggStremeFuel, Masol RAT, Gorem RAT, FluffyGh0st, TrackBak e CoolClient coprono rispettivamente controllo remoto, esfiltrazione, keylogging, persistenza e tunneling. La ricchezza dell’arsenale non è casuale: consente agli attaccanti di costruire più livelli di accesso e di sostituire rapidamente i componenti scoperti, mantenendo continuità nell’operazione di spionaggio.

Le tecniche di evasione mostrano una forte maturità operativa

Tutti e tre i cluster adottano tecniche di evasione avanzate. I payload vengono eseguiti direttamente in memoria, spesso tramite DLL sideloading su processi legittimi, così da mimetizzare l’attività nel comportamento normale del sistema. Le configurazioni C2 risultano cifrate con AES o RC4, mentre le comunicazioni sfruttano TCP, HTTP e gRPC con header falsi e pattern pensati per ridurre il sospetto. Questo approccio rende difficile individuare il traffico malevolo solo con indicatori superficiali. L’infrastruttura di comando e controllo è distribuita su più domini e indirizzi IP, tra cui laichingte.net, webmail.rpcthai.com, webmail.homesmountain.com, distrilyy.net, fikksvex.com, popnike-share.com e shepinspect.com. Gli IP osservati comprendono 103.15.29.17, 103.131.95.107, 103.122.164.106, 109.248.24.177 e 120.89.46.135. Questa distribuzione aumenta la resilienza, consente rotazioni rapide degli endpoint e suggerisce un coordinamento logistico robusto tra operatori e infrastruttura.

La timeline tra giugno e agosto 2025 suggerisce convergenza strategica

La dimensione temporale è uno degli elementi più significativi dell’indagine. Stately Taurus avvia le attività il 1 giugno 2025 con la propagazione USB di PUBLOAD. CL-STA-1049 entra in scena il 1 agosto 2025 con Hypnosis e FluffyGh0st, mentre CL-STA-1048 intensifica le operazioni dal 9 agosto 2025 con EggStremeFuel, Masol RAT e gli altri payload associati. Il loader CoolClient viene rilevato il 4 agosto 2025 alle 08:50:15 UTC, mentre la propagazione PUBLOAD termina il 15 agosto 2025 alle 00:17:15 UTC.

Questa sovrapposizione temporale non appare casuale. Tre cluster distinti agiscono sullo stesso ente governativo in un intervallo ristretto, con tecniche diverse ma complementari. Il dato suggerisce che il target rivesta un’importanza strategica elevata e che la raccolta informativa sia stata perseguita tramite canali multipli per aumentare le probabilità di successo, la resilienza dell’accesso e la profondità dell’esfiltrazione.

Le implicazioni per la sicurezza governativa nel Sud-Est asiatico

Il caso descritto da Unit 42 dimostra che le organizzazioni governative del Sud-Est asiatico sono esposte a campagne di spionaggio persistente in cui più attori possono operare in parallelo contro la stessa infrastruttura. Tecniche come USB propagation, DLL sideloading ed esecuzione in-memory riducono l’efficacia delle difese tradizionali e impongono una visione più ampia della security posture. Non basta bloccare malware noti: occorre monitorare comportamenti anomali, processi legittimi abusati e relazioni sospette tra endpoint, removable media e traffico di rete.

Gli enti governativi devono rafforzare il controllo sui dispositivi rimovibili, analizzare in profondità i processi che caricano DLL anomale e applicare meccanismi di detection comportamentale sui flussi C2. La convergenza tra Stately Taurus, CL-STA-1048 e CL-STA-1049 evidenzia anche il valore della threat intelligence condivisa a livello regionale e internazionale. Gli indicatori di compromissione pubblicati da Unit 42 assumono quindi un ruolo essenziale per rilevare tempestivamente infezioni simili e interrompere l’esfiltrazione di dati sensibili.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.