Il fronte della sicurezza digitale di fine marzo 2026 si apre con l’incriminazione federale di Jonathan Spalletta, accusato di aver sottratto 48,6 milioni di euro all’exchange Uranium Finance e di aver tentato di riciclare il bottino acquistando beni fisici rari, come carte Pokémon da collezione. La vulnerabilità dei flussi finanziari non risparmia però le istituzioni: il Ministero delle Finanze olandese è stato costretto a mettere offline il portale Mijn Schatkist, isolando circa 1.600 enti pubblici per prevenire movimenti laterali dopo il rilevamento di un’intrusione critica nei sistemi di tesoreria. A chiudere questo trittico di emergenze è il settore healthcare, con CareCloud che ha confermato l’esfiltrazione di dati medici sensibili da uno dei suoi sei sistemi di Cartella Clinica Elettronica (EHR). I tre incidenti, pur in settori diversi, confermano un pattern allarmante: la persistenza degli attaccanti in reti non adeguatamente segmentate e il crescente valore dei dati sanitari e dei flussi governativi nel mercato nero del cybercrime.

Cosa leggere

Jonathan Spalletta incriminato per il furto da 48,6 milioni a Uranium Finance

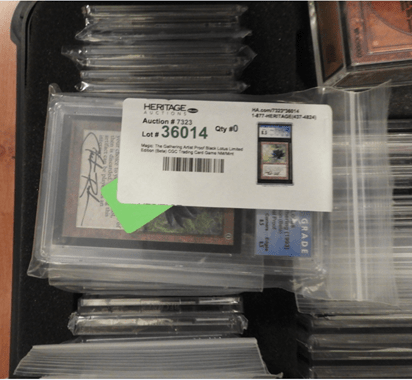

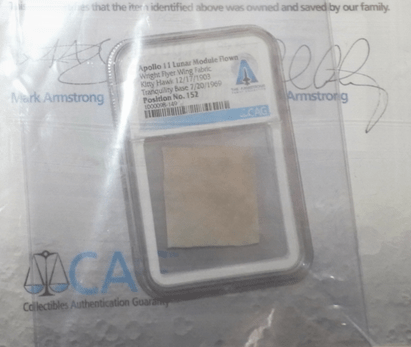

Il caso più eclatante riguarda Uranium Finance, exchange crypto già colpito nel 2021 da un furto multimilionario. Dopo anni di indagini, le autorità federali statunitensi formalizzano l’accusa contro Jonathan Spalletta, ritenuto responsabile della sottrazione di 48,6 milioni di euro in asset digitali. Secondo la ricostruzione investigativa, i fondi rubati sarebbero stati trasferiti attraverso più passaggi e successivamente convertiti anche in beni collezionabili ad alto valore, tra cui carte Pokémon rare e altri oggetti fisici facilmente monetizzabili.

Questo dettaglio mostra ancora una volta come i criminali crypto cerchino vie di conversione ibride tra asset digitali e beni reali per frammentare la tracciabilità. Per gli utenti colpiti, il danno non è solo economico: il caso continua a erodere la fiducia verso la sicurezza delle piattaforme di scambio decentralizzate.

Il furto crypto evidenzia ancora debolezze strutturali negli exchange

L’incriminazione chiude solo in parte il capitolo giudiziario, ma riapre il tema della sicurezza degli exchange e dei protocolli DeFi. Nel caso Uranium Finance, l’uscita massiccia di liquidità non sarebbe stata rilevata con sufficiente tempestività, lasciando spazio a movimenti multipli prima del congelamento delle prove.

Questo pattern continua a ripetersi nel settore: vulnerabilità note, monitoraggio insufficiente delle anomalie e scarsa capacità di bloccare rapidamente deflussi sospetti. La possibilità di convertire i fondi in asset da collezione dimostra inoltre quanto il riciclaggio crypto-to-physical stia diventando una tecnica sempre più usata.

Per il comparto DeFi, casi simili mantengono alta la pressione su auditing, smart contract review e sistemi di risk analytics in tempo reale.

L’Olanda mette offline Mijn Schatkist per proteggere 1.600 enti pubblici

Sul fronte istituzionale, il ministero delle finanze dei Paesi Bassi reagisce in modo drastico ma efficace al cyberattacco rilevato il 19 marzo 2026. Dopo l’analisi iniziale, il governo decide di mettere offline dal 23 marzo il portale Mijn Schatkist, utilizzato da circa 1.600 enti pubblici per operazioni di tesoreria e pagamenti. La misura ha un chiaro obiettivo di contenimento: impedire movimenti laterali, escalation di privilegi e potenziali alterazioni di processi finanziari critici. Il governo precisa che i sistemi fiscali e le piattaforme per sovvenzioni e pagamenti principali restano operativi, limitando l’interruzione ai soli workflow collegati al portale. Il coinvolgimento del NCSC olandese e di team esterni suggerisce un incidente trattato con livello di severità elevato, compatibile con un possibile attacco mirato a infrastrutture statali.

Il vettore d’ingresso del breach olandese resta sotto analisi

Al momento le autorità non confermano compromissioni di dati sensibili, ma le verifiche restano aperte. Il focus tecnico è sull’identificazione del vettore di ingresso, elemento decisivo per capire se si sia trattato di sfruttamento di vulnerabilità esposte, credenziali compromesse o supply chain attack. Il fatto che il portale resti offline fino al completamento di patching, penetration test e audit completi mostra un approccio prudente ma corretto. Per i 1.600 enti coinvolti vengono attivate procedure alternative per garantire continuità delle operazioni di tesoreria senza riaprire prematuramente la superficie esposta. Questo tipo di risposta riduce il rischio di reinfezione o persistence, uno dei problemi più frequenti negli incidenti su infrastrutture pubbliche.

CareCloud conferma il furto di dati sanitari da un sistema EHR

Il terzo episodio colpisce il settore sanitario, oggi tra i più esposti agli attacchi informatici. CareCloud conferma che il 16 marzo 2026 un attore malevolo è riuscito ad accedere a uno dei sei sistemi EHR dell’azienda, esfiltrando dati sensibili dei pazienti. Sebbene il numero preciso di record non sia ancora stato comunicato, l’azienda ammette il coinvolgimento di informazioni mediche personali, categoria ad altissimo valore nel mercato criminale per frodi assicurative, identity theft e rivendita su circuiti underground. Il sistema compromesso è stato isolato immediatamente, mentre i team di sicurezza stanno analizzando i log di accesso per ricostruire movimenti, privilegi sfruttati e finestra temporale dell’intrusione.

I dati EHR rubati aumentano il rischio di frodi mediche e identity theft

Nel caso CareCloud, il rischio principale non è solo la privacy, ma l’uso secondario dei dati. Le cartelle cliniche elettroniche includono spesso identificativi personali, dati assicurativi, cronologia sanitaria e informazioni amministrative che possono essere sfruttate per frodi mediche, richieste di rimborso false e furti d’identità sanitari. Per questo l’azienda ha avviato notifiche ai pazienti potenzialmente coinvolti, rafforzando parallelamente firewall, cifratura e autenticazione multifattore su tutti i sistemi EHR. Il settore healthcare continua a rappresentare un target ad alta redditività per i gruppi cybercriminali, soprattutto quando i sistemi legacy rendono più difficile una segmentazione rigorosa della rete clinica.

Crypto, settore pubblico e sanità condividono le stesse debolezze

Nonostante i tre casi appartengano a contesti diversi, emergono pattern molto simili. Nel crypto il focus è il guadagno immediato, nel settore pubblico la disruption di servizi essenziali, nella sanità il furto di dati ad alto valore. In tutti e tre i casi si ritrovano elementi comuni: detection tardiva, superfici esposte note, necessità di isolamento rapido e successivo hardening dei sistemi. Le organizzazioni coinvolte stanno reagendo con decisione, ma la ripetizione di questi incidenti conferma che il vero nodo resta la prevenzione continua. Il 2026 continua quindi a mostrare come la cybersecurity non sia più un tema verticale, ma un fattore sistemico che tocca finanza decentralizzata, governi e healthcare con la stessa intensità.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.