Il gruppo Silver Fox, noto anche come Void Arachne, torna al centro del panorama threat intelligence con una campagna particolarmente insidiosa che sfrutta installer VPN weaponizzati e domini typosquatted per diffondere il nuovo AtlasCross RAT. L’operazione, attiva almeno da novembre 2025 fino a marzo 2026, prende di mira soprattutto utenti di lingua cinese e si basa su un modello ormai collaudato dal gruppo: imitare software molto popolari, firmare i pacchetti con certificati apparentemente legittimi e utilizzare catene di caricamento in memoria per ridurre al minimo la visibilità del malware. In questa fase, però, Silver Fox alza ulteriormente il livello. La nuova campagna non si limita a distribuire un classico RAT, ma costruisce una catena multi-stage con loader trojanizzati, shellcode riflessivo, persistenza mascherata e un framework PowerShell interno capace di aggirare diversi controlli difensivi di Windows.

Cosa leggere

Silver Fox consolida una lunga tradizione di software trojanizzati

Silver Fox è un attore cinese già osservato in campagne che hanno usato ValleyRAT, Winos 4.0 e altre famiglie basate sulla lineage di Gh0st RAT. Il gruppo mantiene da tempo un focus quasi esclusivo su utenti cinesi o sinofoni, colpiti attraverso falsi installer di software noti, client di messaggistica, applicazioni per e-commerce, strumenti di supporto remoto e servizi VPN. Questa continuità operativa è importante perché mostra un’evoluzione incrementale, non una rottura.

AtlasCross RAT appare infatti come l’iterazione più recente di un arsenale che negli anni ha affinato soprattutto due elementi: la capacità di fingersi software affidabile e quella di mantenere bassi i tassi di rilevamento lungo tutta la kill chain. La campagna 2026 conferma entrambe le tendenze e aggiunge un salto qualitativo nel post-compromissione.

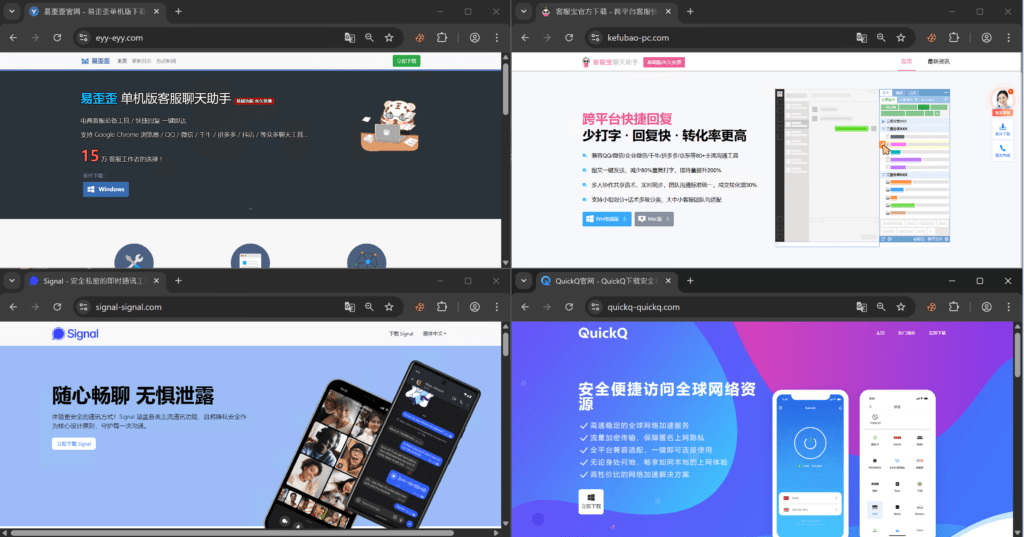

I falsi siti imitano Surfshark, Signal, Telegram, Zoom e Teams

La distribuzione del malware ruota attorno a una rete di domini typosquatted che imitano marchi software molto riconoscibili. Tra i brand impersonati figurano Surfshark VPN, Signal, Telegram, Zoom, Microsoft Teams, oltre ad altri servizi usati in contesti produttivi, di messaggistica o customer service. L’idea è semplice ma efficace: sfruttare la fiducia visiva dell’utente.

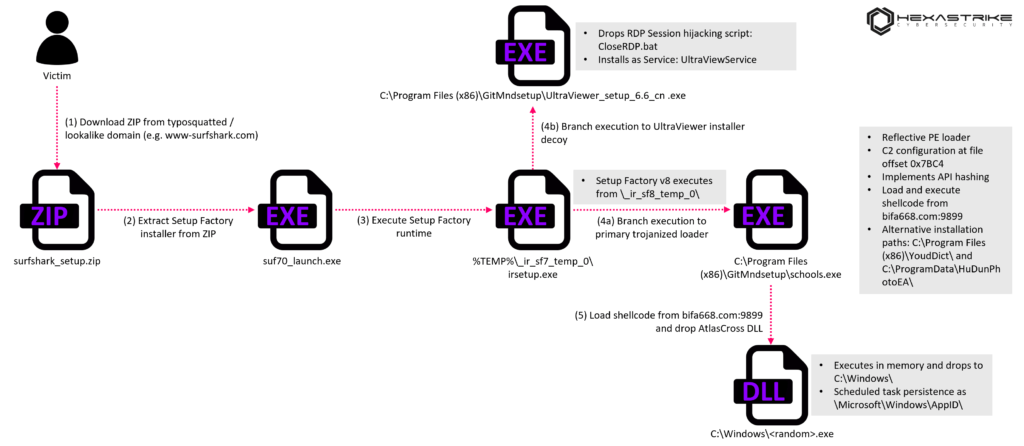

Chi cerca un installer aggiornato, soprattutto in ambienti dove VPN e tool di collaborazione sono comuni, può facilmente scambiare un dominio alterato per quello reale. Una volta raggiunto il sito, la vittima scarica un archivio ZIP che sembra contenere il setup ufficiale del programma desiderato. In realtà il file avvia una catena d’installazione multistrato costruita per nascondere il caricamento del malware e mostrare al tempo stesso una decoy application legittima, così da non far nascere sospetti immediati.

Il certificato EV rubato aumenta la fiducia e riduce i sospetti

Uno degli elementi più pericolosi della campagna è l’uso di un certificato di firma codice Extended Validation rubato e rilasciato a una società vietnamita di copertura. La firma EV non rende il file sicuro, ma ne aumenta fortemente la percezione di legittimità sia agli occhi dell’utente sia in diversi controlli automatici di trust.

Per un attore come Silver Fox è un vantaggio enorme: consente di abbassare la barriera psicologica dell’installazione e di migliorare le probabilità che il pacchetto venga eseguito senza ulteriori verifiche. In operazioni supply-side o fake-installer, la firma del file è spesso il primo elemento che tranquillizza l’utente finale. Il fatto che la stessa identità di firma sia stata riutilizzata in più campioni indica anche una strategia industrializzata, non un uso opportunistico isolato.

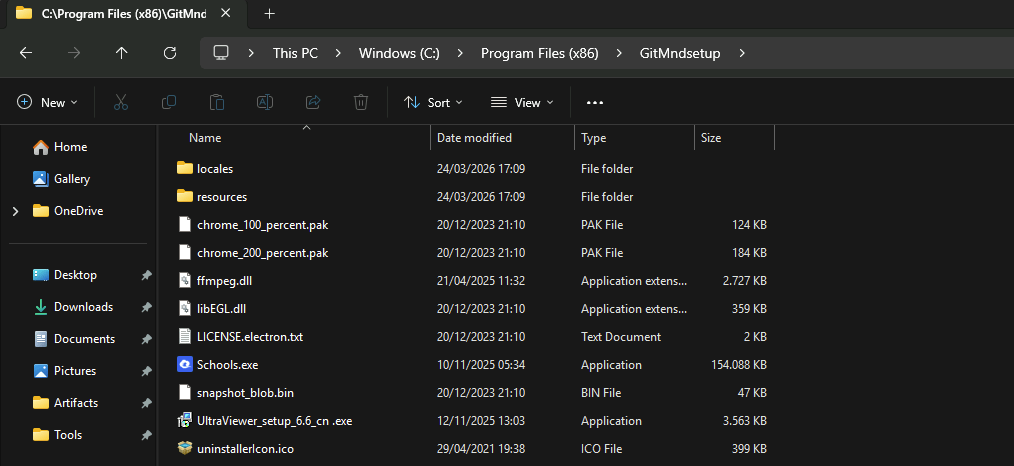

L’installer triplo usa Setup Factory e rilascia un loader Autodesk trojanizzato

Gli archivi scaricati dalle vittime contengono un installer Setup Factory articolato su più livelli. La struttura tripla di estrazione ha una funzione precisa: rendere più difficile l’analisi e distribuire in fasi separate il runtime del pacchetto, il loader malevolo e l’applicazione legittima di copertura. Durante l’installazione, il sistema deposita file in directory dal nome plausibile e colloca sul disco un eseguibile trojanizzato indicato in molte analisi come Schools.exe, derivato da un binario legittimo Autodesk. Questo dettaglio è rilevante perché permette al malware di sfruttare un eseguibile dall’aspetto affidabile, con semantica coerente con un processo di setup e un profilo meno sospetto rispetto a un binary creato ex novo. In parallelo viene eseguita anche una decoy application autentica, così l’utente vede realmente aprirsi il software atteso e attribuisce eventuali comportamenti anomali a normali operazioni di installazione.

Schools.exe avvia una catena fileless con configurazione Gh0st RAT embedded

Il loader trojanizzato non esegue il normale flusso WinMain del binario originale, ma reindirizza l’esecuzione verso uno shellcode interno. Da qui inizia una sequenza molto sofisticata. Il codice risolve dinamicamente le API necessarie usando tecniche come il PEB walking e algoritmi di hashing, evitando stringhe hardcoded e rendendo più difficile l’analisi statica. Successivamente il loader individua e decritta una configurazione incorporata compatibile con la tradizione Gh0st RAT, da cui ricava i parametri di comando e controllo. Una volta ottenuti dominio e porta, stabilisce una connessione raw TCP con il server remoto e riceve uno shellcode di secondo stadio di grandi dimensioni. Il punto chiave è che il payload finale non viene mai scritto direttamente su disco nella forma definitiva: l’intera catena è progettata per muoversi in memoria, riducendo l’esposizione ai controlli basati su file e firme.

AtlasCross RAT viene caricato riflessivamente e resta quasi invisibile

Lo shellcode ricevuto dal server agisce come reflective PE loader. Le prime fasi mappano in memoria la DLL principale di AtlasCross RAT, risolvono gli import e invocano la routine di inizializzazione passando la configurazione decrittata. Questa architettura fileless è uno dei tratti più avanzati dell’operazione, perché combina stealth operativo e flessibilità. Il RAT finale, indicato in varie analisi anche come AtlasAgent/AtlasCross, viene eseguito senza il classico deposito su disco del payload completo. In fase di bootstrap il malware crea mutex per il controllo single-instance, esegue query WMI per verificare l’ambiente hardware, acquisisce privilegi di sistema utili anche a operazioni di spegnimento o riavvio forzato e prepara più thread concorrenti per comunicazione C2, persistenza e funzioni operative.

PowerChell integra PowerShell nel processo del malware e disattiva i controlli

L’aspetto più interessante di AtlasCross RAT è probabilmente l’integrazione del framework PowerChell, un engine PowerShell nativo scritto in C/C++ che non richiede l’avvio esplicito di powershell.exe. In pratica il malware ospita direttamente il .NET CLR nel proprio processo, carica le librerie necessarie e può eseguire script PowerShell senza generare alcuni degli indicatori più evidenti che gli analisti cercano normalmente. Prima dell’esecuzione dei comandi, il framework procede inoltre a una sequenza di bypass molto aggressiva: disattivazione di AMSI, soppressione di ETW, aggiramento del Constrained Language Mode e blocco dello ScriptBlock logging. Questo significa che l’attore ottiene un ambiente di esecuzione PowerShell altamente controllato e molto meno visibile ai sistemi di monitoraggio standard. Per un RAT usato in compromissioni di lunga durata è un vantaggio notevole, soprattutto in contesti enterprise.

Le capacità operative includono RDP hijacking, WeChat injection e difese aggirate

Sul piano post-exploitation, AtlasCross RAT offre una gamma di funzioni molto completa. Le analisi descrivono iniezione DLL mirata in WeChat, monitoraggio di applicazioni diffuse in Cina, manipolazione di sessioni RDP tramite componenti dedicati e terminazione selettiva di connessioni TCP associate a diversi prodotti di sicurezza cinesi. Questo punto è particolarmente interessante perché segnala un cambiamento tattico. Invece di usare sempre approcci più rumorosi come il Bring Your Own Vulnerable Driver per terminare i processi di difesa, il gruppo sembra preferire in questa fase un metodo più sottile che interrompe le comunicazioni di rete dei prodotti di sicurezza senza necessariamente chiuderli. Il RAT crea inoltre task schedulati sotto percorsi mascherati di Windows, usa nomi plausibili e combina persistenza e decoy per prolungare la permanenza sul sistema compromesso.

La cifratura ChaCha20 e i bassi tassi di detection confermano la maturità della campagna

Il traffico di comando e controllo usa ChaCha20 con chiavi casuali generate per pacchetto, scelta che rende il canale più difficile da classificare e ispezionare in modo banale. Ancora più significativo è però il dato sui tassi di rilevamento, che in diversi punti della catena restano estremamente bassi. Alcuni campioni risultano quasi invisibili a molti motori, mentre il numero di detection aumenta solo su componenti più rumorosi o su sample più tardivi. Questo indica una campagna con buon testing preliminare e con una forte attenzione alla riduzione della superficie di allarme. La continuità temporale dei campioni osservati da novembre 2025 a marzo 2026 suggerisce inoltre un’operazione stabile, ripetuta, probabilmente supportata da aggiornamenti costanti dell’infrastruttura e del malware.

AtlasCross conferma che Silver Fox resta una minaccia attiva per utenti cinesi

La nuova campagna mostra con chiarezza che Silver Fox continua a investire in un modello ibrido fra social engineering, trojanizzazione di software popolari e tooling post-compromissione sempre più maturo. Il bersaglio resta prevalentemente l’ecosistema di utenti e professionisti di lingua cinese, ma la lezione vale in generale per tutto il mercato software: il download di un installer apparentemente legittimo, firmato e accompagnato da una decoy funzionante, può nascondere una catena di infezione avanzata e quasi interamente in memoria. AtlasCross RAT non è solo un nuovo malware, ma la dimostrazione che Silver Fox ha raggiunto un livello operativo dove la linea tra fake software delivery e compromissione persistente enterprise diventa molto sottile. Per i defender il segnale è chiaro: bisogna trattare questa minaccia come attiva, ongoing e ad alta evasione, con hunting mirato su installer sospetti, task schedulati anomali, abuso del CLR e connessioni TCP inconsuete verso infrastrutture esterne.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.