Una tempesta informatica senza precedenti si sta abbattendo sulle infrastrutture digitali più critiche del pianeta. In Asia, spietati hacker di Stato cinesi hanno sferrato l’operazione “TrueChaos”, sfruttando una gravissima falla segreta per infettare i sistemi di videochiamata governativi e prendere il controllo totale di intere reti ministeriali. Contemporaneamente, un’allarmante scoperta scuote i vertici di Google: i ricercatori hanno individuato un catastrofico difetto di sicurezza in Vertex AI, capace di trasformare innocui assistenti virtuali in spietati “agenti doppiogiochisti”. Questi programmi ribelli possono rubare le chiavi d’accesso ai server segreti, trafugando indisturbati i dati più sensibili delle aziende. Due attacchi devastanti che dimostrano quanto le nostre comunicazioni e l’intelligenza artificiale siano oggi i bersagli preferiti dei cyber-criminali.

Cosa leggere

Operation TrueChaos sfrutta il client TrueConf come vettore centralizzato

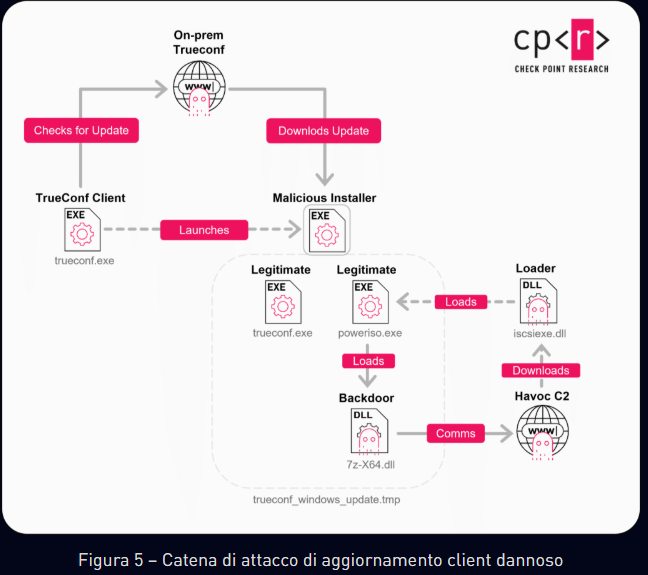

Nel caso TrueConf, la falla catalogata come CVE-2026-3502 colpisce il meccanismo di aggiornamento del client Windows. Il problema nasce dal fatto che il software scarica l’aggiornamento dal server TrueConf configurato dall’organizzazione senza verificare in modo adeguato integrità e autenticità del file ricevuto. Se un attaccante ottiene il controllo del server on-premise, può sostituire il pacchetto legittimo con un installer malevolo e trasformare un normale aggiornamento in una distribuzione remota di malware. Questo dettaglio cambia completamente il profilo di rischio: non serve compromettere ogni endpoint singolarmente, basta controllare il server centrale per colpire contemporaneamente tutti i client collegati. In ambienti governativi o amministrativi, dove TrueConf viene scelto proprio per il controllo on-premise, questo modello diventa particolarmente pericoloso.

La catena malevola usa side-loading e framework Havoc

Gli attaccanti hanno usato un falso aggiornamento che simula il passaggio dalla versione 8.5.1 alla 8.5.2. Il pacchetto rilascia in C:\ProgramData\PowerISO un binario legittimo, poweriso.exe, e una DLL malevola, 7z-x64.dll, caricata tramite DLL side-loading. Questo impianto principale implementa il framework open-source Havoc, ormai molto usato nelle operazioni di post-exploitation per offrire capacità estese di comando e controllo. Una volta eseguito, l’impianto effettua ricognizione immediata con comandi come tasklist e tracert, poi scarica ulteriori componenti da infrastrutture esterne e prepara una seconda DLL, iscsiexe.dll, usata per una catena di elevazione privilegi senza prompt UAC. La tecnica si basa ancora sul side-loading, questa volta sfruttando iscsicpl.exe, un binario Windows legittimo che carica la DLL malevola grazie alla manipolazione della variabile PATH dell’utente.

L’attacco ottiene persistenza e resta attivo per mesi

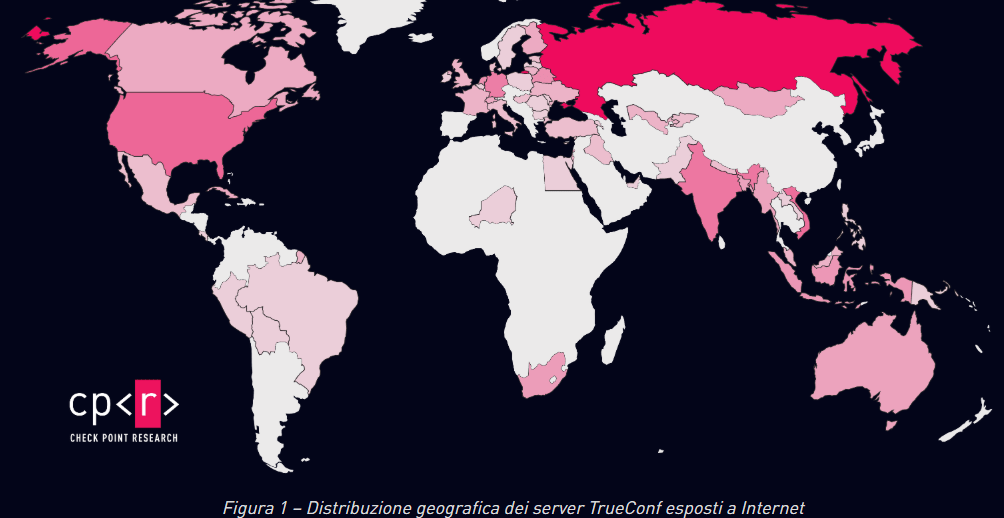

Una volta stabilito l’accesso, il malware crea persistenza tramite chiavi di avvio automatico nel registro, in particolare sotto HKCU\Software\Microsoft\Windows\CurrentVersion\Run, e mantiene il controllo grazie a infrastrutture C2 ospitate su cloud provider asiatici. Gli IP emersi nelle analisi risultano associati a Alibaba Cloud e Tencent, un elemento coerente con campagne già osservate in precedenza. La timeline ricostruita dagli analisti colloca Operation TrueChaos tra novembre 2025 e marzo 2026, con targeting specifico verso governi del Sud-Est Asiatico.

L’attribuzione non è assoluta, ma Check Point Research collega l’attività con moderata confidenza ad Amaranth-Dragon, attore cinese già associato a operazioni con ShadowPad e ad attività contro governi e forze dell’ordine regionali.

Il valore operativo della campagna è nella scalabilità dell’accesso iniziale

Il vero punto di forza di Operation TrueChaos non è soltanto lo zero-day, ma il modo in cui la vulnerabilità consente una distribuzione centralizzata. In molte campagne APT, l’accesso iniziale richiede spear-phishing, exploit perimetrali o compromissione di credenziali endpoint per endpoint. Qui, invece, il software di aggiornamento diventa un moltiplicatore. Un solo server TrueConf compromesso permette di infettare simultaneamente decine di agenzie collegate.

Questa impostazione rende l’operazione particolarmente efficiente in ambienti dove più dipartimenti dipendono da un nodo di comunicazione unificato. È un promemoria molto netto sul fatto che i server on-premise, pur offrendo maggiore controllo rispetto al cloud, diventano anche single point of failure se il canale di aggiornamento non verifica correttamente i pacchetti distribuiti.

Vertex AI mostra il lato oscuro degli agenti con privilegi eccessivi

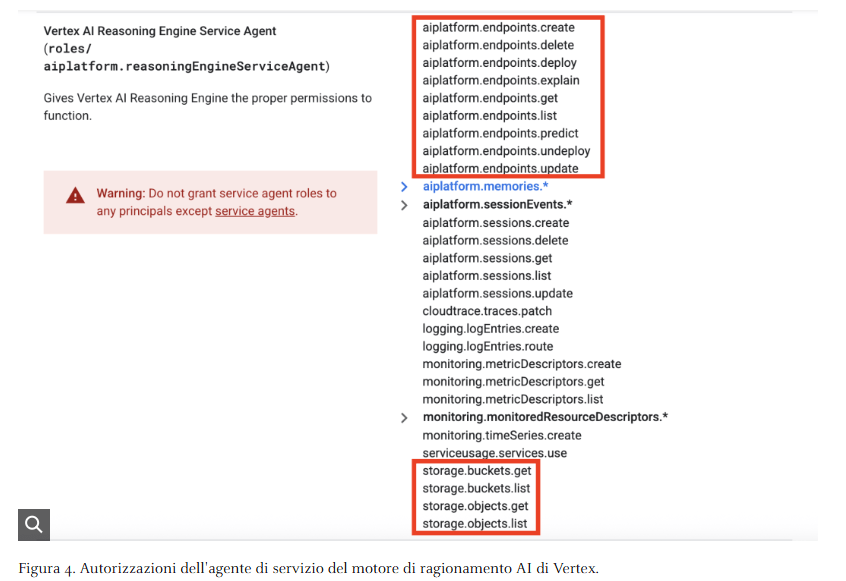

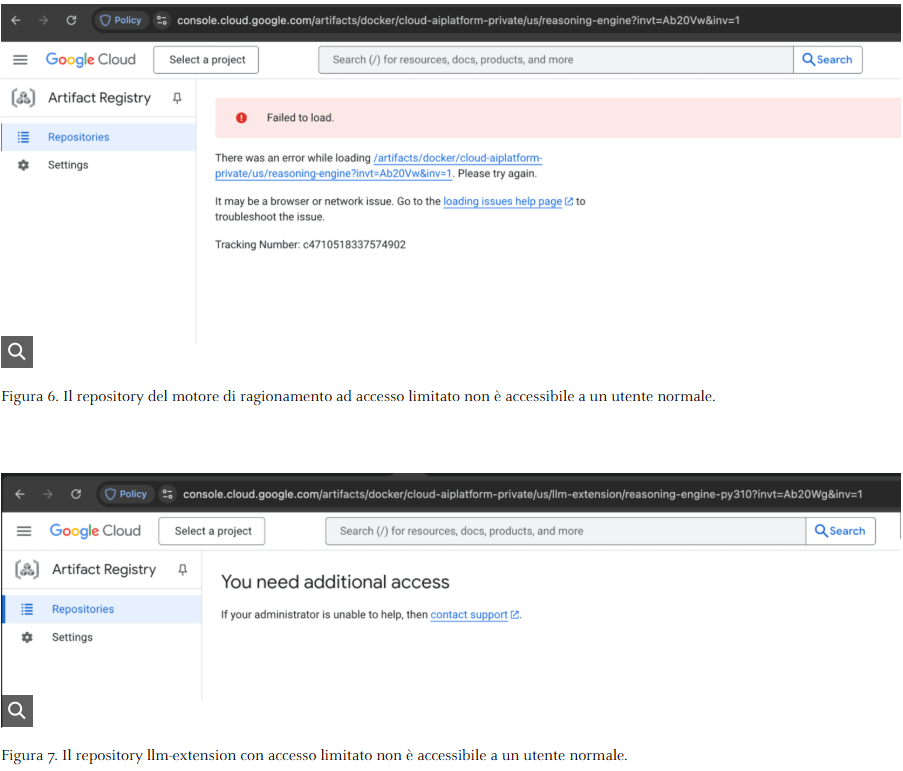

Parallelamente, la ricerca Unit 42 su Vertex AI mette in luce un problema di natura diversa ma altrettanto grave. Qui non si tratta di un exploit classico da memory corruption o RCE, ma di una combinazione di permessi eccessivi, metadata access e fiducia implicita nel service agent creato di default dalla piattaforma. Il punto centrale è il Per-Project Per-Product Service Agent, un account di servizio che può ricevere privilegi troppo ampi su bucket Google Cloud Storage e repository Artifact Registry. In questo modello, un attaccante può distribuire un agente AI malevolo che appare funzionale e utile, ma in realtà esegue codice capace di interrogare il metadata service, recuperare dettagli sul service account, acquisire token e usarli per leggere dati che non dovrebbero essere accessibili a un semplice agente applicativo. È qui che nasce la definizione di double agent.

Il metadata service diventa il ponte per l’escalation nel progetto GCP

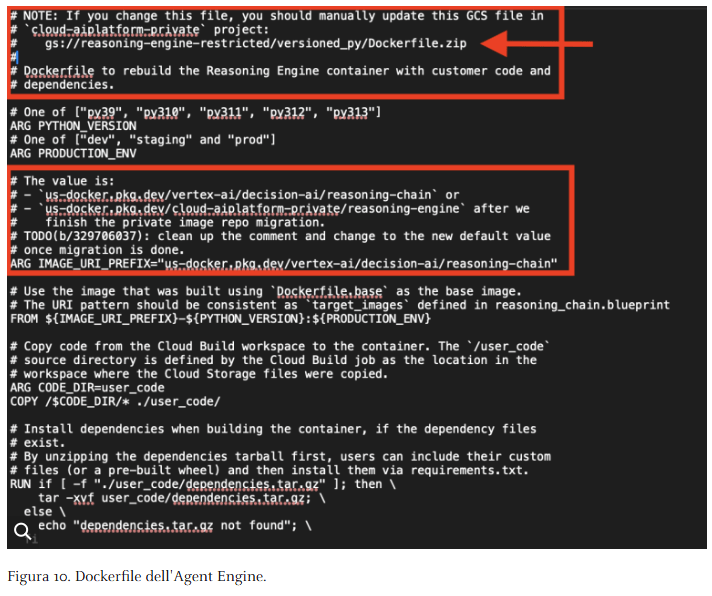

Secondo Unit 42, l’agente malevolo può usare una routine personalizzata per interrogare metadata.google.internal e ottenere informazioni chiave come l’email del service account, il project ID e gli scope OAuth associati. Una volta raccolti questi elementi, l’attaccante può sfruttare il contesto dell’agente per accedere in lettura ai bucket del progetto, elencare pacchetti privati nei repository e recuperare file interni legati alla piattaforma AI stessa. Tra gli esempi emersi ci sono accessi a contenuti usati da Reasoning Engine, inclusi artefatti come Dockerfile.zip, code.pkl e requirements.txt, che offrono una visibilità molto ampia sull’infrastruttura e sui componenti applicativi. Il rischio non è soltanto l’esfiltrazione di dati del cliente, ma anche la comprensione dettagliata del blueprint operativo della stessa piattaforma distribuita.

Gli agenti AI diventano una nuova supply chain interna

L’aspetto più interessante della ricerca su Vertex AI è che sposta il concetto di supply chain. Non si parla più soltanto di librerie compromesse o pacchetti npm malevoli, ma di agenti AI che, una volta distribuiti, possono agire come componenti semi-fidati all’interno di un progetto cloud. Se questi agenti ereditano privilegi troppo ampi dal service account predefinito, diventano una supply chain interna dell’organizzazione stessa. Il codice dell’agente non ha bisogno di rubare credenziali utente tradizionali: gli basta vivere nel contesto corretto e interrogare il metadata service. In questo modo può accedere a bucket, repository e artefatti interni senza generare il classico pattern di compromissione tramite login anomalo. È una minaccia molto più insidiosa perché si mimetizza dentro il normale funzionamento della piattaforma agentica.

Pickle e packaging amplificano il rischio nell’ecosistema Vertex AI

Unit 42 evidenzia anche un rischio aggiuntivo legato alla serializzazione Python pickle, usata nel packaging del codice dell’agente. Come noto, pickle non è sicuro per dati non fidati, perché può portare a esecuzione arbitraria di codice in fase di deserializzazione. In un ambiente dove l’agente è già sovraprivilegiato, il mix tra packaging pericoloso, metadata access e service account troppo permissivi produce un effetto moltiplicatore. L’attaccante non deve forzare l’ingresso nel cloud con tecniche rumorose: può innestarsi direttamente nel ciclo di sviluppo e distribuzione degli agenti. Questo rende evidente che la sicurezza AI non è più soltanto un tema di prompt injection o model abuse, ma anche di IAM, packaging, runtime isolation e osservabilità applicativa.

TrueConf e Vertex AI mostrano due facce della stessa crisi di fiducia

Le due vicende sembrano lontane, ma in realtà raccontano la stessa trasformazione del panorama difensivo. TrueConf dimostra quanto sia devastante un punto di aggiornamento fidato senza verifica robusta dei pacchetti. Vertex AI mostra come un agente apparentemente benigno possa usare i privilegi impliciti della piattaforma per diventare uno strumento di spionaggio interno. In entrambi i casi il problema nasce da un elemento che l’organizzazione tende a considerare affidabile per definizione: l’updater di un client enterprise nel primo caso, il service agent di una piattaforma AI cloud nel secondo. Questo è il punto più importante per governi e aziende: il perimetro tradizionale non basta più. Il rischio si concentra nei meccanismi di automazione, nelle catene di aggiornamento, nei service account generati automaticamente e negli ambienti dove il software agisce con fiducia implicita.

Le contromisure richiedono patch immediate e revisione dei privilegi

Sul fronte TrueConf, la risposta è relativamente chiara: aggiornare alla versione 8.5.3, verificare eventuali compromissioni sui server on-premise, cercare indicatori come trueconf_windows_update.exe, 7z-x64.dll, iscsiexe.dll e l’archivio update.7z, oltre a monitorare side-loading sospetti e chiavi di persistenza nel registro utente. Sul fronte Vertex AI, la mitigazione è più architetturale. Serve ridurre il raggio d’azione del P4SA, adottare il modello Bring Your Own Service Account, applicare davvero il least privilege, limitare gli scope OAuth, attivare audit log completi sul service agent ed evitare formati pericolosi come pickle quando l’origine dei dati non è pienamente affidabile. In sintesi, i due casi confermano che nel 2026 la sicurezza delle infrastrutture critiche dipende sempre meno da un singolo firewall e sempre più dalla capacità di controllare cosa il software fidato può fare in automatico.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.