Scatta un nuovo e inquietante allarme per la sicurezza di milioni di smartphone nel mondo. I ricercatori di McAfee hanno smascherato l’Operazione NoVoice, una spietata campagna hacker capace di infettare oltre 2,3 milioni di dispositivi Android nascondendosi subdolamente dietro finte e innocue app scaricate direttamente dal Play Store ufficiale. Una volta entrato, questo diabolico parassita prende il controllo assoluto del telefono, si mimetizza come un fantasma ed esegue il suo attacco più letale: ruba le chiavi di crittografia e clona le tue chat di WhatsApp per spiarti a distanza. Ma l’aspetto più terrificante è la sua corazza: il virus è letteralmente impossibile da eliminare per un utente normale, essendo progettato per sopravvivere e reinstallarsi da solo persino dopo un ripristino totale ai dati di fabbrica. McAfee Labs ha scoperto Operation NoVoice, una campagna mobile estremamente sofisticata che ha distribuito un rootkit Android attraverso applicazioni apparentemente legittime pubblicate sul Google Play Store. La minaccia ha superato 2,3 milioni di download e prende di mira soprattutto smartphone con versioni Android obsolete, sfruttando vulnerabilità kernel corrette tra il 2016 e il 2021 ma ancora presenti su milioni di dispositivi economici mai aggiornati. L’elemento più critico è la capacità del malware di ottenere privilegi root completi, modificare librerie di sistema, iniettare codice in ogni applicazione in esecuzione e mantenere la persistenza persino dopo il reset di fabbrica. Questo livello di controllo trasforma il dispositivo in una piattaforma silenziosa per spionaggio, furto dati e clonazione delle sessioni di messaggistica.

Cosa leggere

Le app sul Play Store nascondono il rootkit NoVoice

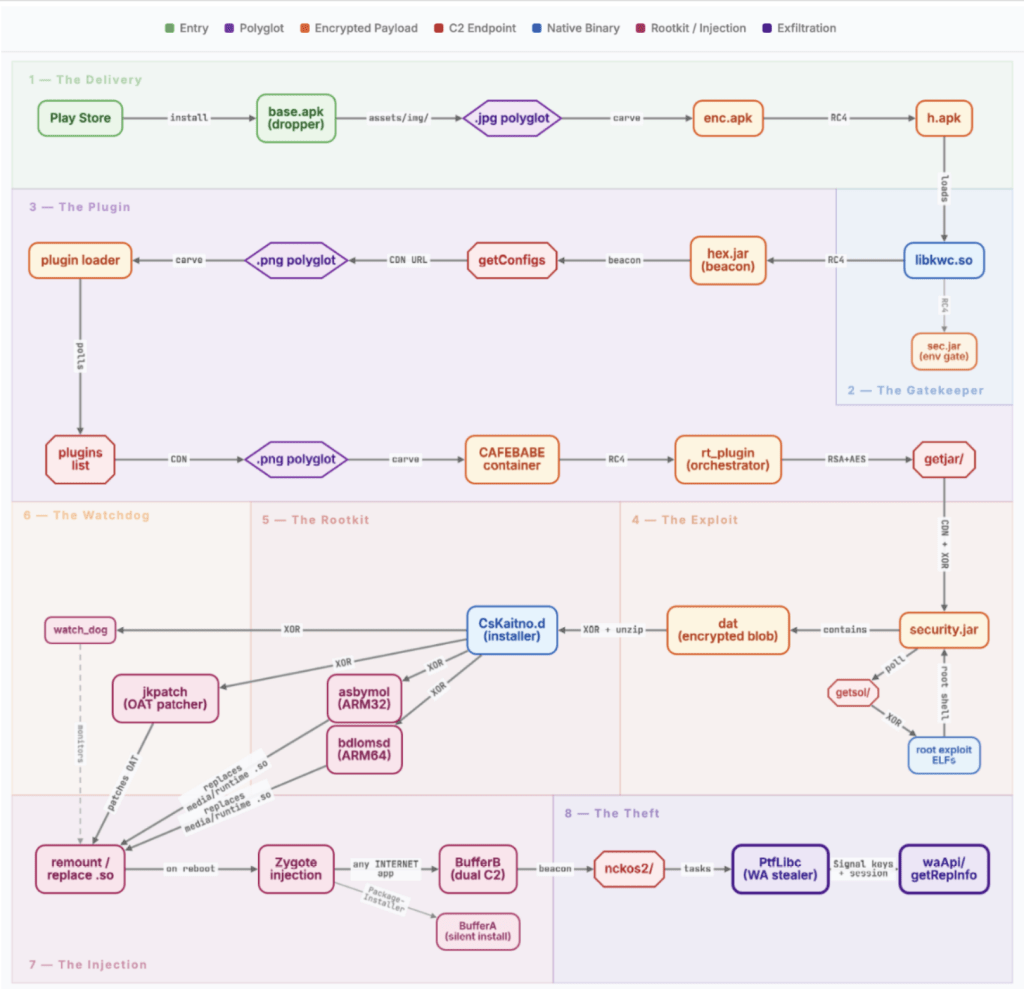

I ricercatori hanno identificato oltre 50 applicazioni malevole distribuite come cleaner, giochi casual e utility per la gestione della galleria fotografica. Le app non richiedono permessi anomali e integrano componenti perfettamente leciti come Firebase, Google Analytics e Facebook SDK, una scelta che abbassa drasticamente i sospetti sia degli utenti sia dei sistemi di scanning automatico. Il payload si nasconde in un file PNG polyglot, dove il codice cifrato viene aggiunto dopo il marker IEND dell’immagine. Durante l’avvio dell’app, il malware sfrutta il percorso di inizializzazione del Facebook SDK per eseguire il codice nascosto, profilare il dispositivo e verificare la versione di Android. Solo dopo questi controlli il sistema scarica il modulo exploit più adatto per ottenere privilegi elevati, riducendo l’esposizione del payload completo.

NoVoice usa exploit kernel legacy per ottenere privilegi root

Il cuore tecnico dell’operazione è una libreria nativa che verifica la firma dell’app, esclude ambienti di analisi, emulatori e debugger, quindi avvia la fase di privilege escalation. Il malware scarica exploit mirati contro vulnerabilità kernel note e ancora sfruttabili su Android 7, 8, 9 e alcune build 10 non patchate. Una volta ottenuto root, installa un modulo che sostituisce librerie di sistema fondamentali come libandroid_runtime.so e libmedia_jni.so, permettendo l’iniezione automatica di codice in tutte le applicazioni lanciate dal processo zygote. Questo approccio garantisce visibilità completa sulle app aperte dall’utente, dalle piattaforme bancarie ai social network fino alle suite enterprise. Su dispositivi molto vecchi, soprattutto Android 7 o inferiori, la rimozione reale richiede spesso il reflashing completo del firmware, perché il malware modifica componenti che il sistema non rigenera automaticamente.

La persistenza del rootkit resiste anche al reset di fabbrica

Uno degli aspetti più pericolosi di Operation NoVoice è il livello di persistenza. Un modulo watchdog controlla a intervalli regolari la presenza dei componenti chiave del rootkit e, se ne rileva l’assenza, li reinstalla automaticamente dalla partizione di sistema. Il malware salva copie dei moduli in aree che non vengono toccate durante il reset standard del dispositivo, rendendo inefficace la procedura che normalmente gli utenti considerano definitiva. All’avvio dello smartphone, il processo zygote carica le librerie modificate e il codice malevolo viene iniettato in ogni nuova app eseguita. Questa strategia permette alla minaccia di sopravvivere per mesi, restando invisibile e mantenendo accesso continuo a notifiche, input utente, token e dati sensibili senza mostrare segnali evidenti di compromissione.

Il rootkit clona WhatsApp e ruba chiavi di cifratura

Tra i plugin osservati da McAfee, uno dei più critici è il modulo dedicato a WhatsApp. Il malware copia i database locali, recupera le chiavi di cifratura del protocollo Signal, estrae identificativi del dispositivo, numero telefonico, codice paese e parametri di sincronizzazione con Google Drive. Questi elementi consentono agli operatori di ricostruire la sessione e clonare l’account WhatsApp su altri dispositivi senza che la vittima riceva avvisi immediati. La modularità del framework rende la campagna particolarmente pericolosa: i plugin arrivano dal C2 sotto forma di immagini con payload nascosto, mantenendo lo stesso schema polyglot usato nella fase iniziale. Questo significa che il malware può evolvere rapidamente e aggiungere obiettivi come Telegram, app bancarie o wallet crypto senza necessità di reinstallare l’app originale.

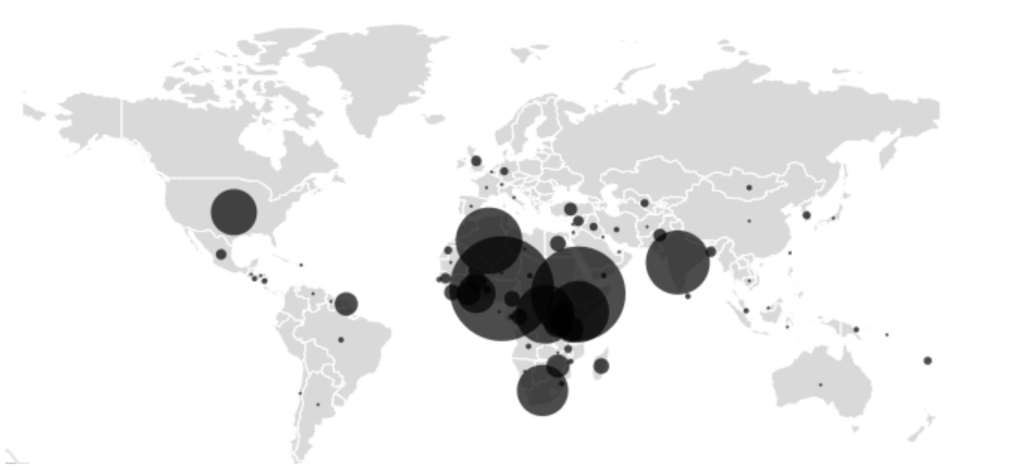

Africa e India restano i target principali della campagna

La telemetria mostra una forte concentrazione di infezioni in Nigeria, Etiopia, Algeria, India e Kenya, aree in cui è molto diffusa la presenza di smartphone economici con patch di sicurezza ferme da anni. Gli attaccanti sfruttano proprio questo gap strutturale: device ancora pienamente utilizzati ma fuori dal ciclo di aggiornamento del vendor. Il rootkit integra meccanismi di geofencing che evitano alcune regioni sensibili per la ricerca malware e controlla la presenza di VPN o proxy che potrebbero segnalare attività di analisi. I domini di comando e controllo imitano servizi Google o CDN conosciute per confondersi nel traffico normale. Questo mix di targeting geografico, stealth e supply chain mobile rende la campagna particolarmente efficace su larga scala.

NoVoice evolve Triada con stealth avanzato e plugin runtime

Gli indicatori tecnici collegano NoVoice alla nota famiglia Triada, ma con un’evoluzione significativa. Il malware utilizza marker già visti nella lineage storica, come proprietà di sistema alterate e sostituzione delle librerie core Android, ma aggiunge un nuovo livello di evasione tramite plugin runtime, watchdog avanzato e file PNG polyglot. La cancellazione automatica dei log, la rimozione di eventuali malware concorrenti e la capacità di mantenere il controllo esclusivo del dispositivo mostrano una maturità operativa molto elevata. Questa campagna conferma come il panorama Android continui a essere minacciato soprattutto dalla frammentazione del parco installato: milioni di device legacy restano terreno fertile per rootkit persistenti, botnet mobili e furto silenzioso di dati personali.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.