Scatta un allarme senza precedenti nel cuore dell’Europa. Un gruppo di abilissimi cyber-criminali ha fatto breccia nei sistemi cloud della Commissione Europea, mettendo a segno uno dei colpi più devastanti degli ultimi mesi per le istituzioni. Sfruttando chiavi d’accesso rubate in modo chirurgico, gli hacker si sono infiltrati silenziosamente nei server, sottraendo un bottino colossale: centinaia di gigabyte di file riservati, email, nomi e comunicazioni interne appartenenti ad almeno 30 enti dell’Unione. Il ritardo dei sistemi di sicurezza ha permesso ai pirati informatici di agire indisturbati per giorni, e ora l’enorme archivio è stato pubblicato e diffuso pubblicamente sul dark web, esponendo l’intero ecosistema governativo europeo a un rischio di sicurezza dalle proporzioni catastrofiche. Un grave incidente di sicurezza ha colpito il cloud Amazon Web Services utilizzato dalla Commissione Europea, esponendo dati appartenenti ad almeno 30 enti dell’Unione Europea e coinvolgendo fino a 71 client del servizio europa.eu. L’attacco, attribuito dal CERT-EU al gruppo TeamPCP, ha portato al furto di decine di migliaia di file contenenti nomi, cognomi, username, indirizzi email e contenuti di comunicazioni digitali. La successiva pubblicazione sul dark web da parte di ShinyHunters di un archivio da 90 GB, equivalente a circa 340 GB decompressi, ha trasformato la violazione in uno degli incidenti più significativi degli ultimi mesi per l’ecosistema istituzionale europeo. La natura cloud condivisa dell’infrastruttura rende la vicenda ancora più delicata, perché l’impatto si estende oltre la sola Commissione e coinvolge più entità ospitate sul dominio istituzionale comune.

Cosa leggere

TeamPCP sfrutta chiave AWS compromessa da supply-chain

La ricostruzione tecnica mostra che l’intrusione è iniziata il 10 marzo, quando gli attaccanti hanno utilizzato una chiave API AWS compromessa con privilegi di gestione su altri account della Commissione. La credenziale sarebbe stata sottratta in precedenza durante il noto attacco supply-chain contro Trivy, tool molto usato per vulnerability scanning in pipeline DevSecOps. Una volta ottenuto accesso all’ambiente cloud, TeamPCP ha eseguito attività di reconnaissance avanzata usando strumenti come TruffleHog per identificare ulteriori credenziali sensibili, token e secret presenti nei repository o nelle configurazioni cloud. Il gruppo ha poi creato una nuova chiave di accesso associandola a un utente esistente, una tecnica che riduce la visibilità immediata dell’intrusione e permette di mantenere la permanenza senza generare anomalie macroscopiche nei log di identity management.

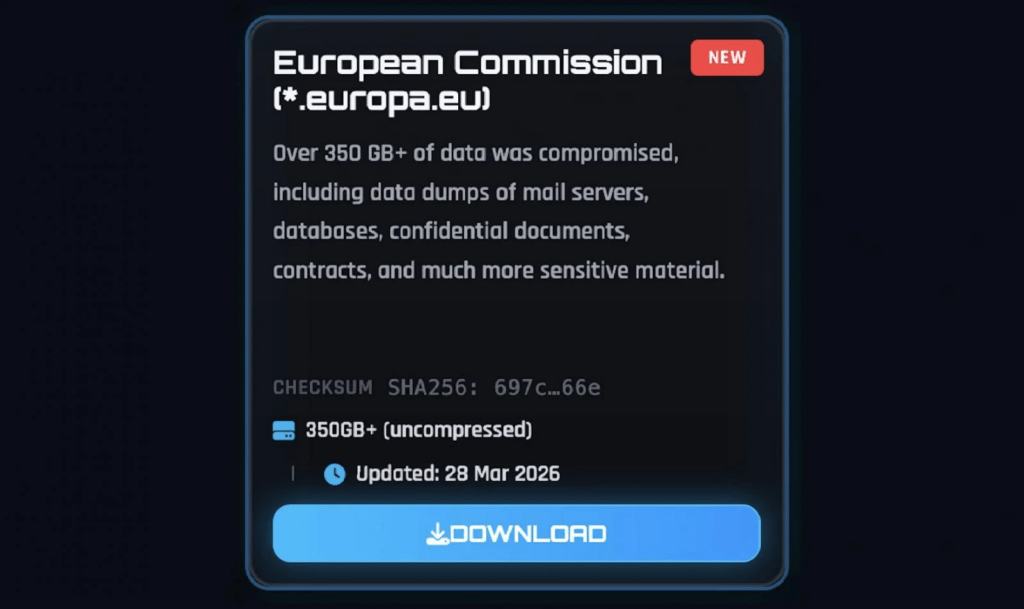

ShinyHunters pubblica 90 GB di file rubati sul dark web

Il 28 marzo il gruppo ShinyHunters ha pubblicato sul proprio leak site un archivio compresso da 90 GB, che una volta estratto raggiunge circa 340 GB. All’interno sono presenti dataset con nomi, cognomi, username, email e un numero elevato di file associati ai servizi web della Commissione Europea e di altre entità collegate al dominio europa.eu. Tra i contenuti più sensibili emergono 51.992 file relativi a comunicazioni email in uscita, per un totale di oltre 2,22 GB. Sebbene gran parte sia composta da notifiche automatiche, alcuni file di bounce-back includono il contenuto originale inviato dagli utenti, aumentando il rischio di esposizione di dati personali, allegati o informazioni contestuali sfruttabili per phishing mirato. La pubblicazione immediata senza apparente negoziazione economica suggerisce una logica di data extortion e reputational damage più che di ransomware tradizionale.

La violazione coinvolge 71 client del servizio europa.eu

L’aspetto più critico dell’incidente è l’ampiezza del perimetro coinvolto. Il servizio di hosting condiviso europa.eu ospita siti e servizi di numerose strutture istituzionali. Secondo la stima iniziale, la violazione interessa fino a 71 client, di cui 42 interni alla Commissione Europea e almeno 29 altre entità dell’Unione. Questo non significa che tutti i dati di ciascun ente siano stati esfiltrati, ma evidenzia come un singolo punto di accesso privilegiato in cloud possa propagare il rischio a molte organizzazioni ospitate nello stesso ecosistema. Il CERT-EU ha chiarito che nessun sito è stato alterato, reso offline o oggetto di defacement, e che non risultano modifiche ai contenuti pubblici. Tuttavia l’assenza di impatto sulla disponibilità non riduce la gravità del data breach, che rimane significativo per la riservatezza delle informazioni personali e istituzionali.

Il ritardo nel rilevamento aggrava il rischio operativo

Uno dei punti più delicati emersi nella timeline è il ritardo di circa cinque giorni nel rilevamento dell’attacco. Sebbene l’accesso iniziale risalga al 10 marzo, le anomalie su chiavi API, account e traffico di rete sono state identificate solo il 24 marzo, mentre la notifica al CERT-EU è partita il 25 marzo. La comunicazione pubblica è arrivata il 27 marzo, seguita il giorno successivo dal leak di ShinyHunters. Questo gap temporale evidenzia limiti nel monitoraggio continuo delle chiavi cloud e nei sistemi di alert del Cybersecurity Operations Center. In ambienti AWS enterprise, finestre di alcune ore possono già essere sufficienti per esfiltrare grandi quantità di dati; una permanenza di più giorni aumenta drasticamente la capacità di mappare bucket, repository, code di messaggistica e servizi applicativi senza essere individuati.

CERT-EU coordina la risposta delle istituzioni europee

Il CERT-EU ha avviato la gestione centralizzata dell’incidente e coordina il dialogo fra la Commissione, le entità colpite e le autorità competenti in materia di protezione dei dati. La Commissione Europea ha già attivato le procedure previste dal GDPR, notificando le autorità e avviando contatti con le organizzazioni coinvolte. Al momento non risultano evidenze di movimento laterale verso altri account AWS, elemento che limita la propagazione tecnica dell’attacco ma non riduce il peso dell’esfiltrazione già avvenuta. Le istituzioni stanno analizzando l’intero dataset per determinare se tra i dati pubblicati siano presenti informazioni riferibili a cittadini, dipendenti, fornitori o sistemi interni. Questa fase sarà decisiva per eventuali comunicazioni mirate agli interessati e per le successive misure di mitigazione.

Il breach UE mostra i limiti della sicurezza cloud condivisa

L’attacco dimostra come una singola credenziale compromessa, ottenuta in un precedente incidente supply-chain, possa diventare il punto di ingresso per un breach istituzionale di larga scala. La combinazione tra compromissione di tool DevSecOps, uso di chiavi API persistenti e hosting cloud condiviso crea una superficie di rischio particolarmente complessa. Per le istituzioni europee il caso rappresenta un forte richiamo alla necessità di rotazione automatica delle chiavi, privilege minimization, secret scanning continuo e audit più frequenti sugli strumenti di terze parti integrati nelle pipeline cloud. Il rischio immediato riguarda campagne di phishing mirato contro cittadini e dipendenti europei, ma il valore strategico dell’incidente è più ampio: mostra quanto le supply-chain digitali siano oggi uno dei vettori più efficaci per colpire ambienti governativi ad alta sensibilità.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.