Torna l’incubo dello spionaggio internazionale nel cuore del Vecchio Continente. Il temibile gruppo di cyber-spie cinesi TA416 ha sferrato una nuova e invisibile offensiva contro governi, missioni diplomatiche e delegazioni legate a UE e NATO. Sfruttando sofisticate esche invisibili nelle email e manipolando in modo chirurgico i sistemi di accesso Microsoft, gli hacker stanno inoculando nei server istituzionali il famigerato virus PlugX, capace di rubare segreti di Stato e aggirare le difese senza lasciare traccia. Una minaccia letale e altamente tecnologica, che dopo aver violato i palazzi del potere europei si sta già rapidamente espandendo verso il Medio Oriente per intercettare i segreti della nuova crisi geopolitica globale. Il gruppo TA416, collegato agli interessi strategici cinesi, è tornato a colpire governi europei, missioni diplomatiche e delegazioni legate a UE e NATO con una nuova ondata di cyber spionaggio osservata da metà 2025 e intensificata fino al 2026. La campagna segna il ritorno dell’attore in Europa dopo circa due anni di focus prevalente su Asia sud-orientale e Mongolia, con un playbook più maturo basato su ricognizione tramite web bug, spear-phishing evoluto, abuso di OAuth Microsoft Entra ID e distribuzione del backdoor PlugX tramite DLL sideloading. L’attività è stata documentata da Proofpoint e confermata da più fonti di threat intelligence, che evidenziano anche una successiva estensione verso enti diplomatici del Medio Oriente dopo il conflitto in Iran.

Cosa leggere

TA416 riattiva la ricognizione contro l’Europa con web bug

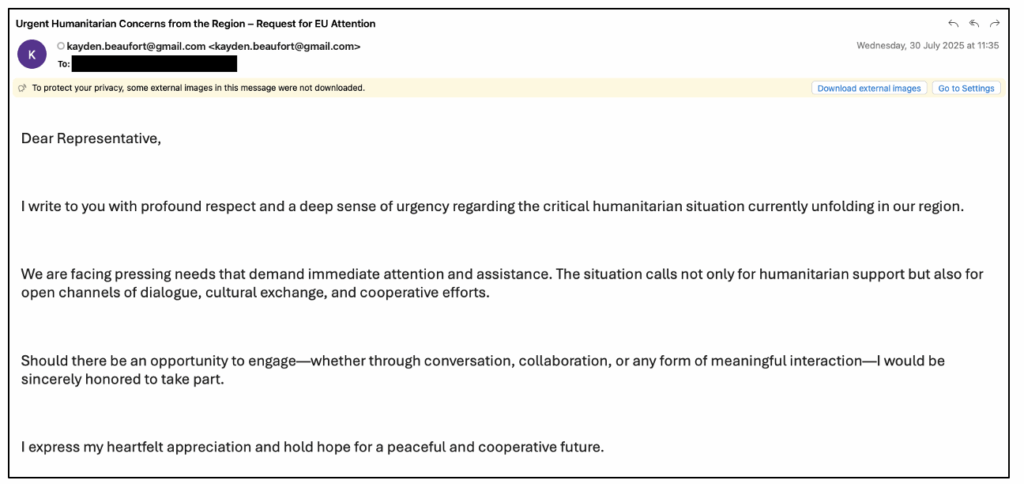

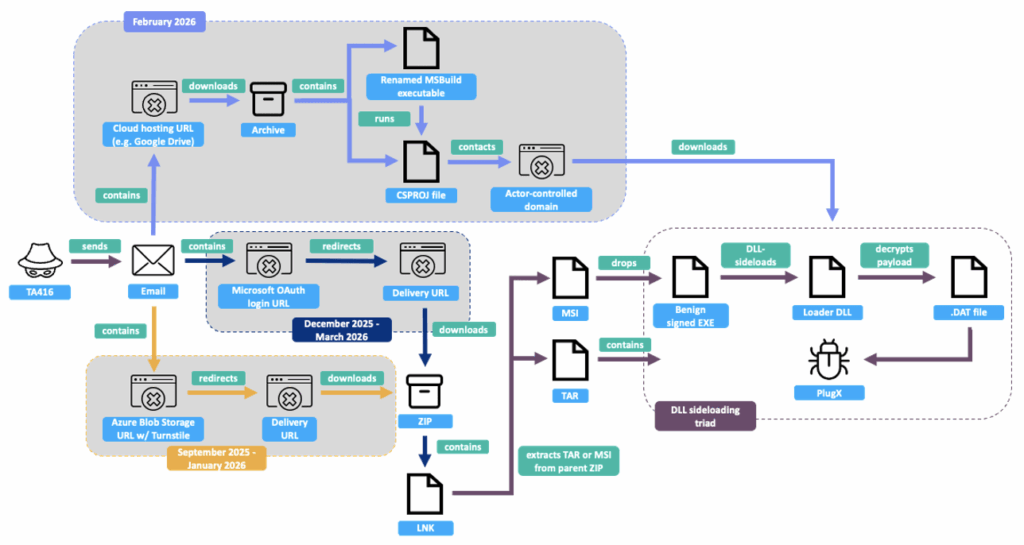

La prima fase della nuova offensiva si basa su una ricognizione silenziosa ma estremamente efficace. TA416 invia email con tracking pixel invisibili, o web bug, capaci di raccogliere segnali di vita del target come apertura del messaggio, indirizzo IP, user agent e orario di accesso. Questa tecnica consente al gruppo di validare caselle email realmente utilizzate prima di passare alla consegna del malware. Proofpoint osserva che il gruppo ha preso di mira missioni diplomatiche europee collegate a UE e NATO, sfruttando temi geopolitici di forte attualità come crisi umanitarie, dispiegamenti militari, cooperazione internazionale e sicurezza regionale. L’uso di caselle Gmail o di mailbox diplomatiche compromesse rende le esche molto credibili e aiuta a superare i filtri tradizionali.

Spear-phishing più evoluto con Cloudflare, OAuth e MSBuild

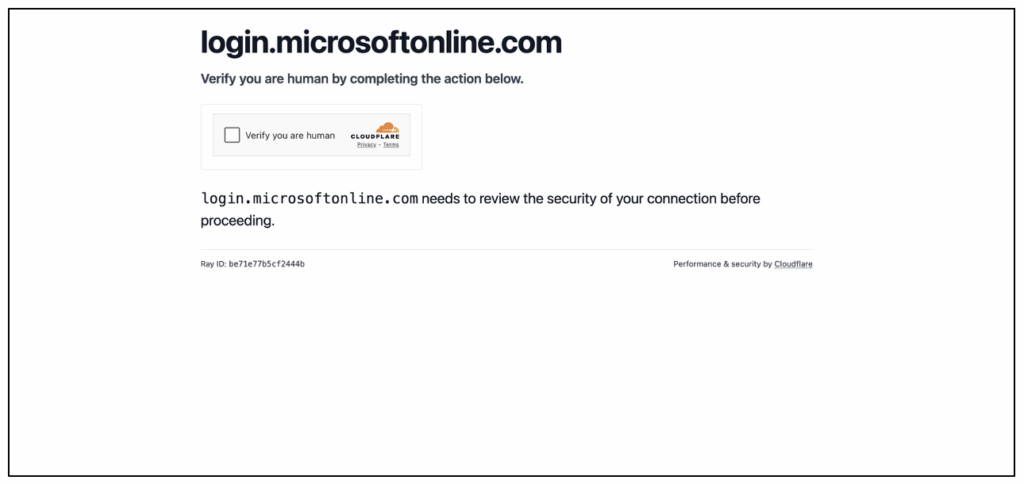

Dopo la fase di ricognizione, TA416 avvia catene di infezione che cambiano frequentemente per evitare la detection. Tra settembre 2025 e gennaio 2026 il gruppo ha utilizzato false pagine Cloudflare Turnstile, costruite per sembrare challenge legittime ma in realtà finalizzate al download di archivi ZIP malevoli. In una seconda fase è emerso l’abuso dei redirect OAuth di Microsoft Entra ID, sfruttando endpoint perfettamente legittimi per condurre la vittima verso domini controllati dagli attaccanti.

Dal febbraio 2026 il gruppo ha ulteriormente raffinato la catena usando file CSPROJ e MSBuild rinominato, dove il progetto C# agisce da downloader per recuperare la classica triade PlugX composta da eseguibile firmato, DLL malevola e payload cifrato. Questo passaggio rende il rilevamento molto più complesso perché si appoggia a componenti Microsoft autentici.

PlugX resta il cuore della persistenza con DLL sideloading

Il payload finale rimane il PlugX personalizzato di TA416, uno dei malware storicamente più associati ai cluster cinesi di cyber espionage. Il gruppo continua a usare DLL sideloading, caricando la libreria malevola tramite eseguibili firmati e legittimi che cambiano regolarmente per evitare IOC statici. Il malware stabilisce un canale cifrato verso il C2, esegue controlli anti-analisi, raccoglie informazioni di sistema, scarica payload aggiuntivi e può aprire una reverse shell persistente. La costanza nell’uso di PlugX, unita alla continua rotazione degli eseguibili legittimi abusati, conferma una notevole maturità operativa e una forte disciplina nel mantenere continuità tattica pur variando i dettagli tecnici.

Medio Oriente nel mirino dopo il conflitto in Iran

Uno degli aspetti più interessanti dell’operazione è la rapidità con cui TA416 ha adattato il targeting al contesto geopolitico. A partire da marzo 2026, il gruppo ha esteso le stesse tecniche contro enti governativi e diplomatici del Medio Oriente, in parallelo all’escalation legata al conflitto in Iran. Proofpoint evidenzia come il cambio di priorità rifletta una logica di tasking intelligence guidata dagli eventi geopolitici, con l’obiettivo di raccogliere informazioni su infrastrutture energetiche, relazioni diplomatiche e allineamenti regionali. Questo rafforza la lettura di TA416 come gruppo strettamente orientato alla raccolta di intelligence strategica.

Il ritorno in Europa coincide con nuove tensioni UE-Cina

Il ritorno di TA416 in Europa non appare casuale. Diverse analisi collocano la ripresa delle campagne subito dopo il 25° summit UE-Cina del luglio 2025, in una fase di tensioni su export tecnologico, rare earth, Ucraina e relazioni NATO. I target privilegiati restano ministeri degli esteri, difesa, rappresentanze diplomatiche e strutture legate ai processi decisionali europei. L’obiettivo più probabile è raccogliere intelligence preventiva su linee diplomatiche, strategie di difesa e coordinamento euro-atlantico. In questo contesto PlugX agisce come piattaforma di accesso persistente per esfiltrazione documentale e monitoraggio delle comunicazioni.

Perché la nuova campagna TA416 è più pericolosa

Il salto qualitativo della campagna non sta tanto nel malware finale, quanto nella capacità di adattare continuamente la catena iniziale. Web bug, cloud storage legittimo, SharePoint compromessi, Google Drive, OAuth redirect abuse e MSBuild creano un ecosistema di delivery che riduce drasticamente l’efficacia delle difese tradizionali basate su reputazione URL o IOC statici. Inoltre, l’uso di mailbox diplomatiche compromesse rende il phishing estremamente credibile. Questo approccio aumenta il tasso di successo contro ambienti governativi dove i flussi email con allegati sensibili sono normali.

Europa e NATO devono rafforzare detection comportamentale

Per le organizzazioni governative europee la risposta non può limitarsi ai blocchi per hash o dominio. Le tecniche di TA416 impongono monitoraggio comportamentale di MSBuild, rilevamento del DLL sideloading, controllo degli OAuth redirect anomali e ispezione dei download da cloud storage. È fondamentale rafforzare anche la condivisione di IOC e TTP tra partner UE e NATO, perché la campagna mostra chiaramente un focus su diplomazia multilaterale e sicurezza comune. Il ritorno aggressivo di TA416 dimostra che il cyber spionaggio statale cinese resta una minaccia costante e altamente adattiva per l’Europa.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.