Un clamoroso errore informatico si è appena trasformato in un’arma letale nelle mani dei cyber-criminali. Subito dopo la diffusione accidentale in rete del codice sorgente di Claude Code, l’avanzato strumento di intelligenza artificiale di Anthropic, gli hacker hanno inondato GitHub con finti archivi esca per attirare l’attenzione di sviluppatori e ricercatori. Sfruttando la smania di mettere le mani sui segreti dell’IA, i finti download nascondono in realtà il pericoloso malware Vidar: un ladro digitale letale e silenzioso, progettato su misura per infiltrarsi nei PC dei professionisti e razziare credenziali cloud, chiavi segrete aziendali e portafogli crypto. Un attacco chirurgico in cui la semplice curiosità tecnica può costare la compromissione totale del sistema. Il leak di Claude Code si è trasformato in poche ore in un vettore di distribuzione malware ad alta efficacia. Threat actor stanno sfruttando l’esposizione accidentale del codice sorgente del tool AI di Anthropic per pubblicare falsi repository su GitHub progettati per distribuire Vidar infostealer. La campagna sfrutta la forte curiosità generata dalla pubblicazione involontaria di 513.000 righe di TypeScript emerse da una source map JavaScript da 59,8 MB, comparsa nel pacchetto npm del progetto il 31 marzo 2026. Gli attaccanti hanno rapidamente occupato le SERP con repository ottimizzati per query come “leaked Claude Code”, promettendo funzioni enterprise sbloccate, versioni senza restrizioni e accesso completo alla logica interna del tool. Gli utenti che scaricano gli archivi collegati eseguono in realtà un binario Rust che installa Vidar insieme a GhostSocks, trasformando la curiosità tecnica in una compromissione immediata del sistema.

Cosa leggere

Anthropic espone il codice di Claude Code e apre una finestra agli attaccanti

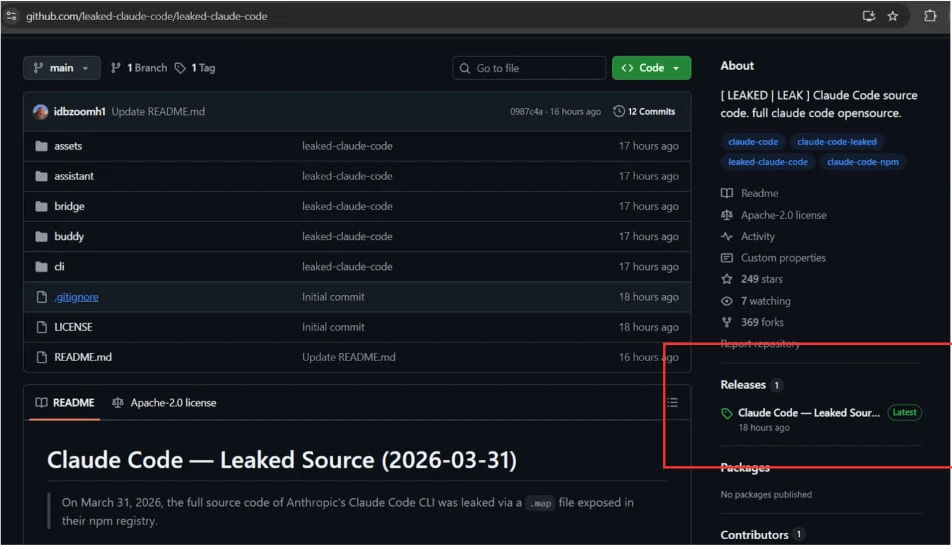

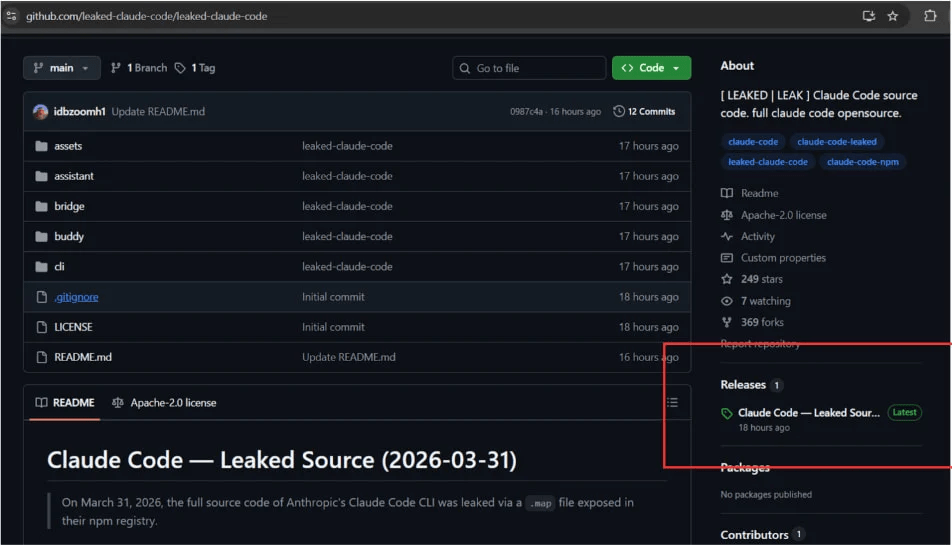

L’incidente nasce da un errore di packaging che ha incluso una source map completa all’interno della distribuzione npm di Claude Code, agente AI terminal-based pensato per task di coding autonomi e interazione diretta con il sistema. Il materiale trapelato comprendeva 1.906 file e oltre 513.000 righe di TypeScript non offuscato, con logica di orchestrazione, sistemi di permessi, build pipeline, controlli di esecuzione e feature interne non documentate. La diffusione rapidissima del materiale nella community ha spinto molti utenti a cercare mirror e fork alternativi, creando il contesto perfetto per una campagna opportunistica. I threat actor hanno sfruttato proprio questo picco di interesse, sapendo che sviluppatori e ricercatori avrebbero cercato copie del leak al di fuori dei canali ufficiali, spesso senza eseguire verifiche approfondite sull’autenticità del repository o dei file allegati.

| Data | Incidente | Descrizione | Dettagli Chiave |

|---|---|---|---|

| Febbraio 2026 | AI tool lures | Campagna malware tramite falsi tool AI | TradeAI.exe 18+ sample unici (Copilot, Cursor, ecc.) Campagna attiva |

| 31 Marzo 2026 | Source code leak | Esposizione accidentale del codice sorgente | Errore di packaging npm di Anthropic 59.8 MB di source map esposta 512K righe di TypeScript |

| 31 Mar – 1 Apr 2026 | Time window | Ritardo tra il leak e la weaponizzazione | Entro 24 ore dal leak |

| 1 Aprile 2026 | Claude Code lure | Distribuzione malware sotto mentite spoglie (tool Claude) | ClaudeCode_x64.7z / ClaudeCode_x64.exe Vidar v18.7 + GhostSocks Consegna via GitHub Releases |

Cronologia dell’Attacco: La tempestività degli hacker è allarmante. A meno di 24 ore dall’esposizione accidentale del codice sorgente di Anthropic su npm, i cybercriminali hanno “weaponizzato” l’evento distribuendo falsi installer di Claude infetti dai malware Vidar e GhostSocks, sfruttando GitHub Releases per massimizzare la credibilità.

I falsi repository GitHub sfruttano SEO e fiducia nella community

La distribuzione del malware si basa su repository GitHub costruiti per sembrare copie credibili del leak originale. I nomi, le descrizioni e i README imitano la struttura tipica dei repo tecnici legittimi, mentre i contenuti vengono ottimizzati per i motori di ricerca con keyword legate al leak di Claude Code. In questo modo i risultati malevoli riescono a posizionarsi rapidamente fra i primi risultati di Google e delle ricerche interne alla piattaforma. Gli utenti vedono repository apparentemente popolari, con promesse di funzioni premium sbloccate o build enterprise, e abbassano naturalmente la soglia di attenzione. Questa tecnica sfrutta un meccanismo psicologico molto efficace: l’associazione fra evento reale, piattaforma affidabile e promessa di accesso esclusivo. La presenza di repo duplicati con codice identico suggerisce inoltre test continui da parte dello stesso attore per massimizzare conversioni e download.

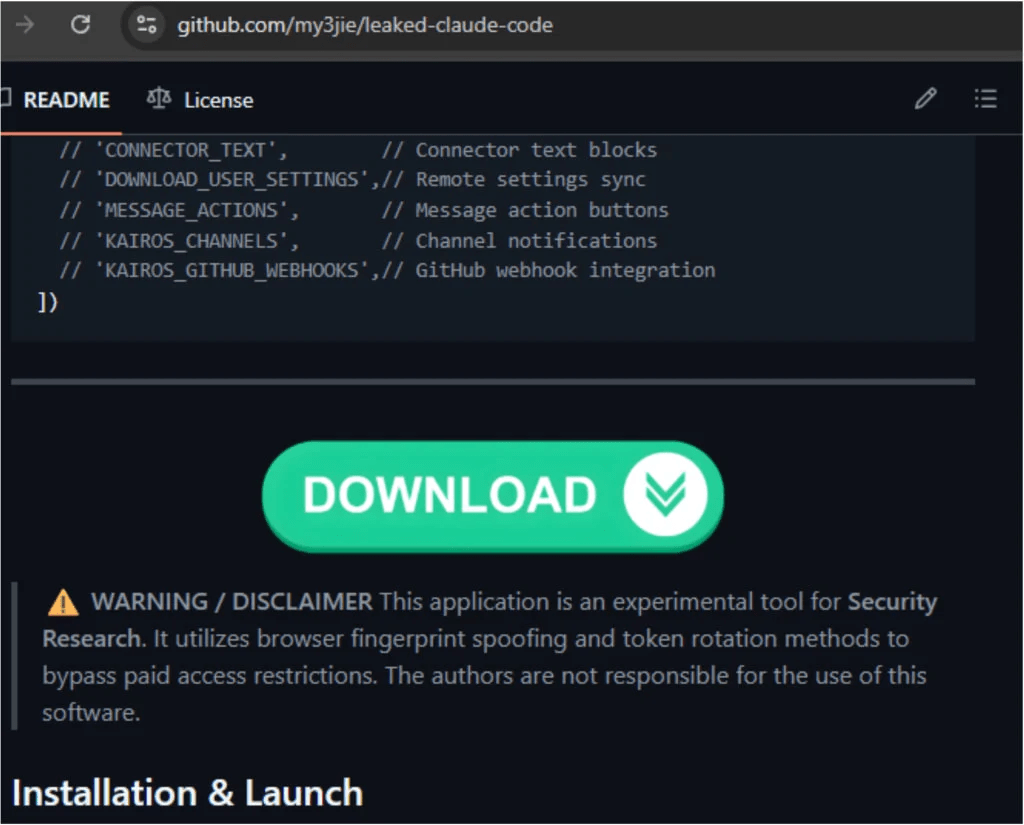

L’archivio 7-Zip installa Vidar e GhostSocks tramite un dropper Rust

Il punto critico della catena d’infezione è l’archivio 7-Zip collegato ai repository. Al suo interno gli utenti trovano un file apparentemente coerente con il leak, spesso denominato come una build desktop o enterprise di Claude Code, ma in realtà si tratta di un eseguibile Rust. Questo binario agisce come dropper e installa Vidar infostealer, malware consolidato specializzato nel furto di credenziali, cookie, wallet crypto, dati di browsing, token di sessione e chiavi API.

In parallelo viene distribuito GhostSocks, tool che crea un livello proxy per instradare il traffico e facilitare esfiltrazione e anonimizzazione. L’uso di Rust rende il payload più difficile da analizzare rapidamente e aumenta la portabilità su sistemi moderni. Il fatto che l’archivio venga aggiornato frequentemente indica una campagna viva, con possibili cambi di IOC, C2 e moduli aggiuntivi nelle iterazioni future.

Vidar punta a sviluppatori AI, ricercatori e ambienti DevOps

Il target naturale della campagna è costituito da sviluppatori, ricercatori di sicurezza, utenti AI avanzati e professionisti DevOps interessati a comprendere l’architettura di Claude Code. Questo rende l’operazione particolarmente pericolosa, perché i sistemi colpiti spesso contengono token GitHub, accessi cloud, chiavi SSH, credenziali CI/CD e segreti applicativi di alto valore. Vidar è progettato proprio per raccogliere questi elementi in modo silenzioso, analizzando browser, sessioni salvate, file locali e cartelle di configurazione. In workstation tecniche il bottino può includere accessi a repository privati, ambienti di build, account npm e pannelli cloud. L’aggiunta di GhostSocks amplia ulteriormente il rischio, offrendo agli attaccanti un canale per pivoting, accessi remoti indiretti o mascheramento del traffico proveniente dall’host compromesso.

GitHub e Anthropic devono rafforzare packaging e controlli di trust

Questo caso mostra come un singolo errore di packaging possa trasformarsi in una campagna malware globale nel giro di poche ore. Da un lato Anthropic deve rafforzare i processi di build per evitare che source map, asset di debug e dettagli interni finiscano nei pacchetti pubblici. Dall’altro GitHub deve accelerare il rilevamento di repository che sfruttano eventi di alto profilo per distribuire payload malevoli. Per utenti e aziende la difesa passa soprattutto dalla verifica dell’account proprietario, dalla diffidenza verso repo appena creati e dall’uso sistematico di sandbox o macchine virtuali per testare archivi scaricati. Nei contesti enterprise è fondamentale bloccare l’esecuzione diretta di file compressi provenienti da repository pubblici non verificati e monitorare l’avvio di binari Rust non firmati.

La campagna Vidar conferma il rischio crescente dei leak AI

La vicenda di Claude Code diventerà probabilmente un caso di studio per la sicurezza della filiera AI. La combinazione di leak autentico, SEO poisoning, falsi repository e dropper Rust mostra una catena di attacco matura, rapida e altamente scalabile. I threat actor non hanno dovuto inventare un’esca artificiale: hanno semplicemente sfruttato un evento reale già virale nella community tecnica. Questo rende la campagna particolarmente efficace contro utenti esperti, spesso più inclini a scaricare codice leakato per curiosità o reverse engineering. Il messaggio per la community open source e AI è chiaro: ogni repository che promette build speciali, leak esclusivi o versioni sbloccate deve essere trattato come potenzialmente ostile finché non viene verificato in modo rigoroso.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.