Scatta un doppio allarme sicurezza lanciato direttamente dai ricercatori Microsoft per le infrastrutture aziendali. Da una parte, i server Linux sono sotto assedio da parte di “webshell fantasma”: backdoor avanzatissime che restano completamente invisibili ai normali sistemi di sicurezza e si risvegliano silenziosamente solo alla ricezione di uno specifico “cookie” di comando. Dall’altra, si registra un preoccupante picco del 37% negli attacchi di phishing mirati a rubare gli account Microsoft 365. I criminali stanno invadendo Telegram con kit a basso costo progettati per ingannare i dipendenti tramite la funzione “device code”, una tecnica letale che permette agli hacker di rubare l’accesso ai profili aggirando del tutto l’autenticazione a due fattori (MFA). Una vera e propria tempesta perfetta che minaccia simultaneamente i server web e gli ecosistemi cloud di tutto il mondo. Microsoft ha acceso i riflettori su due tecniche offensive che mostrano l’evoluzione delle minacce moderne contro infrastrutture ibride: da un lato le webshell PHP controllate da cookie su server Linux, dall’altro la crescita del 37% degli attacchi di phishing device code contro ambienti Microsoft 365. Il primo vettore punta alla persistenza silenziosa su hosting condivisi e web server esposti, mentre il secondo sfrutta il flusso OAuth legittimo per sottrarre sessioni senza chiedere password o codici MFA tradizionali. Il dato più rilevante è la convergenza operativa tra compromissione server-side e furto di identità cloud, una combinazione che permette agli attaccanti di passare dal controllo di account SaaS alla persistenza su sistemi Linux collegati con tempi molto rapidi.

Cosa leggere

Le webshell PHP restano dormienti finché non arriva il cookie corretto

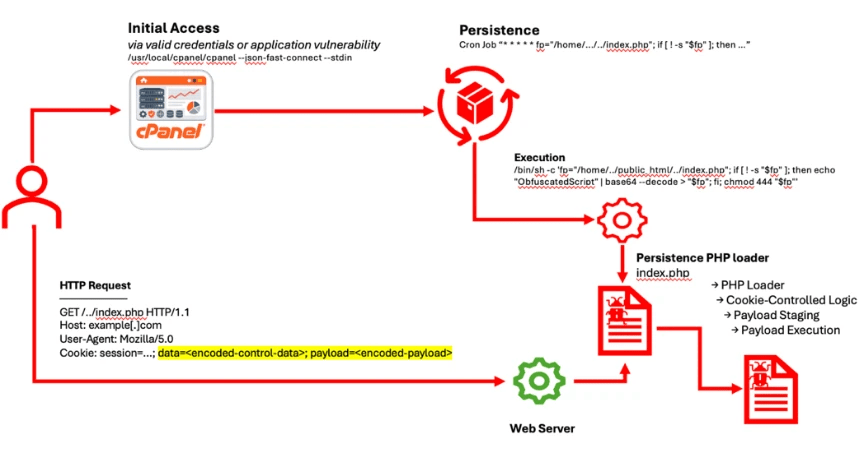

La tecnica osservata da Microsoft introduce una variante molto più discreta rispetto alle classiche webshell PHP. Il codice malevolo viene caricato sul server ma rimane completamente inattivo finché non riceve una richiesta HTTP con un cookie specifico. In assenza di questo trigger la backdoor appare come semplice codice innocuo, rendendo inefficaci molte scansioni statiche e controlli automatici eseguiti da antivirus o strumenti di file integrity monitoring. Quando il cookie viene inviato, la webshell decodifica il contenuto e avvia l’esecuzione di comandi di sistema con i privilegi del processo web, spesso www-data, apache o nginx. In ambienti di hosting condiviso questo consente agli attaccanti di leggere file applicativi, database config, credenziali SMTP e chiavi API senza generare traffico anomalo verso server esterni.

Il cookie diventa un canale stealth di comando e controllo

L’aspetto più raffinato della tecnica è l’uso del cookie HTTP come vero e proprio canale di comando e controllo. Invece di aprire connessioni outbound verso infrastrutture C2 facilmente rilevabili, il payload viene inserito direttamente nel valore del cookie, spesso cifrato o offuscato in Base64. La webshell lo interpreta come istruzione operativa, eseguendo shell command, upload di file, modifica di configurazioni o installazione di moduli aggiuntivi. Questo approccio sfrutta il fatto che molte installazioni Apache e Nginx non registrano in modo dettagliato i cookie nei log standard, riducendo la visibilità lato SOC. Gli attaccanti possono inoltre mimetizzare il traffico usando nomi di cookie simili a session token legittimi, abbassando ulteriormente la probabilità di detection e consentendo una persistenza di lungo periodo anche dopo interventi di pulizia superficiali.

Gli attacchi phishing con device code crescono grazie ai kit MaaS

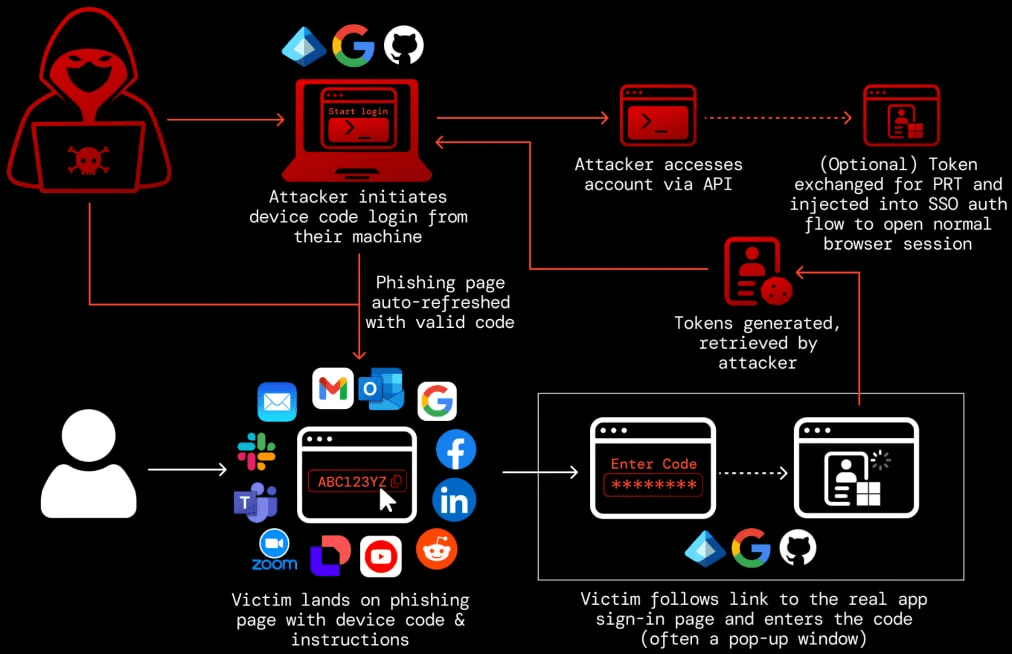

Parallelamente Microsoft segnala un aumento del 37% degli attacchi basati su device code phishing, una tecnica che sfrutta il flusso OAuth destinato a smart TV, console, stampanti e dispositivi con input limitato. Gli attaccanti inviano email o messaggi che invitano la vittima a visitare una pagina Microsoft autentica e inserire un codice numerico apparentemente innocuo. In realtà quel codice autorizza un’applicazione controllata dal criminale ad accedere all’account Microsoft 365 della vittima. Il punto di forza dell’attacco è che non intercetta direttamente password o OTP, ma sfrutta un processo di autorizzazione assolutamente legittimo. Questo rende il bypass della MFA estremamente efficace, soprattutto in ambienti dove i flussi OAuth non sono protetti da policy contestuali o restrizioni geografiche.

I kit Telegram abbassano la barriera tecnica del phishing OAuth

La crescita delle campagne deriva dalla diffusione di kit MaaS venduti su Telegram, completi di pannelli web, template email, automazione del token exchange e gestione multi-vittima. Questi kit consentono anche ad attori poco sofisticati di lanciare campagne su larga scala contro aziende, enti pubblici e studi professionali che usano Microsoft 365. I builder più recenti integrano funzioni di personalizzazione avanzata, inclusa la generazione dinamica di esche con modelli linguistici per simulare comunicazioni interne, richieste HR o notifiche IT. Una volta ottenuto il token OAuth, gli operatori possono leggere email, accedere a OneDrive, SharePoint, Teams e spesso utilizzare la sessione per movimento laterale verso altri servizi cloud collegati.

Linux e Microsoft 365 diventano una catena di attacco unica

Il punto più critico è la possibile convergenza fra i due vettori. Un attaccante che compromette un account Microsoft 365 tramite device code phishing può ottenere accesso a credenziali DevOps, segreti condivisi, documentazione tecnica o chiavi SSH archiviate in email e repository sincronizzati. Queste informazioni possono poi essere usate per caricare una webshell PHP su server Linux esposti, chiudendo la catena fra identity compromise e persistenza server-side. Per le organizzazioni che utilizzano applicazioni web su hosting Linux e produttività cloud Microsoft, il rischio non è più separato ma sistemico. Un singolo account compromesso può diventare la porta di ingresso verso web server, ambienti staging, pannelli CMS o infrastrutture di backend.

Le difese devono coprire logging web e policy zero trust

La risposta difensiva deve agire su due livelli. Sul lato Linux è fondamentale abilitare logging esteso dei cookie HTTP, ispezione dei file PHP caricati di recente, controllo dei task cron sospetti e monitoraggio di modifiche a directory web esposte. WAF e sistemi EDR lato server devono introdurre regole specifiche per pattern di cookie anomali e comandi eseguiti da processi web. Sul lato Microsoft 365 è essenziale limitare il flusso device code OAuth con Conditional Access, restrizioni su dispositivi non conformi e alert su autorizzazioni anomale con grant immediato. La formazione utenti resta centrale: qualunque richiesta di inserimento di un device code ricevuta via email, chat o Teams deve essere trattata come sospetta.

Microsoft segnala una nuova fase delle minacce ibride

Questa doppia rilevazione conferma che gli attaccanti stanno evolvendo verso tattiche ibride che uniscono stealth server-side e furto di identità cloud. Le webshell PHP controllate da cookie riducono drasticamente la superficie di rilevamento, mentre il device code phishing sfrutta processi OAuth legittimi per neutralizzare la MFA tradizionale. Per aziende e provider hosting la lezione è chiara: non basta più separare la sicurezza del server web da quella delle identità cloud. Serve una strategia unificata che correli log HTTP, telemetria Linux, eventi OAuth e anomalie di sessione in un unico modello di difesa.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.