Un nuovo incubo per la sicurezza informatica si abbatte su Windows. A causa di uno scontro aperto tra un ricercatore indipendente e Microsoft, è stato pubblicato online il codice di BlueHammer: un letale exploit zero-day capace di eludere le difese del sistema operativo e garantire agli hacker l’accesso totale alla macchina (privilegi SYSTEM), mettendo a nudo il database SAM che custodisce le password locali. Un’arma formidabile sfuggita al controllo proprio nel momento peggiore: Microsoft ha infatti appena lanciato l’allarme sul feroce gruppo cybercriminale Storm-1175, affiliato al ransomware Medusa, noto per sfruttare con una rapidità spietata falle simili per paralizzare reti aziendali, ospedali e banche in tutto il mondo. Mentre i team di sicurezza si affidano alle mitigazioni di Defender in attesa di una patch ufficiale, la corsa contro il tempo per blindare i server è già iniziata. Il leak pubblico di BlueHammer riaccende l’allarme sulla sicurezza di Windows, portando in circolazione un exploit zero-day capace di garantire accesso al database SAM e di elevare rapidamente i privilegi fino a SYSTEM. Il codice, diffuso dal ricercatore noto come Chaotic Eclipse, nasce da una frattura evidente nel rapporto con il Microsoft Security Response Center e mette immediatamente sotto pressione amministratori e team SOC. Il problema non si limita alla falla locale: la pubblicazione del PoC arriva mentre Microsoft collega il gruppo Storm-1175, affiliato a Medusa ransomware, a campagne che weaponizzano zero-day e n-day con tempi di attacco estremamente aggressivi. Lo scenario rende BlueHammer una minaccia concreta soprattutto nei contesti enterprise dove un foothold iniziale può trasformarsi in compromissione totale della macchina in pochi minuti.

Cosa leggere

BlueHammer sfrutta race condition TOCTOU e path confusion per arrivare a SYSTEM

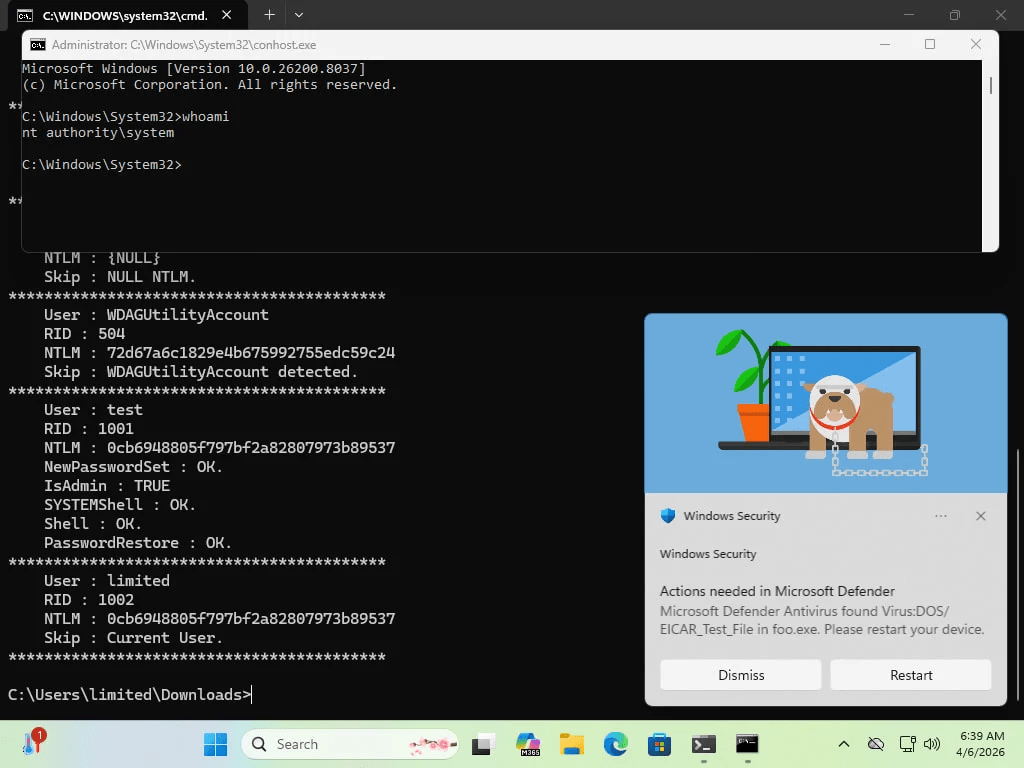

Dal punto di vista tecnico, BlueHammer combina una vulnerabilità TOCTOU (time-of-check to time-of-use) con una path confusion, una coppia di bug che consente a un attaccante locale di ottenere accesso al Security Account Manager. Il database SAM custodisce gli hash delle password locali e rappresenta uno degli obiettivi più preziosi in un attacco post-exploitation. Una volta raggiunto, l’attaccante può estrarre gli hash, riutilizzarli per movimenti laterali o trasformare immediatamente l’accesso in una shell con privilegi SYSTEM. Anche se l’exploit richiede un punto d’ingresso locale, questo prerequisito è oggi relativamente semplice da ottenere attraverso phishing, credenziali sottratte o altre vulnerabilità. La disponibilità pubblica del codice accelera inevitabilmente la weaponization da parte di attori opportunistici e gruppi ransomware.

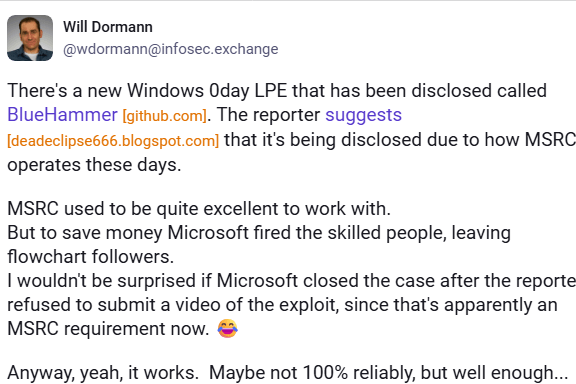

Il leak riapre lo scontro tra ricercatori e Microsoft sulla disclosure

Il caso evidenzia ancora una volta la tensione crescente fra ricercatori indipendenti e grandi vendor. Il ricercatore ha pubblicato l’exploit dopo aver espresso forte insoddisfazione verso i processi del MSRC, ritenuti troppo burocratici e lenti nella validazione delle segnalazioni.

In parallelo, Microsoft ha ribadito il proprio sostegno alla coordinated vulnerability disclosure, sottolineando che ogni segnalazione viene investigata con priorità per proteggere i clienti il più rapidamente possibile. Tuttavia, fino al rilascio della patch, BlueHammer rimane un vero zero-day, con una finestra temporale in cui il vantaggio è interamente nelle mani degli attaccanti. Questo dibattito è particolarmente sensibile perché i leak pubblici riducono drasticamente il tempo di reazione dei difensori e aumentano il rischio di exploitation su larga scala in ambienti Windows esposti.

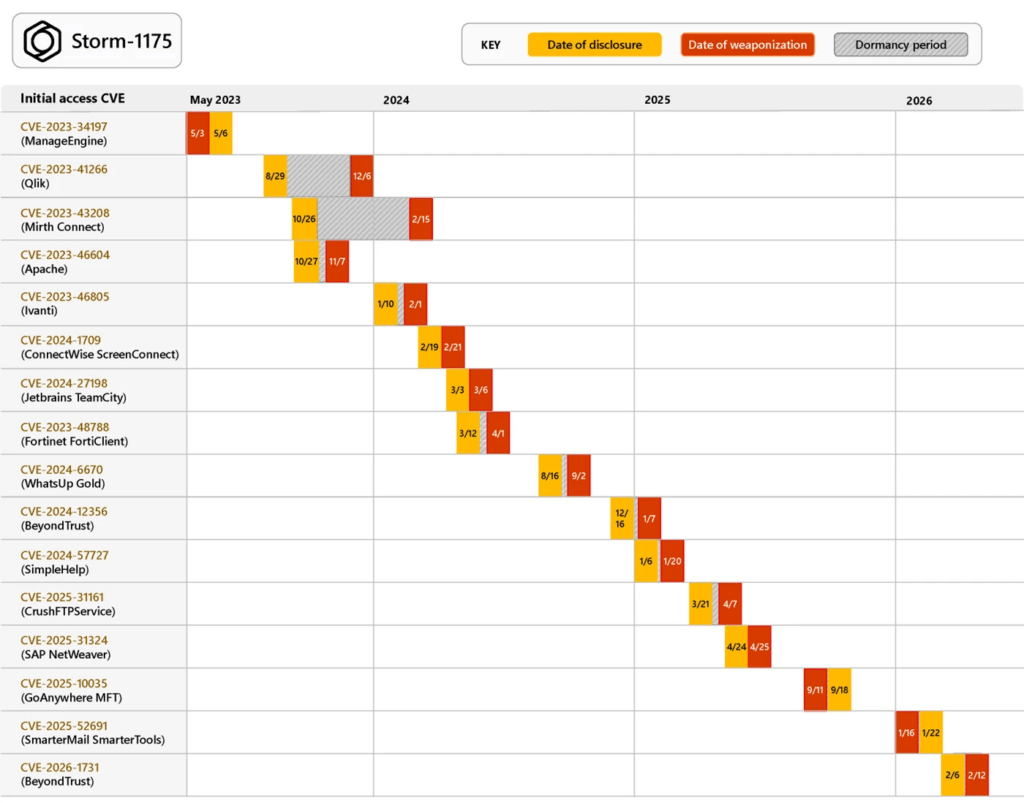

Storm-1175 integra rapidamente zero-day e n-day nelle campagne Medusa

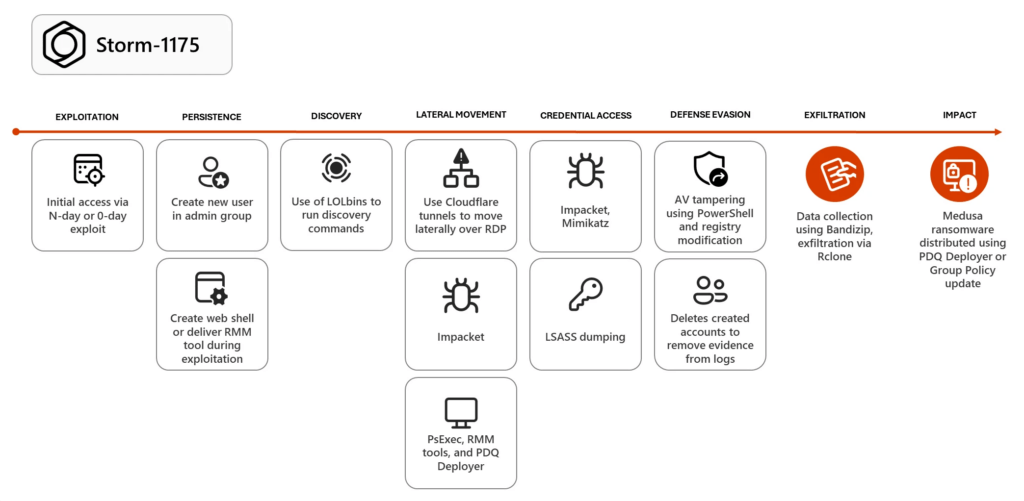

Il contesto diventa ancora più critico osservando l’attività di Storm-1175, gruppo che Microsoft collega direttamente alle operazioni Medusa ransomware. L’attore ha dimostrato negli ultimi mesi una capacità fuori scala nel passare dall’accesso iniziale all’esfiltrazione e al deploy del ransomware spesso entro poche ore.

Il gruppo sfrutta vulnerabilità nuove e recenti su Exchange, GoAnywhere MFT, SmarterMail, ConnectWise, Ivanti e altri prodotti enterprise, concatenando exploit multipli per persistenza, disattivazione degli strumenti di sicurezza e furto credenziali. L’emersione di BlueHammer nel dominio pubblico aumenta il rischio che una LPE locale su Windows venga rapidamente assorbita in queste catene di compromissione, soprattutto in settori critici come sanità, finanza e istruzione già bersagliati da Medusa.

Defender Vulnerability Management accelera la risposta ai zero-day

Sul fronte difensivo, Microsoft Defender Vulnerability Management assume un ruolo centrale grazie al tagging automatico dei zero-day. Le vulnerabilità senza patch vengono etichettate in tempo reale nelle dashboard di exposure management, consentendo ai team IT di identificare immediatamente endpoint vulnerabili, software esposti e azioni di mitigazione temporanea. Questo approccio è particolarmente efficace in casi come BlueHammer, dove il tempo fra leak e patch può essere sfruttato da attori criminali ad alta velocità operativa. Le sezioni di recommendations, software inventory e remediation activities aiutano a distribuire workaround, controllare priorità e ridurre la superficie di attacco prima dell’aggiornamento ufficiale.

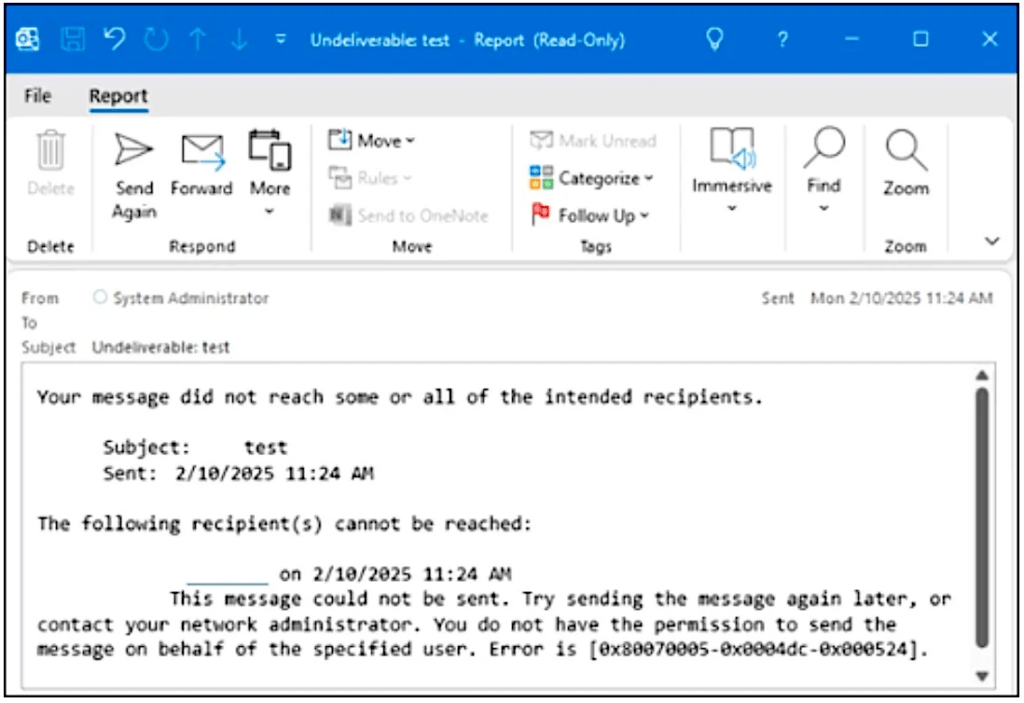

Microsoft corregge Outlook e rimuove SaRA per ridurre la superficie legacy

Parallelamente al caso BlueHammer, Microsoft ha corretto con una modifica server-side il bug di Classic Outlook che bloccava la consegna delle email su Outlook.com, eliminando la necessità di aggiornamenti lato client. Nello stesso ciclo ha completato la rimozione del Support and Recovery Assistant (SaRA) dalle versioni supportate di Windows, spingendo gli amministratori verso Get Help, tool più moderno e più sicuro. Questa doppia mossa mostra una strategia più ampia di riduzione della superficie legacy: da un lato chiudere rapidamente problemi di affidabilità che impattano la produttività, dall’altro eliminare utility storiche che possono rappresentare un rischio aggiuntivo in ambienti enterprise.

BlueHammer aumenta la pressione sui team SOC in ambienti Windows

Dal punto di vista operativo, gli amministratori devono considerare BlueHammer come una minaccia immediata anche in assenza di exploit remoto. Il controllo rigoroso del least privilege, l’uso di WDAC, AppLocker, il monitoraggio dei tentativi di accesso al SAM e la behavioral detection su pattern TOCTOU diventano essenziali nelle prossime ore. Il vero rischio non è la singola LPE, ma la sua integrazione in catene offensive più ampie insieme a malware loader, furto di credenziali e ransomware. La combinazione tra leak pubblico, gruppi come Storm-1175 e disponibilità di dashboard zero-day in Defender rende questo caso emblematico della nuova velocità con cui si muove il cybercrime su ecosistema Windows.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.