Un’ondata di attacchi informatici mirati sta sfruttando attivamente tre vulnerabilità critiche (CVE) per prendere il controllo totale di siti web, piattaforme di Intelligenza Artificiale e infrastrutture cloud. Nel mirino degli hacker ci sono il popolarissimo plugin Ninja Forms per WordPress (vulnerabile all’upload di file malevoli e alla conseguente esecuzione di codice remoto), Flowise (dove un grave bug espone gli agenti IA all’esecuzione di JavaScript arbitrario, mettendo a rischio chiavi API e dati aziendali) e il Docker Engine (affetto da una falla che permette di aggirare i plugin di autorizzazione e ottenere i privilegi di root sull’host). Un mix esplosivo che impone ad amministratori IT, sviluppatori e team DevOps una reazione immediata: applicare le patch correttive già rilasciate (Ninja Forms 3.3.27, Flowise 3.1.1 e Docker 29.3.1) è l’unica via per scongiurare la compromissione dell’intera infrastruttura. Gli hacker stanno sfruttando in modo attivo una combinazione particolarmente pericolosa di vulnerabilità critiche che colpisce tre tecnologie molto diffuse: il plugin Ninja Forms File Upload per WordPress, la piattaforma Flowise usata per orchestrare agenti AI e workflow LLM, e il Docker Engine nelle infrastrutture containerizzate. Il punto comune fra le tre falle è la possibilità di arrivare rapidamente a esecuzione di codice remoto, bypass di controlli di sicurezza o addirittura accesso root all’host sottostante. Per amministratori di siti, DevOps engineer e team che sviluppano chatbot enterprise, il rischio è immediato perché gli attacchi sono già osservati in scenari reali e sfruttano errori di validazione input, fix incompleti e plugin di autorizzazione non progettati per richieste malevole costruite ad arte.

Cosa leggere

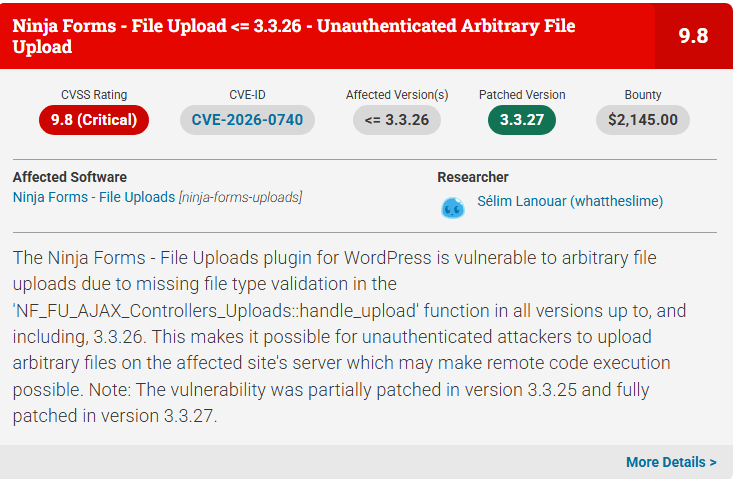

Ninja Forms permette upload arbitrario e RCE su WordPress

La vulnerabilità CVE-2026-0740 nel modulo File Upload di Ninja Forms colpisce tutte le release fino alla 3.3.26 e apre una strada diretta al takeover del sito WordPress. Il difetto nasce dall’assenza di controlli rigorosi sull’estensione dei file caricati e dalla mancata sanitizzazione del percorso di destinazione, consentendo a un attaccante non autenticato di usare path traversal per spostare file PHP in directory eseguibili della web root.

Una volta completato l’upload, basta richiamare il file via browser per ottenere remote code execution e installare web shell persistenti. Considerando che il plugin supera 600 mila download e che l’estensione premium è presente in circa 90 mila installazioni, la superficie d’attacco è enorme. I tentativi di sfruttamento rilevati nelle ultime 24 ore mostrano che il vettore è già automatizzato e punta a siti WordPress non aggiornati esposti pubblicamente.

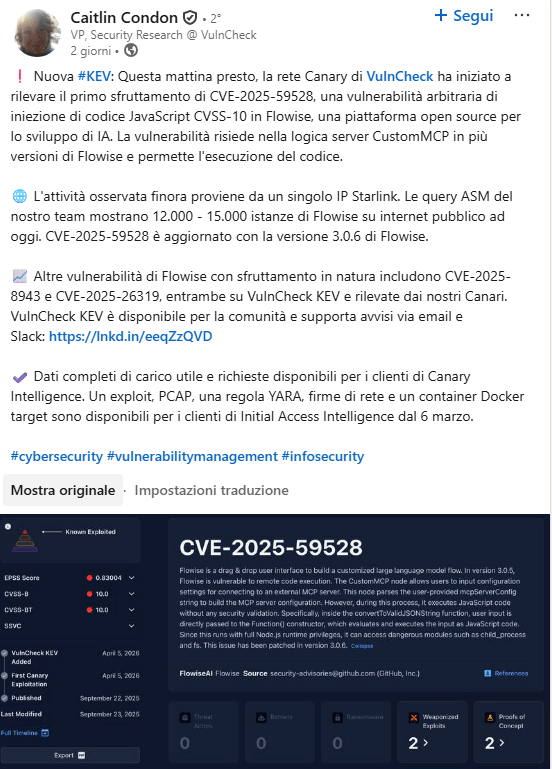

Flowise espone agenti AI a esecuzione di JavaScript arbitrario

La falla CVE-2025-59528 in Flowise rappresenta una minaccia critica per l’ecosistema degli agenti AI self-hosted. Il bug interessa le versioni precedenti alla 3.0.6 e sfrutta il nodo CustomMCP, che permette connessioni verso server MCP esterni per integrare strumenti e capacità aggiuntive nei workflow LLM. L’input mcpServerConfig viene valutato in modo non sicuro e consente l’esecuzione di codice JavaScript arbitrario con accesso ai moduli fs e child_process del runtime Node.js.

In pratica, chi ottiene un semplice token API può leggere file sensibili, eseguire comandi di sistema e compromettere completamente il server che ospita chatbot, orchestratori di prompt o pipeline AI aziendali. Con una stima di 12 mila-15 mila istanze Flowise esposte online, la vulnerabilità assume un peso strategico per aziende che integrano LLM in customer service, automazione documentale e workflow interni.

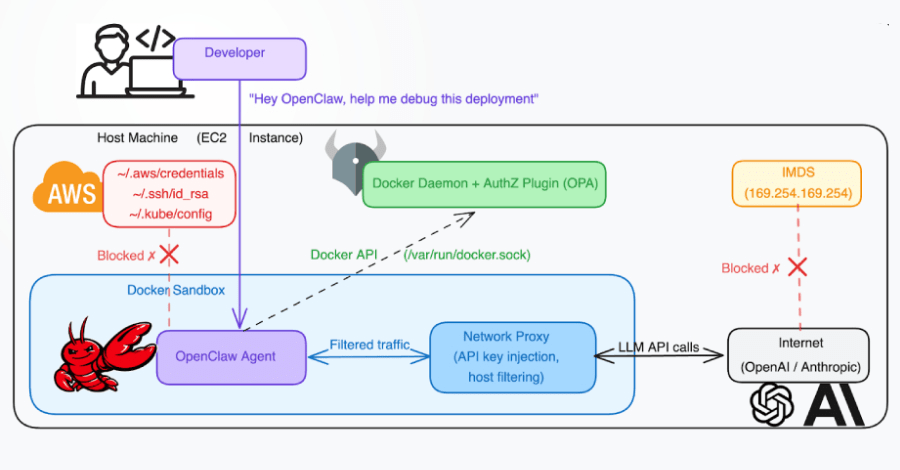

Docker Engine bypassa i plugin AuthZ e apre accesso root all’host

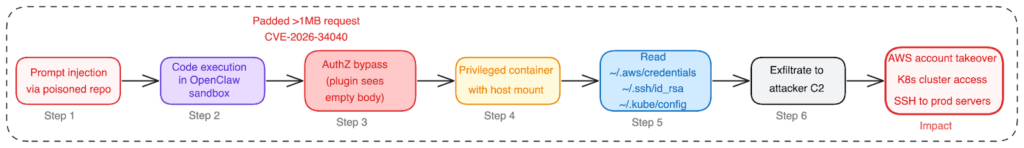

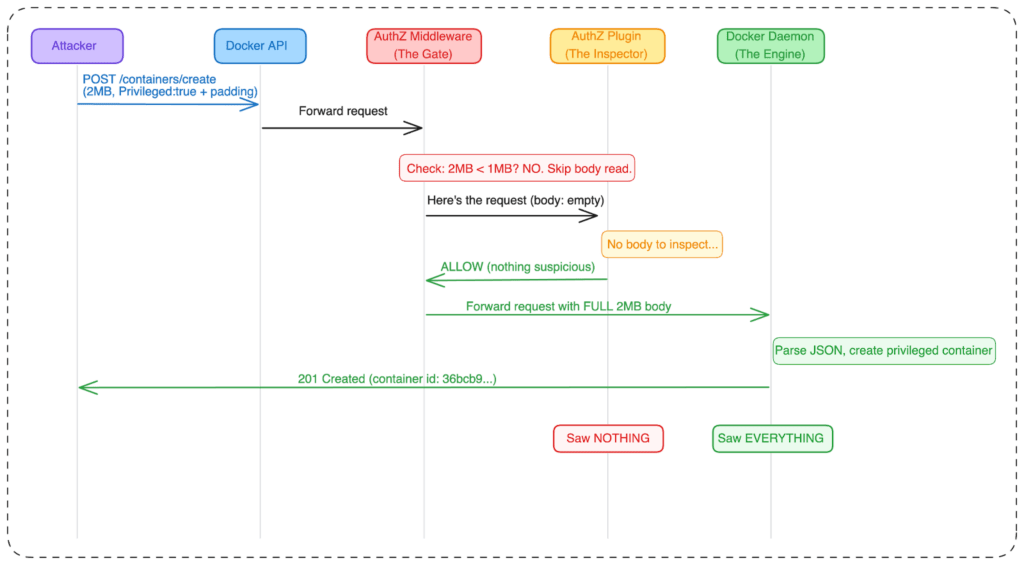

Sul fronte infrastrutturale, la vulnerabilità CVE-2026-34040 nel Docker Engine colpisce le versioni precedenti alla 29.3.1 e permette di aggirare i plugin di autorizzazione AuthZ. Il problema deriva dal fatto che il daemon inoltra ai plugin richieste API prive del body quando la dimensione supera 1 MB, mentre il body completo continua a essere processato dal daemon stesso.

Questo scollamento consente a un attaccante con accesso all’API Docker di inviare richieste artificialmente pad-date, facendo apparire innocua la richiesta al plugin mentre il daemon crea in realtà un container privilegiato con mount del filesystem host.

Il risultato è un accesso quasi immediato a chiavi SSH, credenziali cloud, kubeconfig e segreti DevOps. Il rischio è ancora più rilevante negli ambienti dove agenti AI o sistemi automatici possono interagire con Docker e venire manipolati tramite prompt injection o gestione errata degli errori.

Gli attacchi convergono su WordPress, AI workflow e ambienti DevOps

La contemporaneità dello sfruttamento di queste tre CVE mostra un pattern preciso: gli attaccanti puntano ai punti nevralgici della trasformazione digitale moderna. Da un lato i siti WordPress con moduli di upload file diventano veicolo per web shell e malware server-side; dall’altro le piattaforme AI come Flowise offrono accesso a prompt, dataset, chiavi API di modelli linguistici e integrazioni SaaS; infine Docker rappresenta il ponte ideale verso ambienti Kubernetes, cluster cloud e pipeline CI/CD. In tutti e tre i casi, l’obiettivo reale non è il singolo servizio ma il movimento laterale verso risorse più preziose. Un container privilegiato o una chiave AWS trovata nei file di configurazione possono trasformare una semplice RCE in compromissione estesa dell’intera infrastruttura aziendale.

Patch immediate e hardening riducono il rischio di compromissione totale

La mitigazione richiede aggiornamenti immediati e controlli compensativi. Gli amministratori WordPress devono portare Ninja Forms File Upload alla 3.3.27, chi usa workflow AI deve aggiornare Flowise alla 3.1.1, mentre i team DevOps devono installare Docker Engine 29.3.1 e limitare l’accesso alla Docker API esclusivamente a componenti fidati. In parallelo è fondamentale abilitare rootless mode o userns-remap, riducendo l’impatto di eventuali container malevoli. I log vanno monitorati per upload anomali di PHP, richieste API Docker con body superiori al megabyte e accessi sospetti a nodi CustomMCP. Questa ondata di exploit conferma come input validation debole, plugin esterni e patch incomplete rimangano il vettore preferito per takeover rapidi. Per chi gestisce produzione web, AI o container, il tempo di reazione deve essere misurato in ore e non più in giorni.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.