Una nuova ondata di minacce sta colpendo contemporaneamente Adobe Acrobat Reader, i siti basati su WordPress e Joomla, oltre ai negozi Magento, mostrando un salto qualitativo nelle tecniche offensive osservate tra l’8 e il 9 aprile 2026. Gli attaccanti sfruttano un zero-day in Adobe Reader attivo almeno da dicembre 2025, hanno dirottato il sistema di aggiornamento del plugin Smart Slider 3 Pro per distribuire backdoor persistenti e nascondono skimmer di carte di credito dentro immagini SVG da un solo pixel. Sullo sfondo emerge anche il ruolo di Claude Mythos, il modello avanzato di Anthropic che ha individuato migliaia di zero-day in browser e sistemi operativi, dimostrando quanto il confine tra ricerca difensiva e potenziale offensivo si stia assottigliando.

Cosa leggere

Smart Slider 3 Pro compromesso con aggiornamenti malevoli su WordPress e Joomla

Il vettore più pericoloso riguarda il plugin Smart Slider 3 Pro, utilizzato su oltre 900.000 siti WordPress e diffuso anche nell’ecosistema Joomla. Gli attaccanti sono riusciti a compromettere il meccanismo di aggiornamento automatico e a distribuire la build 3.5.1.35 malevola, apparentemente identica alla versione legittima ma dotata di un toolkit di backdoor multi-livello. Il codice dannoso mantiene tutte le funzioni del plugin per non destare sospetti, ma aggiunge esecuzione di comandi remoti tramite header HTTP personalizzati, creazione di account amministratore nascosti con prefisso wpsvc_ e persistenza attraverso directory mu-plugins invisibili nel dashboard. Nei siti più colpiti sono comparsi file PHP malevoli in wp-includes, modifiche a functions.php e chiavi di autenticazione lette da file nascosti come .cache_key. Su Joomla la logica è simile, con admin fantasma e backdoor nelle cartelle cache e media.

Gli attaccanti usano persistenza silenziosa e plugin invisibili

L’aspetto più insidioso del caso Smart Slider è la persistenza. Anche dopo la rimozione del plugin compromesso, molti siti restano vulnerabili perché il malware installa componenti separati dal plugin principale. I falsi moduli di caching in mu-plugins vengono caricati automaticamente da WordPress senza apparire nella UI, consentendo agli hacker di rientrare nel sito in qualsiasi momento. L’iniezione diretta in functions.php permette inoltre di rieseguire payload anche dopo aggiornamenti parziali del CMS. Per questo motivo la semplice disinstallazione non basta: gli amministratori devono ripristinare backup antecedenti al 5 aprile 2026, reinstallare core e temi da fonti ufficiali, eliminare tutti gli utenti sospetti e rigenerare le chiavi di sicurezza dell’intera installazione.

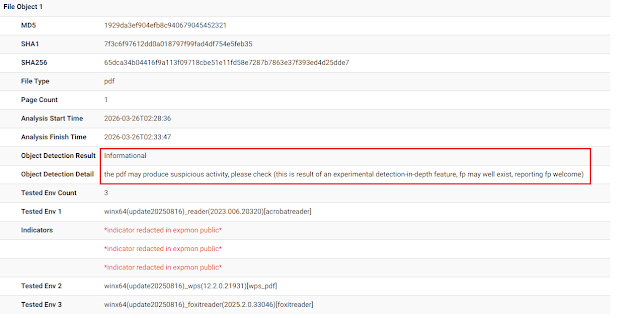

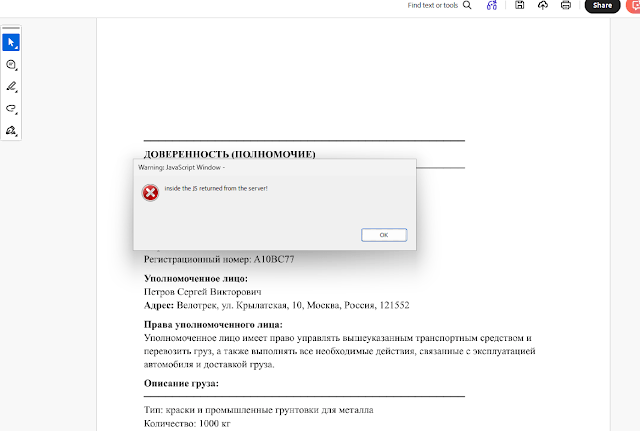

Zero-day Adobe Acrobat Reader attivo da dicembre 2025

Parallelamente, un zero-day di Adobe Acrobat Reader viene sfruttato attivamente da almeno dicembre 2025 e funziona ancora sull’ultima release disponibile. Il difetto consente di richiamare API privilegiate come util.readFileIntoStream e RSS.addFeed, permettendo il furto di dati locali semplicemente all’apertura di un PDF malevolo. I campioni analizzati mostrano esche in lingua russa collegate al settore oil & gas, con documenti che eseguono JavaScript offuscato non appena il file viene aperto. L’exploit esegue fingerprinting del sistema, raccoglie informazioni locali e prepara la strada a payload successivi per remote code execution e sandbox escape. Il fatto che la vulnerabilità resti non patchata amplifica notevolmente il rischio per aziende e professionisti che trattano PDF ogni giorno.

PDF malevoli trasformano documenti fidati in vettori di compromissione

Il vero punto di forza di questa campagna è l’abuso della fiducia nei documenti PDF. L’utente non deve cliccare macro o eseguibili: basta aprire il file. Una volta attivato, il codice JavaScript nascosto esfiltra contenuti locali e prepara eventuali exploit successivi. Questo rende il vettore estremamente efficace in contesti enterprise dove PDF tecnici, contratti e report sono parte del workflow quotidiano. Senza patch ufficiali, la mitigazione passa da sandbox esterne, disabilitazione del JavaScript PDF dove possibile e isolamento delle workstation che gestiscono documenti provenienti da fonti non verificate.

Magento colpito da skimmer nascosti in SVG da 1×1 pixel

Sul fronte e-commerce emerge una tecnica particolarmente sofisticata contro Magento. Gli attaccanti inseriscono una immagine SVG da 1×1 pixel all’interno del checkout, sfruttando l’attributo onload per eseguire codice JavaScript malevolo. L’intero skimmer viene codificato in base64 e nascosto nell’SVG stesso, evitando richiami a script esterni e riducendo drasticamente le possibilità di detection automatica. Quando il cliente clicca sul pagamento, compare un overlay fraudolento che imita perfettamente il flusso di checkout sicuro. I dati della carta vengono validati con algoritmo Luhn, cifrati con XOR ed esfiltrati verso domini controllati dagli attaccanti. Questa tecnica ha già colpito quasi 100 negozi online, trasformando il semplice markup HTML in vettore di furto finanziario.

Claude Mythos mostra come l’AI trovi zero-day su larga scala

A rendere ancora più delicato il quadro c’è Claude Mythos, il nuovo modello di Anthropic che in fase preview ha identificato migliaia di vulnerabilità zero-day ad alta severità in browser, sistemi operativi e librerie storiche. Il caso più emblematico riguarda un bug di 27 anni in OpenBSD e uno di 16 anni in FFmpeg, oltre alla capacità del modello di concatenare quattro vulnerabilità per costruire autonomamente un exploit browser capace di uscire dalla sandbox. Il dato più significativo è che queste capacità non derivano da un training esclusivamente orientato alla sicurezza, ma emergono dai miglioramenti in coding, reasoning e autonomia. Questo dimostra come l’AI possa accelerare enormemente sia il discovery difensivo sia, potenzialmente, lo sviluppo offensivo.

La nuova minaccia è la convergenza tra CMS, PDF, e-commerce e AI

L’elemento più importante di questa ondata non è il singolo exploit, ma la convergenza simultanea di più superfici d’attacco. Plugin CMS, documenti PDF, checkout e-commerce e modelli AI di frontiera mostrano come il panorama offensivo si stia spostando verso tecniche multi-dominio sempre più automatizzate. Il dirottamento degli update di Smart Slider, lo zero-day di Adobe Reader, lo skimmer SVG su Magento e la capacità di Claude Mythos di individuare bug storici indicano una pressione crescente su amministratori, SOC e team DevSecOps. Per chi gestisce siti WordPress, Joomla, PDF enterprise o e-commerce, il messaggio è chiaro: patch, audit e monitoraggio continuo non sono più attività periodiche ma requisiti quotidiani.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.