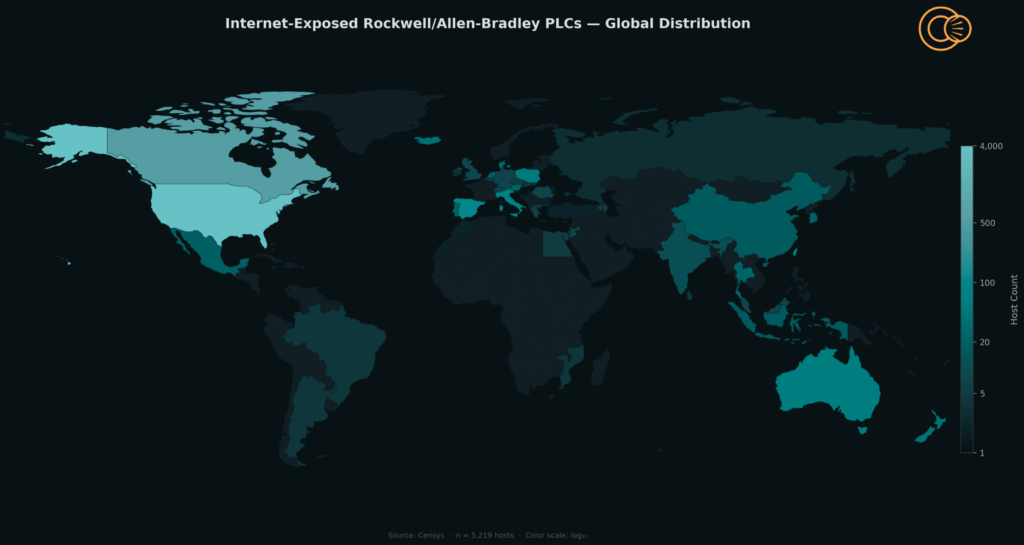

Le autorità statunitensi hanno lanciato un allarme urgente su una campagna cyber attribuita ad attori iraniani legati all’IRGC che stanno prendendo di mira i PLC Rockwell Automation Allen-Bradley esposti su internet all’interno delle infrastrutture critiche americane. L’avviso congiunto diffuso da FBI, CISA, NSA, EPA, DOE e Cyber National Mission Force descrive attacchi attivi almeno da marzo 2026, con impatti concreti su reti idriche, energetiche e servizi governativi locali. Gli aggressori non ricorrono a malware distruttivi complessi, ma sfruttano software di configurazione legittimo per interagire con i file di progetto dei controllori, alterare i dati mostrati su HMI e SCADA e provocare disservizi operativi e perdite economiche.

Cosa leggere

Gli hacker iraniani usano software Rockwell legittimo per entrare nei PLC

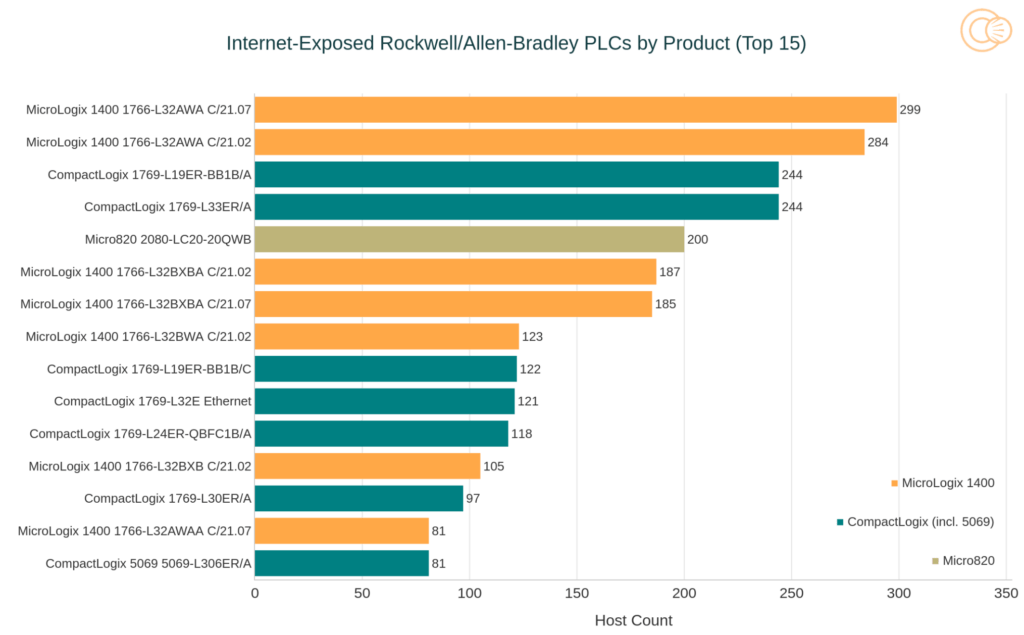

Uno degli aspetti più critici della campagna è la scelta di operare con strumenti perfettamente legittimi dell’ecosistema Rockwell, come Studio 5000 Logix Designer, così da far apparire il traffico come attività tecnica ordinaria. I dispositivi più esposti risultano i CompactLogix e i Micro850, raggiunti tramite porte OT standard come 44818 EtherNet/IP, ma le agenzie segnalano scansioni anche sulle porte 2222, 102, 22 e 502, indizio di un interesse esteso anche verso altri vendor industriali come Siemens S7. Una volta stabilita la connessione accettata dal PLC, gli attaccanti interagiscono con i project file, manipolano parametri e possono alterare i dati visualizzati agli operatori sulle console industriali senza generare allarmi immediati.

Acqua, energia e municipalità USA sono i target principali

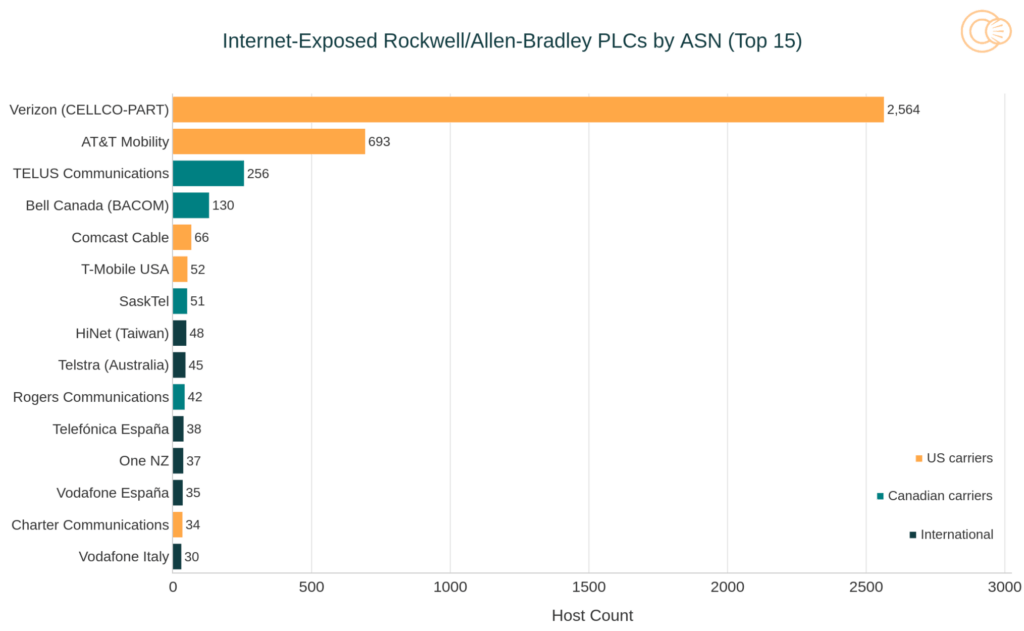

I settori più colpiti comprendono Government Services and Facilities, Water and Wastewater Systems ed Energy, ossia ambiti dove i PLC governano pompe, sottostazioni, stazioni di pompaggio, impianti di depurazione e reti di distribuzione. In questi ambienti anche una modifica apparentemente minima ai dati HMI può causare errori operativi reali, fermo impianto o alterazioni nei processi fisici. Il rischio maggiore riguarda i dispositivi collegati tramite modem cellulari, reti Verizon, AT&T o collegamenti satellitari Starlink, che spesso vengono distribuiti in siti remoti e risultano più difficili da segmentare, aggiornare o isolare rapidamente durante un incidente.

L’accesso remoto stealth aumenta il rischio di manipolazione SCADA

Le agenzie federali evidenziano che la campagna punta deliberatamente a causare effetti dirompenti fisici e non solo accesso informativo. Gli attori iraniani riescono a interagire con i file di progetto dei PLC e a modificare le informazioni mostrate sui pannelli SCADA, inducendo gli operatori a prendere decisioni errate sulla base di dati alterati. In diversi casi gli incidenti hanno già provocato downtime operativi e perdite economiche, dimostrando come anche senza un wiper o un malware ICS dedicato sia possibile ottenere impatto reale. La tecnica è particolarmente insidiosa perché il traffico generato dallo strumento Rockwell appare coerente con la normale manutenzione OT.

Il precedente CyberAv3ngers conferma l’escalation iraniana sulle reti OT

L’attività riprende schemi già osservati nel 2023 con il gruppo CyberAv3ngers, noto anche come Shahid Kaveh Group, già associato a campagne contro PLC Unitronics in impianti idrici americani. Il passaggio ai sistemi Allen-Bradley segna però un salto di qualità, sia per la diffusione di questi controllori nel mercato statunitense sia per l’impatto potenziale su reti industriali più complesse. L’escalation si inserisce nel quadro delle tensioni geopolitiche tra Iran, Stati Uniti e Israele, con le infrastrutture OT che diventano obiettivi privilegiati per operazioni di pressione strategica ad alto impatto e basso costo offensivo.

Le agenzie USA chiedono di rimuovere subito i PLC da internet

Le misure di mitigazione richieste sono immediate e molto pratiche. Le agenzie invitano a rimuovere i PLC dall’internet pubblico, proteggere l’accesso remoto con firewall dedicati e jump host sicuri, abilitare MFA per i percorsi di manutenzione remota e soprattutto impostare i controllori in modalità RUN tramite switch fisico, così da impedire override remoti della logica. Viene raccomandata anche la disattivazione di servizi inutili come VNC, Telnet e FTP, ancora presenti in molte installazioni legacy, oltre al monitoraggio continuo di connessioni sospette sulle porte OT. La campagna conferma che nelle reti industriali moderne la minaccia più pericolosa non è sempre il malware sofisticato, ma la semplice esposizione diretta di sistemi di controllo nati per operare in ambienti isolati.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.