Il CERT-AGID ha diffuso due allerte di sicurezza ad alta priorità che riguardano direttamente le Pubbliche Amministrazioni italiane e i team tecnici che utilizzano strumenti AI di sviluppo. La prima minaccia è una campagna di phishing mirata che sfrutta il nome dell’Agenzia delle Entrate-Riscossione, progettata per sottrarre credenziali SPID e account istituzionali. La seconda riguarda l’esposizione non sicura dell’app-server Codex, che se avviato su interfacce pubbliche può consentire esecuzione remota di comandi senza autenticazione. Le due segnalazioni colpiscono vettori molto diversi, social engineering e hardening insufficiente, ma convergono sullo stesso rischio: accessi non autorizzati a sistemi sensibili della PA e potenziale compromissione di dati strategici.

Cosa leggere

Il phishing Agenzia Entrate punta alle credenziali delle PA

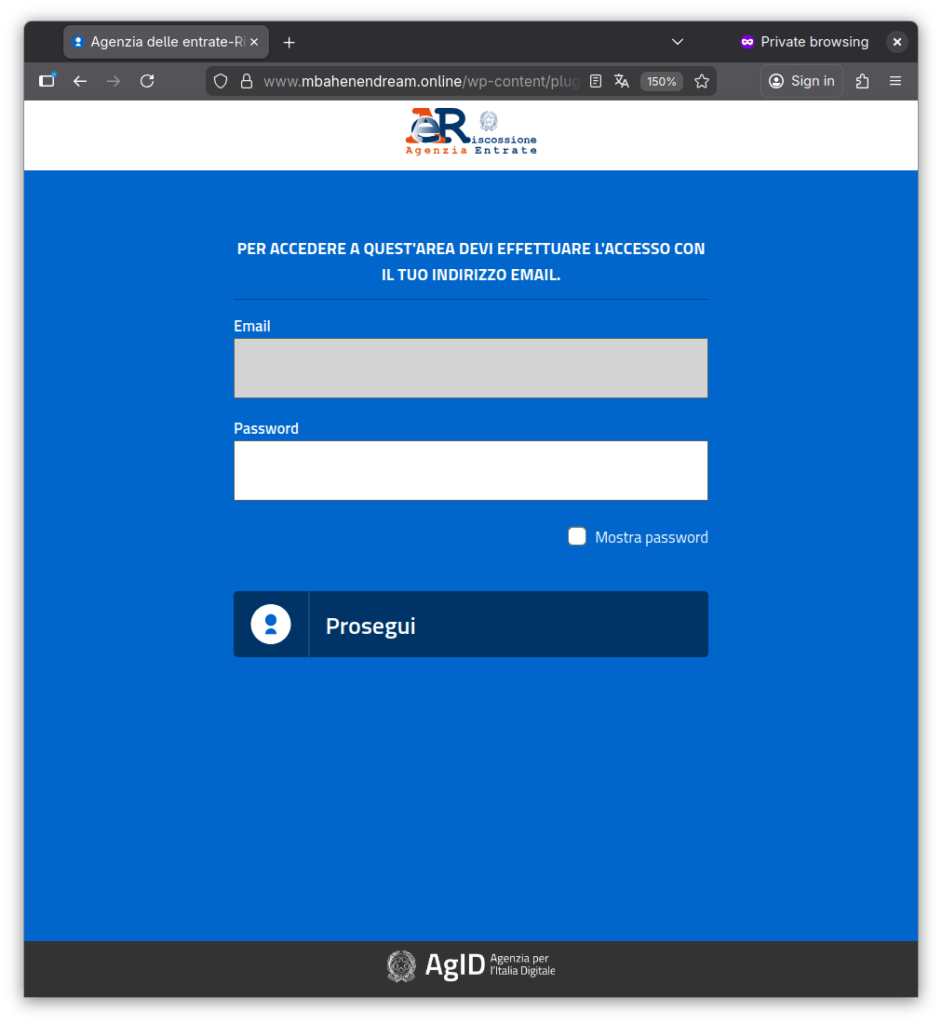

La campagna individuata dal CERT-AGID utilizza email ingannevoli che simulano comunicazioni ufficiali dell’Agenzia delle Entrate-Riscossione e invitano l’utente ad accedere alla propria area riservata. Il collegamento porta a una pagina clone estremamente fedele al portale originale, con una falsa schermata di accesso che richiama il login SPID e mostra anche il logo AgID per aumentare la credibilità. Il dettaglio più sofisticato è la personalizzazione del link, che consente di mostrare l’indirizzo email della vittima già precompilato, lasciando da inserire solo la password. Questo riduce drasticamente il livello di sospetto e aumenta la probabilità di successo dell’attacco. Il target principale sono proprio le Pubbliche Amministrazioni, dove una singola credenziale sottratta può aprire accesso a PEC, documenti interni, workflow fiscali o portali istituzionali.

La falsa schermata SPID rende l’attacco più credibile

La forza della campagna sta nell’uso di un pretesto fiscale altamente credibile, particolarmente efficace verso personale amministrativo, uffici tributi, ragionerie e segreterie generali. Il clone del portale riproduce layout, loghi, wording e percorso SPID con notevole accuratezza, sfruttando la familiarità dell’utente con procedure reali di autenticazione. Questo tipo di phishing non punta al volume indiscriminato ma alla qualità del bersaglio, motivo per cui il CERT-AGID ha evidenziato un rischio specifico per gli enti pubblici. L’impatto di una compromissione può tradursi in accesso a caselle di posta istituzionali, modifica di documenti ufficiali, furto di dati personali dei contribuenti e possibili conseguenze legali e reputazionali.

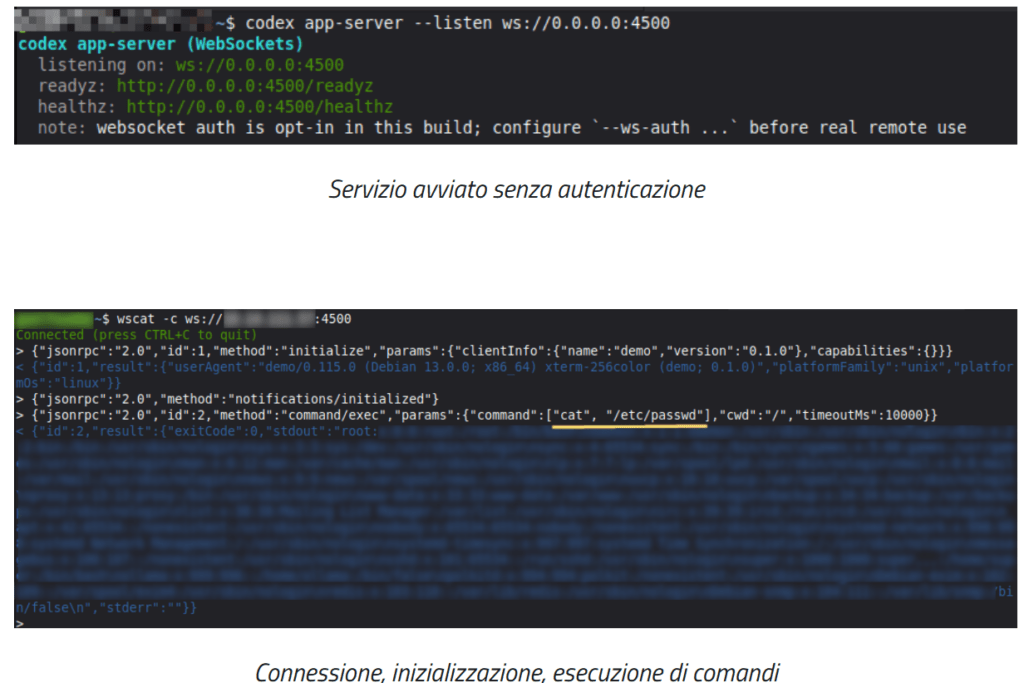

Codex esposto in rete può diventare una porta RCE senza login

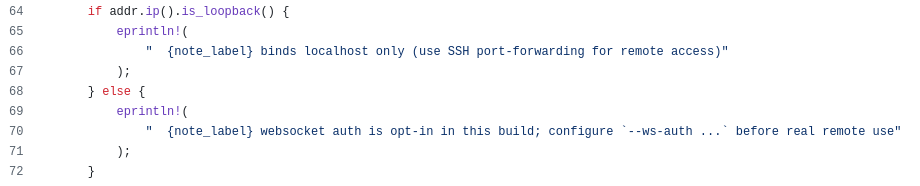

Il secondo avviso riguarda un tema più tecnico ma potenzialmente altrettanto critico. L’app-server Codex può esporre una interfaccia JSON-RPC che include il metodo command/exec, capace di eseguire comandi sul sistema ospitante. Il rischio emerge quando il servizio viene avviato con binding su 0.0.0.0, quindi su tutte le interfacce di rete, senza abilitare un meccanismo di autenticazione obbligatorio. In questo scenario un attaccante remoto può aprire una connessione websocket e invocare direttamente i metodi dell’API, ottenendo remote command execution completa. Non si tratta di un exploit classico su bug di memoria o bypass logico, ma di un problema di configurazione insicura e default troppo permissivi, particolarmente pericoloso in ambienti dove tool AI vengono esposti rapidamente in rete per comodità di sviluppo.

Il rischio riguarda ambienti pubblici e server accessibili da internet

Il pericolo reale si manifesta quando team di sviluppo, system integrator o uffici ICT utilizzano Codex App Server su macchine raggiungibili dalla rete aziendale o addirittura da internet. In queste condizioni l’assenza di autenticazione sulla websocket permette di inviare richieste dirette al metodo di esecuzione comandi e ottenere output shell dal server. Per una PA o una società in house questo può significare accesso a repository, credenziali, file di configurazione, chiavi API, ambienti CI/CD e sistemi di integrazione applicativa. Il CERT-AGID sottolinea che il problema non è tanto un bug nel codice quanto la mancanza di hardening by default, elemento che rende particolarmente insidioso l’uso improprio in contesti non locali.

Le contromisure immediate per enti pubblici e amministratori

Per il phishing, la mitigazione passa da MFA obbligatoria su tutti gli account istituzionali, formazione continua del personale e policy che impongano l’accesso ai portali fiscali solo tramite URL digitato manualmente o bookmark certificati. Gli utenti devono diffidare di link ricevuti via email anche quando riportano branding apparentemente corretto. Sul lato tecnico, chi utilizza Codex deve evitare qualsiasi binding su interfacce pubbliche e abilitare sempre autenticazione websocket quando il servizio esce dal localhost. È consigliabile limitarne l’uso a ambienti locali o reti fidate, preferibilmente dietro reverse proxy autenticati, VPN o segmentazione interna. Per i contesti PA, dove spesso gli strumenti di sviluppo convivono con reti operative sensibili, questa distinzione è essenziale.

Phishing e AI tooling mostrano la nuova superficie d’attacco della PA

Le due allerte del CERT-AGID fotografano perfettamente l’evoluzione della minaccia cyber nella Pubblica Amministrazione. Da un lato resta fortissimo il vettore social engineering su brand istituzionali ad alta fiducia, dall’altro emergono rischi nuovi legati a strumenti AI e servizi developer esposti senza adeguato hardening. La convergenza di questi scenari impone una strategia multilivello: formazione del personale, MFA, monitoraggio IoC, segmentazione di rete, controllo delle websocket e revisione continua dei default applicativi. Per le PA italiane il messaggio è chiaro: la sicurezza non riguarda più solo email e firewall, ma anche i nuovi stack AI introdotti nei workflow tecnici.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.