Il 13 aprile 2026 tre incidenti distinti hanno colpito piattaforme molto diverse ma accomunate dallo stesso problema: la gestione di grandi volumi di dati sensibili. Booking.com ha avviato il reset forzato dei PIN associati alle prenotazioni dopo un accesso non autorizzato a dati degli utenti. Basic-Fit ha confermato un breach che coinvolge circa un milione di membri in sei paesi europei. Sul fronte gaming, Rockstar Games ha visto emergere online oltre 78 milioni di record analitici interni, attribuiti al gruppo ShinyHunters. L’ondata di violazioni riaccende l’attenzione sulla sicurezza di piattaforme consumer, servizi in abbonamento e infrastrutture analytics aziendali.

Cosa leggere

Booking.com forza il reset dei PIN dopo accesso ai dati di prenotazione

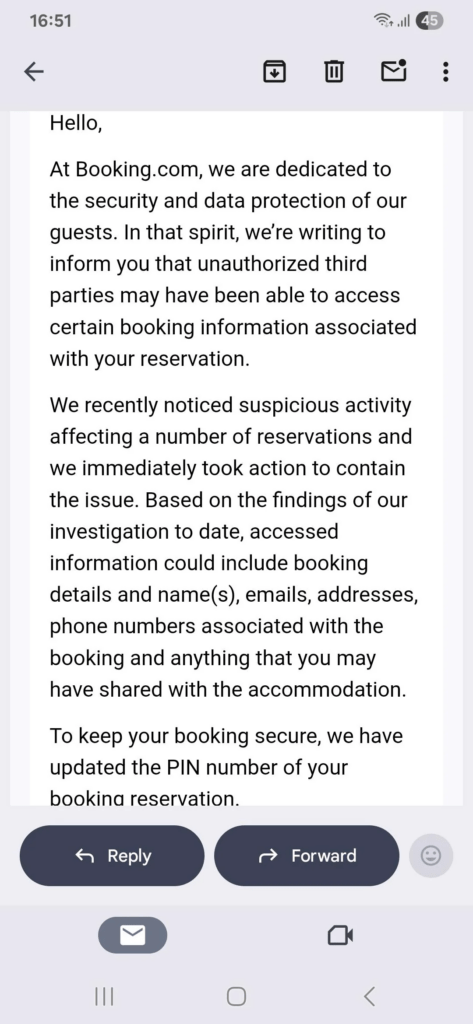

L’incidente che coinvolge Booking.com riguarda un accesso non autorizzato a informazioni collegate alle prenotazioni. I dati esposti comprendono nomi completi, indirizzi email, recapiti postali, numeri di telefono e comunicazioni con le strutture ricettive. Pur non avendo diffuso il numero esatto di account impattati, la piattaforma ha reagito rapidamente aggiornando i PIN di tutte le prenotazioni passate e attive. Gli utenti hanno ricevuto una comunicazione dall’indirizzo ufficiale [email protected], con il nuovo codice e l’invito a prestare massima attenzione a eventuali messaggi sospetti. Il punto più delicato è la possibilità che i dati sottratti vengano usati per campagne di phishing contestuale, sfruttando dettagli reali delle prenotazioni per rendere più credibili email fraudolente.

Il rischio phishing aumenta dopo il reset dei PIN delle prenotazioni

Il reset dei PIN rappresenta una misura prudenziale ma apre anche una fase delicata sul fronte della fiducia utente. Molti clienti hanno infatti ricevuto l’email senza trovare notifiche immediate nell’app, situazione che può generare dubbi sulla legittimità della comunicazione. È proprio in questi momenti che i cybercriminali tendono a inserirsi, replicando la grafica del brand e sfruttando la pressione psicologica di una prenotazione imminente. Booking.com ha ribadito che non richiede mai bonifici, coordinate bancarie o dati di pagamento via email o telefono. Questo dettaglio è cruciale, perché il furto di informazioni di contesto come date di soggiorno, struttura e contatti del fornitore può essere sufficiente per orchestrare truffe molto mirate, soprattutto su utenti in viaggio o con soggiorni business.

Basic-Fit conferma breach su un milione di membri europei

Il caso Basic-Fit appare ancora più rilevante per il volume di dati personali coinvolti. La catena fitness ha confermato un accesso non autorizzato al sistema che registra le visite dei soci, con un impatto stimato di circa 1 milione di membri tra Paesi Bassi, Belgio, Lussemburgo, Francia, Spagna e Germania. Tra i dati esposti figurano nomi, indirizzi fisici, email, numeri di telefono, date di nascita, dettagli bancari e informazioni sugli abbonamenti. L’azienda ha chiarito che password e documenti di identità non risultano compromessi, mentre le sedi in franchising non sono state coinvolte grazie a una separazione infrastrutturale dei sistemi. L’accesso è stato rilevato e interrotto in pochi minuti, ma il tipo di dati sottratti rende possibile un uso fraudolento sia in chiave phishing sia in tentativi di frode finanziaria.

I dati bancari dei soci Basic-Fit aumentano il livello di rischio

Il vero elemento critico del breach Basic-Fit è la presenza di informazioni bancarie e dati di sottoscrizione. Anche in assenza di password, questi elementi possono essere usati per campagne di social engineering altamente personalizzate, ad esempio falsi avvisi su rinnovi, pagamenti respinti o modifiche del piano premium. La società ha notificato direttamente i membri coinvolti e avviato un’indagine con specialisti esterni di cybersecurity, oltre a informare l’autorità competente per la protezione dei dati. Un aspetto interessante riguarda la retention dei dati: Basic-Fit ricorda che i dati personali vengono cancellati automaticamente dopo due anni, con accesso residuo via app per un periodo limitato dopo la fine dell’abbonamento. Questo potrebbe ridurre la superficie storica del breach, ma non elimina il rischio immediato per i membri ancora attivi o da poco usciti dal servizio.

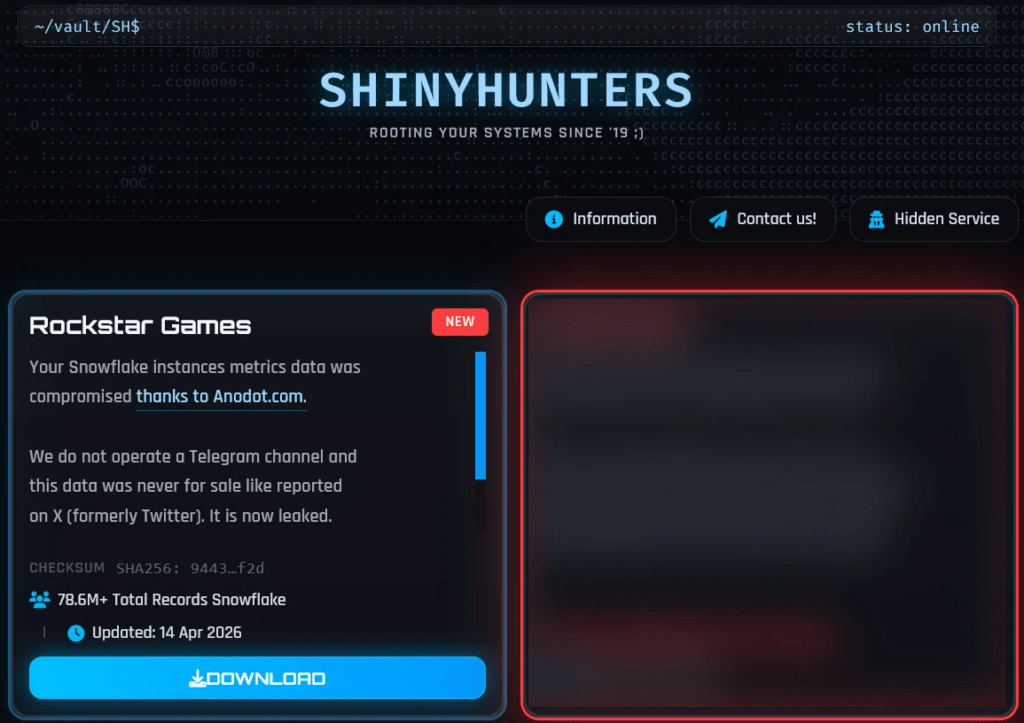

ShinyHunters pubblica 78 milioni di record interni di Rockstar Games

Sul fronte gaming, l’incidente che riguarda Rockstar Games è differente nella natura ma estremamente rilevante per il valore strategico delle informazioni. Il gruppo ShinyHunters ha diffuso oltre 78,6 milioni di record analitici interni, provenienti da ambienti Snowflake associati a un precedente incidente di terza parte. I dataset includono metriche di revenue in-game, analisi del comportamento dei giocatori, dati economici di Grand Theft Auto Online e Red Dead Online, ticket Zendesk, sistemi anti-frode e test di modelli anti-cheat. Non si tratta di dati personali dei giocatori, ma di un patrimonio informativo sensibile per il business, capace di rivelare strategie di monetizzazione, dinamiche di engagement e modelli di rilevamento delle frodi.

Rockstar minimizza l’impatto ma il leak tocca dati ad alto valore strategico

Rockstar Games ha definito il materiale sottratto come una quantità limitata di informazioni aziendali non materiali, sostenendo l’assenza di impatti concreti sull’organizzazione e sugli utenti. Tuttavia il valore di analytics interni su economie di gioco, funnel di monetizzazione e sistemi anti-cheat è elevatissimo in termini competitivi e operativi. Anche senza esporre dati personali, un leak di questo tipo può offrire vantaggi a gruppi di cheating organizzato, bot farm, venditori di currency illegale e competitor interessati a modelli di engagement e retention. Il fatto che il dataset sia collegato a sistemi come Snowflake e Zendesk mostra ancora una volta quanto i rischi supply chain e third-party restino centrali nella sicurezza delle grandi aziende gaming.

Tre breach diversi ma stesso problema: grandi volumi di dati e fiducia utente

I casi Booking.com, Basic-Fit e Rockstar Games mostrano tre scenari diversi della stessa vulnerabilità strutturale: piattaforme ad alto volume che centralizzano dati di enorme valore. Nel turismo il rischio immediato è il phishing contestuale. Nel fitness il problema si sposta su identità e coordinate bancarie. Nel gaming il danno è più legato a analytics proprietari, antifrode e strategie di monetizzazione. In tutti e tre i casi la risposta iniziale segue uno schema ormai standard: contenimento rapido, notifica diretta agli utenti o stakeholder, coinvolgimento di esperti esterni e monitoraggio dei possibili abusi successivi. La differenza reale la farà la trasparenza nelle prossime settimane, soprattutto sul numero effettivo di soggetti coinvolti e sugli eventuali dati che emergeranno online nei circuiti criminali.

Cosa devono fare ora utenti Booking.com, Basic-Fit e community Rockstar

Gli utenti Booking.com dovrebbero verificare il nuovo PIN solo tramite canali ufficiali e diffidare da messaggi che chiedono pagamenti o riconferme urgenti della prenotazione. I membri Basic-Fit devono monitorare i movimenti bancari, verificare notifiche nell’app e prestare attenzione a email su rinnovi o addebiti anomali. La community Rockstar Games, pur non essendo direttamente esposta sul piano personale, deve considerare il possibile aumento di campagne scam che sfruttano il brand, soprattutto su presunti beta test, reward GTA Online o falsi inviti a programmi insider. Questi tre breach confermano che il vero impatto non si esaurisce nel giorno dell’annuncio: la fase più delicata arriva spesso nelle settimane successive, quando i dati iniziano a essere sfruttati per frodi secondarie e attacchi mirati.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.