Mirax emerge come una delle minacce Android più evolute del 2026, perché unisce le classiche funzioni di Remote Access Trojan e banking malware alla creazione di una rete di proxy residenziali SOCKS5 basata su smartphone reali compromessi. Il trojan trasforma i dispositivi infetti in nodi di rete utilizzabili dagli attaccanti per instradare traffico attraverso indirizzi IP domestici legittimi, aggirando restrizioni geografiche, sistemi antifrode e controlli reputazionali. Parallelamente il malware ruba credenziali bancarie, intercetta dati sensibili e consente controllo remoto completo dello schermo. La diffusione osservata riguarda soprattutto Spagna e utenti di lingua spagnola, con campagne pubblicitarie malevole distribuite tramite ecosistemi Meta come Facebook e Instagram.

Cosa leggere

Mirax sfrutta app IPTV false e permessi di Accessibilità

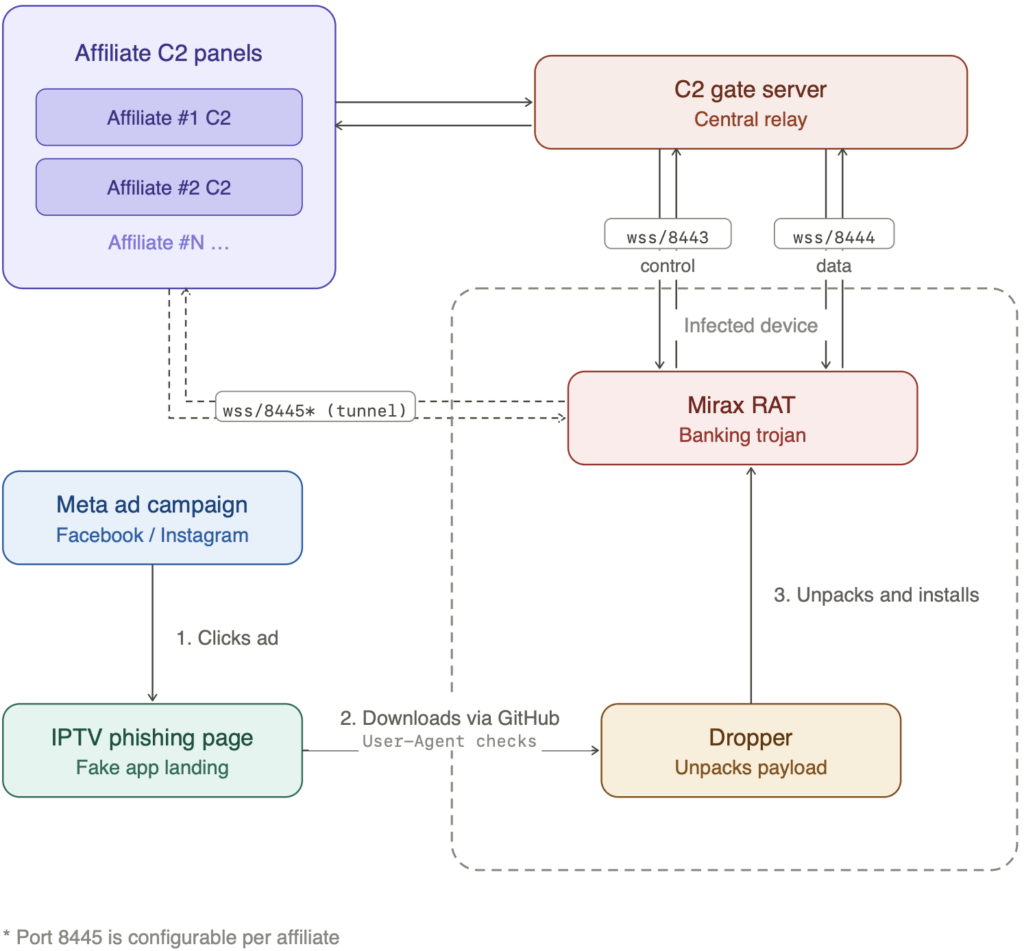

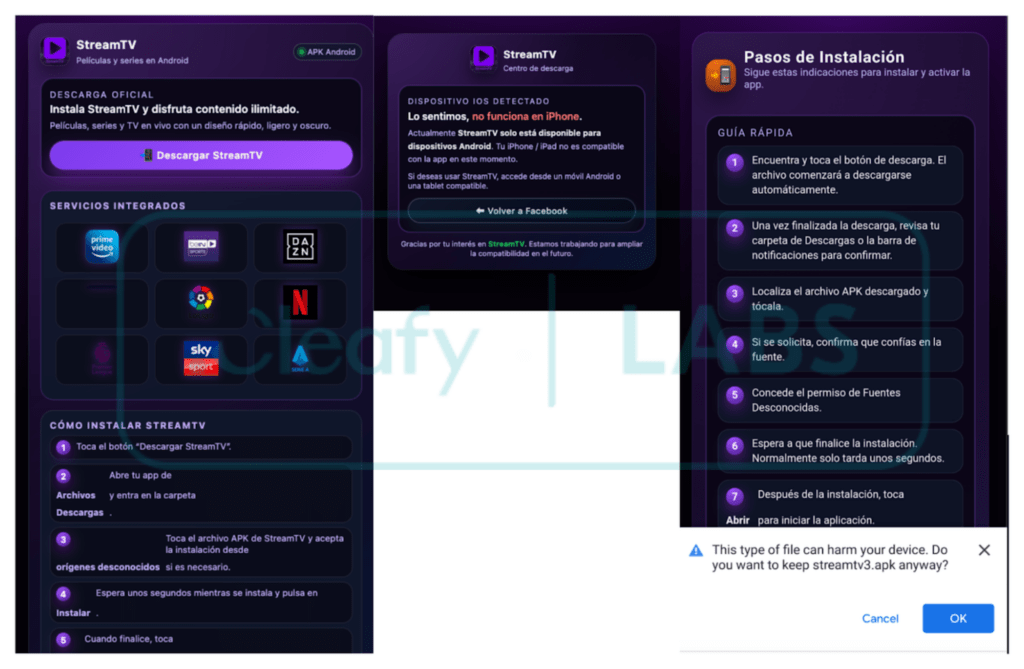

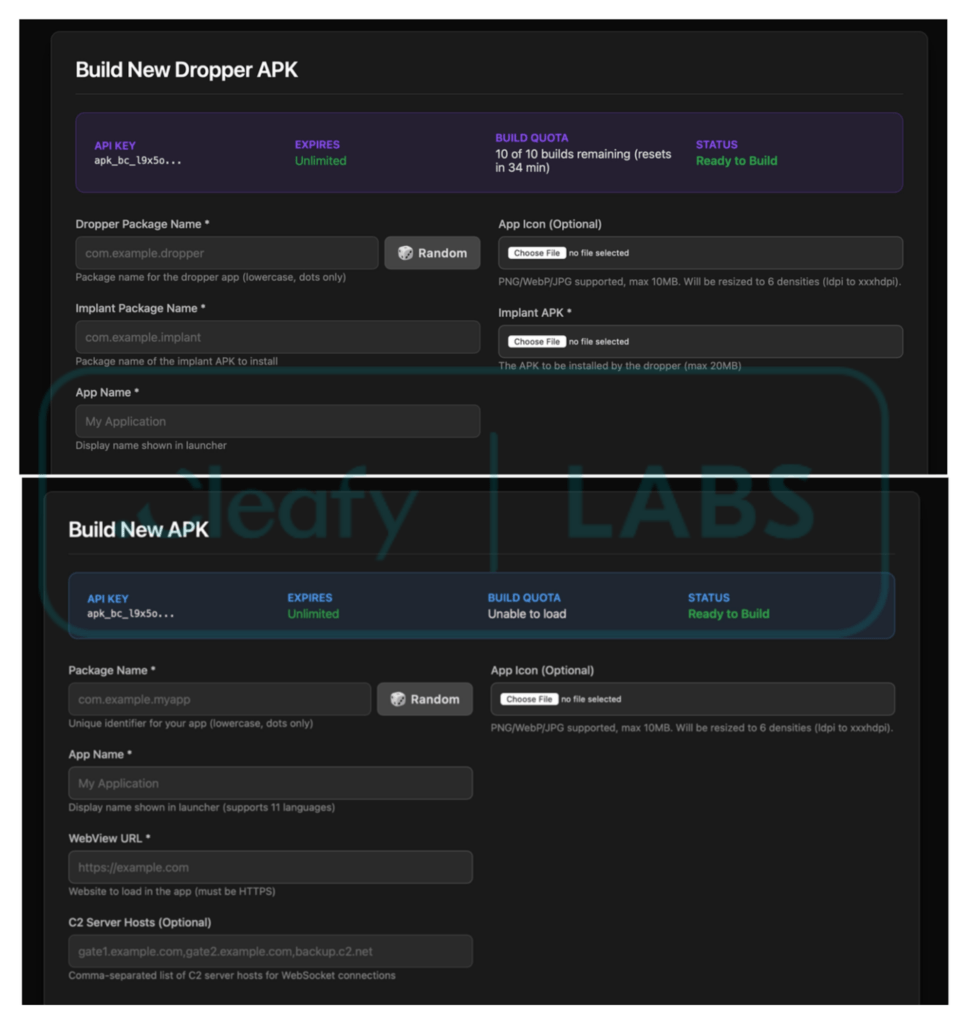

La catena di infezione parte da un dropper Android camuffato da applicazione di streaming video o IPTV, con nomi che richiamano player multimediali legittimi come Reproductor de video o StreamTV. Gli utenti vengono indirizzati ai siti di download attraverso annunci sponsorizzati sui social, spesso costruiti per sembrare servizi di contenuti premium non presenti sul Google Play Store. Una volta scaricata l’applicazione, il dropper convince la vittima ad abilitare l’installazione da fonti sconosciute e richiede l’accesso al servizio di Accessibilità, il vero punto di svolta dell’infezione. Attraverso overlay e schermate persuasive, Mirax ottiene privilegi elevati che gli consentono di leggere testo a schermo, simulare tocchi, catturare input e interagire con altre applicazioni senza che l’utente percepisca attività anomale.

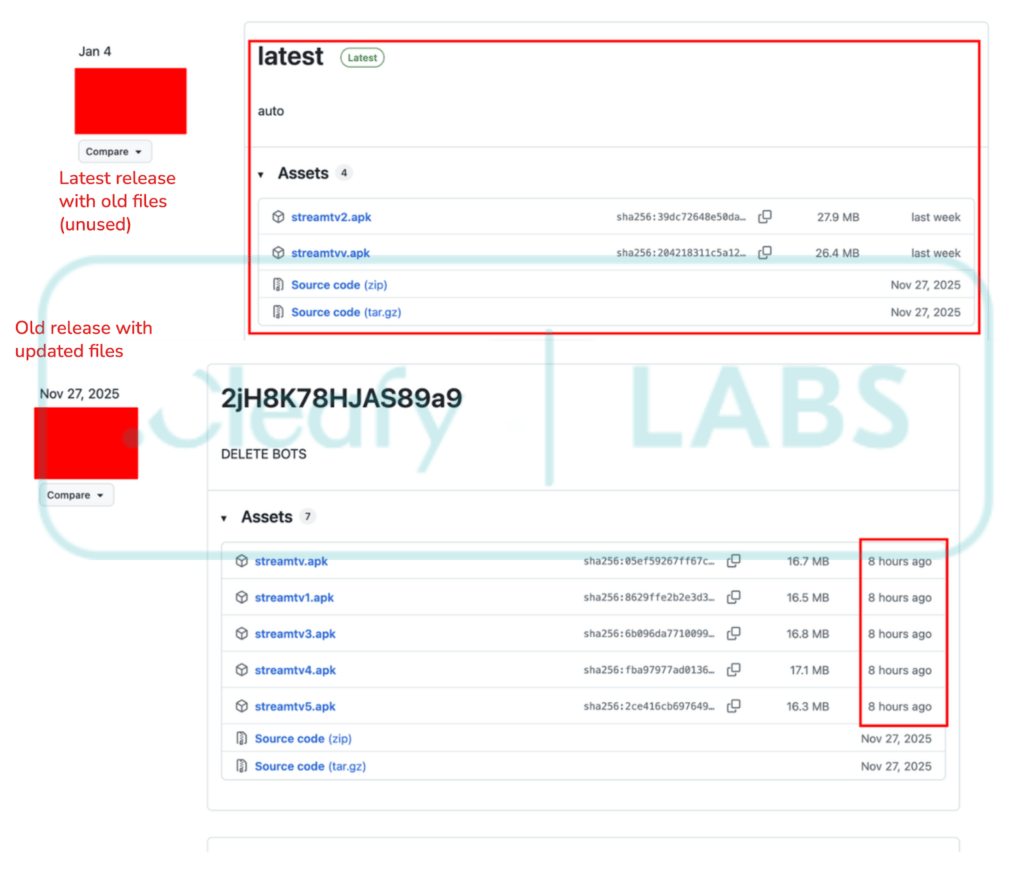

Il processo di installazione è articolato in più livelli di offuscamento. Il dropper utilizza cifratura multipla per nascondere i componenti malevoli, decodifica moduli .dex e ricostruisce il payload finale solo nelle ultime fasi, riducendo la probabilità di rilevamento statico. Il malware definitivo si presenta ancora come utility di riproduzione video, ma in background stabilisce persistenza, connessione al server remoto e moduli dedicati allo spionaggio.

Mirax controlla lo smartphone con funzioni RAT complete

Una volta attivo, Mirax offre agli operatori un controllo remoto estremamente profondo del dispositivo. Grazie ai privilegi di Accessibilità, il malware può navigare l’interfaccia grafica, aprire app bancarie, simulare swipe, premere tasti di sistema come Home o Indietro e gestire finestre in foreground. Questo livello di interazione consente di eseguire frodi in tempo reale direttamente dal telefono della vittima, sfruttando sessioni già autenticate e token validi.

Il trojan supporta inoltre la condivisione dello schermo in stile VNC, permettendo agli attaccanti di osservare in tempo reale ciò che accade sul display e intervenire durante operazioni finanziarie sensibili. La capacità di acquisire immagini e video dalla fotocamera amplia ulteriormente il rischio, trasformando lo smartphone in uno strumento di sorveglianza continua. Mirax monitora SMS, clipboard, elenco delle app installate, notifiche e perfino i metodi di sblocco come PIN, pattern e biometria, costruendo un profilo dettagliato dell’utente e delle sue abitudini digitali.

Il proxy residenziale SOCKS5 rende ogni dispositivo monetizzabile

L’elemento più innovativo e pericoloso di Mirax è la funzione di proxy residenziale SOCKS5, che converte ogni smartphone infetto in un nodo di rete sfruttabile per attività fraudolente. Il malware implementa un server SOCKS5 locale e lo collega all’infrastruttura remota tramite WebSocket e meccanismi di multiplexing, consentendo agli operatori di usare l’indirizzo IP reale della vittima come punto di uscita verso internet.

Questo approccio ha un valore enorme nel cybercrime moderno. Un IP residenziale reale consente di superare controlli di geolocalizzazione, mitigazioni antifrode bancarie, sistemi anti-bot e reputazione IP usati da servizi finanziari, piattaforme di e-commerce e portali governativi. Anche quando l’utente limita alcuni permessi o nota comportamenti sospetti, il solo modulo proxy continua a produrre valore economico per gli attaccanti, che possono monetizzare il traffico della vittima come servizio anonimo o utilizzarlo per ulteriori campagne malevole.

Mirax prende di mira app bancarie e crypto con overlay dinamici

Il malware include una componente da banking trojan particolarmente aggressiva. Gli operatori possono distribuire overlay HTML dinamici sopra oltre 180 applicazioni, con focus specifico su home banking, wallet crypto e servizi finanziari usati nel mercato spagnolo. Quando la vittima apre l’app reale, Mirax sovrappone una falsa schermata di login perfettamente coerente con l’interfaccia originale, inducendo l’utente a inserire credenziali, OTP o dati di pagamento.

A questa tecnica si aggiunge il keylogging continuo, che registra ogni input digitato e consente di catturare username, password, codici temporanei e dati personali anche al di fuori delle app prese di mira. L’unione tra overlay, controllo remoto e proxy residenziale rende Mirax estremamente redditizio: lo stesso dispositivo può essere sfruttato sia per il furto immediato di denaro sia come asset infrastrutturale a lungo termine.

Le campagne Meta ampliano la diffusione del malware Android

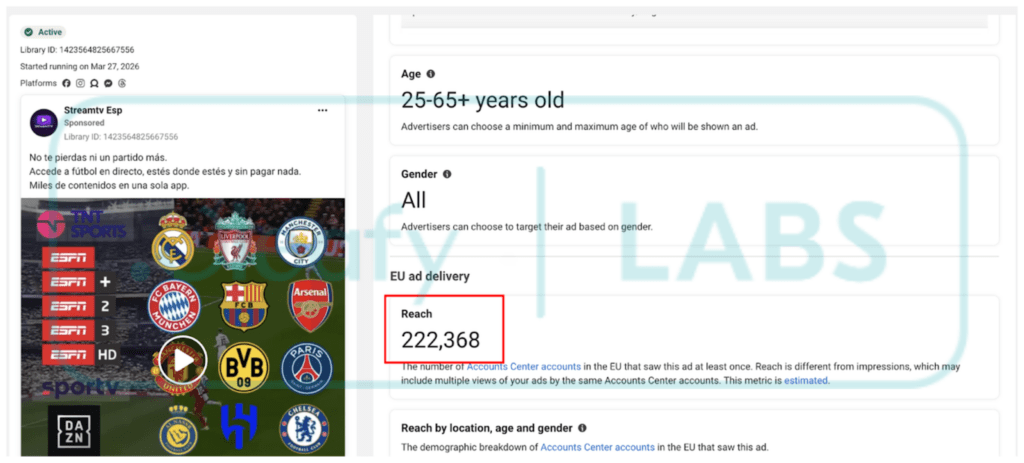

La distribuzione tramite annunci su Facebook, Instagram, Messenger e Threads rappresenta uno degli aspetti più insidiosi della campagna. Gli attaccanti sfruttano il trust implicito generato dai social network e promuovono app IPTV o servizi di streaming illegali come esche ad alta conversione. Questo modello ha permesso di raggiungere centinaia di migliaia di account, con un focus geografico netto sulla Spagna.

I payload vengono spesso ospitati su repository esterni e piattaforme di file hosting con hash in continua rotazione, tecnica che complica blacklist e firme statiche. La distribuzione appare inoltre controllata, con un modello simile al malware-as-a-service, riservato a un numero limitato di affiliati che massimizzano qualità delle infezioni e valore economico della botnet proxy.

Android diventa un nodo della criminalità proxy e bancaria

Mirax rappresenta una nuova fase delle minacce mobile perché non si limita al furto di dati ma trasforma lo smartphone in una risorsa infrastrutturale per il cybercrime. Il dispositivo infetto diventa contemporaneamente strumento di spionaggio, terminale per frodi bancarie e nodo proxy anonimo ad alta reputazione. Questo aumenta la difficoltà delle indagini, perché molte attività malevole sembrano provenire da utenti reali e connessioni domestiche legittime. Per gli utenti Android, la difesa passa soprattutto dall’evitare APK esterni al Play Store, diffidare di annunci social troppo aggressivi e controllare con estrema attenzione i permessi di Accessibilità richiesti da app che non ne avrebbero reale necessità. In ambito enterprise e mobile security, Mirax conferma che la superficie di attacco sugli smartphone è ormai paragonabile a quella dei desktop, con implicazioni dirette su frodi, identity theft e anonimizzazione del traffico criminale.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.