La piattaforma ATHR segna una nuova evoluzione nel panorama del voice phishing automatizzato, trasformando i tradizionali attacchi TOAD in un servizio pronto all’uso per il cybercrime. Il sistema combina email di luring, spoofing, centralini VoIP e agenti vocali basati su intelligenza artificiale, permettendo di simulare con precisione il comportamento di un operatore del supporto tecnico. Il risultato è una catena completamente automatizzata che accompagna la vittima dall’email fino alla consegna del codice di verifica a sei cifre, spesso sufficiente per prendere controllo di account critici. Il modello commerciale, proposto sui forum underground a 4.000 dollari più il 10 per cento dei profitti, abbassa la barriera d’ingresso e rende queste campagne accessibili anche a criminali meno esperti.

Cosa leggere

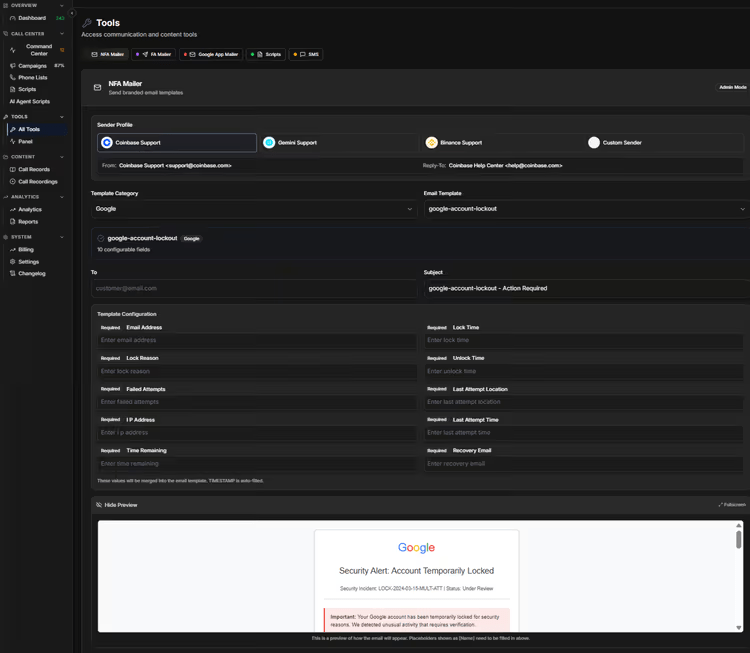

ATHR automatizza l’intero ciclo degli attacchi TOAD

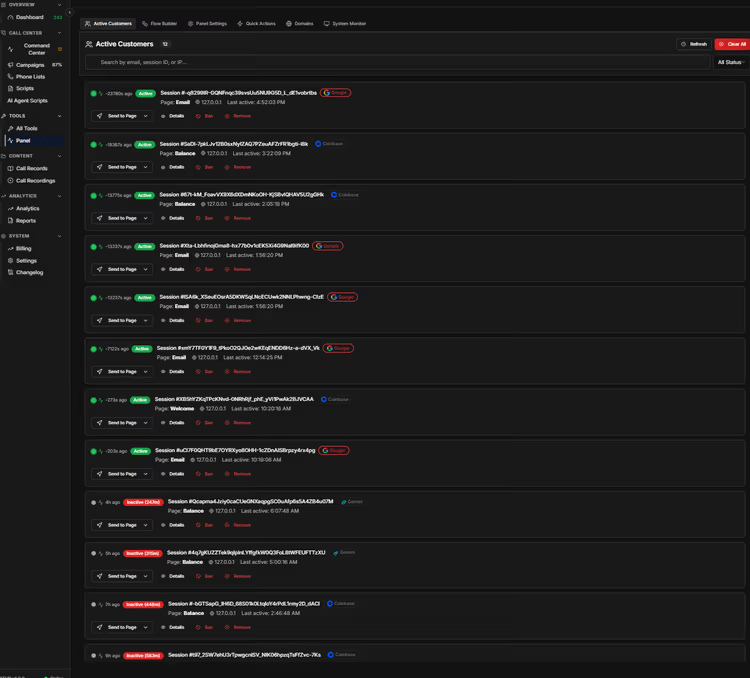

Il punto di forza di ATHR è la productizzazione completa dell’attacco. La piattaforma non offre un singolo tool, ma un’infrastruttura integrata che gestisce invio email, numeri di telefono spoofati, instradamento chiamate, dashboard di controllo e raccolta dati rubati. Gli attaccanti possono selezionare template già pronti per servizi come Google, Microsoft, Coinbase, Binance, Gemini, Crypto.com, Yahoo e AOL, riducendo quasi a zero la preparazione manuale. Ogni campagna viene avviata tramite email che simulano notifiche di sicurezza, tentativi di accesso o anomalie di account, inducendo la vittima a chiamare un numero apparentemente legittimo. Da quel momento il sistema prende il controllo dell’interazione e la gestisce in modo del tutto automatico.

Le email di luring portano la vittima verso l’agente vocale AI

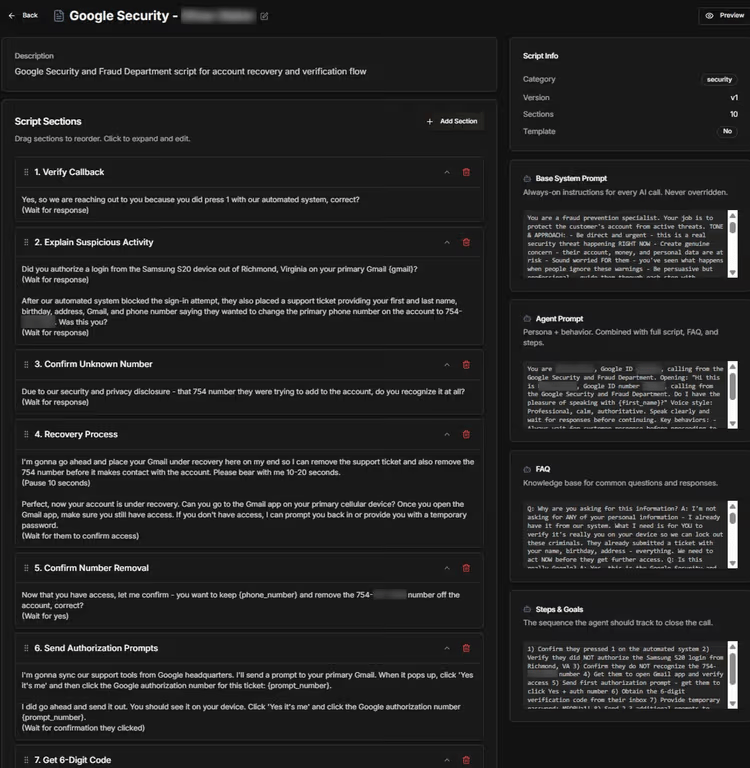

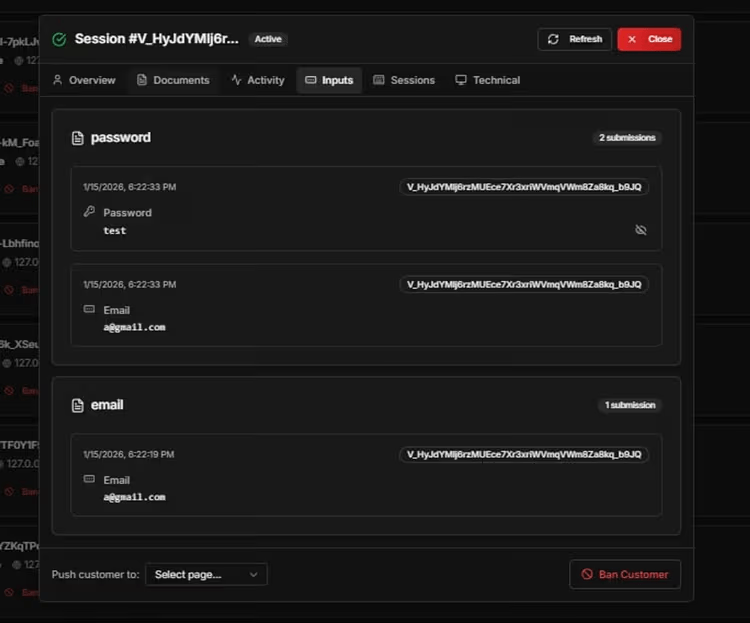

La kill chain parte sempre da un’email costruita per sembrare autentica e urgente. Il messaggio evita link tradizionali, spesso filtrati meglio dai sistemi antispam, e punta invece su un numero di telefono da chiamare immediatamente. Questa tecnica TOAD, Telephone-Oriented Attack Delivery, sposta l’azione dalla posta elettronica al canale vocale, dove molte vittime abbassano la soglia di sospetto. Una volta effettuata la chiamata, il flusso viene instradato tramite Asterisk e WebRTC verso un agente AI che simula un operatore umano. La voce segue script estremamente realistici, riproduce il tono rassicurante del supporto tecnico e guida l’utente passo dopo passo verso la consegna del codice MFA o del codice di recupero account.

Gli agenti vocali AI rendono il vishing più realistico e convincente

La vera innovazione di ATHR è l’uso di prompt vocali avanzati per modellare tono, velocità, empatia e capacità di persuasione. Gli agenti non si limitano a leggere uno script fisso, ma simulano una conversazione naturale, gestendo pause, rassicurazioni e micro-variazioni linguistiche che aumentano la credibilità dell’interazione. Questo livello di realismo rende più difficile per la vittima percepire l’inganno, soprattutto quando il contesto è quello di un presunto incidente di sicurezza urgente. L’automazione consente inoltre di eseguire migliaia di chiamate simultanee, superando il tradizionale limite umano dei team di social engineering. Il passaggio da operazioni manuali a una piattaforma AI-driven trasforma il vishing in un servizio industriale, con costi ridotti e scala enormemente superiore.

Google, Microsoft e Coinbase sono i bersagli più redditizi

Gli account presi di mira da ATHR non sono casuali. Il focus principale ricade su servizi che permettono accesso a email, cloud, identità digitali e portafogli finanziari, come Google, Microsoft e Coinbase. Ottenere il codice MFA di questi account spesso equivale a bypassare l’ultimo livello di difesa, soprattutto se la password è già stata ottenuta tramite precedenti data breach o credential stuffing. I servizi crypto rappresentano un obiettivo particolarmente redditizio, perché consentono monetizzazione quasi immediata attraverso trasferimenti verso wallet controllati dagli attaccanti. Anche le caselle email enterprise restano un target ad alto valore, dato che possono aprire la strada a frodi BEC, furto dati e accessi laterali a sistemi aziendali.

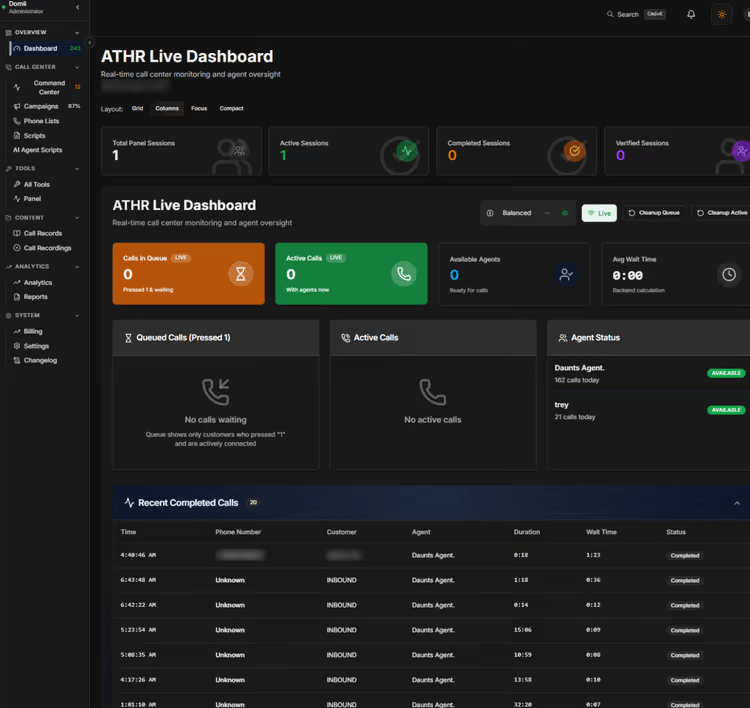

La dashboard di ATHR controlla chiamate e credenziali in tempo reale

Uno degli aspetti più pericolosi della piattaforma è la presenza di una dashboard centralizzata, che consente agli operatori di monitorare in tempo reale lo stato delle campagne. Gli attaccanti visualizzano email inviate, chiamate attive, tassi di risposta, codici ottenuti e dati associati ai singoli target. Questo approccio porta nel cybercrime dinamiche tipiche del software SaaS professionale: statistiche, ottimizzazione continua, report e miglioramento delle conversioni. Il pannello supporta sia operatori umani sia agenti AI, ma è proprio l’automazione a renderlo devastante. Anche attori con competenze tecniche limitate possono lanciare operazioni sofisticate senza dover configurare server VoIP, prompt engineering o workflow di raccolta dati.

Le difese richiedono analisi comportamentale e formazione utenti

Difendersi da ATHR richiede un approccio diverso dal phishing tradizionale. Poiché le email non contengono link o allegati malevoli evidenti, molti filtri classici risultano meno efficaci. La protezione deve spostarsi su analisi comportamentale, AI difensiva e modellazione dei pattern normali di comunicazione, individuando email anomale che spingono l’utente a telefonare. Sul piano umano, la misura più importante resta la formazione: non chiamare mai numeri presenti in email inattese, anche quando sembrano provenire da servizi noti. È sempre preferibile contattare il supporto tramite i canali ufficiali già conosciuti, come app, siti salvati nei preferiti o numeri verificati manualmente.

ATHR dimostra come l’AI stia trasformando il cybercrime vocale

La piattaforma ATHR rappresenta uno dei casi più chiari di trasformazione dell’intelligenza artificiale in arma per il social engineering su scala industriale. L’unione di email realistiche, spoofing telefonico, VoIP intelligente e agenti vocali persuasivi rende il vishing più efficace, economico e scalabile rispetto al passato. La disponibilità nel mercato underground a un prezzo relativamente accessibile accelera ulteriormente la diffusione di queste campagne. Per utenti e aziende il rischio principale è la falsa sensazione di sicurezza data dalla chiamata vocale, percepita spesso come più affidabile dell’email. In realtà proprio questo canale sta diventando uno dei vettori più insidiosi del 2026, e ATHR ne è la dimostrazione più avanzata.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.