L’Operazione PowerOFF segna uno dei più ampi interventi globali contro l’ecosistema DDoS-for-hire, con oltre 75.000 utenti identificati e una vasta infrastruttura illegale smantellata. L’azione coordinata tra 21 paesi ha portato al sequestro di 53 domini, arresti mirati e attività di prevenzione su larga scala. In parallelo, i ricercatori hanno individuato la botnet PowMix, una minaccia avanzata che sfrutta campagne di phishing per colpire la forza lavoro nella Repubblica Ceca. Questi due sviluppi evidenziano un doppio fronte nella cyber sicurezza globale: da un lato la repressione dei servizi DDoS accessibili al pubblico, dall’altro l’evoluzione di malware sempre più stealth e mirati.

Cosa leggere

Operazione PowerOFF colpisce i servizi DDoS-for-hire su scala globale

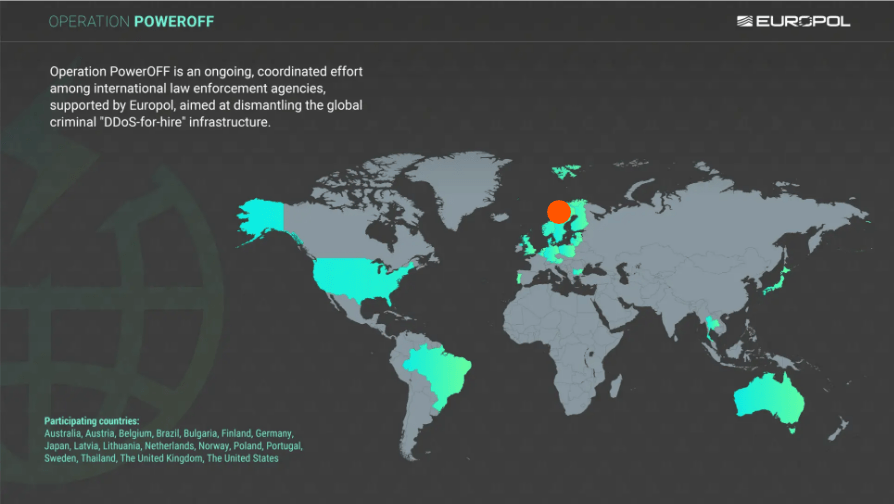

L’operazione ha coinvolto forze dell’ordine di Europa, Americhe e Asia, con il supporto di Europol per l’analisi dei dati e la coordinazione investigativa. Il focus principale erano i servizi booter e stresser, piattaforme che permettono a utenti privi di competenze tecniche di lanciare attacchi DDoS su richiesta. Questi servizi sfruttano reti di dispositivi compromessi, inclusi router domestici e sistemi IoT, per generare traffico malevolo e saturare infrastrutture bersaglio. L’azione ha incluso 25 perquisizioni e quattro arresti, oltre alla disattivazione di infrastrutture chiave utilizzate per orchestrare gli attacchi. I database sequestrati contengono informazioni su milioni di account, evidenziando la portata industriale del fenomeno.

Oltre 75.000 utenti ricevono avvisi dalle autorità

Una componente centrale dell’operazione è stata l’attività preventiva. Le autorità hanno inviato più di 75.000 notifiche tra email e lettere agli utenti identificati, informandoli della natura illegale delle loro attività e delle possibili conseguenze legali. Questo approccio mira a ridurre la domanda di servizi DDoS piuttosto che limitarsi a colpire l’offerta. Le campagne di sensibilizzazione includono anche annunci mirati sui motori di ricerca e la rimozione di oltre 100 URL promozionali. In alcuni casi sono stati inviati messaggi direttamente su blockchain utilizzate per pagamenti illeciti, dimostrando un uso innovativo degli stessi canali sfruttati dai criminali.

I servizi booter trasformano il DDoS in un business accessibile

Il successo di questi servizi deriva dalla loro semplicità d’uso. Gli utenti possono selezionare un target, pagare una tariffa e lanciare un attacco in pochi minuti. Questo modello ha democratizzato il DDoS, trasformandolo da tecnica avanzata a servizio disponibile per chiunque. Le motivazioni spaziano da attacchi opportunistici e vandalismo digitale fino a estorsioni e operazioni ideologiche. L’Operazione PowerOFF dimostra che questo mercato è ormai sotto pressione crescente, ma anche che la sua resilienza resta elevata grazie alla continua rigenerazione di infrastrutture e domini.

La botnet PowMix prende di mira la forza lavoro della Repubblica Ceca

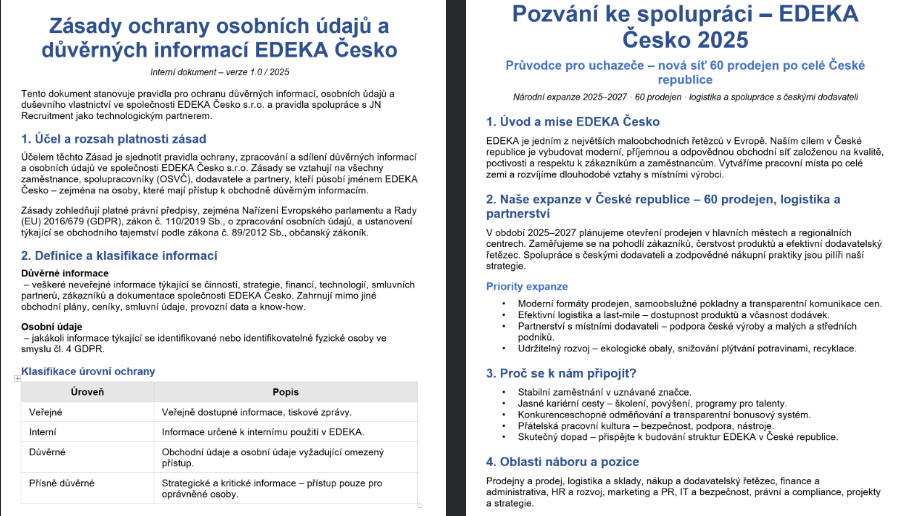

Parallelamente alla repressione dei servizi DDoS, emerge la minaccia della botnet PowMix, attiva almeno dalla fine del 2025. Il malware colpisce in modo mirato professionisti e aziende nella Repubblica Ceca, con particolare attenzione a settori come risorse umane, reclutamento, ambito legale e logistica. Le campagne utilizzano email di phishing altamente credibili, con riferimenti a normative locali e marchi reali per aumentare la probabilità di successo. Questo approccio indica un’evoluzione verso attacchi più mirati e contestualizzati, progettati per ingannare specifiche categorie professionali.

PowMix utilizza PowerShell e tecniche fileless per l’infezione

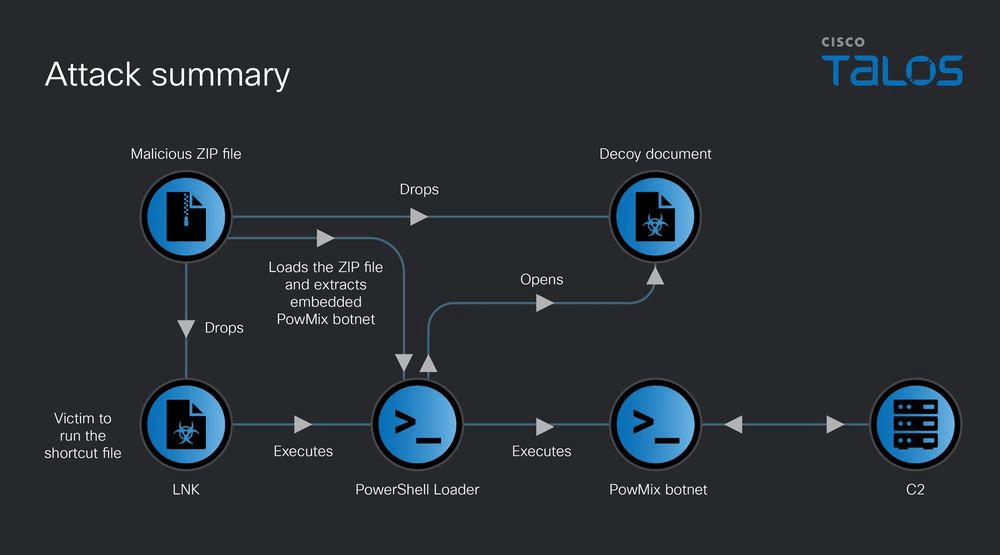

Il vettore iniziale è un archivio ZIP contenente un file LNK, che avvia uno script PowerShell progettato per eseguire il payload direttamente in memoria. Il malware evita di scrivere file su disco, riducendo la probabilità di rilevamento da parte degli antivirus tradizionali. Il loader disabilita il sistema di scansione AMSI e utilizza tecniche di offuscamento per nascondere il codice. Il payload viene estratto da dati codificati all’interno del file e lanciato tramite Invoke-Expression, senza lasciare tracce persistenti evidenti. Questo approccio fileless rappresenta uno degli aspetti più avanzati della minaccia.

Persistenza e evasione rendono PowMix difficile da rilevare

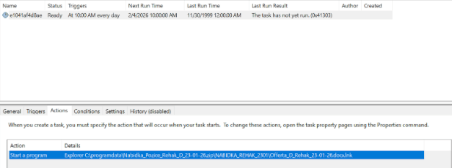

Una volta eseguito, PowMix stabilisce la persistenza tramite attività pianificate di Windows con nomi casuali, che eseguono il malware in modo ricorrente. Il sistema utilizza mutex globali per evitare duplicazioni e verifica il processo padre per assicurarsi di operare solo in contesti legittimi come svchost.exe o powershell.exe. Queste tecniche riducono l’efficacia delle sandbox e dei sistemi di analisi automatica. Il malware utilizza anche comunicazioni cifrate con i server di comando e controllo, con intervalli di beaconing variabili per evitare pattern riconoscibili. Questo livello di sofisticazione rende PowMix particolarmente adatto a campagne stealth prolungate.

La botnet consente controllo remoto e autodistruzione

PowMix offre agli attaccanti un set completo di funzionalità operative. È possibile eseguire codice arbitrario da remoto, aggiornare dinamicamente i server C2 e distruggere completamente il malware tramite comandi dedicati. La funzione di autodistruzione elimina le tracce e rende più difficile l’analisi forense. Il malware condivide caratteristiche con campagne precedenti, indicando una continuità nello sviluppo e un possibile riutilizzo di toolkit esistenti. Questo suggerisce la presenza di gruppi organizzati che evolvono progressivamente le proprie tecniche.

Repressione e minacce avanzate convergono nello stesso scenario

L’Operazione PowerOFF e la scoperta di PowMix mostrano due facce della stessa realtà. Da un lato le autorità internazionali colpiscono l’infrastruttura dei servizi DDoS accessibili al pubblico, dall’altro emergono minacce più sofisticate che puntano a obiettivi specifici con tecniche avanzate. Questo scenario evidenzia una trasformazione del cybercrime: mentre alcune attività diventano più difficili da sostenere a livello industriale, altre si spostano verso operazioni mirate e stealth. Le organizzazioni devono quindi affrontare contemporaneamente minacce di massa e attacchi altamente specializzati, adottando strategie difensive multilivello.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.