Due eventi distinti ma profondamente collegati evidenziano criticità strutturali nella sicurezza informatica statunitense: la condanna di due cittadini per una laptop farm utilizzata da lavoratori IT nordcoreani e la violazione dei dati di 13,5 milioni di account di McGraw Hill. Entrambi i casi mettono in luce vulnerabilità legate al lavoro remoto, alla gestione delle identità digitali e alla configurazione delle piattaforme cloud, dimostrando come errori operativi e modelli di lavoro distribuiti possano essere sfruttati su larga scala.

Cosa leggere

Due cittadini USA condannati per schema IT al servizio della Corea del Nord

Le autorità statunitensi hanno condannato Kejia Wang e Zhenxing Wang a pene rispettivamente di 108 e 92 mesi di carcere per aver facilitato un sistema di frode internazionale legato a lavoratori IT nordcoreani. I due hanno creato un’infrastruttura complessa che ha permesso a personale tecnico collegato al regime di Pyongyang di ottenere impieghi presso oltre 100 aziende americane, incluse grandi corporation. L’operazione ha generato oltre 5 milioni di dollari, contribuendo indirettamente al finanziamento del regime nordcoreano.

Il sistema sfruttava identità rubate e società di comodo

Lo schema si basava sull’uso sistematico di identità rubate appartenenti a cittadini statunitensi, oltre 80 secondo le indagini. I responsabili hanno creato società fittizie, conti finanziari e siti web per costruire una falsa presenza sul territorio americano. Questo ha permesso ai lavoratori nordcoreani di superare i controlli di verifica delle aziende e accedere a posizioni remote in ambito IT. Il danno stimato per le aziende coinvolte supera i 3 milioni di dollari, ma il rischio principale riguarda l’accesso a sistemi sensibili da parte di attori ostili.

La laptop farm permetteva accessi remoti indistinguibili

Elemento chiave dell’operazione era la cosiddetta laptop farm, un’infrastruttura fisica composta da dispositivi aziendali ospitati negli Stati Uniti. I laptop venivano collegati a reti locali domestiche e controllati da remoto dai lavoratori nordcoreani, simulando una presenza fisica legittima. Questo metodo consentiva di aggirare controlli basati su geolocalizzazione e sicurezza endpoint. Le autorità considerano questo schema una minaccia diretta alla sicurezza nazionale, perché permette a operatori stranieri di accedere a sistemi aziendali critici senza essere rilevati.

McGraw Hill subisce un data breach da 13,5 milioni di account

Parallelamente, McGraw Hill ha confermato una violazione che ha esposto i dati di circa 13,5 milioni di utenti. L’incidente è stato causato da una configurazione errata della piattaforma Salesforce, sfruttata da attori malevoli per accedere ai dati. Le informazioni compromesse includono nomi, indirizzi, numeri di telefono ed email, ma non dati finanziari o informazioni altamente sensibili come numeri di previdenza sociale. L’azienda ha dichiarato di aver messo in sicurezza i sistemi subito dopo la scoperta e di aver avviato indagini approfondite.

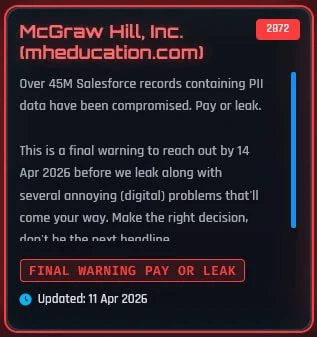

ShinyHunters rivendica l’attacco e tenta estorsione

Il gruppo ShinyHunters, noto per operazioni simili, ha rivendicato il breach e minacciato la pubblicazione dei dati sul dark web. Gli attaccanti hanno imposto una scadenza per il pagamento di un riscatto, trasformando l’incidente in un caso di estorsione cyber. McGraw Hill ha collaborato con esperti di sicurezza e con il provider cloud per analizzare l’accaduto e rafforzare le difese. La dinamica evidenzia come le misconfigurazioni cloud possano essere sfruttate rapidamente per attacchi su larga scala.

Le misconfigurazioni cloud restano uno dei principali vettori di attacco

Il caso McGraw Hill dimostra che la sicurezza delle piattaforme cloud dipende fortemente dalla corretta configurazione. Anche infrastrutture robuste possono diventare vulnerabili se impostate in modo errato. Le piattaforme CRM e i sistemi di gestione dati rappresentano obiettivi particolarmente sensibili perché contengono grandi volumi di informazioni personali. Gli attaccanti sfruttano queste debolezze per ottenere accesso massivo ai dati senza dover violare direttamente sistemi complessi.

Lavoro remoto e gestione identità sotto pressione

Entrambi gli eventi evidenziano una criticità comune: la gestione delle identità digitali in ambienti distribuiti. Nel caso della laptop farm, il problema riguarda la verifica dell’identità dei lavoratori remoti, mentre nel breach McGraw Hill emerge la difficoltà di proteggere dati in ambienti cloud condivisi. La combinazione di lavoro remoto, outsourcing e infrastrutture digitali aumenta la superficie di attacco, rendendo più complesso il controllo da parte delle aziende.

Le aziende devono rafforzare controlli e configurazioni

Le implicazioni per le organizzazioni sono significative. È necessario implementare controlli più rigorosi sulle identità, inclusi sistemi di verifica avanzata e monitoraggio continuo degli accessi. Allo stesso tempo, la gestione delle piattaforme cloud richiede audit costanti e configurazioni sicure per evitare esposizioni accidentali. La prevenzione passa anche attraverso la formazione del personale e l’adozione di strumenti di rilevamento delle anomalie.

Due casi che riflettono l’evoluzione delle minacce cyber

Le condanne per la laptop farm nordcoreana e il breach di McGraw Hill rappresentano due facce della stessa evoluzione del cybercrime. Da un lato operazioni sofisticate che sfruttano il lavoro remoto per infiltrarsi nelle aziende, dall’altro attacchi opportunistici che colpiscono configurazioni errate su larga scala. Entrambi i fenomeni dimostrano che la sicurezza informatica non può più essere considerata un elemento secondario ma deve essere integrata in ogni livello operativo.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.