La CISA segnala un attacco alla supply chain che colpisce il pacchetto Axios per Node.js e aggiorna il catalogo Known Exploited Vulnerabilities (KEV) con otto nuove falle attivamente sfruttate. L’allerta evidenzia compromissioni reali su ambienti di sviluppo, pipeline CI/CD e infrastrutture esposte. L’impatto è trasversale e coinvolge anche Apache ActiveMQ, Google Antigravity IDE e SGLang, con scenari di remote code execution e furto credenziali. La minaccia si estende all’intera supply chain software moderna.

Cosa leggere

Attacco supply chain su Axios compromette npm e ambienti di sviluppo

Gli aggressori compromettono le versioni [email protected] e [email protected], introducendo una dipendenza malevola che scarica payload multistadio. Il pacchetto infetto integra [email protected], utilizzato per distribuire un remote access trojan capace di esfiltrare dati sensibili e generare traffico anomalo. L’infezione si attiva durante operazioni comuni come npm install o npm update, rendendo vulnerabili repository, sistemi locali e pipeline automatizzate. Il rischio è elevato perché Axios rappresenta una libreria centrale per applicazioni JavaScript sia lato server sia lato client.

- npm Docs: Securing your code

La compromissione di un singolo pacchetto consente agli attaccanti di scalare rapidamente su larga scala.

CISA aggiorna il catalogo KEV con otto vulnerabilità sfruttate

La CISA inserisce otto nuove vulnerabilità nel catalogo KEV, imponendo interventi rapidi per ridurre l’esposizione. Le falle riguardano prodotti diffusi in ambienti enterprise e infrastrutture critiche. Tra queste emergono problemi di bypass autenticazione, path traversal, impersonazione senza credenziali e cross-site scripting. Sistemi come PaperCut, JetBrains TeamCity, Kentico Xperience, Quest KACE e Zimbra Collaboration Suite risultano coinvolti con scadenze di mitigazione ravvicinate.

- CVE-2023-27351 PaperCut NG/MF Improper Authentication Vulnerability

- CVE-2024-27199 JetBrains TeamCity Relative Path Traversal Vulnerability

- CVE-2025-2749 Kentico Xperience Path Traversal Vulnerability

- CVE-2025-32975 Quest KACE Systems Management Appliance (SMA) Improper Authentication Vulnerability

- CVE-2025-48700 Synacor Zimbra Collaboration Suite (ZCS) Cross-site Scripting Vulnerability

- CVE-2026-20122 Cisco Catalyst SD-WAN Manager Incorrect Use of Privileged APIs Vulnerability

- CVE-2026-20128 Cisco Catalyst SD-WAN Manager Storing Passwords in a Recoverable Format Vulnerability

- CVE-2026-20133 Cisco Catalyst SD-WAN Manager Exposure of Sensitive Information to an Unauthorized Actor

Tre vulnerabilità colpiscono anche Cisco Catalyst SD-WAN Manager, con scenari che includono accesso a password, abuso API e esposizione di dati sensibili. L’aggiornamento conferma un trend di sfruttamento attivo su larga scala.

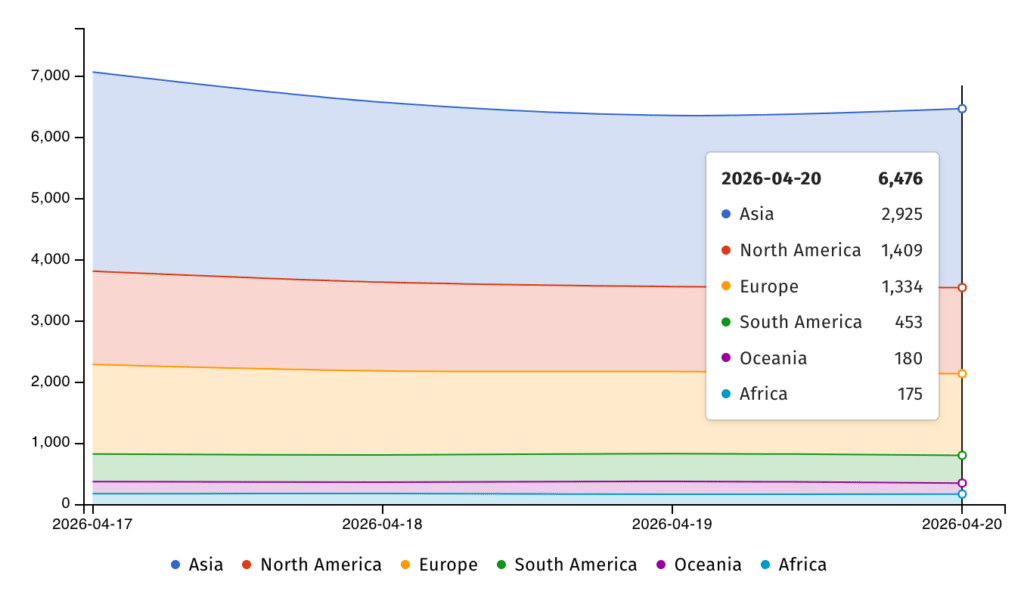

Apache ActiveMQ espone migliaia di server a esecuzione codice remoto

Una vulnerabilità critica in Apache ActiveMQ consente esecuzione di codice remoto su broker non aggiornati. Il problema deriva da una validazione input insufficiente e interessa oltre 6400 server esposti online. La distribuzione globale evidenzia una presenza significativa in Asia, Nord America ed Europa. Gli attaccanti sfruttano il protocollo interno e parametri di configurazione per eseguire comandi sul sistema. La patch è disponibile nelle versioni aggiornate del software, ma i sistemi non aggiornati restano altamente vulnerabili. ActiveMQ rappresenta un target privilegiato perché utilizzato in ambienti enterprise per la gestione dei messaggi.

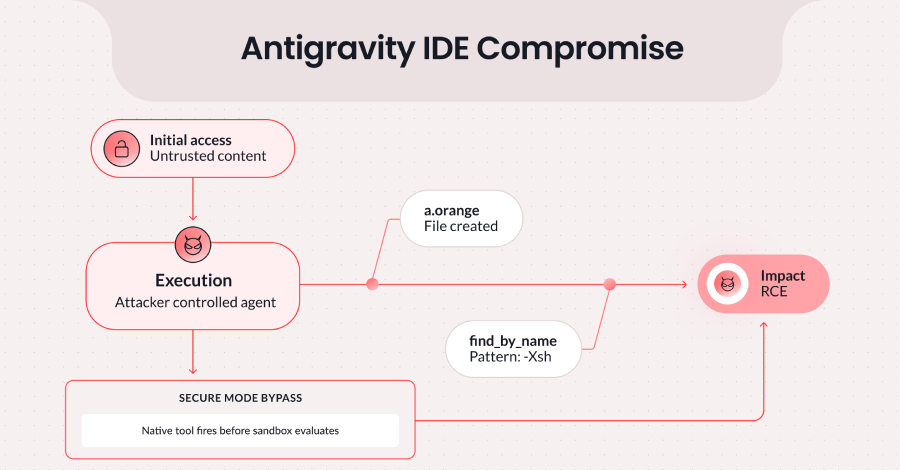

Google corregge vulnerabilità critica in Antigravity IDE

Google interviene su una vulnerabilità nell’Antigravity IDE, un ambiente di sviluppo agentico progettato per interazioni avanzate con modelli AI. La falla combina creazione file e sanitizzazione insufficiente, permettendo bypass della modalità sicura. L’attaccante sfrutta il tool di ricerca interno per iniettare comandi tramite parametri manipolati.

Il risultato è una remote code execution senza necessità di interazione aggiuntiva. Il problema evidenzia i rischi legati agli ambienti di sviluppo intelligenti, dove input esterni possono influenzare direttamente l’esecuzione locale. La patch risolve il problema ma richiede aggiornamenti immediati.

SGLang vulnerabile a command injection tramite modelli GGUF

Il framework SGLang introduce una vulnerabilità critica identificata come CVE-2026-5760 con punteggio CVSS 9.8. Il problema consente command injection attraverso file modello GGUF contenenti payload malevoli. L’exploit sfrutta template Jinja2 non sandboxati che eseguono codice Python arbitrario sul server. L’attacco si attiva quando il modello viene caricato e utilizzato da endpoint specifici. Questo scenario dimostra i rischi legati all’uso di modelli AI provenienti da repository non verificati. La mitigazione richiede l’adozione di ambienti sandbox per il rendering dei template e un controllo rigoroso delle fonti dei modelli.

Le contromisure urgenti per sviluppatori e organizzazioni

Le organizzazioni devono intervenire rapidamente per contenere il rischio. È fondamentale evitare le versioni compromesse di Axios e adottare versioni sicure. La rimozione delle dipendenze malevole e la rotazione delle credenziali rappresentano passaggi critici. L’uso di configurazioni come ignore-scripts nei gestori di pacchetti riduce il rischio di esecuzione automatica di codice. Il monitoraggio delle connessioni di rete e delle attività sospette aiuta a individuare eventuali compromissioni. Anche l’aggiornamento immediato dei sistemi vulnerabili inclusi ActiveMQ, strumenti enterprise e framework AI è essenziale per prevenire sfruttamenti attivi.

La supply chain software resta il punto più debole dell’ecosistema

Il caso evidenzia come la supply chain software rappresenti uno dei vettori di attacco più efficaci. Un singolo pacchetto compromesso può propagarsi rapidamente a migliaia di progetti e sistemi. L’integrazione crescente tra sviluppo software, cloud e intelligenza artificiale amplifica questo rischio. Le vulnerabilità nei framework AI e negli strumenti di sviluppo dimostrano che il perimetro di sicurezza si estende ben oltre il codice applicativo. La difesa richiede un approccio strutturato basato su verifica delle dipendenze, isolamento degli ambienti e monitoraggio continuo.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.