Il malware FakeWallet emerge come una delle minacce più sofisticate su iOS, diffondendosi tramite applicazioni phishing presenti sull’App Store e rubando seed phrase e chiavi private dai wallet crypto. La campagna, individuata da Kaspersky a marzo 2026, risulta attiva dall’autunno 2025 e sfrutta tecniche avanzate di iniezione di codice. Gli attaccanti mirano inizialmente a utenti cinesi, ma l’architettura del malware consente un’espansione globale. Il rischio riguarda sia wallet hot sia cold, rendendo l’impatto particolarmente critico per gli utenti di criptovalute.

Cosa leggere

FakeWallet sfrutta App Store e provisioning enterprise per diffondersi

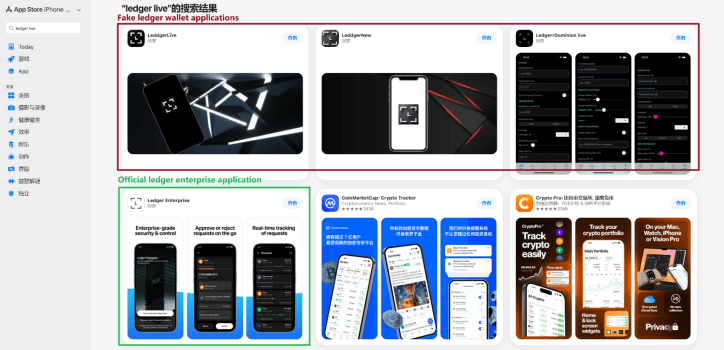

Gli attaccanti pubblicano oltre venti applicazioni fasulle direttamente sull’App Store regionale cinese, utilizzando tecniche di typosquatting e icone identiche a quelle dei wallet ufficiali. Alcune app si presentano come strumenti innocui, come giochi o calcolatrici, per superare i controlli. Una volta avviate, queste applicazioni aprono pagine web che simulano lo store ufficiale e guidano l’utente verso l’installazione di versioni trojanizzate tramite enterprise provisioning profiles. Questo metodo consente l’installazione di software malevolo senza jailbreak e aggira i controlli standard della piattaforma.

Il malware intercetta seed phrase e chiavi private nei wallet

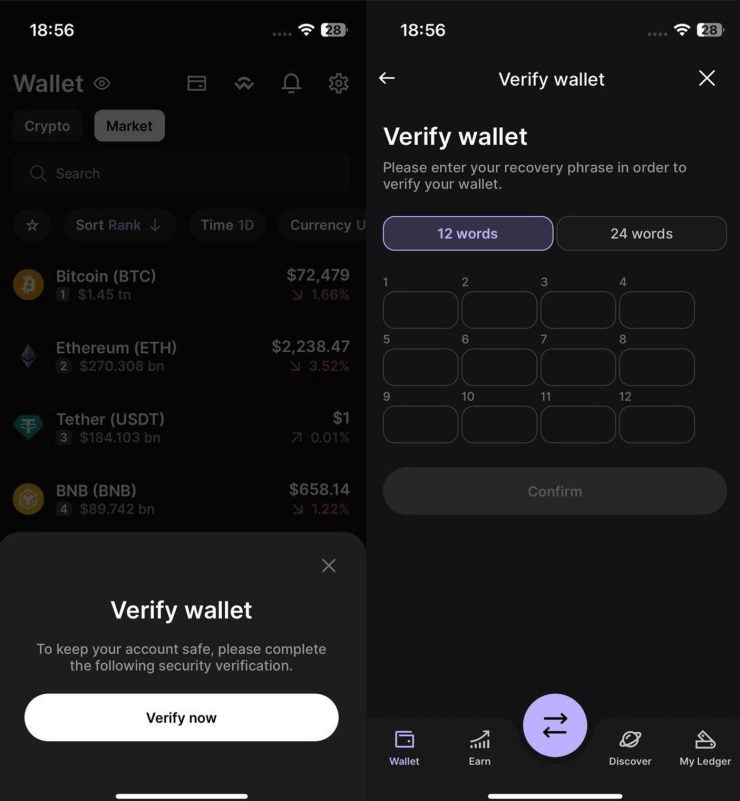

La forza di FakeWallet risiede nella capacità di integrarsi nei wallet legittimi mantenendone le funzionalità. Il malware inietta librerie malevole negli eseguibili e intercetta le schermate in cui l’utente inserisce la recovery phrase o le chiavi private. I dati vengono estratti, concatenati e preparati per l’esfiltrazione senza alterare l’esperienza utente. Questo approccio stealth permette al trojan di operare senza generare sospetti, aumentando la probabilità di successo dell’attacco.

Il processo di esfiltrazione usa crittografia RSA e codifica Base64

I dati sensibili raccolti vengono crittografati utilizzando RSA secondo lo standard PKCS #1 e successivamente codificati in Base64. Il malware invia il payload a un server di comando e controllo tramite richieste POST, includendo metadati come tipo di wallet, nome dell’app e identificativo del dispositivo. Questo processo avviene in background e continua anche dopo la chiusura dell’app, grazie a meccanismi di persistenza che salvano lo stato sul dispositivo. La resilienza del sistema rende difficile individuare e interrompere l’esfiltrazione.

Targeting mirato ai principali wallet crypto su iOS

FakeWallet prende di mira wallet diffusi come MetaMask, Ledger, Trust Wallet, Coinbase, TokenPocket, imToken e Bitpie. Il malware include moduli specifici per ciascun wallet, adattando il comportamento in base al target. Nei wallet hot intercetta direttamente la visualizzazione delle seed phrase, mentre per dispositivi come Ledger utilizza schermate di phishing realistiche durante la configurazione. Il supporto per il dizionario BIP-39 consente di validare le parole inserite, aumentando la credibilità dell’interfaccia malevola.

Tecniche di iniezione avanzata sfruttano il runtime iOS

Gli sviluppatori del malware utilizzano tecniche avanzate di code injection per inserire librerie come file dylib negli eseguibili. Il codice modifica il comportamento di componenti chiave tramite hooking di metodi e runtime Objective-C. In alcune varianti vengono utilizzate sezioni personalizzate e configurazioni JSON per controllare dinamicamente il comportamento del malware. Le versioni basate su React Native modificano la navigazione interna per inserire schermate di phishing durante l’uso normale dell’applicazione. Questa flessibilità consente aggiornamenti rapidi senza interventi strutturali.

Collegamento operativo con il trojan SparkKitty

L’analisi del codice rivela una connessione con il trojan SparkKitty, suggerendo un’origine comune delle campagne. Alcuni moduli risultano condivisi tra le due minacce, indicando riutilizzo di componenti per accelerare lo sviluppo. Questo approccio riduce i tempi di rilascio di nuove varianti e aumenta la capacità degli attaccanti di adattarsi rapidamente ai controlli di sicurezza. La presenza di codice comune tra piattaforme diverse evidenzia una strategia coordinata nel targeting degli utenti crypto.

Impatto diretto sugli utenti e perdita immediata dei fondi

Una volta ottenuta la seed phrase, gli attaccanti possono accedere immediatamente ai fondi senza ulteriori autorizzazioni. Il malware consente anche il furto di chiavi private in alcune configurazioni, ampliando il rischio. Gli utenti colpiti perdono il controllo dei wallet in modo irreversibile. La combinazione di distribuzione tramite store e tecniche di iniezione avanzata rende l’attacco particolarmente efficace e difficile da individuare in tempo utile.

Apple rimuove le app ma il rischio resta elevato

Dopo la segnalazione, diverse applicazioni sono state rimosse dall’App Store, ma la campagna dimostra che anche ambienti controllati possono essere sfruttati. Gli attaccanti possono pubblicare nuove versioni con nomi differenti, mantenendo attiva la minaccia. I sistemi di protezione integrati offrono una prima difesa, ma non eliminano completamente il rischio derivante da installazioni esterne e tecniche di social engineering.

FakeWallet segna una nuova fase dei cryptostealer su iOS

Il caso evidenzia un’evoluzione significativa nel panorama delle minacce mobile. FakeWallet combina distribuzione tramite store ufficiale, phishing avanzato e tecniche di iniezione per creare un attacco altamente efficace. Gli utenti devono prestare attenzione alle applicazioni installate e verificare sempre l’origine dei download. Il malware dimostra che la sicurezza dell’ecosistema iOS non è immune da campagne mirate e che la protezione dei wallet crypto richiede un livello di attenzione sempre più elevato.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.