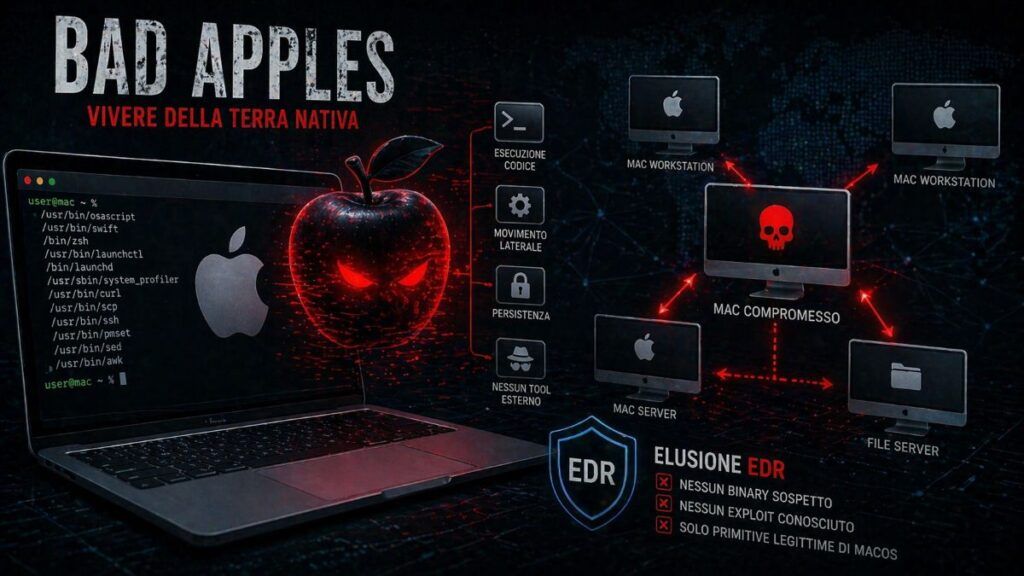

La minaccia Bad Apples dimostra come sia possibile compromettere sistemi macOS sfruttando esclusivamente funzionalità native del sistema operativo. Gli attaccanti utilizzano tecniche living-off-the-land per eseguire codice e muoversi lateralmente senza introdurre malware tradizionale. Il risultato è un’attività estremamente stealth che aggira molti controlli di sicurezza basati su file o processi sospetti. Il caso evidenzia una trasformazione del tradecraft offensivo verso l’abuso sistematico delle primitive integrate.

Cosa leggere

Remote Application Scripting consente esecuzione remota invisibile

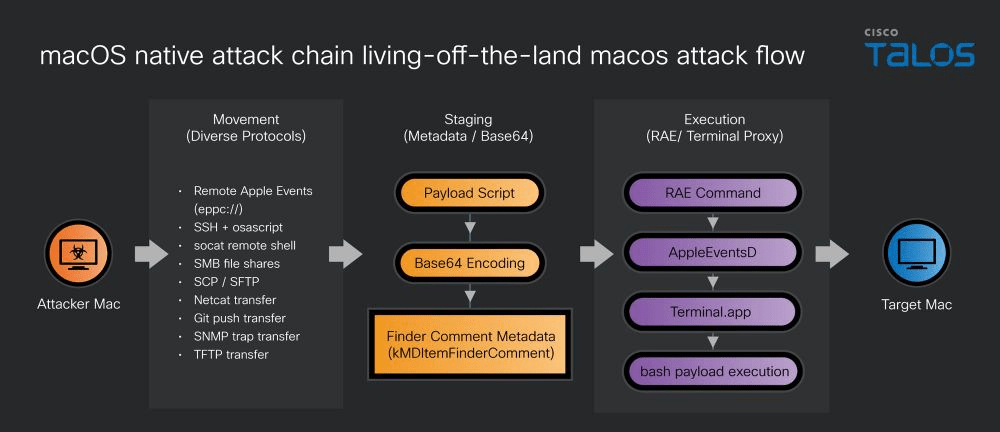

Gli attaccanti sfruttano Remote Application Scripting, noto anche come Remote Apple Events, per inviare comandi a sistemi remoti tramite protocollo eppc. Il meccanismo consente di controllare applicazioni come Terminal senza aprire una shell interattiva. Il payload viene codificato in Base64, trasferito e decodificato direttamente sul sistema target. Il processo avviene in due fasi: creazione del file in una directory temporanea e successiva esecuzione tramite bash. Questo approccio riduce drasticamente la visibilità nei log e rende difficile identificare l’attività malevola.

AppleScript e SSH permettono operazioni senza tracce evidenti

L’uso combinato di AppleScript e SSH consente agli attaccanti di eseguire comandi senza generare eventi tipici delle shell. Il comando osascript invoca script che operano tramite interfacce grafiche e IPC, bypassando molti sistemi di monitoraggio. Questo metodo permette la creazione di file, la raccolta di informazioni e l’esecuzione di payload mantenendo un profilo basso. L’assenza di processi shell evidenti riduce l’efficacia delle soluzioni di detection tradizionali.

Metadati Spotlight nascondono payload senza scrittura su disco

Una delle tecniche più sofisticate riguarda l’uso dei metadati Spotlight. Gli attaccanti memorizzano payload codificati nel campo kMDItemFinderComment, evitando di scrivere file malevoli nel data fork. Il contenuto viene successivamente estratto con strumenti di sistema e decodificato per l’esecuzione. Questo approccio consente di nascondere codice all’interno di attributi apparentemente innocui, eludendo scanner file-based e controlli antivirus.

LaunchAgent garantisce persistenza tramite login utente

Per mantenere l’accesso nel tempo, gli attaccanti installano un LaunchAgent nella directory utente. Il file plist esegue automaticamente la catena di estrazione del payload al login. Il meccanismo sfrutta componenti legittimi di sistema e si integra con il ciclo di avvio standard. Questa forma di persistenza risulta difficile da individuare perché non introduce binari sospetti e utilizza configurazioni già previste dal sistema operativo.

Socat e protocolli nativi abilitano movimento laterale

Gli attaccanti utilizzano strumenti come socat per creare shell remote e sfruttano protocolli nativi come SMB, Git, TFTP e SNMP per trasferire dati e toolkit. Questo approccio evita l’uso di strumenti esterni e si mimetizza nel traffico legittimo della rete. Ogni protocollo offre un canale alternativo, permettendo agli attaccanti di adattarsi all’ambiente target e scegliere il metodo meno monitorato. La flessibilità operativa aumenta la resilienza dell’attacco.

RPC e Apple Events diventano vettori principali di attacco

Il traffico generato tramite AppleEventsD e protocollo eppc rappresenta uno degli indicatori principali dell’attività. Le catene di esecuzione coinvolgono processi come launchd, AppleEventsD, Terminal e bash. Tuttavia, l’uso di IPC e automazione applicativa rende queste sequenze meno evidenti rispetto a un attacco tradizionale. Gli attaccanti sfruttano questa caratteristica per mantenere un basso profilo durante tutte le fasi dell’intrusione.

Indicatori di compromissione emergono da comportamenti anomali

Il rilevamento si basa principalmente su analisi comportamentali. Tra i segnali più rilevanti figurano traffico anomalo su porte associate a eppc, utilizzo frequente di comandi di decodifica Base64 e accesso ai metadati Spotlight. Anche modifiche ai commenti Finder e chiamate ripetute a strumenti di sistema possono indicare attività sospette. L’analisi dei process tree aiuta a individuare sequenze non comuni che coinvolgono componenti di sistema.

Mitigazioni richiedono controllo su IPC e servizi nativi

La difesa contro Bad Apples richiede un approccio basato su visibilità e restrizione delle funzionalità non necessarie. Disabilitare Remote Apple Events quando non richiesto riduce la superficie di attacco. Monitorare metadati, LaunchAgent e protocolli di rete aiuta a individuare comportamenti anomali. L’adozione di controlli su IPC e logging avanzato permette di rilevare attività che sfuggono ai sistemi tradizionali.

Bad Apples segna un’evoluzione del tradecraft su macOS

Il caso evidenzia una tendenza crescente nell’uso di tecniche living-off-the-land su macOS. Gli attaccanti sfruttano strumenti integrati per ridurre la dipendenza da malware esterno e aumentare la stealthiness. Questa strategia rende più difficile la rilevazione e prolunga la permanenza nelle reti compromesse. La sicurezza dei sistemi Apple richiede quindi un aggiornamento delle strategie difensive, con focus su comportamenti e interazioni tra componenti di sistema piuttosto che su file malevoli.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.