GopherWhisper emerge come un nuovo gruppo APT allineato alla Cina che prende di mira istituzioni governative della Mongolia utilizzando un arsenale di malware sviluppato principalmente in Go. L’operazione si distingue per l’uso sistematico di servizi cloud legittimi come Slack, Discord e Microsoft Graph per il comando e controllo (C2), rendendo il traffico indistinguibile da comunicazioni aziendali normali. Il toolkit include backdoor avanzate e strumenti di esfiltrazione che consentono accesso persistente e raccolta dati senza infrastrutture dedicate. L’attacco dimostra un’evoluzione significativa nelle tecniche di spionaggio statale.

Cosa leggere

GopherWhisper emerge come nuovo APT China-aligned senza precedenti noti

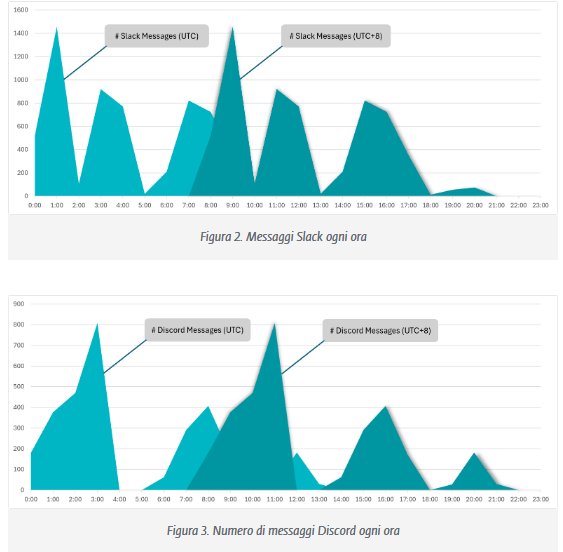

Le analisi indicano che GopherWhisper rappresenta un attore completamente nuovo nel panorama delle minacce, senza sovrapposizioni dirette con gruppi APT già documentati. L’allineamento alla Cina emerge da indicatori operativi come gli orari di attività concentrati nel fuso UTC+8 e metadati coerenti con ambienti di sviluppo cinesi. Il gruppo ha mantenuto un profilo basso per mesi prima della scoperta, dimostrando capacità avanzate di stealth e pianificazione. L’obiettivo principale è lo spionaggio su enti governativi mongoli, con focus su raccolta di documenti sensibili e accesso remoto ai sistemi.

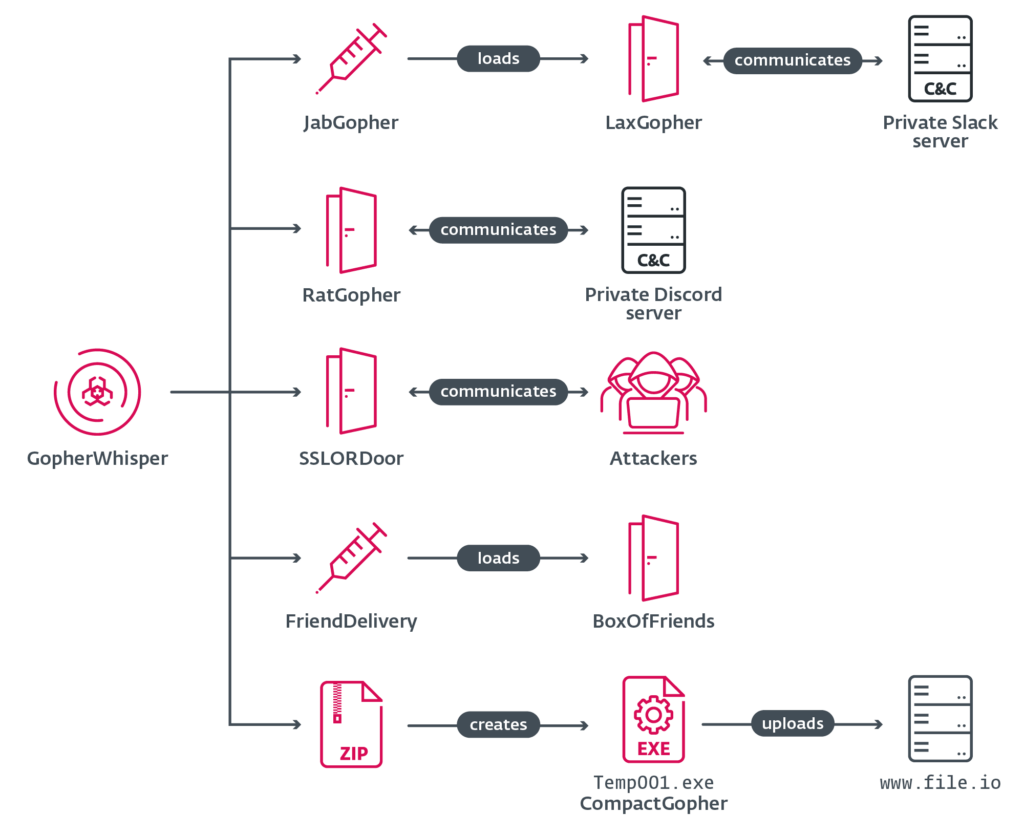

LaxGopher e RatGopher usano Slack e Discord per comando e controllo

Le backdoor LaxGopher e RatGopher costituiscono il nucleo operativo del toolkit. Entrambi sono sviluppati in Go e utilizzano rispettivamente Slack e Discord come canali C2. I comandi vengono inviati tramite messaggi nei canali privati e vengono eseguiti sul sistema compromesso con output restituito nello stesso flusso. Questo metodo elimina la necessità di server C2 tradizionali e riduce drasticamente la visibilità dell’attacco. L’uso di piattaforme di comunicazione diffuse consente agli attaccanti di mimetizzarsi nel traffico legittimo.

BoxOfFriends e SSLORDoor sfruttano Microsoft Graph e socket raw

Un ulteriore livello di sofisticazione è rappresentato da BoxOfFriends, una backdoor che utilizza Microsoft Graph per leggere e scrivere bozze di email in caselle Outlook. I comandi vengono inseriti come bozze e i risultati salvati nello stesso modo, creando un canale di comunicazione invisibile. SSLORDoor, scritto in C++, utilizza invece socket raw su porta 443 per operazioni dirette sul file system, inclusa la gestione completa dei file. Questa combinazione permette agli attaccanti di mantenere accesso persistente e flessibile su sistemi compromessi.

JabGopher inietta payload in svchost.exe per persistenza avanzata

La persistenza è garantita da JabGopher, un iniettore che carica i backdoor all’interno di processi di sistema come svchost.exe. Il payload viene eseguito in memoria senza lasciare file evidenti su disco, rendendo difficile il rilevamento. Tecniche come process injection e side-loading permettono al malware di integrarsi nei flussi normali del sistema operativo. Questo approccio aumenta la resilienza dell’infezione e riduce l’efficacia delle soluzioni di sicurezza tradizionali.

CompactGopher esfiltra dati tramite servizi cloud pubblici

Lo strumento CompactGopher viene utilizzato per raccogliere e comprimere file sensibili prima dell’esfiltrazione. I dati vengono caricati su servizi di file sharing come file.io, evitando l’uso di infrastrutture controllate direttamente dagli attaccanti. Questo metodo consente una rapida trasmissione dei dati e riduce il rischio di individuazione. La catena operativa prevede che i backdoor principali attivino CompactGopher per eseguire operazioni mirate di raccolta dati.

Tecniche stealth basate su servizi cloud riducono il rilevamento

L’uso combinato di Slack, Discord, Microsoft Graph e servizi di file sharing consente a GopherWhisper di operare senza generare traffico sospetto. I sistemi di difesa tradizionali, basati su blocco di domini o indirizzi IP, risultano inefficaci contro questo tipo di approccio. La comunicazione avviene interamente attraverso piattaforme affidabili, rendendo difficile distinguere tra attività legittima e malevola. Questo modello rappresenta una delle evoluzioni più rilevanti nelle tecniche APT recenti.

Implicazioni geopolitiche per la Mongolia e l’Asia centrale

L’attacco evidenzia l’importanza strategica della Mongolia, situata tra Cina e Russia e ricca di risorse naturali. Le operazioni di GopherWhisper indicano un interesse diretto per informazioni governative e infrastrutture critiche. L’uso di strumenti personalizzati in Go dimostra una capacità di sviluppo avanzata e un investimento significativo nelle operazioni di spionaggio. Questo scenario rafforza il ruolo dell’Asia centrale come area di competizione geopolitica digitale.

Raccomandazioni per mitigare attacchi basati su cloud e injection

Le organizzazioni devono adottare misure di sicurezza mirate per contrastare minacce di questo tipo. È fondamentale monitorare l’uso anomalo di servizi come Slack, Discord e Microsoft Graph, verificare processi sospetti come svchost.exe e analizzare attività di file sharing non autorizzate. L’implementazione di logging avanzato e controlli comportamentali può aiutare a individuare anomalie. La rotazione delle credenziali e la segmentazione delle reti rappresentano ulteriori misure essenziali per limitare l’impatto di eventuali compromissioni.

GopherWhisper segna una nuova fase nello spionaggio APT basato su Go

Il caso GopherWhisper dimostra come gli attori statali stiano evolvendo verso modelli di attacco basati su toolset custom e servizi cloud legittimi. L’adozione del linguaggio Go consente portabilità e rapidità di sviluppo, mentre l’abuso di piattaforme diffuse riduce il rischio di rilevamento. Questo approccio segna una nuova fase nello spionaggio informatico, in cui l’infrastruttura malevola si confonde completamente con quella legittima. Le organizzazioni devono adattare le proprie difese a un panorama in cui la distinzione tra traffico normale e attacco diventa sempre più sottile.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.