TR-Kyber colpisce sistemi Windows ed ESXi con attacchi coordinati, mentre Trigona rafforza la fase di furto dati con un uploader custom. Le campagne osservate nel marzo 2026 mostrano una crescita tecnica del ransomware moderno. I gruppi combinano crittografia, esfiltrazione, distruzione dei backup e defacement. L’obiettivo non è solo bloccare i sistemi, ma aumentare al massimo la pressione sulle vittime.

Cosa leggere

TR-Kyber sfrutta ESXi e Windows con tattiche cross-platform

TR-Kyber prende di mira infrastrutture ibride composte da server VMware ESXi e sistemi Windows. Sugli host ESXi gli attaccanti usano accesso SSH e strumenti nativi come esxcli per enumerare e terminare macchine virtuali. Su Windows ottengono privilegi elevati e colpiscono servizi critici come backup, database e posta. La campagna usa un unico campaign ID e infrastruttura Tor comune, segno di coordinamento operativo. Questa capacità cross-platform permette al gruppo di paralizzare ambienti virtualizzati e endpoint aziendali nello stesso attacco.

ESXi diventa bersaglio critico per bloccare intere infrastrutture

Gli host ESXi rappresentano un obiettivo ad alto valore perché concentrano molte macchine virtuali su un singolo punto di controllo. TR-Kyber usa comandi soft kill per arrestare le VM e prepara la cifratura dei datastore. Gli attaccanti modificano anche elementi dell’interfaccia di gestione, inclusi file di sistema e pagine hostd, per mostrare note di riscatto e defacement. Colpire ESXi consente di bloccare in pochi minuti servizi business-critical, ambienti applicativi e server interni, rendendo più difficile una risposta ordinata.

Windows viene colpito con anti-recovery e stop dei servizi

| Proprietà | Variante ELF (Linux / ESXi) | Variante PE (Windows) |

|---|---|---|

| Linguaggio & Compilatore | C++, GCC 4.4.7 (2012) | Rust, MSVC 19.36 / VS2022 |

| Crittografia Reale | ChaCha + RSA-4096 | AES-256-CTR + Kyber1024 + X25519 |

| Crittografia Dichiarata (nella nota di riscatto) | AES + X25519 + Kyber (Falso) | AES + X25519 + Kyber |

| Estensione File | .xhsyw | .#~~~ |

| Nota di Riscatto | readme.txt | READ_ME_NOW.txt |

| Targeting Macchine Virtuali | Nativo tramite esxcli | Tramite PowerShell Get-VM (sperimentale) |

| Tecniche Anti-Ripristino | Nessuna | 11 comandi (richiede privilegi elevati) |

Analisi delle varianti: Lo sviluppo delle due versioni mostra approcci radicalmente diversi. La variante Windows è chiaramente più moderna, scritta in Rust e dotata di crittografia post-quantistica reale (Kyber) e distruttivi comandi anti-ripristino. Al contrario, la versione Linux si affida a un compilatore obsoleto del 2012 e mente sulle proprie capacità crittografiche, utilizzando i più tradizionali algoritmi ChaCha e RSA pur dichiarando il contrario nella nota di riscatto.

Sul lato Windows, TR-Kyber termina servizi legati a Veeam, SQL, Exchange e altre componenti operative. Il ransomware esegue comandi per cancellare shadow copy, disabilitare l’ambiente di ripristino, svuotare i log eventi e compromettere le opzioni di recovery. Gli attaccanti sperimentano anche lo stop delle VM Hyper-V tramite PowerShell. Queste azioni rendono più difficile il ripristino e puntano a costringere la vittima alla negoziazione. La strategia mostra una conoscenza dettagliata delle procedure di backup aziendale.

Crittografia ibrida aumenta l’impatto di TR-Kyber

La crittografia di TR-Kyber cambia tra piattaforme. Su ESXi il malware usa ChaCha8 con wrapping RSA-4096, mentre su Windows impiega AES-256-CTR protetto da Kyber1024. Il gruppo applica crittografia parziale in base alla dimensione dei file, cifrando completamente quelli più piccoli e solo porzioni selezionate di quelli più grandi. Questa tecnica accelera l’attacco e mantiene i dati inutilizzabili. Le estensioni dei file cifrati e le note di riscatto permettono ai defender di distinguere le varianti e collegarle alla stessa campagna.

Trigona introduce uploader custom per furto dati mirato

Trigona rafforza la fase di esfiltrazione con un tool proprietario chiamato uploader_client.exe. Il programma comunica con un server C2 hardcoded e apre fino a cinque connessioni TCP parallele per ogni file. La connessione viene ruotata dopo 2048 MB di dati trasferiti, riducendo la visibilità su sistemi che rilevano flussi lunghi verso un singolo endpoint. Il tool include anche opzioni per escludere file voluminosi e concentrarsi su documenti sensibili, fatture e PDF ad alto valore.

Rhantus evolve Trigona con strumenti meno rilevabili

Trigona, operato come Ransomware-as-a-Service dal gruppo Rhantus, mostra una maturazione operativa significativa. L’uso di un uploader custom riduce la dipendenza da strumenti pubblici come Rclone o MegaSync, ormai facilmente riconosciuti da molte soluzioni di sicurezza. Gli affiliati preparano l’esfiltrazione disabilitando le difese con driver e tool di evasione, poi usano accessi remoti e credential dumping per ampliare il controllo. Solo dopo questa fase lanciano l’uploader, massimizzando la quantità di dati rubati prima della cifratura.

Double extortion e anti-recovery diventano la norma

TR-Kyber e Trigona condividono la logica della double extortion, ma la applicano in modo diverso. TR-Kyber punta su cifratura rapida, cancellazione dei backup e defacement per rendere visibile l’impatto. Trigona privilegia il furto preliminare di documenti sensibili per aumentare la leva negoziale. Entrambi usano infrastrutture Tor per la comunicazione con le vittime e minacciano leak pubblici in caso di mancato pagamento. La crittografia non è più l’unica arma: l’esfiltrazione è ormai parte centrale del modello estorsivo.

Indicatori di compromissione aiutano il rilevamento

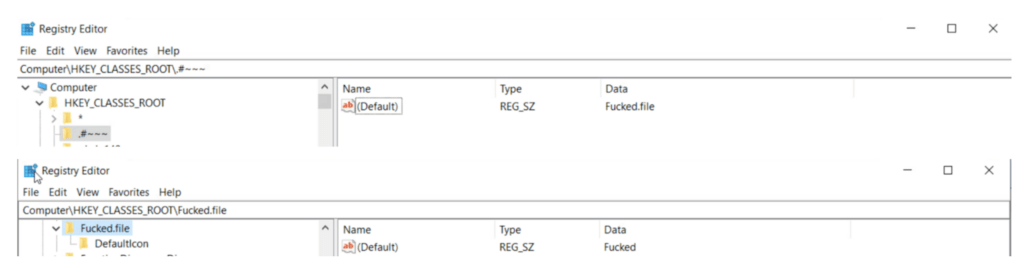

I defender possono monitorare indicatori specifici legati alle campagne. Per TR-Kyber risultano rilevanti le estensioni .xhsyw su ESXi e .#~~~ su Windows, oltre al mutex boomplay.com/songs/182988982. Per Trigona vanno controllate le esecuzioni di uploader_client.exe, le connessioni verso l’infrastruttura C2 nota e l’uso di tool di evasione come PCHunter, GMER, YDark, Mimikatz e AnyDesk. Il monitoraggio deve concentrarsi anche su comandi esxcli, vssadmin, wmic e wevtutil.

ESXi richiede hardening immediato e accesso limitato

Gli ambienti VMware ESXi devono essere isolati e protetti con controlli più severi. L’accesso SSH va disabilitato quando non indispensabile e protetto con MFA quando necessario. Le interfacce di gestione devono essere separate dalla rete utente e monitorate per comandi anomali. La capacità di TR-Kyber di colpire datastore e host virtuali rende essenziale la segmentazione. Un singolo host compromesso può trasformarsi in un’interruzione estesa di servizi critici.

Backup immutabili e off-host diventano indispensabili

Le campagne confermano che i backup tradizionali non bastano. TR-Kyber prende di mira shadow copy, recovery environment e servizi di backup per impedire il ripristino locale. Le aziende devono mantenere copie immutabili, offline o off-host, testate periodicamente con procedure di recovery reali. La disponibilità di backup non modificabili riduce la pressione estorsiva e permette di rifiutare il pagamento del riscatto. Senza questa misura, la cifratura dei sistemi virtualizzati può causare downtime prolungati.

Trigona impone più controllo sull’esfiltrazione

La presenza di un uploader custom rende necessario rafforzare la visibilità sul traffico in uscita. I team di sicurezza devono monitorare connessioni TCP parallele, volumi anomali verso IP esterni e trasferimenti da cartelle contenenti fatture, documenti finanziari e PDF. La prevenzione della data exfiltration deve avvenire prima della crittografia, perché quando il ransomware cifra i sistemi la fase di furto è spesso già completata. Segmentazione dei drive di rete, DLP e logging avanzato diventano controlli essenziali.

Ransomware 2026 punta su infrastruttura e dati sensibili

Le campagne di TR-Kyber e Trigona mostrano la direzione del ransomware nel 2026. Gli attaccanti non cercano solo endpoint isolati, ma infrastrutture virtualizzate, backup, credenziali e documenti sensibili. L’uso di crittografia ibrida, strumenti custom e tattiche anti-recovery conferma una maturazione delle operazioni criminali. Le aziende devono rispondere con difese multilivello, monitoraggio continuo e procedure di incident response già testate.

TR-Kyber e Trigona alzano la soglia della difesa ransomware

TR-Kyber e Trigona rappresentano due facce della stessa evoluzione. Il primo paralizza infrastrutture Windows ed ESXi con precisione tecnica, il secondo migliora il furto dati prima della cifratura con strumenti proprietari. Entrambi dimostrano che la finestra utile per intervenire si restringe. Le organizzazioni devono passare da una difesa reattiva a un modello proattivo basato su hardening, least privilege, backup immutabili e rilevamento precoce dell’esfiltrazione.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.